Co je ransomware WannaCry?

Ransomware WannaCry vám může zašifrovat soubory, složky a aplikace a znepřístupnit je, dokud nezaplatíte „výkupné“. Jelikož počet útoků ransomwaru na firmy neustále roste, a to jak do počtu, tak do rozsahu, měli byste vědět, kdo WannaCry vytvořil, jak infikuje sítě a jak můžete ochránit své systémy před jeho útoky.

Co je útok ransomwaru WannaCry?

Ransomware WannaCry je typ malwaru, který šifruje data (ať už konkrétní soubory nebo celé počítačové systémy) a za jejich dešifrování požaduje platbu výkupného. WannaCry infikuje zařízení tím, že zneužívá zranitelnost ve Windows, a způsobuje obrovské finanční újmy a poškození pověsti.

WannaCry vychází z exploitu s krycím názvem EternalBlue, který byl hackerskou skupinou The Shadow Brokers ukraden americké národní bezpečnostní agentuře (NSA). Tato skupina daný exploit použila k útoku na neaktualizované či zastaralé operační systémy Windows. Přestože Microsoft vydal opravy pro zabezpečení svého softwaru, řada organizací si je nenainstalovala a hackeři tak mohli tyto zranitelnosti zneužít ke svému útoku.

12. května 2017 proběhl jeden z doposud největších útoků ransomwaru WannaCry. Během jednoho dne dokázal infikovat více než 230 000 počítačů s Windows ve 150 zemích a jeho obětí se staly firmy, státní úřady a zdravotnická zařízení. Postihl významné firmy, jako jsou Telefonica, Deutsche Bahn, LATAM Airlines Group či FedEx, a také automobilky Hitachi, Renault a Honda.

Jednou z mnoha zdravotnických služeb, které byly útokem zasaženy kvůli neaktualizovaným systémům Windows, byla národní zdravotní služba (NHS) Spojeného království, které útok zašifroval a znepřístupnil několik systémů. Škody napáchané tímto útokem po celém světě vyšplhaly na miliardy dolarů a jedná se o jeden z doposud nejvýznamnějších útoků ransomwaru.

Ransomware WannaCry nakonec zastavil expert na kybernetické zabezpečení Marcus Hutchins. Ten ve stejném měsíci odhalil název domény, který v podstatě fungoval jako „nouzový vypínač“ pro zastavení tohoto malwaru, a zabránil všem pokusům o odstavení této domény.

Spousta firem si nyní uvědomuje důležitost instalace oprav, ale zločinci se do systémů mohou dostat mnoha způsoby. Ransomware zůstává závažnou hrozbou z několika důvodů:

- Může způsobit rozsáhlou finanční újmu a poškodit pověst.

- Průměrný prostoj firmy v důsledku ransomwarového útoku je 21 dnů.

- Může způsobit nesoulad s předpisy a vést k následným postihům vaší firmy.

Kdo vytvořil WannaCry?

Ačkoli exploit EternalBlue ukradla z NSA skupina The Shadow Brokers, byl kód ransomwaru dále vyvíjen a vyzbrojován jinými hackerskými skupinami. Státní úřady Spojeného království a USA oznámily, že podle nich za WannaCry stojí severokorejská hackerská divize Lazarus Group.

Americké Ministerstvo spravedlnosti v únoru 2021 potvrdilo, že z vytvoření a distribuce ransomwaru WannaCry, vymáhání výkupného od obětí a krádeže citlivých dat byli obviněni tři severokorejští počítačoví programátoři.

Jak WannaCry infikuje sítě?

Pomocí kódu exploitu EternalBlue hledá ransomware WannaCry zranitelnosti v operačních systémech Windows. Využívá protokol SMB (Server Message Block), který uživatelům umožňuje přístup ke sdíleným souborům a službám, zašifruje soubory a následně požaduje platbu výkupného. Podobá se ransomwaru Phobos – staršímu typu ransomwaru, který hledá nechráněné porty protokolu RDP (Remote Desktop Protocol).

Při útoku WannaCry odešle tento exploit kód žádosti SMB Echo na cílený protokol SMB (Server Message Block) používaný zařízeními s Microsoft Windows. Pokud na tuto žádost nepřijde žádná odpověď, vytvoří se „zadní vrátka“ (cesta do systému, která obchází ověřování a jiná bezpečnostní opatření).

Přes DoublePulsar, který slouží jako zadní vrátka pro spuštění ransomwaru WannaCry, mohou hackeři navázat připojení, které jim umožní ukrást informace nebo nainstalovat do systému malware, jako je ransomware WannaCry.

Tento nástroj umožňuje hackerům vytvořit připojení mezi protokoly SMB (TCP port 445) nebo RDP (TCP port 3389) a nasadit asynchronní volání procedur (APC). Díky tomu může tento nástroj vložit knihovnu DLL do souboru Lsass.exe (Local Security Authority Subsystem Service), který odpovídá za zásady zabezpečení operačního systému Windows, jako jsou změny hesla a ověřovací služby, a také za replikaci programů. Jakmile k tomu dojde, lze do těchto systémů implementovat kód příkazového prostředí, což se označuje jako „heap spraying“, a odstranit stávající kód zadních vrátek.

Jakmile se ransomware WannaCry dostane do zařízení, pomocí svých funkcí známých z počítačových červů vyhledá v síti další zařízení s podobným neaktualizovaným či zastaralým softwarem nebo nedostatky v zabezpečení a replikuje svůj škodlivý kód do těchto zařízení.

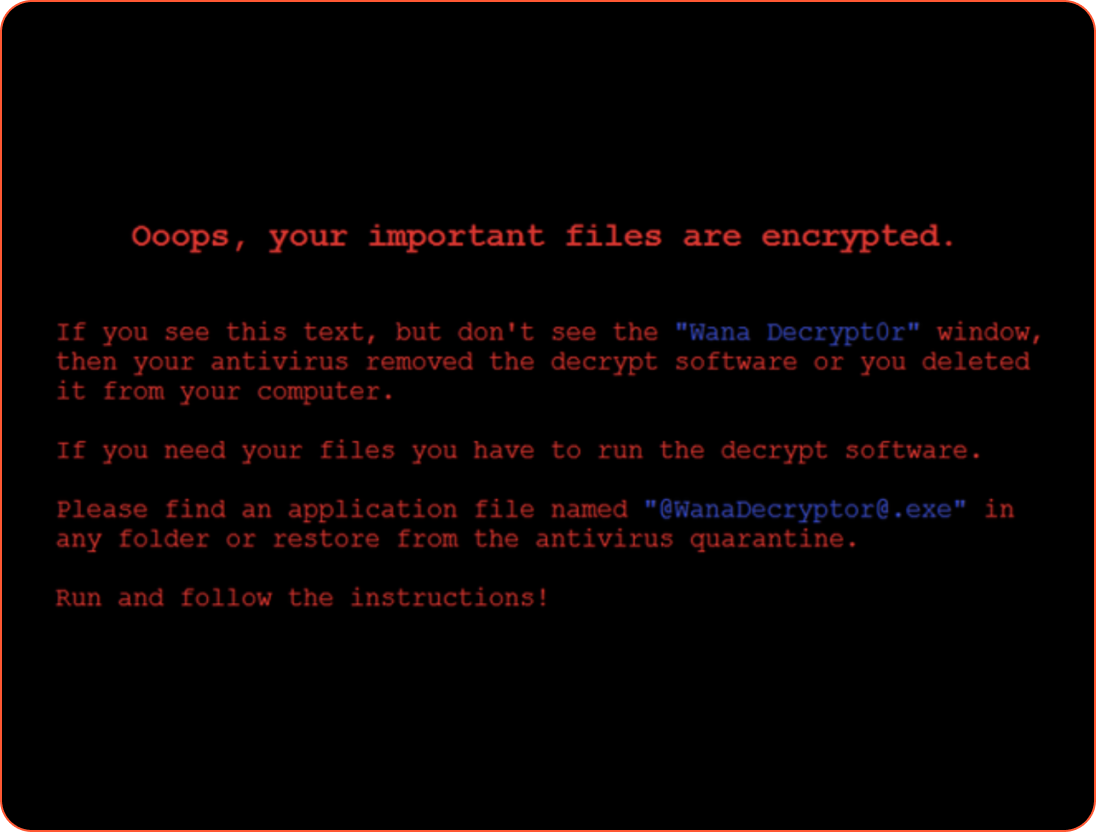

Na rozdíl od mnoha jiných ransomwarových útoků dává WannaCry svou přítomnost jasně najevo tím, že zobrazí jednu z níže uvedených zpráv, v níž požaduje platbu výkupného.

Jakmile je vaše zařízení infikováno, své soubory a složky můžete obnovit buď z externí zálohy (pokud ji máte), nebo zaplacením výkupného. To se ale nedoporučuje a nemáte záruku, že se do operačních systémů znovu dostanete.

Opravy Windows

Po útocích ransomwaru WannaCry v roce 2017 vyvinul Microsoft nouzové bezpečnostní opravy pro všechny své systémy Windows (včetně Windows XP, Windows Vista, Windows 8 a předchozích edic Windows Serveru). Zároveň vydal oznámení, že pokud mají zákazníci zapnuté automatické aktualizace, budou chráněni. Zákazníkům, kteří mají nastavené ruční aktualizace, doporučil, aby si příslušnou aktualizaci nainstalovali co nejdříve.

S tím, jak se ransomwarové útoky neustále vyvíjejí a narůstají co do četnosti i důmyslnosti, průměrné výkupné podle National Security Institute vzrostlo z 5 000 USD v roce 2018 na přibližně 200 000 USD v roce 2020. V roce 2021 jedna pojišťovna zaplatila výkupné 40 milionů dolarů, čímž stanovila nový světový rekord v platbě za ransomware.

Malware stále představuje pro kybernetické zločince lukrativní byznys a jen k několika málo variantám ransomwaru byly zveřejněny dešifrovací klíče. To znamená, že odstranění ransomwaru z počítače a souvisejících zařízení je složité a že své soubory nemusíte být schopni obnovit (ani když vaše firma zaplatí výkupné). Proto je nezbytné, abyste podnikli základní kroky k prevenci ransomwarových útoků, mezi něž patří instalace oprav softwaru, aby vaše firma byla chráněna před budoucími kybernetickými útoky.

Je WannaCry stále aktivní?

Útok WannaCry v květnu 2017 byl zastaven „nouzovým vypínačem“ a Microsoft následně vydal opravu, která zabezpečuje zranitelné operační systémy před exploitem EternalBlue. Přesto však tento ransomware stále představuje aktivní hrozbu.

WannaCry je nadále aktualizován různými hackerskými skupinami a zůstává významnou hrozbou pro firmy. Důmyslné varianty ransomwaru, jako jsou Petya a NotPetya, byly inspirovány ransomwarem WannaCry a obsahují podobné funkce pro hledání stejné zranitelnosti v aplikacích pro Windows. Procento organizací po celém světě, které se staly obětí útoku ransomwaru, zároveň vzrostlo z 55,1 % v roce 2018 na 68,5 % v roce 2021.

Vzhledem k množství hrozeb v oblasti kybernetického zabezpečení se bez nástrojů na ochranu před ransomwarem neobejdete.

Jak předejít ransomwarovému útoku

Pokud chcete ochránit digitální aktiva své firmy před ransomwarovým útokem, je třeba aktivně podniknout určité kroky:

- Pravidelné kontroly sítě: Pravidelné kontroly činnosti firmy by měly zahrnovat posouzení zranitelností, při kterých se zjišťuje, zda vaše síť, připojená zařízení a aplikace neobsahují nějaké nedostatky v zabezpečení, které by mohly vést k útoku nebo úniku dat.

- Školení o kybernetické bezpečnosti: Součástí bezpečnostních strategií by mělo být školení o kybernetické bezpečnosti. Díky němu si zaměstnanci osvojí znalosti běžných způsobů útoku, jako je přijetí e-mailu od neznámého zdroje, kdy se stanou obětí phishingu, nebo kliknutí na přílohu, která může obsahovat malware ve formě trojského koně.

- Pravidla pro vytváření hesel: Tato pravidla by měla přimět zaměstnance k používání silných hesel, jež ochrání vaši organizaci před externími hrozbami, a dále k řízení přístupu na základě rolí, jež chrání data a choulostivé soubory.

- Aktualizace operačního systému a aplikací: Bez předcházení hrozbám, které mohou mít dopad na vaši firmu, a zabezpečení důležitých souborů a aplikací se neobejdete. Mimo jiné je třeba pravidelně aktualizovat systémy a nasadit nástroje, které automaticky opravují veškeré zranitelnosti softwaru.

Chraňte se před útokem ransomwaru WannaCry

Avast od roku 2017 zablokoval přes 170 milionů útoků ransomwaru WannaCry. Zjistěte, jak naše řešení pro zabezpečení malých firem poskytnou vaší firmě jednoduché, ale účinné bezpečnostní nástroje, které ochrání její zařízení a data před malwarem, phishingem, ransomwarem a dalšími pokročilými kybernetickými útoky.