Infografía

Phish Phinder

Signos reveladores de una estafa de phishing por correo electrónico (potencialmente) exitosa

Los hackers utilizan correos electrónicos de phishing para obtener sus:

Nombres de usuario

Contraseñas

Tarjeta de crédito

Solo hace falta que muerda el anzuelo:

Abrir archivos adjuntos

Hacer clic en un enlace malicioso

Introducir información confidencial

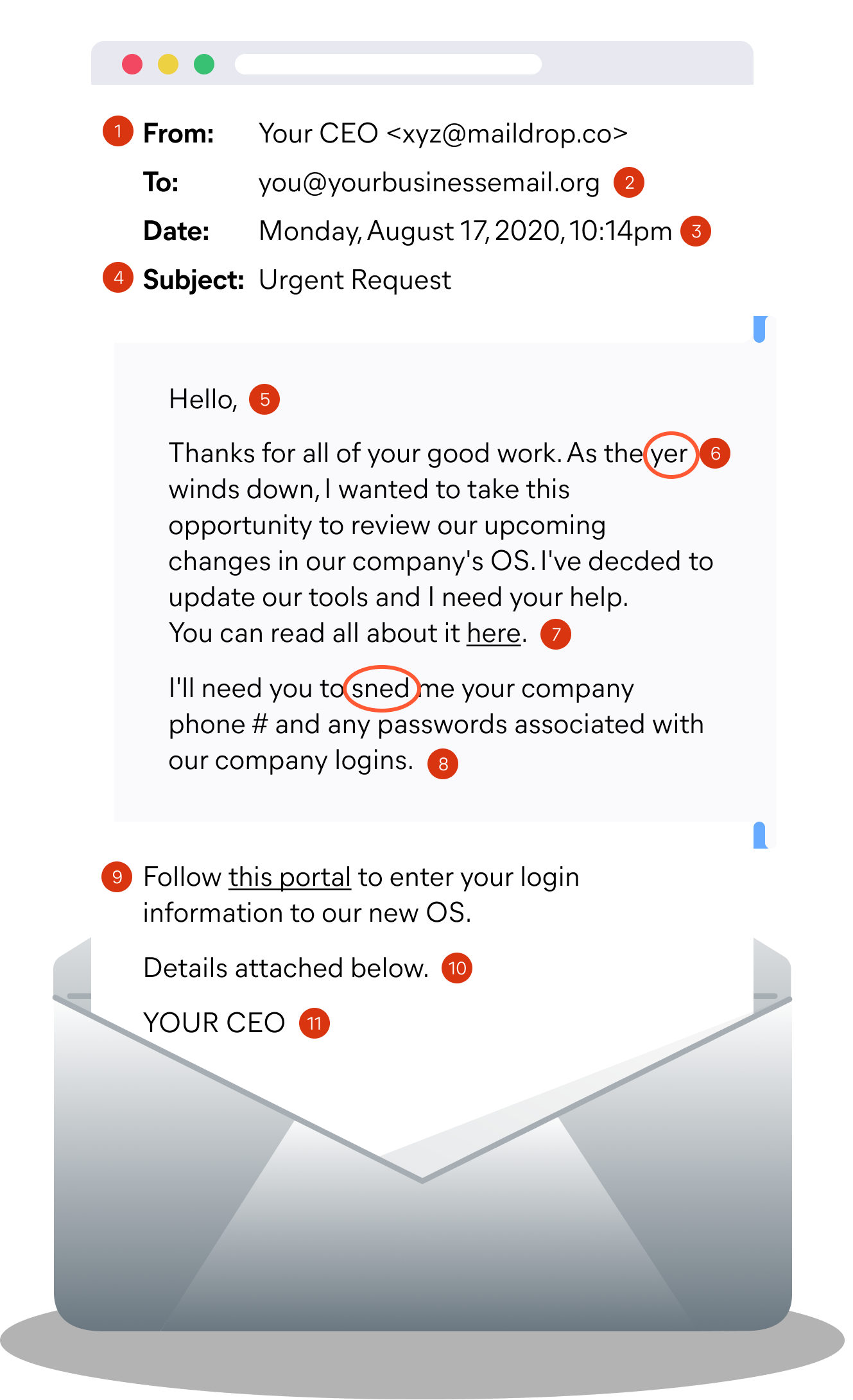

Anatomía de un correo electrónico de phishing

Busque cualquiera de los siguientes elementos sospechosos cuando abra su próximo correo electrónico.

Encabezado

- 1. ¿Coincide el nombre con el remitente? ¿Ha recibido antes un correo electrónico de esta dirección?

- 2. ¿El correo electrónico está dirigido a destinatarios desconocidos? ¿Se envió a varias direcciones?

- 3. ¿Es esta una hora/fecha normal para que este remitente le haya enviado un correo electrónico?

- 4. ¿Es el tema relevante para mi relación con el remitente? ¿La línea de asunto solicita mi respuesta inmediata o me promete una recompensa?

Cuerpo

- 5. ¿Es este el saludo habitual del remitente?

- 6. Cuidado con los errores de ortografía.

- 7. Pase el ratón por encima de un enlace antes de hacer clic. ¿La URL parece correcta? ¿Se ha omitido alguna letra? ¿Están utilizando .net cuando debería ser .com?

- 8. Si el remitente le pide información privada, debe marcarlo inmediatamente.

Banderas rojas

¿El contenido es relevante para su relación con el remitente?

¿Es el asunto realmente tan urgente como da a entender el remitente?

Pie de página

- 9. Nunca ofrezca sus datos de acceso a un portal, especialmente si no se los han solicitado.

- 10. No abra archivos adjuntos inesperados, especialmente cuando el tipo de archivo sea .pif, .scr o .exe

- 11. ¿Coincide el saludo con el remitente? ¿Es así como suelen despedirse?

No muerda el anzuelo

1 de cada 10 correos electrónicos de phishing tienen éxito

Recuerde:

- Unas cuantas averiguaciones no le harán daño

- Sea consciente de las señales de advertencia y no las ignore

- Si no parece verdadero, probablemente no lo sea

- Analícelo con más detalle antes de actuar

Mantenga actualizado su software antispam o antivirus.

¡Proteja el tráfico de su red para mitigar el riesgo de phishing en su empresa!