Qu’est-ce qu’un ransomware ?

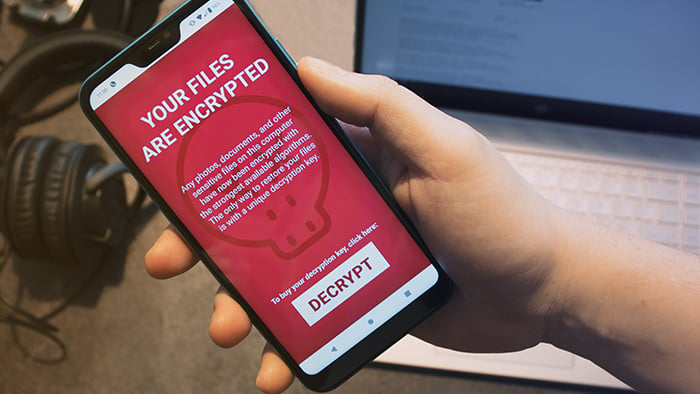

Un ransomware est un malware qui chiffre des données ou verrouille des systèmes et exige un paiement en échange de la restauration de l’accès. C’est la version numérique d’une prise d’otage.

Un ransomware chiffre les fichiers, ce qui signifie qu’il brouille leur structure pour les rendre inutilisables et inaccessibles. Généralement, seule la clé du cybercriminel peut les déchiffrer et restaurer l’accès. Aujourd’hui, de nombreuses attaques de ransomware volent également les fichiers ciblés. Cette tactique de double extorsion (chiffrement + vol) renforce considérablement la position des malfaiteurs.

Une fois le ransomware installé, la victime reçoit une note de rançon avec une date limite de paiement et des instructions sur la procédure de payer. Si la date limite n’est pas respectée, le ransomware peut supprimer définitivement les fichiers, détruire les systèmes ou rendre les appareils inutilisables.

Les recherches ont révélé que les attaques de ransomware et d’extorsion connaissent une croissance explosive et représentent désormais plus de la moitié de toutes les cyberattaques.

Un ransomware peut cibler tous types de fichiers, des fichiers personnels aux fichiers stratégiques pour l’entreprise. Les attaquants ciblent souvent les organisations qui collectent des données précieuses, telles que les institutions financières et les hôpitaux. Cependant, les particuliers sont également des cibles courantes car ils sont moins susceptibles d’avoir les ressources pour gérer une attaque et peuvent être plus enclins à payer la rançon.

Malheureusement, payer la rançon ne vous permettra pas toujours de récupérer vos fichiers. Certains pirates prennent l’argent et détruisent les fichiers quand même. D’autres restaurent l’accès, mais divulguent quand même les fichiers sur le Dark Web, où ils peuvent parfois les vendre pour réaliser un profit.

Les ransomwares et les virus sont tous deux des types de malwares, mais ils ne sont pas identiques.

Les ransomwares et les virus sont tous deux des types de malwares, mais ils ne sont pas identiques.

Fonctionnement des ransomwares

Voici comment fonctionne généralement une attaque de ransomware :

-

Distribution : le ransomware est distribué sur l’appareil de la victime, souvent via des e-mails de phishing, des pièces jointes malveillantes ou des liens dangereux. La plupart des appareils sont vulnérables, notamment les PC, les Mac, les téléphones Android et les iPhone.

-

Exécution : une fois ouvert ou déclenché, le ransomware chiffre les fichiers ciblés, les rendant inaccessibles. Il peut également bloquer l’accès à des systèmes et appareils entiers. Les ransomwares ont tendance à utiliser des méthodes de chiffrement de données qui ne peuvent être inversées qu’à l’aide d’une clé de déchiffrement spécifique, rendant la récupération presque impossible sans la coopération du pirate.

-

Note de rançon : un message s’affiche informant la victime de l’attaque, de la date limite et de la procédure de paiement de la rançon (généralement en cryptomonnaie).

-

Conséquences : si la rançon est payée, l’attaquant peut restaurer l’accès, ou non. La récupération n’est pas garantie. Si la rançon n’est pas payée, les fichiers peuvent être supprimés, les systèmes ou appareils définitivement verrouillés ou détruits, ou l’attaquant peut augmenter la rançon et fixer une nouvelle date limite.

Comment les ransomwares se propagent-t-il ?

Les stratagèmes d’ingénierie sociale représentent le moyen le plus courant de propagation des ransomwares. Les victimes sont amenées à cliquer sur des liens ou des pièces jointes malveillantes dans des e-mails, des SMS ou des messages de réseaux sociaux apparemment fiables.

Une fois ouverts ou déclenchés, ces liens et pièces jointes libèrent les ransomwares qui y sont cachés. Une fois exécuté, le ransomware s’installe sur l’appareil.

Un ransomware peut également être propagé via du matériel, comme une clé USB infectée ou des ports de charge USB publics compromis. Dans certains cas, les pirates informatiques peuvent propager un malware sur un réseau entier en se connectant à un seul appareil non protégé.

Voici d’autres moyens de propagation des ransomwares :

-

Exploits Zero Day : ces attaques exploitent des vulnérabilités de logiciels qui n’ont pas encore été corrigées, laissant les victimes sans défense.

-

Abus de l’accès à distance : les criminels ciblent les outils qui accordent un accès à distance aux appareils ou aux réseaux, tels que le Protocole Bureau à distance (RDP) ou les VPN à faible sécurité. Même si la sécurité de l’appareil est forte, les ports d’accès à distance exposés peuvent offrir aux attaquants un moyen facile de distribuer un ransomware.

-

Identifiants compromis ou clés API volées : en volant des clés API, les attaquants peuvent usurper l’identité de leurs victimes et accéder à des données, des services et des réseaux. Cela facilite la distribution de ransomware sur les systèmes ciblés.

-

Attaques de la chaîne d’approvisionnement de logiciels : les pirates sophistiqués peuvent infecter des applications ou des fournisseurs de services fiables, en utilisant leurs logiciels comme des chevaux de Troie. Lorsque les victimes téléchargent des fichiers ou des mises à jour logicielles compromis, elles téléchargent également sans le savoir un ransomware.

Les types de ransomwares

Bien que de nouvelles souches de ransomware apparaissent constamment, voici les principaux types de ransomware :

-

Filecoders : également connus sous le nom de chiffreurs, les filecoders chiffrent et verrouillent les fichiers sur les appareils infectés. Les attaquants exigent un paiement contre les clés de déchiffrement, généralement avant une date limite. Passé la date limite, ils peuvent endommager, détruire ou verrouiller définitivement vos fichiers.

-

Verrouilleurs d’écran : ils bloquent tout accès à votre appareil. Ces programmes cherchent souvent à donner l’impression de provenir d’une institution gouvernementale, par exemple le ministère de la sécurité intérieure des États-Unis ou de la police, et vous informent que vous avez enfreint la loi et que vous devez payer une amende pour déverrouiller votre appareil.

-

Doxing : le doxing n’est techniquement pas une forme de ransomware, mais il s’agit d’une menace numérique qui peut impliquer une extorsion. Un attaquant accède à vos données privées, y compris les noms d’utilisateur, mots de passe, numéros de carte de crédit ou détails de passeport. Il menace ensuite de les publier à moins que vous ne payiez une rançon.

-

Scarewares (alarmiciels) : un scareware est un faux programme qui prétend avoir détecté des problèmes sur votre ordinateur et demande de l’argent pour les résoudre. Les scarewares bombardent généralement votre écran de fenêtres contextuelles ou d’alertes. Certaines souches se comportent comme des verrouilleurs d’écran, verrouillant complètement votre ordinateur ou mobile.

-

Ransomwares verrouilleurs : un ransomware verrouilleur vous empêche d’accéder à votre appareil ou à des fonctions clés comme les applications ou les outils système. Les victimes voient souvent une note de rançon en plein écran qui peut imiter les forces de l’ordre ou un autre avis officiel.

-

Ransomware à double extorsion : les attaquants volent vos fichiers avant de les chiffrer. Cela leur donne un levier supplémentaire, car ils peuvent menacer de divulguer les données si la rançon n’est pas payée.

-

Ransomware en tant que service (RaaS) : les outils RaaS sont des ransomwares prêts à l’emploi, ce qui permet à pratiquement n’importe qui de lancer ce type d’attaque. Il ne s’agit pas seulement d’individus travaillant seuls. Des groupes RaaS existent, qui louent leurs « boîtes à outils ». LockBit est un exemple bien connu. Ces groupes louent leurs ransomwares en échange de frais initiaux ou d’une part de la rançon.

Exemples réels de ransomwares

Les ransomwares ont été responsables de certaines des cyberattaques les plus dévastatrices de l’histoire, et ils représentent aujourd’hui toujours une menace majeure. Voici quelques exemples des plus grandes attaques de ransomware au fil des années.

GandCrab

Apparu en 2018 et ayant touché plus de 1,5 million d’utilisateurs selon les estimations, GandCrab fonctionnait sur un modèle de ransomware en tant que service (RaaS). Les chercheurs ont publié un outil de déchiffrement en 2019 qui neutralise toutes les versions de GandCrab.

WannaCry

La souche WannaCry montre l’ampleur que peut prendre une attaque de ransomware sur PC. En mai 2017, le ransomware WannaCry s’est propagé dans le monde entier et a attaqué plus de 200 000 ordinateurs, causant au passage des centaines de millions de dollars de dégâts.

Petya

La souche Petya, qui est apparue pour la première fois en 2016, utilisait l’approche du verrouilleur d’écran en chiffrant la table de fichiers maîtresse du disque dur pour verrouiller les ordinateurs. Bien que la version originale de Petya ne soit plus présente, ESET Research a découvert un nouveau ransomware en 2025, qu’il a nommé HybridPetya en raison de sa ressemblance.

Popcorn Time

Comme les auteurs de ransomwares maximisent leurs profits en se propageant à de nombreux appareils, ils ont commencé à encourager les victimes à infecter d’autres personnes. La souche Popcorn Time vous demande d’infecter deux autres utilisateurs avec le malware au lieu de payer une rançon. Si ces deux utilisateurs paient la rançon, vous récupérez vos fichiers gratuitement.

Locky

Le ransomware Locky se propage généralement par le biais d’e-mails frauduleux contenant des pièces jointes malveillantes. Une fois ouverts, vos fichiers sont verrouillés. Locky peut chiffrer une grande variété de fichiers, des fichiers Microsoft Office au code source de votre ordinateur. Il a été utilisé de manière très visible en 2016 pour une campagne visant les établissements de santé.

CryptoLocker

La souche de ransomware CryptoLocker était particulièrement méchante. Elle s’installait dans le profil d’un utilisateur PC et scannait l’ordinateur et les appareils connectés à la recherche de fichiers et de dossiers à chiffrer. Apparu fin 2013, CryptoLocker a utilisé le célèbre botnet Gameover ZeuS pour se propager dans une campagne qui a duré des mois.

Cerber

En utilisant le modèle RaaS, les créateurs de Cerber ont concédé une licence pour leur souche à d’autres cybercriminels en échange d’un pourcentage des gains provenant de leurs victimes. Introduit en 2016, Cerber est devenu une option de ransomware très populaire en raison de sa facilité d’utilisation et de sa disponibilité. Bien qu’il ne soit pas aussi important aujourd’hui, il reste une menace.

Ryuk

Ryuk est un ransomware qui cible les victimes de grande valeur susceptibles de payer des rançons importantes. Les cibles sont les entreprises, les gouvernements et les institutions publiques telles que les hôpitaux et les écoles. Apparu pour la première fois en 2018, Ryuk a constitué une menace notable pendant plus de cinq ans. Aujourd’hui, le mode opératoire de Ryuk pour la perturbation des infrastructures critiques continue d’inspirer de nouvelles attaques.

REvil

REvil a été l’une des organisations cybercriminelles les plus prolifiques de 2019 à 2021. En 2021, elle a orchestré la plus grande attaque de ransomware jamais enregistrée (à l’époque), exigeant une rançon de 70 millions de dollars. REvil a infecté des centaines de grandes entreprises via une vulnérabilité dans leur logiciel de gestion de bureau, perturbant les opérations à travers le monde.

Ransomware de verrouillage d’écran Apple

Les appareils Apple sont généralement moins vulnérables aux malwares, mais leur popularité croissante a été remarquée par les développeurs de malwares. Ces dernières années, des ransomwares ciblant spécifiquement macOS sont apparus, LockBit étant cité comme responsable.

Est-il possible de supprimer un ransomware ?

Selon votre appareil et la souche, la suppression du ransomware peut être possible. Mais il peut être impossible d’annuler tous les dommages déjà causés.

Si votre ordinateur a été infecté par un ransomware, consultez nos guides sur la suppression de ransomware sur PC et la suppression sur Mac. Vous devriez également essayer de télécharger une clé de déchiffrement gratuite à partir de cette liste pour restaurer vos fichiers. Si vous ne trouvez pas votre souche de ransomware là-bas, le projet No More Ransom répertorie également des outils de déchiffrement.

Vous constaterez peut-être que les outils de déchiffrement ne sont pas disponibles pour les souches plus récentes, c’est pourquoi la prévention des ransomwares est importante. Un ransomware est un type de malware, donc si vous utilisez un logiciel antivirus de confiance, vous pouvez contribuer à le bloquer dès le départ.

Comment prévenir les attaques de ransomware

Il n’existe pas une seule façon de prévenir les attaques de ransomware car un malware peut infecter vos appareils de plusieurs manières. Pour contribuer à éviter les ransomwares, adoptez une approche par couches en suivant ces conseils de cybersécurité.

-

Mettez vos logiciels à jour régulièrement : les mises à jour de logiciels et du système d’exploitation comportent des correctifs de sécurité essentiels pour aider à empêcher les ransomwares et autres malwares d’infiltrer vos appareils.

-

Utilisez des outils de sécurité fiables : les logiciels de sécurité, tels que la protection antivirus et les pare-feu, peuvent aider à bloquer les malwares et vous alerter d’une activité suspecte. De nombreux programmes antivirus peuvent également vous protéger contre les arnaques et les pirates.

-

Sauvegardes régulières hors ligne/sur le cloud : si vous sauvegardez régulièrement vos données importantes, vous pouvez facilement réinstaller les fichiers sans avoir besoin de la clé de déchiffrement d’un attaquant. Utilisez une combinaison de méthodes de stockage hors ligne et en ligne, car certains ransomwares peuvent cibler vos sauvegardes.

-

Ne téléchargez pas d’applications de sources inconnues : téléchargez uniquement des applications à partir de sources fiables comme le Microsoft Store, Apple App Store et Google Play Store. Évitez les boutiques d’applications tierces et ne téléchargez jamais d’applications à partir de liens envoyés par e-mail, SMS ou réseaux sociaux.

-

Ne cliquez pas sur des liens inconnus : ne cliquez pas sur les liens que vous recevez de contacts inconnus par SMS, e-mail ou applications de messagerie. Même si vous pensez connaître l’expéditeur, examinez attentivement son adresse et le lien avant de cliquer.

-

Activez l’AMF : l’authentification multifacteur, comme l’authentification à deux facteurs (2FA), est l’un des moyens les plus efficaces de prévenir de nombreuses cyberattaques. Elle ajoute une couche de vérification supplémentaire à vos comptes pour aider à tenir les pirates à l’écart.

-

Évitez les clés USB inconnues : n’insérez pas de clés USB inconnues dans votre appareil. Elles peuvent être préchargées avec un ransomware. Même les personnes en qui vous avez confiance peuvent transporter sans le savoir un malware dans leurs clés.

-

Utilisez un VPN quand vous vous connectez à un réseau Wi-Fi public : Le Wi-Fi public n’est généralement pas sécurisé, ce qui facilite l’interception par les pirates d’informations sensibles telles que les identifiants de connexion ou les transferts de fichiers. L’utilisation d’un VPN chiffre votre trafic en transit, ce qui aide à empêcher les attaquants de voler vos données pour les utiliser contre vous dans des arnaques d’ingénierie sociale.

-

Segmentez les réseaux et isolez les sauvegardes : pour les entreprises et les organisations, la segmentation des réseaux peut empêcher un ransomware de se propager dans tout un système. Le stockage de sauvegardes sur des serveurs isolés aide à garder les données hors de portée du ransomware.

-

Maintenez et testez un plan de réponse aux incidents : la création et le test d’un plan de réponse peuvent aider les organisations à répondre plus rapidement aux attaques et à limiter les dommages.

Ne suffit-il pas de payer la rançon ?

Non. Ne payez jamais la rançon exigée par un attaquant de ransomware. Toutes les principales agences de sécurité et d’application de la loi déconseillent de payer, notamment le FBI, la CISA et Europol.

Voici pourquoi :

-

Aucune garantie de restauration : vos fichiers peuvent toujours être corrompus, détruits, vendus sur le Dark Web ou perdus définitivement, même si vous payez.

-

Vous pouvez devenir la cible d’attaques répétées : une fois que les attaquants savent que vous paierez, cela les incite à vous cibler à nouveau.

-

Vous financez l’activité criminelle : les paiements de ransomwares financent d’autres activités criminelles, notamment le terrorisme et la traite d’êtres humains. Si vous payez sciemment une organisation terroriste ou une entité sanctionnée, vous pourriez également être passible de sanctions pénales.

Le paiement de la rançon peut sembler être la solution la plus rapide, mais cela peut entraîner des problèmes encore plus importants. Si vous avez été infecté par un ransomware, ne payez pas. Au lieu de cela, protégez-vous et prévenez les futures attaques.

Si vous êtes touché par un ransomware, notre conseil est de ne pas payer la rançon.

Si vous êtes touché par un ransomware, notre conseil est de ne pas payer la rançon.

Protégez vos données contre les ransomwares

Les ransomwares représentent désormais plus de la moitié de toutes les cyberattaques. Tout le monde est vulnérable, que vous soyez une entreprise, un particulier, un utilisateur PC ou un utilisateur Apple. Un ransomware est presque impossible à contrer une fois que l’attaque a commencé. La meilleure défense consiste à le bloquer avant qu’il ne prenne vos fichiers ou votre appareil en otage. Cela commence par un bon logiciel antivirus.

Avast Antivirus Gratuit est approuvé par plus de 400 millions d’utilisateurs dans le monde. Il vous alerte en cas de ransomware ou autre malware constituant une menace pour votre appareil, ce qui vous permet d’intervenir avant qu’il ne soit trop tard. Avec ses dernières fonctions de sécurité et la détection des menaces basée sur l’IA, Avast renforce la protection de vos données et appareils contre les ransomwares, les pirates informatiques et autres menaces numériques.

Questions fréquentes

Qu’est-ce qui cause une attaque de ransomware ?

Les attaques de ransomware peuvent emprunter plusieurs vecteurs. Les e-mails de phishing sont l’un des plus courants. Les victimes reçoivent des e-mails contenant des pièces jointes ou des liens infectés. Une fois la pièce jointe de l’e-mail ouverte, le ransomware est lancé et commence à saisir les données. Les cybercriminels peuvent cibler les victimes de manière aléatoire ou cibler des personnes spécifiques avec des attaques sur mesure.

Qu’est-ce que la récupération post-ransomware ?

La récupération post-ransomware est le processus de restauration de fichiers, d’appareils ou de systèmes suite à une attaque de ransomware. Cette opération est effectuée à l’aide d’outils de déchiffrement de ransomware qui vous permettent de retrouver l’accès aux données ou à l’appareil pris en otage. Vous pouvez aussi vous remettre d’une attaque de ransomware si vous disposez de sauvegardes à jour stockées sur une infrastructure cloud sécurisée ou sur un disque dur ou SSD externe.

Est-ce que les ransomwares volent les données ?

Oui, un ransomware peut voler des données. De nombreuses attaques de ransomware modernes, appelées attaques à double extorsion, impliquent le vol et le chiffrement de fichiers. Il est courant que les pirates informatiques conservent les données privées même après le paiement de la victime. Ils peuvent ensuite utiliser ces données pour lancer d’autres attaques ou les vendre en ligne.

Les pirates utilisent-ils les ransomwares ?

Oui, les pirates utilisent des malwares de type ransomware pour mener des activités malveillantes, à savoir voler vos données ou verrouiller votre appareil jusqu’à ce que vous payiez une rançon. Les ransomwares sont aujourd’hui plus facilement accessible qu’à leurs débuts. Le ransomware en tant que service (RaaS) permet aux fraudeurs moins qualifiés techniquement de louer ou d’acheter des kits de ransomware auprès de développeurs de malwares.

Attaques de ransomwares importantes

Les attaques majeures de ransomware ont fait les gros titres en raison de leur ampleur et de leur impact. En 2017, la souche de ransomware WannaCry a infecté avec succès plus de 200 000 ordinateurs et causé des centaines de millions de dollars de dommages. Les attaques mondiales ont touché de grandes entreprises et des hôpitaux, entraînant l’arrêt de systèmes et l’annulation de services.