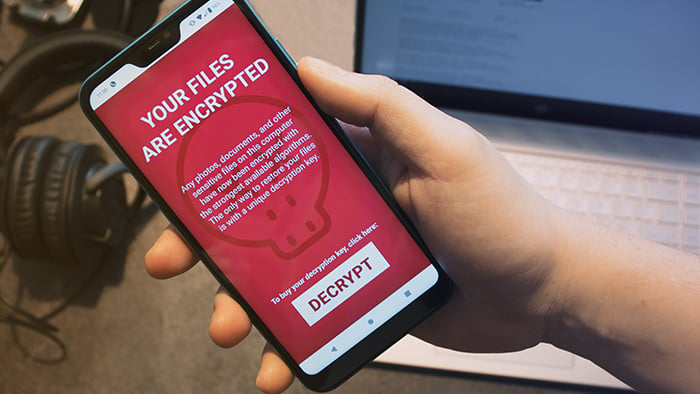

Existe-t-il des ransomwares sur les iPhone et iPad ?

Les iPhone et iPad sont hautement résistants face à tous les types de programmes malveillants (malwares), y compris les ransomwares. Il est très peu probable que vous soyez confronté à des ransomwares (rançongiciels) sur votre appareil mobile Apple, car il n’existe actuellement pas de ransomware sur iPhone.

Autrement dit : il n’existe à ce jour aucun ransomware sur iPhone. Nombreux sont les utilisateurs qui pensent que les ransomwares existent sur iPhone et les cybercriminels exploitent cette idée. Des cybercriminels ont déjà réussi à imiter le comportement des ransomwares sur les appareils Apple pour extorquer une rançon aux utilisateurs et continueront probablement de le faire. Intéressons-nous à ces techniques de « faux ransomwares » pour vous aider à les identifier et à éviter d’être victime d’une attaque de ransomware.

Si ce n’est pas un ransomware, qu’est-ce que c’est ?

Bien qu’il n’existe techniquement pas de ransomware iOS (c’est-à-dire un type de programme malveillant qui puisse chiffrer vos données ou vous empêcher d’y accéder jusqu’à ce que vous payiez), il existe différents moyens de simuler les mêmes effets. Certains utilisateurs se sont laissés piéger et ont payé la rançon, même si leurs fichiers n’ont jamais été chiffrés.

Comme toujours, la meilleure défense face à n’importe quelle cybermenace est un outil de cybersécurité, par exemple Avast One. Offrez à votre iPhone ou iPad une protection complète contre tous les moyens qu’emploient les cybercriminels pour vous faire croire que vous avez été infecté par un ransomware iOS.

Ransomwares factices

Certains cybercriminels ont pu reproduire le comportement des ransomwares dans des versions précédentes d’iOS en recourant au scareware (ou alarmiciel), une technique de programme malveillant qui vise à effrayer les victimes pour les forcer à adopter la ligne de conduite souhaitée. En général, les cybercriminels utilisent les scarewares pour forcer les utilisateurs à acheter des logiciels indésirables, souvent des logiciels antivirus factices qui peuvent eux-mêmes être des malwares.

Mais les scarewares ne se limitent pas à la vente de logiciels. Une campagne de scareware sur iOS en 2017 présentait une suite interminable de fenêtres contextuelles avec des demandes de rançon dès que la victime ouvrait Safari, le navigateur d’Apple. Les victimes pensaient avoir été infectées par un ransomware alors qu’il ne s’agissait en réalité que d’une astuce de code qui exploitait une vulnérabilité dans la façon dont Safari gérait les fenêtres contextuelles.

Avec la sortie d’iOS 10.3, Apple a mis fin à cette vulnérabilité, ce qui a rendu ce scareware inopérant sur les appareils mis à jour. Les victimes qui n’avaient pas encore effectué la mise à jour pouvaient supprimer les fenêtres contextuelles en vidant le cache de leur navigateur Safari. Pour plus de sécurité, installez une application de sécurité iOS pour vous protéger contre les sites malveillants, les malwares et autres menaces.

Trustjacking

Le trustjacking est un vecteur de piratage qui reste encore à l’état de possibilité et qui consiste pour le cybercriminel à abuser de la fonction de synchronisation Wi-Fi entre les iPhone et les ordinateurs de bureau. L’idée est que lorsqu’un utilisateur choisit d’autoriser son iPhone ou son iPad à faire confiance à un PC, le pirate peut exploiter cet accès sans fil pour manipuler l’appareil mobile de sa victime.

Depuis la sortie de macOS Catalina, la synchronisation Wi-Fi est disponible via le Finder. D’après les chercheurs qui ont découvert cette vulnérabilité potentielle, si le cybercriminel peut faire en sorte que la victime ait confiance (à son insu) en l’ordinateur pirate, il peut installer des malwares, voler des données et prendre des captures d’écran.

Restez toujours prudent lorsque vous utilisez un réseau Wi-Fi public ou des stations de recharge publiques et n’acceptez le couplage Bluetooth qu’avec vos appareils ou des appareils de confiance.

Détournement iCloud

Si le pirate réussit à deviner, à récupérer ou à pirater le mot de passe de votre Apple ID, il pourra bloquer votre appareil comme le font certains ransomwares. Une fois dans votre iCloud, il aura accès à votre compte Find My iPhone et c’est par ce biais qu’il verrouillera votre téléphone. Vous procédez exactement de la même manière en cas de vol de votre iPhone ou de votre iPad, sauf que dans le cas du détournement iCloud, c’est votre identité qui a été volée.

Lorsque vous activez Find My iPhone, vous pouvez demander à afficher un message sur l’écran de verrouillage, et c’est là que la demande de rançon intervient. Le pirate utilisera cette fonction pour afficher une demande de rançon en espérant faire croire à la victime qu’elle a été touchée par un ransomware.

Le détournement iCloud peut tout aussi facilement affecter les Mac que les appareils mobiles. Faites tout ce que vous pouvez pour protéger votre Mac des ransomwares, même s’il s’agit de rançongiciels factices. Et au cas où votre ordinateur serait infecté, découvrez comment supprimer les ransomwares de votre Mac.

Dans le cas des attaques précédentes, les pirates avaient récupéré le mot de passe de leur victime via des campagnes de phishing (hameçonnage) qui s’appuient sur des méthodes d’ingénierie sociale pour manipuler les victimes et faire en sorte qu’elles divulguent des informations sensibles.

Vous pouvez réinitialiser votre mot de passe Apple ID même si vous n’avez accès à aucun de vos appareils : il vous suffit d’emprunter celui de quelqu’un d’autre. Protégez votre compte iCloud du piratage des mots de passe en appliquant nos bonnes pratiques pour créer des mots de passe forts et indéchiffrables.

Si vous êtes certain qu’il s’agit d’un ransomware iOS

Vous êtes peut-être convaincu que votre appareil iOS a été verrouillé par un ransomware, et nous pouvons le comprendre. Dans la plupart des cas, vous pouvez le supprimer, même si cette opération est rarement simple quand il s’agit de ransomwares. Les ransomware de chiffrement (filecoders, le type de ransomware le plus répandu sur les ordinateurs) chiffrent vos fichiers de façon à ce que vous ne puissiez plus y accéder sans une clé de déchiffrement unique. C’est ce que le cybercriminel vous promet de vous envoyer une fois la rançon payée.

Supprimer le ransomware ne permet pas de déchiffrer vos fichiers. Une fois le ransomware supprimé, les données déjà chiffrées le resteront jusqu’à ce que vous les déchiffriez. Les ransomwares de chiffrement se suppriment souvent d’eux-mêmes afin d’éviter que les chercheurs ne puissent les étudier et décrypter leurs algorithmes. Mais les chercheurs en cybersécurité peuvent parfois décoder les ransomwares et proposer les clés de déchiffrement gratuitement en ligne.

Une infection « spontanée » d’iOS par un ransomware, c’est-à-dire chez un utilisateur lambda et non dans un contexte limité de recherche, constituerait un événement sans précédent. Il faudrait du temps aux fournisseurs de cybersécurité sur mobile pour mettre en œuvre les capacités nécessaires pour faire face à cette menace.

Dans tous les cas, si vous pensez que votre iPhone ou votre iPad a été touché par un ransomware, voici ce que vous pouvez faire :

1. Isolez immédiatement les appareils infectés

Dès que vous repérez un malware sur l’un de vos appareils, mettez-le tout de suite en quarantaine. Déconnectez les appareils infectés de votre réseau domestique et débranchez tous les périphériques connectés à ces appareils. Dans l’idéal, vous aurez réagi à temps pour éviter que le programme malveillant n’infecte vos autres appareils.

2. Cherchez à découvrir à quelle souche de ransomware vous avez affaire

Encore une fois : si quelque chose ou quelqu’un menace de tenir votre iPhone en otage pour vous faire payer une rançon, il ne s’agit probablement pas d’un ransomware. Il s’agit plus certainement d’une campagne de type scareware, comme expliqué plus haut.

Vous êtes peut-être aussi victime de doxxing. Ce n’est pas un malware, mais ce type de menace implique en général une demande de rançon. Le doxxing se produit lorsqu’une personne récupère des données personnelles sensibles vous concernant et menace de les publier en ligne si vous ne payez pas une rançon.

Faites vos propres recherches ou faites appel à un expert en sécurité pour savoir ce qui se passe exactement sur votre iPhone ou iPad. Cela facilitera la résolution du problème.

3. Supprimez le ransomware

La suppression du ransomware sur les iPhones et les iPads ne concerne pas tant le ransomware lui-même que d’arriver à identifier et à tromper à votre tour le ransomware factice. Par exemple, voici comment procéder pour vous débarrasser des ransomwares factices sur Safari :

-

Sur les iPhone X ou versions ultérieures ou sur les iPad avec iOS 12 ou version ultérieure, faites glisser votre doigt depuis le bas de l’écran et arrêtez-vous au centre.

-

Faites-le glisser vers la gauche ou vers la droite pour rechercher Safari, puis fermez l’application en la faisant glisser rapidement vers le haut.

-

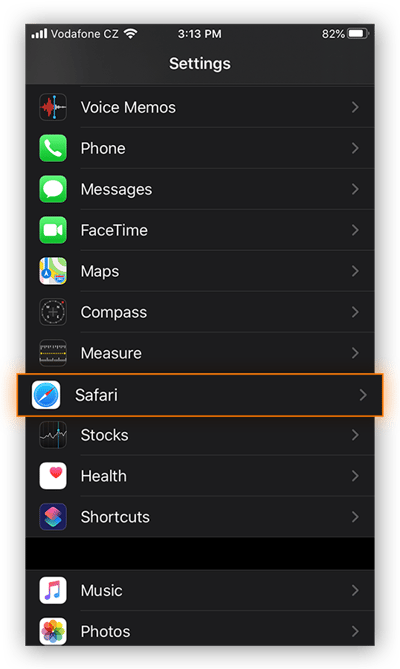

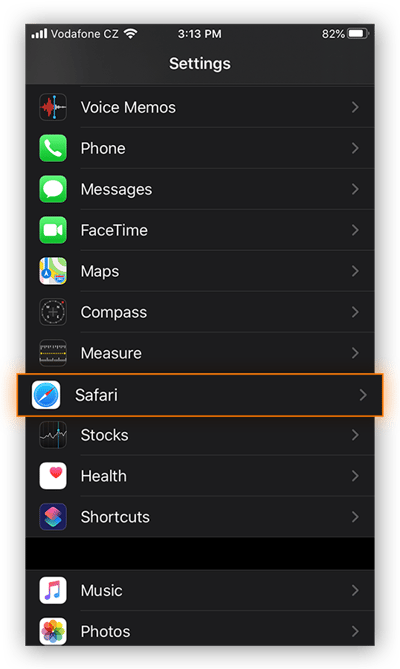

Ouvrez les paramètres, puis faites défiler vers le bas et appuyez sur Safari.

-

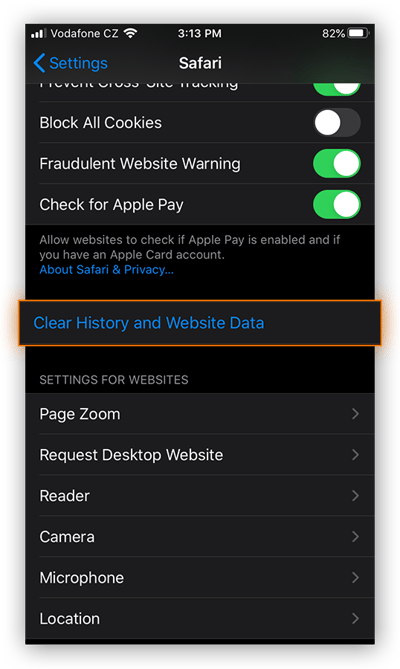

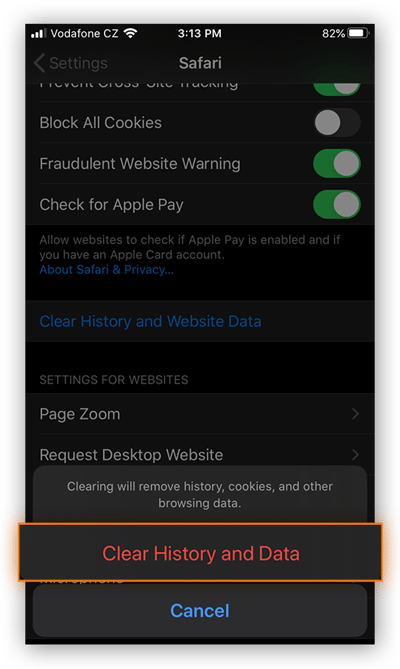

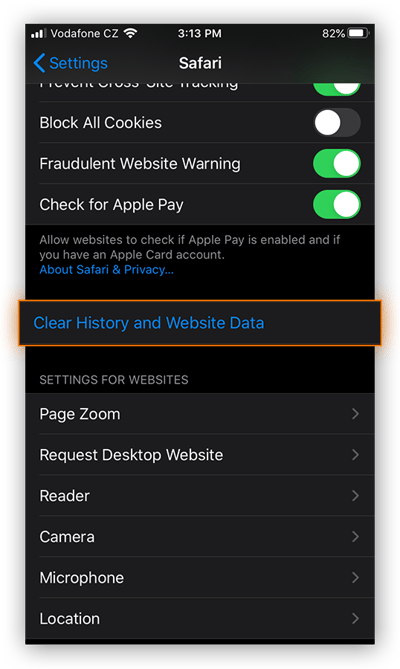

Faites défiler de nouveau vers le bas et appuyez sur Effacer l’historique et les données de site.

-

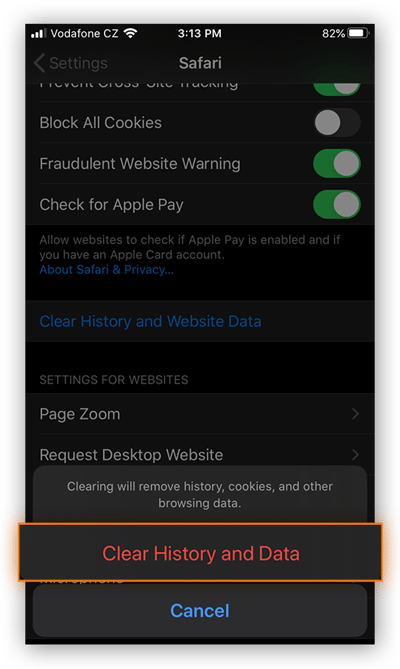

Appuyez sur Effacer l’historique et les données pour confirmer.

Le ransomware factice de 2017 sur Safari n’était finalement pas dangereux, mais il s’est montré suffisamment effrayant pour que certaines victimes paient la rançon demandée. Gardez cette procédure en tête au cas où une nouvelle arnaque du même genre referait surface sur Safari.

Si votre appareil iOS est verrouillé via Find My iPhone, vous pouvez contourner le problème en réinitialisant le mot de passe de votre Apple ID.

Il est impossible de prévoir quelles autres menaces de ce type les cybercriminels sont susceptibles de développer, mais il est probable qu’il s’agira toujours de rançongiciels factices plutôt que de véritables ransomwares.

(En attendant, si vous pensez qu’une personne a pu accéder à votre iPhone pour vous espionner, consultez notre guide de suppression des spywares.)

4. Récupérez vos fichiers chiffrés

Après une attaque classique de ransomware sur un ordinateur, vous devez trouver un moyen de restaurer vos fichiers chiffrés. La méthode idéale de restauration des fichiers consiste à restaurer vos fichiers non chiffrés à partir d’une sauvegarde. Assurez-vous donc de bien faire des sauvegardes régulières de tous vos appareils.

Il n’existe actuellement aucun moyen pour un malware de chiffrer vos fichiers de cette façon sur iOS. Si, pour une raison ou pour une autre, vous souhaitez récupérer vos données, voici comment procéder :

A. Restaurer à partir d’une sauvegarde

iOS sauvegarde automatiquement de nombreuses informations dans iCloud : vos photos et vidéos, vos contacts, votre agenda, les paramètres de votre appareil, les messages, les applications et bien plus encore, en fonction des paramètres que vous avez configurés dans iCloud.

Même si les données sur votre appareil sont chiffrées, vos données dans iCloud ne sont pas affectées et vous pouvez les restaurer depuis cet emplacement.

B. Ne pas négocier

Ce n’est jamais une bonne idée de négocier avec des cybercriminels. Même si vous avez affaire à un véritable ransomware, ne négociez jamais et ne payez jamais la rançon exigée.

Face à une demande de rançon iOS, il y a encore moins de raisons de négocier, car la menace ne vient pas d’un véritable ransomware. Vos données ne sont pas chiffrées et votre appareil n’est pas vraiment verrouillé. Vous n’avez donc rien à gagner en payant ou en contactant les cybercriminels.

Si votre iPhone ou votre iPad est touché par un nouveau ransomware factice ou par une autre astuce de piratage créée après la publication de cet article, effectuez une recherche sur les symptômes que vous constatez. Il est fort probable que quelqu’un d’autre ait rencontré le même problème et vous trouverez probablement la solution sur l’un des nombreux blogs consacrés à la cybersécurité.

Et bien qu’il ne soit pas possible d’être affecté par un vrai ransomware sur iOS, la menace est bien réelle sur Mac, PC et appareils Android. Vous devez donc veiller à protéger vos autres équipements contre les rançongiciels.

Défendez-vous face aux menaces iOS les plus courantes

Même si vous ne risquez pas d’être touché par un ransomware pour iPhone, de très nombreuses menaces pèsent sur les utilisateurs d’appareils iOS. Les réseaux sans fil non sécurisés, les campagnes de phishing et les attaques par doxxing peuvent affecter vos données personnelles sensibles et vous exposer à d’autres menaces.

Avec son Agent Web intégré, l’analyse de sécurité des sites web, un accès VPN gratuit et même une protection contre les fuites de données, Avast One assure votre défense face aux menaces les plus courantes sur iOS.