Définition d’une attaque par dictionnaire

Une attaque par dictionnaire est une technique de devinette de mots de passe dans laquelle les attaquants testent systématiquement des mots courants et des combinaisons prévisibles, plutôt que d’essayer toutes les chaînes de caractères aléatoires possibles. Elle est plus rapide, plus efficace et très redoutable contre les mots de passe faibles.

À leurs débuts, les attaquants utilisaient littéralement des listes de mots contenant des entrées comme motdepasse ou bienvenue. Aujourd’hui, les attaques par dictionnaire modernes s’appuient sur d’immenses bases de données d’identifiants de connexion issus de fuites passées. Les attaquants combinent des mots courants avec des structures prévisibles (ajout de chiffres, de symboles ou de légères variantes) pour générer des suppositions « hybrides » qui reflètent les habitudes réelles des utilisateurs.

Les attaques par dictionnaire ne visent pas uniquement les pages de connexion en ligne. Les fichiers protégés par mot de passe hors ligne et les données chiffrées stockées sur un appareil peuvent également être vulnérables. En réalité, les attaquants préfèrent les environnements où ils peuvent tester des mots de passe rapidement sans déclencher de verrouillage de compte.

Ce qui a commencé comme une simple tactique basée sur des listes de mots est devenu une stratégie automatisée perfectionnée, alimentée par des données de fuites et une connaissance approfondie du comportement humain. C’est précisément pourquoi les mots de passe forts et uniques sont plus importants que jamais.

Attaque par dictionnaire et attaque par force brute

Les attaques par dictionnaire et les attaques par force brute sont toutes deux des méthodes de craquage de mots de passe, mais elles reposent sur des approches très différentes pour « deviner » les bons identifiants de connexion. Alors qu’une attaque par force brute essaie toutes les combinaisons de caractères possibles jusqu’à trouver la bonne, une attaque par dictionnaire écarte les combinaisons improbables et se concentre sur les mots de passe probables à l’aide de listes de mots, d’identifiants de connexion compromis et de structures courantes (comme l’ajout de « 123 » ou de « ! » à un mot).

Chaque méthode présente des forces et des faiblesses :

-

Attaques par force brute : puissantes mais chronophages, surtout face à des mots de passe longs ou complexes. Elles sont également plus susceptibles de déclencher des verrouillages ou d’être détectées lors de tentatives de connexion en ligne.

-

Attaques par dictionnaire : plus rapides et souvent plus discrètes, mais inefficaces contre les mots de passe vraiment aléatoires et complexes.

En définitive, les deux techniques exploitent les mots de passe faibles ou prévisibles. Plus un mot de passe est fort et unique, moins l’une ou l’autre de ces méthodes est efficace. L’utilisation de longues phrases de passe complexes réduit considérablement le risque de succès des attaques par force brute et par dictionnaire.

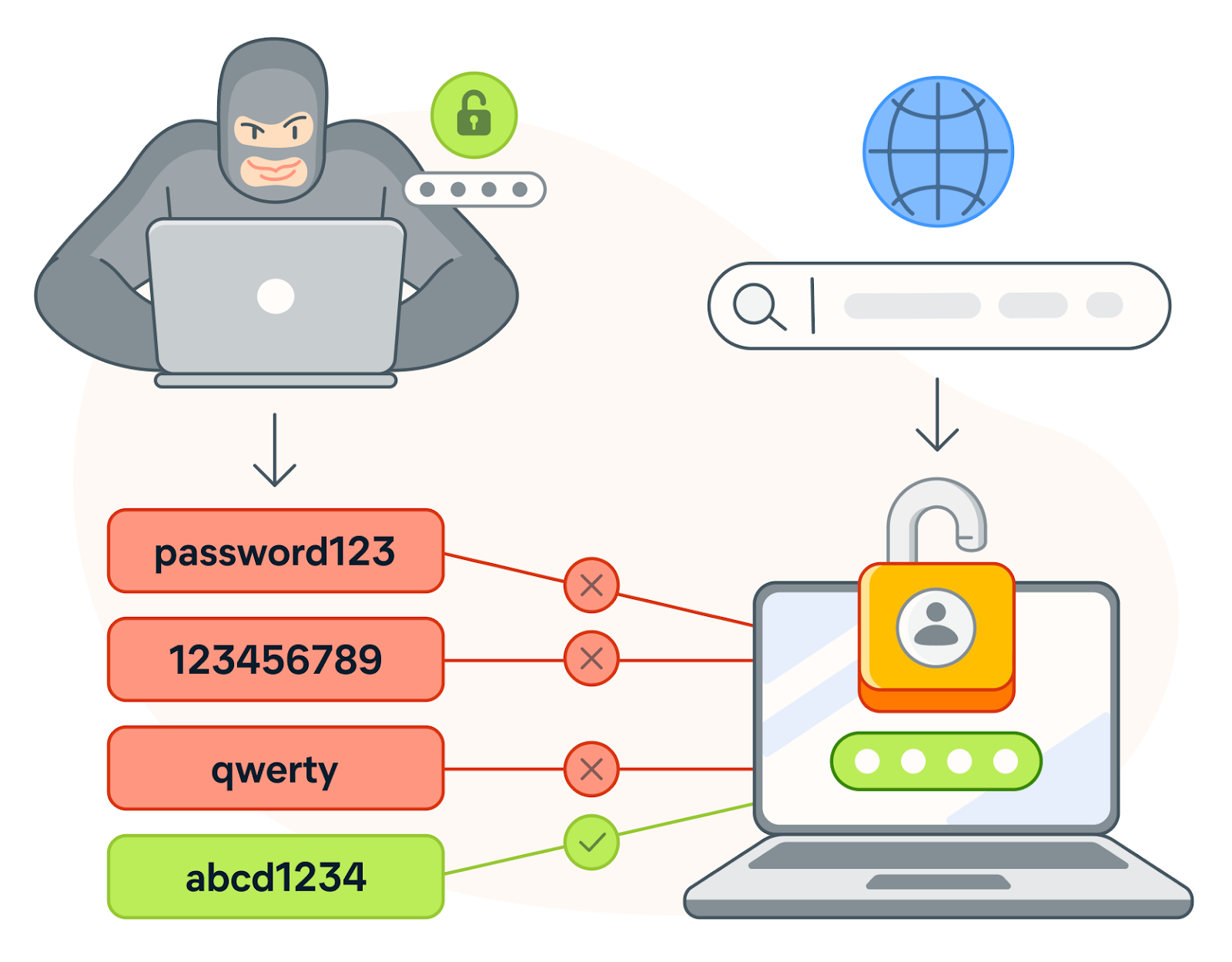

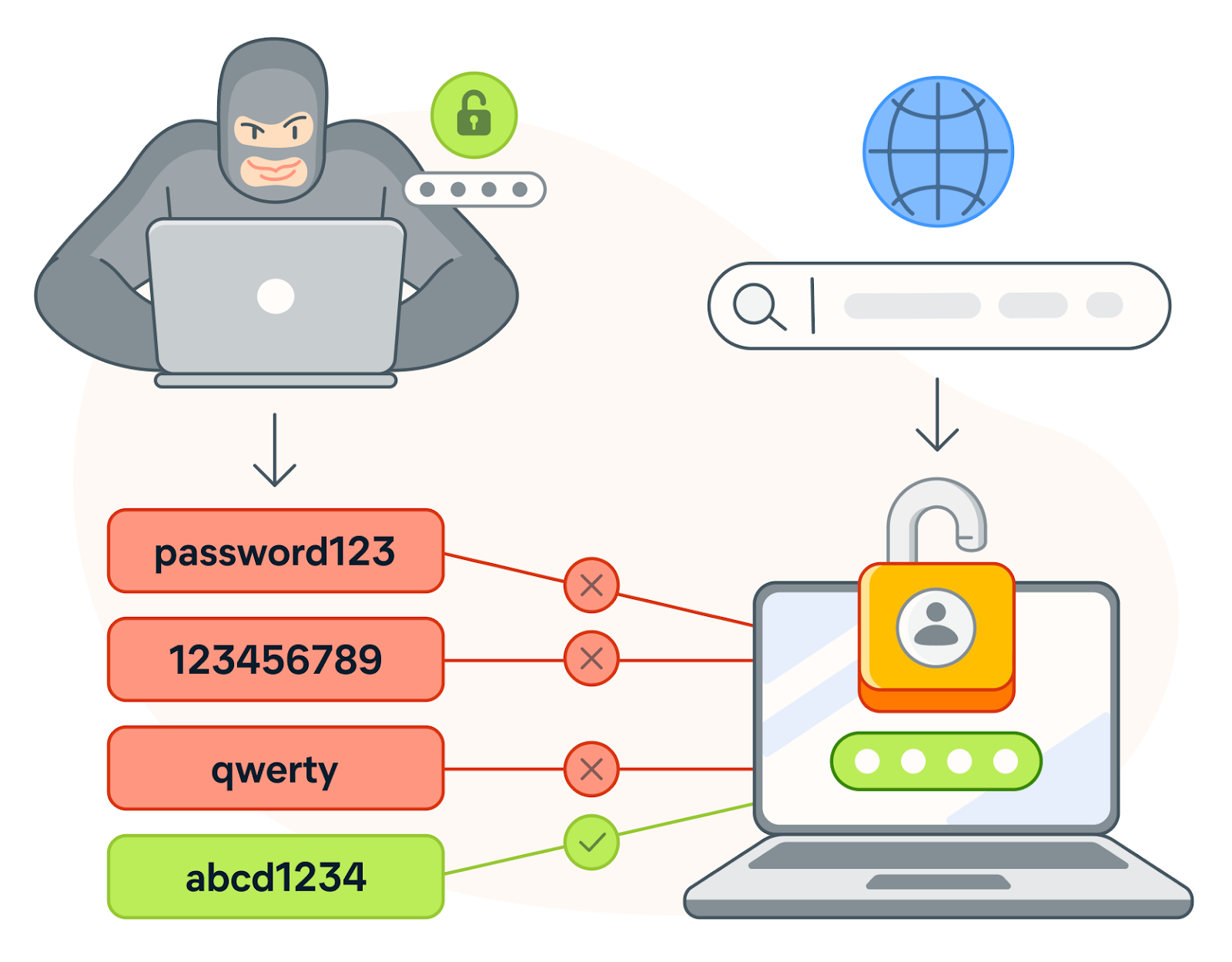

Fonctionnement des attaques par dictionnaire

Une attaque par dictionnaire consiste à tester automatiquement une liste prédéfinie de mots de passe probables sur un compte. Plutôt que d’essayer toutes les combinaisons de caractères possibles, les attaquants utilisent des listes de mots composées de mots courants, d’expressions, de mots de passe ayant fuité et de variantes prévisibles, ce qui rend les attaques par dictionnaire plus rapides et plus efficaces contre les identifiants de connexion faibles.

Voici comment se déroule une attaque par dictionnaire classique :

-

Choix de la cible : l’attaquant sélectionne une connexion en ligne (messagerie, banque, réseaux sociaux) ou un lot de hachages de mots de passe volés lors d’une violation de données. Il peut cibler une région, une langue ou une organisation spécifique pour adapter sa liste de mots.

-

Création de la liste de mots de passe : l’attaquant compile des listes de mots contenant des choix courants tels que des noms d’animaux de compagnie, des références à la culture populaire, des équipes sportives, des noms de célébrités et des expressions du quotidien. Il génère ensuite des variantes en ajoutant des majuscules, des chiffres, des années ou des symboles pour imiter le comportement réel des utilisateurs.

-

Enrichissement de la liste avec des données réelles : les attaques modernes ne s’appuient pas uniquement sur des mots de dictionnaire. Elles puisent dans d’immenses bases de données de fuites, comme le célèbre fichier rockyou.txt, en combinant des identifiants de connexion compromis et des combinaisons hybrides dans un « mélange » de mots de passe qui reflète la façon dont les gens créent réellement leurs mots de passe aujourd’hui.

-

Lancement de l’attaque à l’aide d’outils automatisés : un logiciel automatisé teste chaque mot de passe de la liste contre un compte cible. Des outils comme Hashcat et OpenBullet ont été conçus pour aider les professionnels de la cybersécurité à tester les défenses des systèmes. Mais entre de mauvaises mains, ils peuvent tester des millions de combinaisons de mots de passe en quelques secondes à des fins malveillantes.

-

Ciblage des systèmes en ligne ou hors ligne (ou les deux) : dans les attaques par dictionnaire en ligne, les suppositions sont testées sur des pages de connexion actives, où la vitesse est limitée par les verrouillages, les limites de débit et la surveillance. Les attaques hors ligne ciblent des hachages de mots de passe volés ou des fichiers chiffrés, permettant aux attaquants d’opérer comme des fantômes en testant des suppositions à très grande vitesse sans déclencher d’alertes.

-

Accès au compte et exploitation : une fois un mot de passe craqué, les attaquants peuvent prendre le contrôle de comptes, accéder à des données sensibles, commettre des fraudes ou réutiliser les identifiants de connexion vérifiés sur d’autres comptes associés. Comme de nombreuses personnes recyclent leurs mots de passe, une seule violation peut déverrouiller l’accès à plusieurs services.

Les attaques par dictionnaire sont généralement larges et opportunistes, reposant sur la probabilité et l’ampleur. Mais le véritable danger réside dans leur efficacité. En combinant des listes de mots de passe ciblées et des outils d’automatisation puissants, les attaques par dictionnaire deviennent rapides, discrètes et très efficaces, surtout contre les mots de passe faibles ou réutilisés.

Pourquoi les attaques par dictionnaire sont-elles efficaces ?

Les attaques par dictionnaire sont efficaces parce que le comportement humain est prévisible, et que de mauvaises habitudes en matière de mots de passe fournissent aux attaquants exactement ce dont ils ont besoin. Voici quelques erreurs courantes :

Utilisation de mots ou d’expressions courants et faciles à deviner.

Les mots de passe comme motdepasse, azerty, JeTAime, ou de simples mots du dictionnaire sont des suppositions pratiquement préprogrammées pour les attaquants. Les choisir revient à donner les clés directement.

Intégration d’informations personnelles.

Les attaquants adaptent souvent leurs suppositions à partir de données trouvées en ligne. Le nom de votre première voiture, de votre animal de compagnie, votre date d’anniversaire ou votre équipe sportive préférée peuvent sembler personnels, mais ils sont souvent accessibles au public.

Recours à des variantes prévisibles.

Les modifications mineures n’apportent pas de protection réelle. Mettre la première lettre en majuscule, remplacer « a » par « @ », « o » par « 0 » ou ajouter « 123 » à la fin ne ralentira pas les attaquants. Ces structures sont intégrées dans les outils d’attaque modernes.

Réutilisation des mots de passe.

L’utilisation du même mot de passe sur plusieurs comptes multiplie les dommages. Si un compte est compromis, les attaquants peuvent réutiliser les identifiants de connexion ailleurs : un effet en cascade connu sous le nom de credential stuffing.

Absence de changement de mot de passe.

Les anciens mots de passe se retrouvent souvent dans des bases de données issues de violations que les attaquants utilisent comme listes de référence. Plus un mot de passe reste inchangé longtemps, plus il y a de chances qu’il figure dans la liste de mots d’un pirate, et plus les attaquants ont de temps pour le deviner.

Si certaines de ces habitudes vous semblent familières, il vaut la peine de revoir comment renforcer vos défenses contre les attaques par dictionnaire.

Types d’attaques par dictionnaire

Les attaques par dictionnaire ne suivent pas un modèle unique. Elles varient selon la sophistication de la liste de mots, le niveau d’automatisation et selon que l’attaquant cherche à toucher un large public ou à cibler une victime précise.

La compréhension de ces variantes aide les individus et les organisations à combler leurs failles de sécurité. Les attaquants se limitent rarement à une seule méthode. Ils combinent les techniques pour gagner en vitesse et en efficacité, ce qui explique l’importance des bonnes habitudes en matière de mots de passe.

Attaques par dictionnaire standard

Dans cette approche classique, les attaquants utilisent des listes préparées de mots courants, d’expressions et de mots de passe ayant fuité pour s’introduire dans des comptes. Ces listes proviennent souvent de violations de données passées, d’identifiants de connexion par défaut et des habituels suspects parmi les « pires mots de passe ». Des listes accessibles au public comme rockyou.txt sont couramment utilisées, mais les attaquants peuvent également créer des listes personnalisées adaptées à une organisation ou une région spécifique.

Ils élargissent leur portée en appliquant des variantes simples comme la mise en majuscules, l’ajout de chiffres ou des substitutions (connues sous le nom de leetspeak). C’est ainsi que motdepasse, Motdepasse1, et motdep@sse sont tous testés automatiquement.

Attaques par dictionnaire précalculées (attaques par rainbow table)

Une attaque par dictionnaire précalculée cible les hachages de mots de passe plutôt que le mot de passe lui-même. Plutôt que de deviner les mots de passe un par un, les attaquants utilisent des « rainbow tables » qui associent les mots de passe courants à leurs valeurs hachées. S’ils accèdent à une base de données de hachages de mots de passe, ils peuvent rapidement rechercher des correspondances.

C’est là que le « salage » devient essentiel. En cybersécurité, le salage consiste à mélanger des données aléatoires à chaque mot de passe avant de le hacher. Cela garantit que le même mot de passe produit un hachage différent à chaque fois, rendant les rainbow tables inefficaces.

Les systèmes modernes se défendent contre ces attaques en utilisant des algorithmes de hachage salés tels qu’Argon2id, bcrypt et PBKDF2. Ces algorithmes rendent les attaques précalculées à grande échelle bien moins pratiques, même avec du matériel puissant.

Attaques par dictionnaire hybrides

Les attaques hybrides combinent des listes de mots de dictionnaire avec des techniques de force brute. Plutôt que de tester des mots simples comme « Motdepasse », les attaquants les modifient en essayant automatiquement diverses combinaisons de chiffres, de symboles ou de mots supplémentaires jusqu’à trouver le bon, par exemple, « MotDePasse2025! ».

Ces attaques sont conçues pour contourner les politiques de mots de passe imposant une complexité à l’aide d’outils programmés pour anticiper ces structures. Ce qui semble créatif pour un humain paraît souvent banal pour un algorithme, et, malheureusement, de nombreux utilisateurs se conforment aux politiques de façon trop prévisible. Les raccourcis habituels consistent à ajouter « 123 », à remplacer des lettres par des symboles ou à ajouter une année de naissance.

Attaques par password spraying

Le password spraying renverse la méthode classique de l’attaque par dictionnaire. Plutôt que de tester de nombreux mots de passe sur un seul compte, les attaquants testent quelques mots de passe extrêmement courants sur de nombreux comptes.

Cette tactique est particulièrement efficace pour les attaques massives et non ciblées, car en limitant les tentatives par compte, les attaquants réduisent le risque de déclencher des verrouillages ou des alertes. S’il ne s’agit pas d’une attaque par dictionnaire pure, le password spraying repose sur le même principe : exploiter des mots de passe prévisibles et conformes aux politiques.

Attaques par phrase de passe et attaques de style xkcd

Les phrases de passe composées de plusieurs mots ont été popularisées comme alternative plus sûre aux mots de passe courts, notamment grâce à la célèbre bande dessinée xkcd. Mais les attaquants se sont adaptés et, plutôt que de deviner des mots isolés, ils testent désormais des combinaisons de termes courants et de structures connues.

Des phrases comme « correct horse battery staple » peuvent sembler aléatoires, mais les attaquants étudient les structures réelles et compilent des corpus de phrases de passe à partir de données compromises. Si les utilisateurs suivent des structures prévisibles, l’entropie (mesure du caractère aléatoire réel) diminue considérablement. Lorsque les attaquants connaissent la structure, la longueur ne garantit pas toujours la sécurité.

Attaques par dictionnaire personnalisées et ciblées

Les attaques par dictionnaire personnalisées et ciblées sont adaptées à une personne, une entreprise ou une région spécifique. Plutôt que de s’appuyer sur des listes génériques, les attaquants créent des listes personnalisées, souvent par le biais d’ingénierie sociale, comprenant :

-

Noms, dates d’anniversaire et noms d’utilisateur.

-

Termes d’entreprise, acronymes et noms de projets.

-

Références linguistiques locales et régionales.

-

Informations extraites des réseaux sociaux.

Dans les attaques contre des organisations, les listes incluent souvent la terminologie de l’entreprise et le jargon du secteur. La combinaison du profilage et de l’automatisation rend ces attaques très efficaces et difficiles à détecter.

Même face aux variantes les plus sophistiquées des attaques par dictionnaire, les mots de passe forts et uniques restent votre ligne de défense la plus efficace. Pour une protection renforcée, des outils comme Avast BreachGuard surveillent le Dark Web et vous alertent si vos identifiants de connexion apparaissent dans une violation de données, vous donnant la possibilité d’agir avant les attaquants.

Exemples réels d’attaques par dictionnaire

Les attaques par dictionnaire ne visent pas uniquement les connexions individuelles. Elles ont joué un rôle dans plusieurs incidents de sécurité très médiatisés touchant de grandes organisations. Voici quelques exemples notables :

-

SolarWinds : des experts en cybersécurité estiment qu’un mot de passe faible (solarwinds123) a contribué à fournir le point d’entrée initial lors de l’attaque de la chaîne d’approvisionnement SolarWinds. Les attaquants ont inséré un code malveillant dans une mise à jour logicielle légitime, qui a ensuite été distribuée aux clients gouvernementaux et du secteur privé.

-

LinkedIn : en 2016, LinkedIn a subi une violation de données touchant environ 164 millions d’utilisateurs. Bien que la base de données ait été initialement compromise en 2012, les identifiants de connexion volés sont réapparus à la vente plusieurs années plus tard. Les mots de passe étaient stockés sous forme de hachages non salés, ce qui les rendait plus vulnérables aux techniques de craquage comme les attaques par dictionnaire.

-

Adobe : en 2013, des attaquants ont compromis les informations personnelles et environ 38 millions de comptes utilisateurs Adobe. Des méthodes de craquage par dictionnaire ont été utilisées pour déchiffrer les mots de passe exposés.

Pour les organisations, les conséquences des attaques par dictionnaire peuvent être graves : accès non autorisé aux systèmes internes, vol de données, perturbation opérationnelle, atteinte à la réputation et pertes financières à long terme. Une fois en possession d’identifiants de connexion valides, les attaquants peuvent se déplacer latéralement au sein des réseaux et même élever leurs privilèges.

Pour les individus, l’impact peut sembler plus personnel, mais il peut être tout aussi dévastateur. Comptes bancaires vidés, profils sur les réseaux sociaux détournés, usurpation d’identité et prises de contrôle en cascade de comptes dues à la réutilisation de mots de passe sont autant de risques bien réels.

Comment se protéger contre les attaques par dictionnaire

Comprendre le fonctionnement des attaques par dictionnaire est la première étape. La suivante consiste à adopter des habitudes capables d’y résister. Voici quelques défenses pratiques à intégrer à votre arsenal de sécurité :

Opter pour une connexion sans mot de passe si possible :

Les connexions biométriques et les standards comme WebAuthn éliminent les suppositions, bloquant les attaques par dictionnaire à la source.

Utiliser des applications d’authentification :

Les codes à usage unique générés sur votre appareil ajoutent une seconde couche de protection que les attaques automatisées ne peuvent pas facilement contourner.

Activer l’authentification à deux facteurs :

L’activation de l’authentification à deux facteurs ajoute une étape de vérification supplémentaire essentielle, empêchant tout accès non autorisé même si vos identifiants de connexion ont été compromis.

Utiliser un générateur de mot de passe aléatoire :

Si vous devez utiliser des mots de passe, ne les inventez pas vous-même. Les gestionnaires de mots de passe créent des identifiants de connexion longs, complexes et imprévisibles, et les stockent en toute sécurité. Si vous pouvez le mémoriser facilement, il y a de bonnes chances qu’il soit devinable.

Éviter tout ce qui ressemble à du langage humain :

Les mots familiers, les structures et les expressions significatives sont exactement ce qu’attendent les attaquants. Les phrases de passe sont généralement plus robustes que les mots isolés, mais uniquement si elles sont véritablement aléatoires et non construites selon des structures prévisibles.

Suivre les recommandations modernes en matière de mots de passe :

Selon les directives du NIST, la longueur est plus importante que la complexité. Les utilisateurs répondent souvent aux règles de complexité par des ajustements prévisibles (comme l’ajout de « 123 » ou la mise en majuscule de la première lettre). Le NIST recommande des mots de passe de 15 à 64 caractères, avec une préférence marquée pour l’authentification sans mot de passe lorsqu’elle est disponible.

Rester vigilant face aux expositions :

Les mots de passe forts sont utiles, mais la surveillance des violations permet d’agir rapidement pour réinitialiser les mots de passe et sécuriser les comptes en cas de fuite d’identifiants de connexion.

En bref : réduire la prévisibilité et recourir à l’automatisation. Moins vos mots de passe reflètent les habitudes humaines (et plus ils s’appuient sur des outils sécurisés), plus ils sont difficiles à craquer. Laissez les attaquants chercher.

Aidez à protéger vos comptes en ligne

Il est impossible d’empêcher toutes les attaques de craquage de mots de passe, mais il est possible de réagir plus rapidement aux violations de données et d’en limiter les conséquences. Avast BreachGuard surveille en continu les fuites d’informations personnelles et vous alerte si vos données apparaissent dans une violation. L’outil analyse également vos comptes à la recherche de mots de passe faibles ou réutilisés, vous aidant à combler les failles de sécurité avant qu’elles ne soient exploitées.