Definição de ataque de dicionário

Um ataque de dicionário é uma técnica para decifrar senhas na qual os invasores testam sistematicamente palavras comuns e combinações previsíveis em vez de experimentar todas as sequências possíveis de caracteres aleatórios. É mais rápido, mais eficiente e altamente eficaz para decifrar senhas fracas.

No passado, os invasores usavam literalmente listas de palavras cheias de entradas como senha ou bem-vindo. Hoje, os ataques de dicionário modernos dependem de bancos de dados enormes de credenciais vazadas resultantes de violações anteriores. Os invasores combinam palavras comuns com padrões previsíveis, adicionando números, símbolos ou pequenas variações, para gerar suposições de senha “híbridas” que refletem os hábitos do mundo real.

Os ataques de dicionário não têm como alvo apenas páginas de login online. Arquivos offline protegidos por senha e dados criptografados armazenados em um dispositivo também podem ser vulneráveis. Na verdade, os invasores preferem ambientes onde podem testar suposições de senha rapidamente sem acionar bloqueios de conta.

O que começou como uma simples tática de lista de palavras evoluiu para uma estratégia refinada e automatizada impulsionada por dados de violação e um profundo entendimento do comportamento humano. E é exatamente por isso que usar senhas fortes e únicas é mais importante do que nunca.

Ataque de dicionário versus ataque de força bruta

Ataques de dicionário e ataques de força bruta são métodos para decifrar senhas, mas usam abordagens muito diferentes para “adivinhar” as credenciais corretas. Enquanto o ataque de força bruta experimenta todas as combinações de caracteres possíveis até encontrar a correta, o ataque de dicionário ignora as combinações improváveis e foca em senhas prováveis usando listas de palavras, credenciais vazadas e padrões comuns (como adicionar “123” ou “!” a uma palavra).

Cada método tem pontos fortes e fracos:

-

Ataques de força bruta: poderoso, mas demorado, especialmente contra senhas longas ou complexas. Também são mais propensos a acionar bloqueios ou detecção durante tentativas de login online.

-

Ataques de dicionário: mais rápidos e muitas vezes mais furtivos, mas ineficazes contra senhas realmente aleatórias e complexas.

Em última análise, ambas as técnicas exploram senhas fracas ou previsíveis. Quanto mais forte e única for a senha, menos eficaz se torna qualquer um dos métodos. Usar senhas longas e complexas reduz drasticamente as chances de que ataques de força bruta e de dicionário sejam bem-sucedidos.

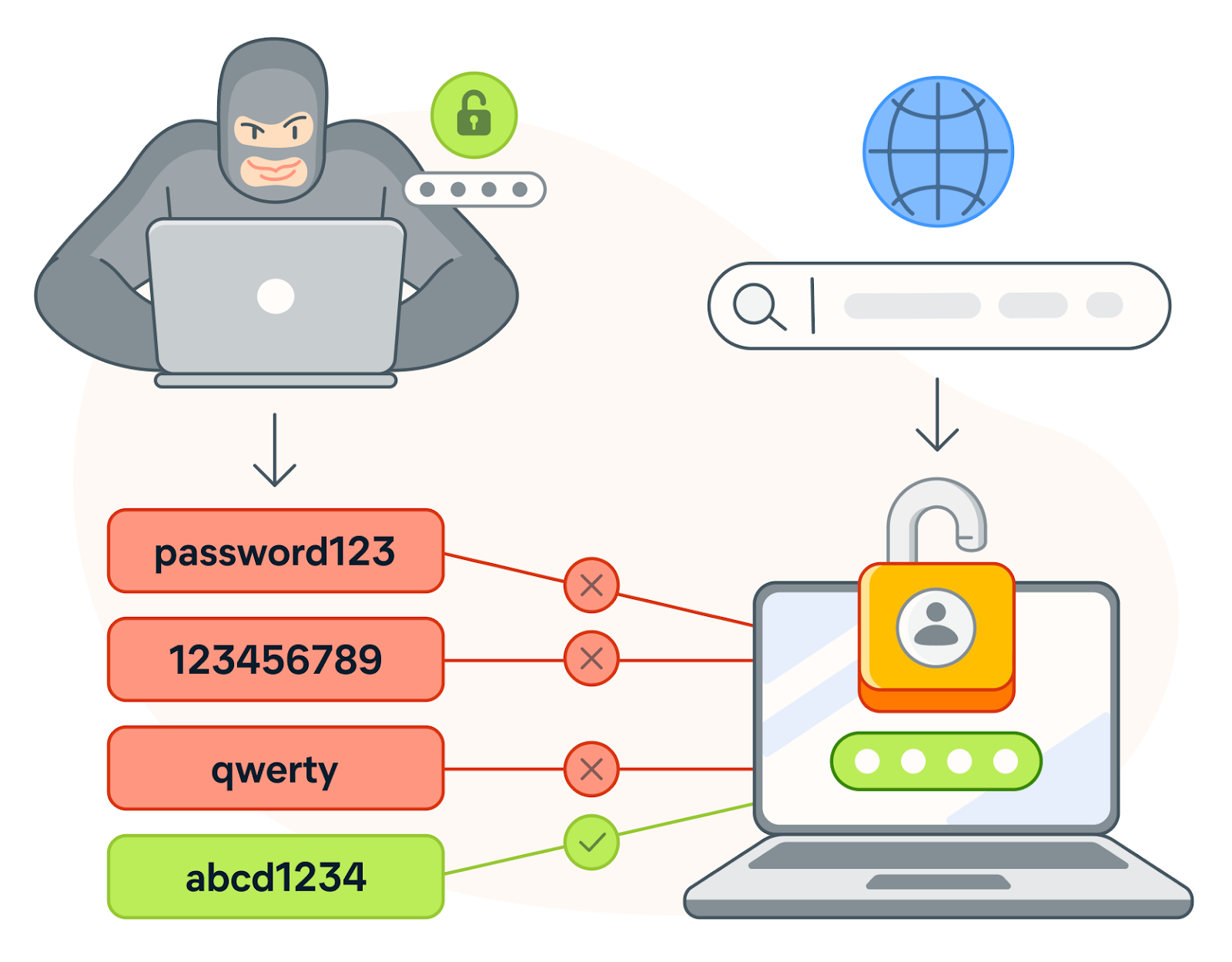

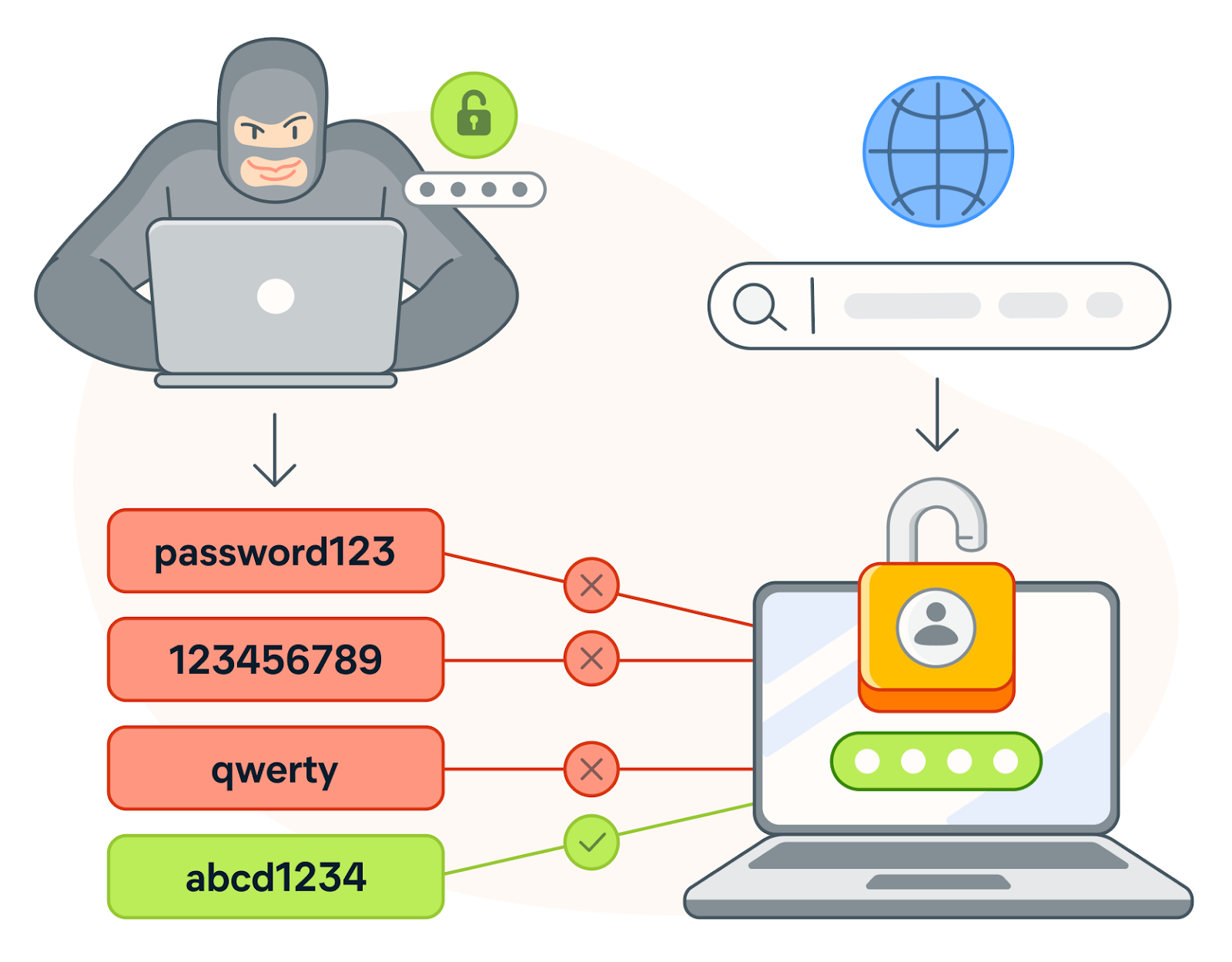

Como funcionam os ataques de dicionário

Um ataque de dicionário funciona testando automaticamente uma lista predefinida de senhas prováveis de uma conta. Em vez de experimentar todas as combinações de caracteres possíveis, os invasores usam listas compostas por palavras comuns, frases, senhas vazadas e variações previsíveis, tornando os ataques de dicionário mais rápidos e eficientes no caso de credenciais fracas.

Veja como um ataque de dicionário típico acontece:

-

Escolha do alvo: o invasor seleciona um login online (e-mail, banco, mídia social) ou um lote de hashes de senhas roubadas de uma violação de dados. Ele pode restringir o foco a uma região, idioma ou organização específica para adaptar a lista de palavras.

-

Criação da lista de senhas: os invasores compilam listas de palavras repletas de opções comuns, como nomes de animais de estimação, referências da cultura pop, times esportivos, nomes de celebridades e frases do dia a dia. Depois, geram variações adicionando letras maiúsculas, números, anos ou símbolos para imitar o comportamento real dos usuários.

-

Melhoria da lista com dados do mundo real: os ataques modernos não dependem apenas de palavras reais do dicionário. Eles extraem palavras de enormes conjuntos de dados de violações, como o famoso arquivo rockyou.txt, misturando credenciais vazadas e combinações híbridas em uma “sopa” de senhas refinada que reflete como as pessoas realmente criam senhas hoje.

-

Execução do ataque com ferramentas automatizadas: um software automatizado testa cada senha de uma lista em relação à conta de destino. Ferramentas como Hashcat e OpenBullet foram desenvolvidas para ajudar profissionais de cibersegurança a testar as defesas do sistema. Mas nas mãos erradas, podem experimentar maliciosamente milhões de combinações de senhas em segundos.

-

Alvo em sistemas online ou offline (ou ambos): em ataques de dicionário de senhas online, as suposições são testadas em páginas de login ativas, nas quais a velocidade é limitada por bloqueios, limitações de taxa e monitoramento. Ataques offline têm como alvo hashes de senhas roubadas ou arquivos criptografados, permitindo que os invasores operem como fantasmas ao testar suposições com grande velocidade sem acionar alertas.

-

Acesso e exploração da conta: depois que uma senha é decifrada, os invasores podem assumir o controle de contas, acessar dados confidenciais, cometer fraudes ou reutilizar as credenciais verificadas em outras contas vinculadas. Devido ao fato de que muitas pessoas reciclam senhas, uma violação pode permitir acesso a vários serviços.

Os ataques de dicionário costumam ser abrangentes e oportunistas, baseando-se em probabilidade e escala. Mas o verdadeiro perigo reside na eficiência. Ao combinar listas de senhas selecionadas com ferramentas de automação poderosas, os ataques de dicionário tornam-se rápidos, furtivos e altamente eficazes, em especial contra senhas fracas ou reutilizadas.

Por que os ataques de dicionário são bem-sucedidos?

Os ataques de dicionário são bem-sucedidos porque o comportamento humano é previsível, já que o hábito de definir senhas fracas proporciona aos invasores exatamente o que eles precisam. Os erros comuns são:

Usar palavras ou frases comuns e fáceis de adivinhar.

Senhas como senha, qwerty, euteamo ou palavras simples do dicionário são basicamente suposições pré-carregadas para invasores. Escolhê-las é como entregar a chave a eles.

Incorporar informações pessoais.

Os invasores costumam personalizar as suposições usando detalhes encontrados online. Seu primeiro carro, nome do animal de estimação, data de nascimento ou time esportivo favorito podem parecer informações particulares, mas são dados que podem ser, em geral, descobertos publicamente.

Confiar em variações previsíveis.

Pequenas alterações não reforçam realmente a proteção. Colocar a primeira letra em maiúscula, trocar “a” por “@”, substituir “o” por “0” ou adicionar “123” no final não atrapalhará os invasores. Esses padrões estão incorporados nas ferramentas de ataque modernas.

Reutilizar senhas.

Usar a mesma senha em várias contas multiplica os danos. Se uma conta for invadida, os invasores poderão reutilizar as credenciais em outros lugares, um efeito cascata conhecido como preenchimento de credenciais.

Nunca alterar as senhas.

Senhas antigas costumam acabar em bancos de dados de violações que os invasores usam como listas de referência. Quanto mais tempo uma senha permanece inalterada, maior a chance de aparecer na lista de palavras de um hacker e mais tempo os invasores têm para adivinhá-la.

Se algum desses hábitos soar familiar, vale a pena revisar como fortalecer as defesas contra ataques de dicionário.

Tipos de ataques de dicionário

Os ataques de dicionário não são iguais para todos. Eles variam com base na sofisticação da lista de palavras, no nível de automação envolvido e se o invasor está lançando uma rede ampla ou visando uma vítima específica.

Entender essas variações ajuda indivíduos e organizações a fechar brechas de segurança. Os invasores raramente usam apenas um método. Eles combinam técnicas para obter velocidade e eficiência, e é por esse motivo que ter o hábito de definir senhas fortes é importante.

Ataques de dicionário padrão

Nessa abordagem clássica, os invasores usam listas preparadas de palavras comuns, frases e senhas vazadas para invadir as contas. Essas listas costumam vir de violações de dados anteriores, credenciais padrão e as habituais “piores senhas”. Listas disponíveis publicamente como rockyou.txt são usadas de maneira habitual, mas os invasores também podem criar listas de palavras personalizadas e adaptadas a uma organização ou região específica.

Eles expandem o alcance aplicando variações simples, como letras maiúsculas, adição de números ou o uso de substituições (conhecido como leetspeak). Por isso que senha, Senha1 e senh@ são testados automaticamente.

Ataques de dicionário pré-calculados (ataques de rainbow table)

Um ataque de dicionário pré-calculado tem como alvo hashes de senhas, em vez da senha em si. Em vez de adivinhar senhas uma por uma, os invasores usam as chamadas “rainbow tables” (tabelas arco-íris), que mapeiam senhas comuns para seus valores em hash. Se eles obtiverem acesso a um banco de dados de hashes de senhas, poderão procurar correspondências rapidamente.

É aqui que o uso do “salting” se torna crítico. Na cibersegurança, adicionar salt significa misturar dados aleatórios em cada senha antes de fazer o hash. Isso garante que a mesma senha produza um hash diferente a cada vez, tornando as rainbow tables ineficazes.

Os sistemas modernos se defendem contra esses ataques usando algoritmos de hash com salt, como Argon2id, bcrypt e PBKDF2. Isso torna os ataques pré-calculados em grande escala muito menos práticos, mesmo com hardware potente.

Ataques de dicionário híbridos

Os ataques híbridos combinam listas de palavras do dicionário com técnicas de força bruta. Em vez de testar palavras simples como “Senha”, os invasores as modificam experimentando de maneira automática várias combinações de números, símbolos ou palavras adicionais até encontrarem a correta, por exemplo, “Senha2025!”.

Esses ataques são desenvolvidos para contornar políticas de senhas que exigem complexidade, usando ferramentas criadas para antecipar esses padrões. O que parece criativo para um humano muitas vezes é rotineiro para um algoritmo e, infelizmente, muitos usuários cumprem as políticas de maneira muito previsível. As formas mais comuns de esquivar essas políticas são adicionar “123”, trocar letras por símbolos ou anexar o ano de nascimento.

Ataques de pulverização de senhas

A pulverização de senhas inverte o método tradicional de ataque de dicionário. Em vez de experimentar muitas senhas em uma conta, os invasores experimentam algumas senhas extremamente comuns em várias contas.

Essa tática é especialmente eficaz para ataques em massa não direcionados, pois, ao limitar as tentativas por conta, os invasores reduzem a chance de acionar bloqueios ou alertas. Embora não seja um ataque de dicionário puro, a pulverização de senhas se baseia no mesmo princípio: explorar senhas previsíveis e compatíveis com as políticas.

Ataques de frase secreta e estilo xkcd

As frases secretas com várias palavras ficaram populares como uma alternativa mais segura a senhas curtas, graças, em parte, às atualmente famosas tirinhas xkcd. Mas os invasores se adaptaram e, em vez de adivinhar palavras únicas, eles agora testam combinações de termos comuns e estruturas conhecidas.

Frases como “correct horse battery staple” (tirinha xkcd) podem parecer aleatórias, mas os invasores estudam padrões do mundo real e compilam um corpus de frases secretas a partir de dados violados. Se as pessoas seguem estruturas previsíveis, a entropia (medida de aleatoriedade no mundo real) reduz significativamente. Quando os invasores entendem o padrão, o fato de que uma senha seja longa nem sempre significa que seja segura.

Ataques de dicionário personalizados e direcionados

Ataques de dicionário personalizados e adaptados são direcionados a uma pessoa, empresa ou região específica. Em vez de depender de listas genéricas, os invasores criam listas de palavras personalizadas, muitas vezes por meio de engenharia social, incluindo:

-

Nomes, datas de aniversário e nomes de usuário.

-

Termos da empresa, siglas e nomes de projetos.

-

Idioma local e referências regionais.

-

Informações extraídas das mídias sociais.

Em ataques à organizações, as listas muitas vezes incluem terminologia corporativa e jargões do setor. A combinação de criação de perfil e automação torna esses ataques altamente eficientes e mais difíceis de detectar.

Senha fortes e únicas continuam sendo a forma mais poderosa de se defender contra ataques de dicionário, inclusive contra as variações sofisticadas desses ataques. Para ter proteção adicional, ferramentas como o Avast BreachGuard monitoram a dark web e alertam você se suas credenciais aparecerem em uma violação de dados, permitindo agir antes dos invasores.

Exemplos reais de ataques de dicionário

Ataques de dicionário não têm como alvo apenas logins individuais. Esses ataques foram protagonistas de vários incidentes de segurança críticos que afetaram grandes organizações. Veja abaixo alguns exemplos notáveis:

-

SolarWinds: especialistas em cibersegurança acreditam que uma senha fraca (solarwinds123) ajudou a fornecer a base inicial no ataque à cadeia de suprimentos da SolarWinds. Os invasores inseriram código malicioso em uma atualização de software legítima, que foi então entregue a clientes do governo e do setor privado.

-

LinkedIn: em 2016, o LinkedIn sofreu uma violação de dados que afetou cerca de 164 milhões de contas. Embora o banco de dados tenha sido originalmente comprometido em 2012, as credenciais roubadas ressurgiram para venda anos depois. As senhas foram armazenadas como hashes sem salt, tornando-as mais vulneráveis a técnicas de quebra, como ataques de dicionário.

-

Adobe: em 2013, os invasores comprometeram informações pessoais e cerca de 38 milhões de registros de usuários da Adobe. Métodos de quebra baseados em dicionário foram usados para ajudar a descriptografar as senhas expostas.

Para organizações, as consequências dos ataques de dicionário podem ser graves, como: acesso não autorizado a sistemas internos, roubo de dados, interrupção operacional, danos à reputação e perdas financeiras a longo prazo. Depois de obter credenciais válidas, os invasores podem expandir o acesso dentro das redes e até mesmo elevar privilégios.

No caso de pessoas físicas, o impacto pode parecer mais pessoal, mas pode ser igualmente prejudicial. Contas bancárias esvaziadas, perfis de mídia social sequestrados, roubo de identidade e invasões de contas em cascata devido à reutilização de senhas são riscos reais.

Como ajudar a prevenir ataques de dicionário

Entender como os ataques de dicionário funcionam é o primeiro passo. O passo seguinte é criar hábitos que possam ajudar a resistir a eles. Adicione estas defesas práticas a seu kit de ferramentas de segurança:

Elimine as senhas, se possível:

Logins biométricos e padrões como WebAuthn acabam com o problema de ter senhas decifradas, interrompendo ataques baseados em dicionário na origem.

Confie em apps de autenticação:

Códigos de uso único gerados em seu dispositivo acrescentam uma segunda camada de proteção que os ataques automatizados não podem contornar com facilidade.

Use autenticação de dois fatores (2FA):

Ativar a 2FA adiciona uma segunda etapa crítica de verificação, impedindo acesso não autorizado mesmo que suas credenciais tenham sido comprometidas.

Use um gerador de senhas aleatórias:

Se precisa usar senhas, não as invente você mesmo. Gerenciadores de senhas criam credenciais longas, complexas e imprevisíveis, além de armazená-las com segurança. Se você consegue lembrar a senha facilmente, há uma boa chance de que seja fácil de adivinhar.

Evite tudo o que pareça humano:

Palavras familiares, padrões e frases com significado são exatamente o que os invasores esperam. Frases secretas costumam ser mais fortes do que palavras únicas, mas apenas se forem genuinamente aleatórias e não estruturas previsíveis.

Siga orientações modernas de senhas:

De acordo com as diretrizes do NIST, o tamanho é mais importante do que a complexidade. As pessoas costumam atender às regras de complexidade com ajustes previsíveis (como adicionar “123” ou colocar a primeira letra em maiúscula). O NIST recomenda senhas entre 15 e 64 caracteres, com forte preferência pela autenticação sem senha, quando disponível.

Fique alerta a vazamentos:

Senhas fortes ajudam, mas o monitoramento de violações ajuda você a agir rapidamente para redefinir senhas e proteger contas caso as credenciais sejam vazadas.

Resumindo: reduza a previsibilidade e conte com a automação. Quanto menos suas senhas refletirem hábitos humanos e quanto mais forem geradas por ferramentas seguras, mais difícil será decifrá-las. Deixe os invasores tentando adivinhar.

Ajude a proteger suas contas online

Não é possível impedir todos os ataques de quebra de senhas, mas é possível responder mais rápido a violações de dados e limitar os danos. O Avast BreachGuard monitora continuamente informações pessoais vazadas e alerta se seus dados aparecerem em uma violação. Ele também verifica suas contas em busca de senhas fracas ou reutilizadas, ajudando a fechar brechas de segurança antes que sejam exploradas.