O que é o ransomware Petya?

O Petya criptografa certos arquivos no seu computador e exige um pagamento de resgate em troca de uma chave de descriptografia. Mas enquanto muitas outras linhas de ransomware se concentram em arquivos pessoais, como documentos ou fotos, o Petya pode bloquear o disco rígido inteiro, impedindo a inicialização do computador.

De onde vem o ransomware Petya?

O Petya não é uma única instância de ransomware, mas uma família de malware relacionada. Ele apareceu pela primeira vez no início de 2016, espalhado por anexos de e-mail maliciosos. Quando baixado e aberto, o anexo instalava o malware no computador da vítima.

Após um início discreto, o Petya se tornou o assunto principal da segurança cibernética depois de seu novo ataque em 2017. Apelidada de “NotPetya”, a nova variante afetou pesadamente organizações na Ucrânia, incluindo o Banco Nacional da Ucrânia, antes de se espalhar pela Europa e Estados Unidos. No total, o ataque NotPetya de 2017 causou mais de US$ 10 bilhões em danos.

Fato engraçado: o nome Petya é uma referência ao filme de James Bond, GoldenEye. Uma conta no Twitter que supostamente pertencia a um dos autores de Petya tinha como nome e avatar dois dos antagonistas do filme.

Como o Petya funciona?

O ransomware Petya criptografa a tabela de arquivos mestre (MFT) do seu computador. O MFT é o guia de referência rápida do seu computador para cada arquivo em seu HD. Sem acesso ao MFT, seu computador não consegue encontrar nenhum arquivo e, portanto, não consegue nem inicializar, quanto mais funcionar normalmente.

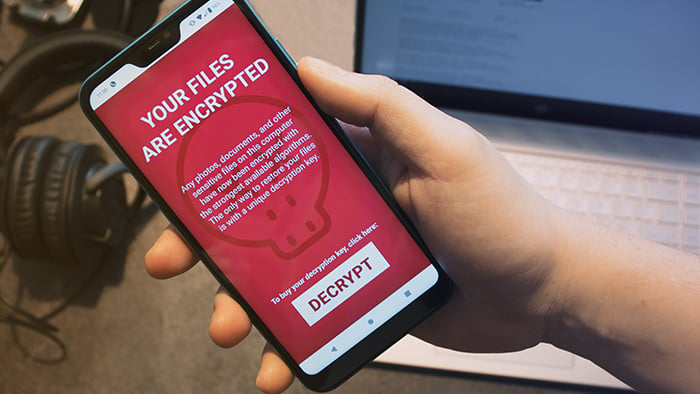

Depois que a vítima instala involuntariamente o Petya em um computador com Windows, ele infecta o registro mestre de inicialização (MBR). O MBR é a parte da programação de um computador responsável por carregar seu sistema operacional toda vez que o computador é ligado. Depois de entrar no MBR, o Petya força o computador a reiniciar e começa a criptografar a MFT enquanto exibe sua mensagem de resgate.

Nesse momento, o computador não consegue acessar nada no disco rígido, nem o próprio sistema operacional.

Para obter todos os detalhes sobre o funcionamento exato do Petya, juntamente com o ransomware relacionado, Mischa, confira esta análise detalhada realizada por nossa Equipe de inteligência contra ameaças em resposta aos ataques iniciais de 2016.

Como detectar o ransomware Petya.

Originalmente, o Petya contava com a ingenuidade de usuários para obter acesso aos computadores. Você precisava abrir o e-mail mal-intencionado, fazer o download do anexo, abri-lo e também concordar em conceder permissões de nível administrativo para alterar o sistema operacional Windows. Somente após a conclusão desse processo, o Petya podia começar a criptografar a MFT.

Nesse ponto, o computador da vítima reiniciava e exibia a mensagem de resgate do Petya.

Depois de alguns meses, o Petya começou a vir junto com um programa de ransomware secundário e mais convencional chamado "Mischa". Se a vítima se recusasse a conceder ao Petya os privilégios administrativos necessários para criptografar a MFT, o Mischa intervia e criptografava os arquivos da vítima: programas executáveis, bem como os documentos, fotos e vídeos que geralmente são alvos de ransomwares.

O software anti-ransomware procura por sinais de ransomware conhecido, incluindo o Petya. Você pode detectar o Petya a tempo e evitar a abertura de anexos maliciosos.

Qual é a diferença entre o Petya e o NotPetya?

O NotPetya aproveita o exploit do Windows, o EternalBlue, também usado alguns meses antes pela linhagem de ransomware WannaCry. O EternalBlue permite que malware como o NotPetya se espalhe rapidamente por conta própria em uma rede, podendo infectar uma organização inteira em poucas horas.

O alvo do ataque de 2017 foram grandes empresas, incluindo bancos, fornecedores de energia e conglomerados de transporte e logística. Além do novo vetor de infecção, o NotPetya tinha uma diferença muito importante, em relação à sua contraparte de 2016: não há cura. O NotPetya criptografa permanentemente os computadores em que se instala e, devido à maneira como essa criptografia é feita, é impossível descriptografar, mesmo se pagar o resgate. É um tipo de malware conhecido como wiper, mascarado de ransomware.

Essa mudança levou muitos especialistas em segurança cibernética a concluir que o ataque do NotPetya de 2017 não foi uma tentativa de conseguir o pagamento de resgate, mas um ataque cibernético direto, com o objetivo de interromper e danificar os sistemas alvos na Ucrânia. Até surgiram teorias de que o disfarce de ransomware visava enquadrar o ataque como um empreendimento criminoso para esconder um ataque cibernético patrocinado pelo Estado.

Como a vulnerabilidade EternalBlue usada pelo NotPetya foi corrigida, é muito improvável que você encontre esse tipo específico de malware, desde que mantenha seu software atualizado.

Qual é a diferença entre o WannaCry e o Petya?

O WannaCry e o Petya criaram um estado de caos durante o final da primavera e o início do verão de 2017. Embora eles contassem com a mesma vulnerabilidade (agora obsoleta) para infectar usuários, as consequências dependeriam do tipo de ransomware que estava envolvido.

Embora o ataque Petya/NotPetya tenha se revelado posteriormente ser mais uma destruição total do que uma tentativa de recebimento de resgate, o WannaCry operava de acordo com protocolos padrão de ransomware, deixando o MBR e a MFT intocados. Além disso, o Petya se mostrou muito mais resistente às tentativas de contenção. Ele ainda conseguia infectar computadores que possuía a correção de software e também se espalhar por outros meios fora do exploit EternalBlue.

Além desses, existiam vários outros tipos de ransomware, como Locky, Cerber e CryptoLocker.

Como remover o ransomware Petya?

Como o ransomware criptografa seus arquivos, removê-lo resolve apenas metade do problema. Depois de se livrar do ransomware, você ainda terá um monte de arquivos criptografados.

Você pode remover a maioria das cepas convencionais de ransomware facilmente com sua ferramenta anti-malware preferida. Como o ransomware criptografa apenas arquivos e pastas individuais, você ainda tem acesso ao seu sistema operacional e a todos os programas nele. Você pode ativar ou instalar rapidamente um programa de segurança cibernética para remover o ransomware no seu PC (ou Mac) e deixá-lo fazer seu trabalho.

Uma infecção por Petya não é tão simples. Como o Petya controla a MFT, seu computador não pode carregar o SO, o que significa que você não poderá acessar o software de segurança cibernética. Em vez disso, você tem duas opções:

-

Entre o momento em que o Petya entra no seu computador e o força a reiniciar, há um pequeno intervalo de tempo. Se você conseguir desligar o computador antes que o Petya conclua a reinicialização, você poderá impedir que ele criptografe sua MFT.

-

Se você vir a tela de ossos cruzados e caveira vermelha mostrada acima, o jogo acabou. Você não tem escolha a não ser deixar o computador offline, reformatar o disco rígido e restaurar os arquivos do backup que você teve a sorte de fazer.

Nunca caia na tentação de pagar o resgate. Lembre-se de que algumas variantes do Petya não podem ser descriptografadas, nem mesmo pelos próprios cibercriminosos. Nesses casos, Petya é uma rua sem saída e não há como voltar atrás. Outras variantes foram quebradas e é possível encontrar descriptografadores online. Se você foi infectado pelo Petya, consulte um especialista em segurança cibernética para identificar o tipo que invadiu o seu computador.

Mesmo nos casos em que a criptografia pode ser revertida, pagar o resgate não é uma garantia de que você recuperará o acesso aos seus arquivos. O cibercriminoso também pode pegar seu pagamento e sumir. Além disso, ao pagar, você está apenas confirmando que o uso de ransomware é uma técnica lucrativa de crime cibernético. Ao se recusar a pagar, você desencoraja os cibercriminosos a usar ransomware contra outros.

Como evitar o ransomware Petya?

Em vez de ter que lidar com as consequências de uma infecção por Petya, faça um favor a si mesmo e concentre-se na prevenção com estas práticas recomendadas de anti-ransomware:

Não conceda facilmente os privilégios de administrador. Nunca conceda privilégios administrativos ao software, a menos que você tenha certeza absoluta de que é legítimo e necessário.

Seja desconfiado com e-mail. Sempre tome muito cuidado quando se trata de links e anexos em e-mails. Se você não baixar o anexo ou clicar no link de um e-mail suspeito, não receberá o ransomware.

Sempre mantenha seus softwares atualizados. O malware explora vulnerabilidades de software e, à medida que são descobertas, as empresas rapidamente as corrigem com versões atualizadas. Instale patches e atualizações assim que os receber.

Use uma ferramenta anti-malware. O software de segurança cibernética confiável é a sua melhor defesa na luta contra o Petya e outros malwares. Ele detecta e bloqueia o malware antes que ele possa infectar sua máquina.

Use uma ferramenta anti-malware. O software de segurança cibernética confiável é a sua melhor defesa na luta contra o Petya e outros malwares. Ele detecta e bloqueia o malware antes que ele possa infectar sua máquina.

Não clique em anúncios na internet. Anúncios malignos, especialmente pop-ups, são uma fonte comum de infecções por malware. Não importa o que esteja escrito, deixe o anúncio em paz. Isso se aplica principalmente a sites desconhecidos.

Não clique em anúncios na internet. Anúncios malignos, especialmente pop-ups, são uma fonte comum de infecções por malware. Não importa o que esteja escrito, deixe o anúncio em paz. Isso se aplica principalmente a sites desconhecidos.

Faça backup de seus arquivos regularmente. Uma infecção por ransomware não é tão perigosa se você tiver um backup recente de todos os seus arquivos importantes. Os serviços em nuvem e as unidades físicas são opções de backup válidas, então, escolha uma e use-a com frequência. Ao terminar o backup dos arquivos, desconecte a unidade de backup para impedir que malware a afete.

Defenda-se contra ransomwares com o Avast Free Antivirus

Na Avast, estamos na linha de frente da luta contra malware. O Avast Free Antivirus é sempre atualizado para identificar, detectar e bloquear os mais novos tipos de malware à medida que surgem. Ele também alertará se houver outros pontos fracos de segurança em seu dispositivo ou rede, incluindo software desatualizado ou Wi-Fi desprotegido, e oferecerá a proteção completa contra ataques cibernéticos.

Esse é apenas um dos muitos motivos porque mais de 400 milhões de pessoas confiam sua segurança e sua privacidade à Avast.

Use uma ferramenta anti-malware. O software de segurança cibernética confiável é a sua melhor defesa na luta contra o Petya e outros malwares. Ele

Use uma ferramenta anti-malware. O software de segurança cibernética confiável é a sua melhor defesa na luta contra o Petya e outros malwares. Ele  Não clique em anúncios na internet. Anúncios malignos, especialmente pop-ups, são uma fonte comum de infecções por malware. Não importa o que esteja escrito, deixe o anúncio em paz. Isso se aplica principalmente a sites desconhecidos.

Não clique em anúncios na internet. Anúncios malignos, especialmente pop-ups, são uma fonte comum de infecções por malware. Não importa o que esteja escrito, deixe o anúncio em paz. Isso se aplica principalmente a sites desconhecidos.