El ransomware Cerber es un tipo de malware (software malicioso) que cifra sus archivos, los secuestra y exige el pago de un rescate a cambio de devolvérselos. Pero ¿qué hace que Cerber sea distinto de otros tipos de ransomware? La respuesta es el modelo de negocio de Cerber: se trata de un ransomware como servicio (RaaS).

Hoy en día, es difícil dar dos pasos en Internet sin toparte con el concepto de software como servicio, o SaaS. Es un modelo de software omnipresente y supone que un proveedor aloja el software en sus propios servidores y después lo distribuye por Internet a los clientes. No es ninguna sorpresa que el gran éxito de este enfoque se haya extendido al mundo del ransomware.

Imitando el modelo SaaS, los creadores de Cerber venden licencias del ransomware a otros ciberdelincuentes a cambio de un porcentaje de las ganancias que generen sus ataques.

¿Cómo funciona el ransomware Cerber?

En cuanto ransomware, Cerber es bastante tradicional. Las víctimas instalan sin darse cuenta el ransomware en sus dispositivos como resultado de un correo electrónico de phishing, un sitio web infectado o un anuncio infectado con malware (el llamado malvertising) en una página por lo demás legítima. Tras abrir un archivo adjunto malicioso, visitar un sitio infectado o interactuar con un anuncio contaminado, el usuario instala, sin darse cuenta, Cerber en su equipo.

En ese momento, Cerber comienza a cifrar sus archivos para que no pueda abrirlos. Los archivos afectados reciben nuevas extensiones y, sin la clave de descifrado correcta, quedan bloqueados. Como otras cepas de ransomware, Cerber también puede acceder a los archivos en cualquier recurso compartido de red sin asignar.

¿Cómo se reconoce el ransomware Cerber?

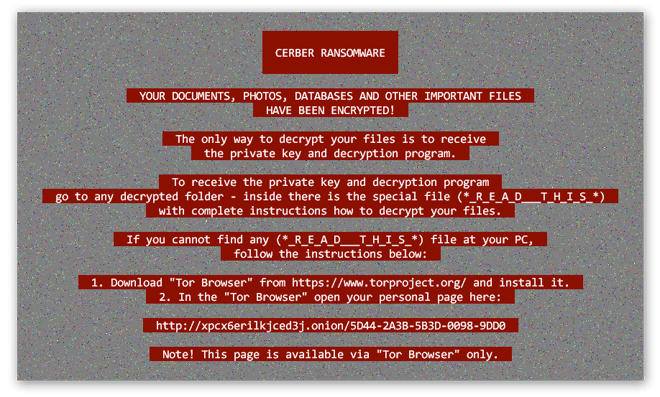

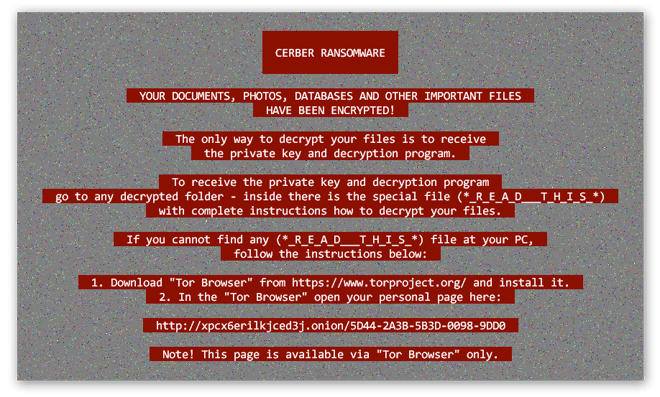

Cuando Cerber completa el proceso de cifrado, muestra a la víctima una nota de rescate que le informa de la situación y detalla los métodos de pago propuestos. Aquí tiene un ejemplo de mensaje:

Cerber también deja notas de rescate adicionales, como un archivo de audio que se dirige en alto a la víctima, tanto en el escritorio del equipo afectado como dentro de las carpetas cifradas. El ransomware instruye a las víctimas para que paguen el rescate en bitcoines a través del navegador cifrado Tor. En muchas versiones de Cerber, la cantidad va aumentando con el tiempo. Cuanto más espera la víctima, más se le pide que desembolse.

¿Cómo se elimina el ransomware Cerber?

Si se enfrenta a una infección con Cerber, eliminar el código malicioso no le servirá de mucho. Por desgracia, no hay solución para el problema más grave: descifrar sus archivos y recuperar el acceso a los mismos. No obstante, es preferible eliminar Cerber y otro ransomware lo antes posible para impedir que más archivos resulten cifrados. Así se hace:

-

Reinicie el equipo en Modo seguro con funciones de red. De este modo mantiene la conexión a Internet, pero se limita al mínimo la funcionalidad del equipo.

-

Cuando arranque, abra su programa antivirus. El software analizará el equipo en busca de malware, Cerber incluido, y lo eliminará. Si no tiene ningún programa, descargue Avast Free Antivirus y póngalo a trabajar de inmediato.

Repetimos: eliminar un ransomware como Cerber no es el remedio definitivo. Tras desaparecer el ransomware, seguirá teniendo un montón de archivos cifrados. Es comprensible que, llegado este momento, piense que lo más adecuado es pagar, pero es una mala idea en muchos sentidos. Nunca pague un rescate por sus propios archivos.

Primero, no hay ninguna garantía de que el atacante vaya a cumplir con su parte del trato. Una vez que usted le pague, nada le impide darse la vuelta y desaparecer. Algunas cepas de ransomware, como Petya, utilizan métodos de cifrado que no es posible revertir, haga lo que haga.

Y segundo, si cede a las exigencias de los ciberdelincuentes, estará enviando el mensaje de que el ransomware es una técnica lucrativa. Si se niega a pagar, puede ayudar a disuadir a los atacantes para que utilicen el ransomware contra otros.

El ransomware solo es una amenaza si los archivos en su equipo son la única copia de los mismos. Puede evitar fácilmente todo el problema si realiza con regularidad copias de seguridad de sus archivos.

¿Cómo se descifra el ransomware Cerber?

Si Cerber ya ha infectado sus archivos y no cuenta con ninguna copia de seguridad reciente, necesitará otro modo de recuperar sus datos. Aunque muchas otras formas de ransomware ya se han descifrado (las herramientas de descifrado están disponibles en línea de forma gratuita), en estos momentos no existe ningún descifrador para el ransomware Cerber. Sin una copia de seguridad, deberá esperar a que los investigadores de seguridad descifren los algoritmos de cifrado de Cerber y publiquen una herramienta de descifrado. ¡No borre los archivos cifrados!

Y lo repetiremos una vez más: Nunca pague el rescate porque no hay garantía de que obtenga lo que desea.

¿Cómo se previene un ataque del ransomware Cerber?

La mejor defensa contra el ransomware es la prevención, ya que, una vez cifrados los archivos, a menudo es demasiado tarde para recuperarlos. Practique las siguientes recomendaciones anti-ransomware para mantener a salvo sus datos importantes de los ciberatacantes y su malware.

No descargue nunca adjuntos de remitentes desconocidos. Uno de los trucos favoritos de los ciberdelincuentes es incrustar malware en un archivo adjunto de aspecto inocuo. Lo que debe hacer es informar de cualquier correo electrónico de phishing que reciba y eliminarlo. En lo que respecta a archivos adjuntos, abra solo los que espere recibir de personas en las que confíe.

No descargue nunca adjuntos de remitentes desconocidos. Uno de los trucos favoritos de los ciberdelincuentes es incrustar malware en un archivo adjunto de aspecto inocuo. Lo que debe hacer es informar de cualquier correo electrónico de phishing que reciba y eliminarlo. En lo que respecta a archivos adjuntos, abra solo los que espere recibir de personas en las que confíe.

Relacionado: no haga clic en enlaces desconocidos. Aquí se aplica lo mismo de antes: si recibe un correo electrónico de un remitente que no es de confianza, no haga clic en ningún contenido. Respecto a los enlaces, practique el escepticismo allí donde esté: en foros, en tableros de mensajes, en secciones de comentarios, en redes sociales, incluso en aplicaciones de mensajería y SMS. Los ciberdelincuentes pueden utilizar enlaces maliciosos para enviarlo a sitios web infectados que realicen “descargas de paso” de malware en su dispositivo cuando los visita.

Relacionado: no haga clic en enlaces desconocidos. Aquí se aplica lo mismo de antes: si recibe un correo electrónico de un remitente que no es de confianza, no haga clic en ningún contenido. Respecto a los enlaces, practique el escepticismo allí donde esté: en foros, en tableros de mensajes, en secciones de comentarios, en redes sociales, incluso en aplicaciones de mensajería y SMS. Los ciberdelincuentes pueden utilizar enlaces maliciosos para enviarlo a sitios web infectados que realicen “descargas de paso” de malware en su dispositivo cuando los visita.

Ignore los anuncios en Internet. Algunos anuncios contienen malware oculto que se instala en el dispositivo cuando hace clic en ellos. En cualquier caso, los anuncios en Internet son una molestia, así que déjela en paz o hágase con un bloqueador de publicidad.

Ignore los anuncios en Internet. Algunos anuncios contienen malware oculto que se instala en el dispositivo cuando hace clic en ellos. En cualquier caso, los anuncios en Internet son una molestia, así que déjela en paz o hágase con un bloqueador de publicidad.

Realice una copia de seguridad de sus archivos regularmente. El ransomware pierde todo su poder si cuenta con copias perfectas de todos sus archivos almacenadas en lugar seguro. Si hace copias de seguridad regulares, siempre estará preparado para recuperar sus datos en caso de un ataque de ransomware. Si utiliza una unidad externa, no olvide desconectarla una vez que la copia de seguridad esté completada. En caso contrario, Cerber cifrará también esas copias.

Realice una copia de seguridad de sus archivos regularmente. El ransomware pierde todo su poder si cuenta con copias perfectas de todos sus archivos almacenadas en lugar seguro. Si hace copias de seguridad regulares, siempre estará preparado para recuperar sus datos en caso de un ataque de ransomware. Si utiliza una unidad externa, no olvide desconectarla una vez que la copia de seguridad esté completada. En caso contrario, Cerber cifrará también esas copias.

Utilice siempre software actualizado. Cuando se le indique que actualice el sistema operativo u otro software, hágalo cuanto antes. Las actualizaciones de software suelen arreglar vulnerabilidades críticas que los ciberdelincuentes pueden aprovechar para introducir malware en su equipo.

Utilice siempre software actualizado. Cuando se le indique que actualice el sistema operativo u otro software, hágalo cuanto antes. Las actualizaciones de software suelen arreglar vulnerabilidades críticas que los ciberdelincuentes pueden aprovechar para introducir malware en su equipo.

Instale una herramienta anti-ransomware. Cualquier software antivirus digno del nombre detectará y bloqueará automáticamente el malware, incluido el ransomware, ante la menor señal de problemas. Aunque descargue por accidente un archivo adjunto infectado o visite un sitio web malicioso, seguirá estando protegido.

Instale una herramienta anti-ransomware. Cualquier software antivirus digno del nombre detectará y bloqueará automáticamente el malware, incluido el ransomware, ante la menor señal de problemas. Aunque descargue por accidente un archivo adjunto infectado o visite un sitio web malicioso, seguirá estando protegido.

¿Por qué es tan popular Cerber?

La naturaleza mercenaria de Cerber lo ha popularizado hasta tal punto que, en un momento dado, llegó a ser una de las cepas de ransomware más activas. Tanto para sus desarrolladores como para cualquiera que lo utilice, las ventajas de este acuerdo son fáciles de entender.

Un atacante que desee lanzar una campaña de ransomware, previamente tiene que desarrollar y programar su propio software, algo que no es tan sencillo. Sin embargo, la existencia de un paquete de ransomware ya preparado y listo para usar permite a los ciberdelincuentes obviar esta barrera inicial. ¿Por qué dedicar tiempo y esfuerzo a desarrollar nuestro propio ransomware cuando podemos alquilar uno?

Por su parte, los desarrolladores de Cerber se libran del peso de tener que planificar y ejecutar sus ataques. No tienen que recabar información de contactos, ni crear correos electrónicos de phishing, ni tienen que preocuparse por detalles financieros. Al ofrecer Cerber como RaaS, solo tienen que sentarse y recaudar. La sencillez de este acuerdo es razón de más para tomar medidas de protección adicionales.

Protéjase del ransomware con Avast Free Antivirus

Ni Cerber ni otras cepas de ransomware muestran señal de estar frenando su actividad, y el modelo RaaS deja la puerta abierta a ataques cada vez más numerosos. Ármese con la completa ciberprotección de Avast Free Antivirus. Nuestro paquete anti-malware lo mantiene protegido en todos los frentes y no deja puntos de entrada para el ransomware furtivo. Únase a los más de 400 millones de usuarios de todo el mundo que eligen un antivirus líder del sector.