¿Qué es el ransomware?

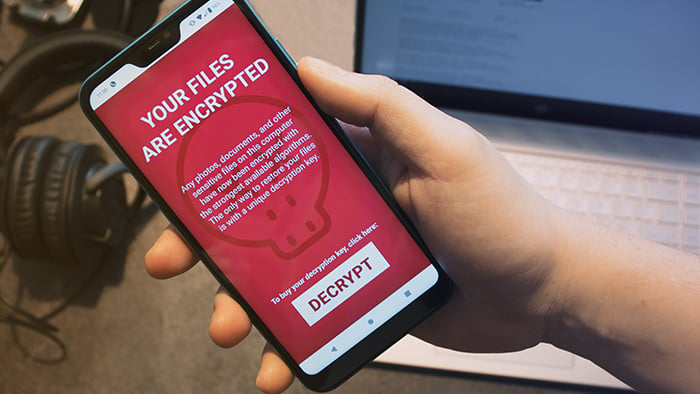

El ransomware es malware que cifra datos o bloquea sistemas y exige un pago a cambio de restaurar el acceso. Es la versión digital de una situación de toma de rehenes.

El ransomware cifra los archivos, lo que significa que altera su estructura para que sean inutilizables e inaccesibles. Normalmente, solo la clave del atacante puede descifrarlos y restaurar el acceso. Hoy en día, muchos ataques de ransomware también roban los archivos objetivo. Esta táctica de doble extorsión (cifrado + robo) da a los atacantes aún más ventaja.

Una vez instalado el ransomware, la víctima recibe una nota de rescate con una fecha límite de pago e instrucciones sobre cómo pagar. Si no se cumple el plazo, el ransomware puede eliminar archivos permanentemente, destruir sistemas o dejar los dispositivos inutilizables.

Las investigaciones han revelado que el ransomware y los ataques de extorsión están experimentando un crecimiento explosivo y ahora representan más de la mitad de todos los ciberataques.

El ransomware puede tener como objetivo toda clase de archivos, desde documentos personales hasta aquellos que resultan esenciales para la marcha de una empresa. Los atacantes suelen dirigirse a organizaciones que recopilan datos valiosos, como instituciones financieras y hospitales. Sin embargo, los particulares también son objetivos habituales porque es menos probable que tengan los recursos para hacer frente a un ataque y pueden ser más propensos a pagar el rescate.

Por desgracia, pagar el rescate no siempre te permitirá recuperar tus archivos. Algunos hackers cogen el dinero y destruyen los archivos de todos modos. Otros restauran el acceso, pero aun así filtran los archivos en la web oscura, donde a veces pueden venderlos para obtener beneficios.

Tanto el ransomware como los virus son dos tipos de malware, pero no son lo mismo.

Tanto el ransomware como los virus son dos tipos de malware, pero no son lo mismo.

Cómo funciona el ransomware

Así es como suele funcionar un ataque de ransomware:

-

Entrega: el ransomware se envía al dispositivo de la víctima, a menudo a través de correos de phishing, archivos adjuntos maliciosos o vínculos peligrosos. La mayoría de los dispositivos son vulnerables, incluidos PC, Mac, Android y iPhone.

-

Ejecución: una vez abierto o activado, el ransomware cifra los archivos objetivo, haciéndolos inaccesibles. También puede bloquear el acceso a sistemas y dispositivos completos. El ransomware tiende a utilizar métodos de cifrado de datos que solo se pueden revertir con una clave de descifrado específica, lo que hace que la recuperación sea casi imposible sin la cooperación del atacante.

-

Nota de rescate: aparece un mensaje informando a la víctima del ataque, la fecha límite de pago y cómo pagar el rescate (normalmente en criptodivisa).

-

Consecuencias: si se paga el rescate, el atacante podría restaurar el acceso... o no. La recuperación no está asegurada. Si no se paga el rescate, es posible que se eliminen archivos, se bloqueen o destruyan permanentemente sistemas o dispositivos, o que el atacante aumente el rescate y establezca un nuevo plazo.

¿Cómo se propaga el ransomware?

La forma más común de propagación del ransomware es a través de esquemas de ingeniería social. Se engaña a las víctimas para que hagan clic en vínculos o archivos adjuntos maliciosos en correos electrónicos, mensajes de texto o mensajes de redes sociales aparentemente fiables.

Estos vínculos y archivos adjuntos ocultan ransomware, que se libera una vez que se abren o activan. Al ejecutarse, el ransomware se instala en el dispositivo.

El ransomware también puede propagarse a través de hardware, como una unidad USB infectada o puertos de carga USB públicos comprometidos. En algunos casos, los hackers pueden propagar malware a través de toda una red conectándose a un solo dispositivo desprotegido.

Otras formas en que el ransomware puede propagarse incluyen:

-

Explotación de vulnerabilidades de día cero: estos ataques explotan vulnerabilidades de software que aún no se han parcheado, dejando a las víctimas indefensas.

-

Abuso de acceso remoto: los delincuentes atacan herramientas que conceden acceso remoto a dispositivos o redes, como el Protocolo de escritorio remoto (RDP) o VPN con poca seguridad. Incluso si la seguridad del dispositivo es sólida, los puertos de acceso remoto expuestos pueden dar a los atacantes una forma fácil de distribuir ransomware.

-

Credenciales comprometidas o claves de API robadas: al robar claves de API, los atacantes pueden hacerse pasar por sus víctimas y obtener acceso a datos, servicios y redes. Esto facilita la distribución de ransomware a los sistemas objetivo.

-

Ataques a la cadena de suministro de software: los hackers sofisticados pueden infectar apps o proveedores de servicios de confianza, utilizando su software como troyanos. Cuando las víctimas descargan archivos o actualizaciones de software comprometidos, también descargan ransomware sin saberlo.

Tipos de ransomware

Aunque constantemente surgen nuevas cepas de ransomware, estos son los principales tipos:

-

Filecoders: los filecoders, también conocidos como encriptadores o cifradores, cifran y bloquean los archivos de los dispositivos infectados. Los atacantes exigen el pago por las claves de descifrado, normalmente antes de una fecha límite. Una vez pasado el plazo, pueden dañar, destruir o bloquear permanentemente tus archivos.

-

Screenlockers: estos programas bloquean el dispositivo por completo para que no puedas acceder a él. Los screenlockers suelen hacerse pasar por instituciones oficiales, como el Departamento de Seguridad Interior de Estados Unidos o el FBI, afirmando que has incumplido la ley y debes pagar una multa para poder desbloquear el dispositivo.

-

Doxxing: el doxing no es técnicamente una forma de ransomware, aunque constituye una grave amenaza digital que puede conllevar la extorsión. Un atacante obtiene acceso a tus datos privados, incluidos nombres de usuario, contraseñas, números de tarjetas de crédito o datos de pasaportes. Luego amenaza con publicarlos a menos que pagues un rescate.

-

Scareware: el scareware es un programa de software falso que asegura haber encontrado problemas en tu equipo y que exige un pago para solucionarlos. El scareware suele bombardear tu pantalla con ventanas emergentes o alertas. Algunas cepas se comportan como screenlockers, bloqueando tu equipo o móvil por completo.

-

Ransomware bloqueador: el ransomware bloqueador te impide acceder a tu dispositivo o a funciones clave como apps o herramientas del sistema. Las víctimas suelen ver una nota de rescate a pantalla completa que puede imitar a las fuerzas de seguridad u otro aviso oficial.

-

Ransomware de doble extorsión: los atacantes roban tus archivos antes de cifrarlos. Esto les da una ventaja adicional, ya que pueden amenazar con filtrar los datos si no se paga el rescate.

-

Ransomware como servicio (RaaS): las herramientas RaaS son ransomware listo para usar, lo que facilita que prácticamente cualquier persona lance este tipo de ataque. Tampoco se trata solo de individuos que trabajan solos. Hay grupos de RaaS que alquilan sus «kits de herramientas»; LockBit es un ejemplo conocido. Estos grupos alquilan su ransomware a cambio de una cuota inicial o una parte del rescate.

Ejemplos reales de ransomware

El ransomware ha sido responsable de algunos de los ciberataques más devastadores de la historia, y sigue siendo una amenaza importante hoy en día. A continuación se muestran algunos ejemplos de los mayores ataques de ransomware a lo largo de los años.

GandCrab

GandCrab, que surgió en 2018 y se estima que afectó a más de 1,5 millones de usuarios, operaba con un modelo de ransomware como servicio (RaaS). Los investigadores lanzaron una herramienta de descifrado en 2019 que anula todas las versiones de GandCrab.

WannaCry

La cepa WannaCry demuestra hasta qué punto puede extenderse un ataque de ransomware contra PC. En mayo de 2017, WannaCry se extendió por todo el mundo y atacó más de 200 000 equipos, causando daños por valor de cientos de millones de dólares.

Petya

La cepa Petya, que apareció por primera vez en 2016, utilizaba el enfoque de screenlocker cifrando la tabla maestra de archivos del disco duro para bloquear los equipos. Aunque la versión original de Petya ya no existe, ESET Research descubrió un nuevo ransomware en 2025 al que llamó HybridPetya por su parecido.

Popcorn Time

Los atacantes de ransomware pueden maximizar sus beneficios propagándose a muchos dispositivos, por lo que han empezado a animar a las víctimas a infectar a otras. La cepa Popcorn Time te pide que infectes a otros dos usuarios con el malware en lugar de pagar un rescate. Si esos dos usuarios pagan el rescate exigido, tú podrás recuperar tus archivos de forma gratuita.

Locky

La amenaza de ransomware Locky suele propagarse a través de correos electrónicos fraudulentos con archivos adjuntos maliciosos. Una vez abierto el correo, tus archivos quedan bloqueados. Locky puede cifrar una gran variedad de archivos, desde archivos de Microsoft Office hasta el propio código fuente de tu ordenador. Locky tuvo su mayor apogeo en 2016 en el marco de una campaña dirigida a instituciones sanitarias.

CryptoLocker

La cepa de ransomware CryptoLocker fue especialmente desagradable. Se instalaba dentro del perfil de usuario de un PC y analizaba el equipo y los dispositivos conectados en busca de archivos y carpetas para cifrar. CryptoLocker, que apareció por primera vez a finales de 2013, utilizó la famosa botnet Gameover ZeuS para propagarse en una campaña sostenida que duró meses.

Cerber

Mediante el modelo RaaS, los creadores de Cerber otorgaron la licencia de su cepa a otros ciberdelincuentes a cambio de un porcentaje de las ganancias obtenidas de sus víctimas. Desde su aparición en 2016, Cerber se ha convertido en una opción de ransomware muy popular debido a su facilidad de uso y disponibilidad. Aunque hoy no es tan prominente, sigue siendo una amenaza.

Ryuk

Ryuk es un ransomware que se dirige a víctimas de alto valor susceptibles de pagar grandes rescates. Los objetivos son empresas, gobiernos e instituciones públicas tales como hospitales y escuelas. Ryuk, que apareció por primera vez en 2018, fue una amenaza notable durante más de cinco años. Hoy en día, las estrategias de Ryuk para interrumpir infraestructuras críticas siguen inspirando nuevos ataques.

REvil

REvil fue una de las organizaciones de ciberdelincuentes más prolíficas entre 2019 y 2021. En 2021, orquestó el mayor ataque de ransomware registrado (en ese momento), exigiendo un rescate de 70 millones de dólares. REvil infectó cientos de grandes empresas a través de una vulnerabilidad en su software de administración de escritorios, interrumpiendo operaciones en todo el mundo.

Ransomware de screenlocker de Apple

Los dispositivos de Apple suelen ser menos vulnerables al malware, pero su creciente popularidad no ha pasado desapercibida para los desarrolladores de malware. En los últimos años, ha surgido ransomware dirigido específicamente a macOS, y se cita a LockBit como responsable.

¿Puede eliminarse el ransomware?

Dependiendo de tu dispositivo y de la cepa, la eliminación del ransomware puede ser posible. Pero puede que no sea posible deshacer todo el daño ya causado.

Si tu equipo ha sido infectado por ransomware, consulta nuestras guías sobre cómo eliminar ransomware de PC y cómo eliminarlo de Mac. También debes intentar descargar una clave de descifrado gratuita de esta lista para restaurar tus archivos. Si no ves tu cepa de ransomware allí, el No More Ransom Project también enumera herramientas de descifrado.

Es posible que no haya herramientas de descifrado disponibles para las cepas más nuevas, por lo que la prevención del ransomware es importante. El ransomware es un tipo de malware, por lo que si utilizas un software antivirus de confianza, puedes ayudar a mantenerlo alejado desde el principio.

Cómo prevenir ataques de ransomware

No existe una única forma de prevenir los ataques de ransomware porque el malware puede infectar tus dispositivos de múltiples maneras. Para ayudar a evitar el ransomware, adopta un enfoque por capas siguiendo estos consejos de ciberseguridad.

-

Mantén actualizado el software: las actualizaciones de software y del sistema operativo incluyen parches de seguridad que son vitales para ayudar a prevenir que el ransomware y otro malware se infiltren en tus dispositivos.

-

Usa herramientas de seguridad de confianza: el software de seguridad, como la protección antivirus y los firewalls, pueden ayudarte a bloquear el malware y alertarte sobre actividades sospechosas. Muchos programas antivirus también pueden mantenerte más a salvo de estafas y hackers.

-

Copias de seguridad regulares sin conexión/en la nube: si haces copias de seguridad de tus datos importantes con regularidad, podrás reinstalar fácilmente los archivos sin necesitar la clave de descifrado de un atacante. Utiliza una combinación de métodos de almacenamiento con y sin conexión, ya que algunos ransomware pueden atacar tus copias de seguridad.

-

No descargues apps de fuentes desconocidas Descarga apps solo de fuentes de confianza como Microsoft Store, Apple App Store y Google Play Store. Evita las tiendas de apps de terceros y nunca descargues apps desde vínculos enviados por correo electrónico, mensajes de texto o redes sociales.

-

No hagas clic en vínculos desconocidos: no hagas clic en vínculos que recibas de contactos desconocidos por SMS, correo electrónico o aplicaciones de mensajería. Aunque creas conocer al remitente, examina con más atención tanto su dirección como el vínculo en sí antes de hacer clic.

-

Activa la autenticación multifactor: la autenticación multifactor, como la autenticación en dos pasos (2FA), es una de las formas más eficaces de prevenir muchos ciberataques. Añade una capa extra de verificación a tus cuentas para ayudar a mantener alejados a los hackers.

-

Evita unidades USB desconocidas: no introduzcas unidades USB desconocidas en tu dispositivo. Podrían estar precargadas con ransomware. Incluso las personas en las que confías pueden llevar malware en sus unidades sin saberlo.

-

Usa una VPN en las redes Wi-Fi públicas: la wifi pública no suele ser segura, lo que facilita a los hackers la interceptación de información confidencial, como credenciales de inicio de sesión o transferencias de archivos. El uso de una VPN cifra tu tráfico en tránsito, lo que ayuda a evitar que los atacantes roben tus datos para utilizarlos en tu contra en estafas de ingeniería social.

-

Segmenta redes y aísla copias de seguridad: para empresas y organizaciones, la segmentación de redes puede impedir que el ransomware se propague por todo un sistema. Almacenar copias de seguridad en servidores aislados ayuda a mantener los datos fuera del alcance del ransomware.

-

Mantén y prueba un plan de respuesta a incidentes: crear y probar un plan de respuesta puede ayudar a las organizaciones a responder a los ataques con mayor rapidez y limitar los daños.

¿No puedo limitarme a pagar el rescate?

No. Nunca pagues el rescate exigido por un atacante de ransomware. Todas las principales agencias de seguridad y fuerzas del orden desaconsejan pagar, incluidos el FBI, la CISA y la Europol.

Estas son las razones:

-

No hay garantía de restauración: tus archivos podrían seguir dañados, destruidos, vendidos en la web oscura o perdidos para siempre, incluso si pagas.

-

Puedes convertirte en objetivo de ataques repetidos: una vez que los atacantes saben que pagarás, tienen un incentivo para volver a atacarte.

-

Financias actividades delictivas: los pagos de ransomware financian más actividades delictivas, incluidos el terrorismo y el tráfico de personas. Si pagas a sabiendas a una organización terrorista o a una entidad sancionada, también podrías estar sujeto a sanciones penales.

Pagar el rescate puede parecer la solución más rápida, pero puede acarrear problemas aún mayores. Si te infectas con ransomware, no pagues. En su lugar, protégete y evita futuros ataques.

Si caes presa de un ataque de ransomware, nuestro consejo es que no pagues el rescate.

Si caes presa de un ataque de ransomware, nuestro consejo es que no pagues el rescate.

Mantén tus datos a salvo del ransomware

El ransomware representa ya más de la mitad de todos los ciberataques. Todo el mundo es vulnerable, ya sea una empresa, un particular, un usuario de PC o un usuario de Apple. El ransomware es casi imposible de revertir una vez que ha comenzado un ataque. La mejor defensa es bloquearlo antes de que secuestre tus archivos o tu dispositivo. Eso empieza con un software antivirus robusto.

Más de 400 millones de personas en todo el mundo confían en Avast Free Antivirus. Te alerta sobre ransomware y otro malware que amenace tu dispositivo, lo que te permite tomar medidas antes de que sea demasiado tarde. Con las últimas funciones de seguridad y detección de amenazas impulsada por inteligencia artificial, Avast te ayuda a proteger tus datos y dispositivos de ransomware, hackers y otras amenazas digitales.

Preguntas frecuentes

¿Cómo funciona un ataque de ransomware?

Existen varios vectores para los ataques de ransomware. Uno de los más habituales son los correos de phishing. Las víctimas reciben correos electrónicos con vínculos o archivos adjuntos infectados. Una vez que abres el archivo adjunto del correo electrónico, se inicia el ransomware y comienza a apoderarse de los datos. Los ciberdelincuentes pueden dirigirse a las víctimas al azar o pueden dirigirse a personas concretas con ataques a medida.

¿Qué es la recuperación tras ransomware?

La recuperación de ransomware es el proceso de restaurar archivos, dispositivos o sistemas tras un ataque de ransomware. Esto se realiza con la ayuda de herramientas de descifrado de ransomware que te permiten recuperar el acceso a los datos o al dispositivo secuestrado. O bien, es posible que puedas recuperarte de un ataque de ransomware si tienes copias de seguridad actualizadas almacenadas en una infraestructura de nube segura o en un SSD o HDD externo.

¿El ransomware roba datos?

Sí, el ransomware puede robar datos. Muchos ataques de ransomware modernos, llamados ataques de doble extorsión, implican el robo y el cifrado de archivos. Y, a menudo, los hackers retienen estos datos privados incluso después de que la víctima pague. Luego estos datos los puedes utilizar para lanzar más ataques o venderlos en Internet.

¿Los hackers utilizan ransomware?

Sí, los hackers utilizan malware de tipo ransomware para llevar a cabo actividades maliciosas, concretamente apoderarse de tus datos o bloquear tu dispositivo hasta que pagues un rescate. El ransomware está más disponible ahora que cuando se introdujo por primera vez. El ransomware como servicio (RaaS) permite que estafadores con menos conocimientos técnicos alquilen o compren kits de ransomware de desarrolladores de malware.

Ataques de ransomware destacados

Los ataques de ransomware importantes han sido noticia por su magnitud e impacto. En 2017, la cepa de ransomware WannaCry infectó con éxito más de 200 000 equipos y causó daños por valor de cientos de millones de dólares. Los ataques mundiales afectaron a grandes empresas y hospitales, forzando el apagado de sistemas y la cancelación de servicios.