¿Qué es el ransomware CryptoLocker y de dónde procede?

El ransomware CryptoLocker es un tipo de malware que cifra los archivos en equipos Windows y, a continuación, exige el pago de un rescate a cambio de la clave de descifrado. Apareció en septiembre de 2013 y lanzó un ataque sostenido que se prolongó hasta mayo del año siguiente. CryptoLocker engañaba a sus objetivos para que descargaran archivos adjuntos maliciosos enviados por correo electrónico. Una vez abiertos, estos troyanos adjuntos ejecutaban el malware que escondían en su interior.

¿CryptoLocker era un virus? No exactamente. Al contrario que los virus y gusanos, CryptoLocker no era capaz de hacer copias de sí mismo. Entonces ¿cómo se propagaba CryptoLocker? Para ayudar a infectar a más víctimas, los ciberdelincuentes tras este malware hicieron uso de la ahora célebre red de robots denominada Gameover ZeuS. Se trataba de una red de equipos infectados con malware cuyo operador podía controlar de forma remota, sin el conocimiento o el consentimiento de sus propietarios. En otras palabras, todo estaba dispuesto para una infección masiva con el ransomware CryptoLocker.

A mediados de 2014, un grupo internacional conocido como Operación Tovar logró al fin echar abajo Gameover ZeuS. Tras este triunfo, las claves de descifrado de CryptoLocker se publicaron en línea de forma gratuita. Aunque es difícil determinar la cantidad exacta, para entonces los cerebros detrás de CryptoLocker ya habían obtenido de sus víctimas millones de dólares en bitcoines. Este considerable éxito inspiró a muchos otros ciberdelincuentes para desarrollar «clones» y cepas derivadas, algunas de las cuales todavía no han podido descifrarse. Algunas de estas amenazas están basadas en el modelo del CryptoLocker original, mientras que otras simplemente toman elementos de su nombre.

¿Cómo funciona el ransomware CryptoLocker?

CryptoLocker utiliza un método de cifrado asimétrico que lo hace difícil de romper. Este sistema emplea dos claves mutuamente vinculadas, una pública para el cifrado y otra privada para el descifrado.

El remitente cifra un archivo con la clave pública y, a continuación, el destinatario la descifra con su clave privada.

El remitente cifra un archivo con la clave pública y, a continuación, el destinatario la descifra con su clave privada.

Cuando se utiliza el cifrado asimétrico con propósitos legítimos, como transmitir información confidencial, el destinatario entrega la clave pública al remitente para que pueda cifrar los datos, pero se queda con la clave privada. En el caso de un ransomware como CryptoLocker, los operadores se guardan ambas claves, incluida la privada que se necesita para descifrar los archivos.

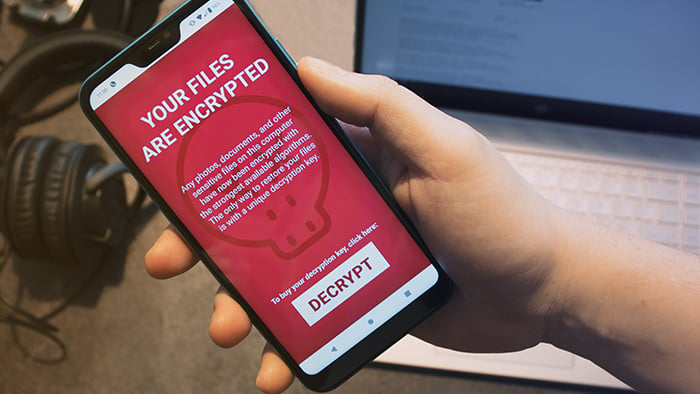

Una vez que CryptoLocker se cuela en su equipo, se comporta de un modo similar al resto del ransomware contemporáneo. Cifra sus archivos y luego muestra una nota de rescate donde se le informa que tiene que pagar una cantidad para poder recuperar sus archivos.

Cuando se ejecuta, CryptoLocker se instala dentro del perfil del usuario y después empieza a analizar el equipo, los dispositivos conectados y cualquier otro dispositivo en su red, en busca de archivos y carpetas para cifrar. El proceso de cifrado puede llevar horas, por lo que CryptoLocker tiene una especie de «periodo de incubación» antes de que el equipo de la víctima empiece a mostrar síntomas.

¿Cómo se reconoce el ransomware CryptoLocker?

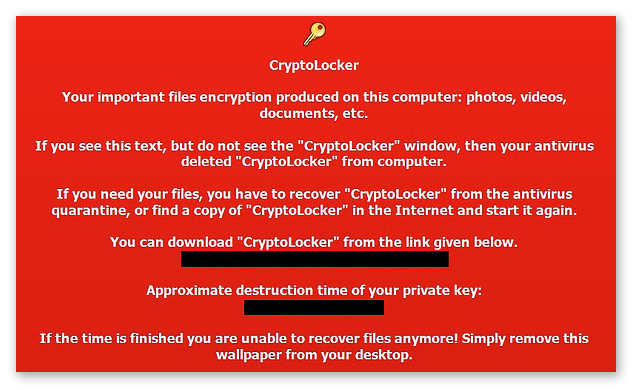

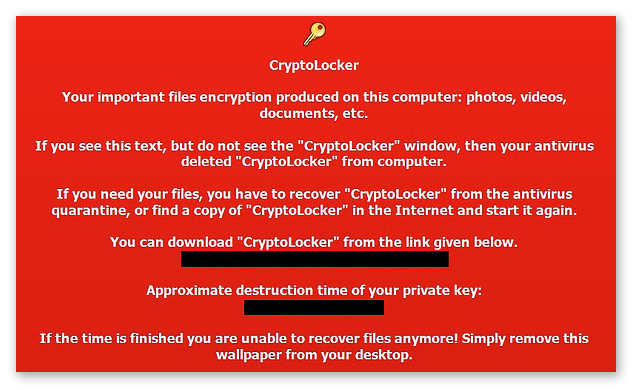

En cuanto el proceso de cifrado se completa, CryptoLocker anuncia su presencia con una nota de rescate.

Como se inicia siempre que se enciende un equipo infectado, también le proporciona un plazo para pagar que se va reduciendo rápidamente. Fíjese en que la nota de rescate de arriba llega a indicar a la víctima que deberá descargar de nuevo el malware en caso de que un antivirus lo elimine.

CryptoLocker informa a las víctimas de que la «clave privada», el elemento por el que deben pagar y que teóricamente descifrará sus archivos, será destruida en un plazo determinado si no se abona el rescate. En noviembre de 2013, unos meses después del comienzo del ataque, los ciberdelincuentes tras CryptoLocker lanzaron un servicio en línea que prometía desbloquear los archivos aunque el plazo hubiese expirado, pero a cambio de una cantidad significativamente mayor.

¿Cómo se elimina el ransomware CryptoLocker?

Para eliminar CryptoLocker de un equipo, basta con abrir un antivirus de confianza, como Avast Free Antivirus. El programa analizará el equipo en busca de malware, incluido ransomware como CryptoLocker, y lo borrará del sistema.

Es un proceso tan sencillo que, como se ha indicado antes, los creadores de CryptoLocker anticiparon que muchos usuarios tendrían un software antivirus que eliminaría el ransomware.

Pero esta supuesta vulnerabilidad tiene truco: borrar el ransomware no resuelve el problema. Una vez que CryptoLocker cifra los archivos, seguirán bloqueados hasta que los descifre con la clave correcta. Eliminar CryptoLocker impide que se cifre nada más, pero no le ayuda a recuperar los archivos.

Si sufre una infección con ransomware, puede tener la tentación de pagar el rescate con la esperanza de que los ciberdelincuentes le proporcionen la clave de descifrado, pero nada garantiza que eso vaya a suceder. Tal vez opten por desaparecer y dejarlo sin su dinero y sin sus archivos. Además, hay tipos de ransomware que no es posible descifrar de este modo.

Pagar los rescates envía el mensaje de que utilizar ransomware para extorsionar a la gente es una empresa viable y rentable. Puede evitar víctimas futuras demostrando a los ciberdelincuentes que no piensa ceder ante el ransomware. Nunca pague a un ciberdelincuente para recuperar sus archivos.

El modo más fiable de recuperar su información es restablecerla desde una copia de seguridad. Por eso es tan importante realizar regularmente copias de seguridad de todos sus datos importantes. Pero, antes que nada, eliminemos el ransomware del dispositivo infectado:

Cómo se descifran archivos cifrados por CryptoLocker

Cuando los investigadores de ciberseguridad descubren los métodos de cifrado de una cepa de ransomware, a menudo publican un descifrador en línea gratuito. Aunque tras la Operación Tovar se lanzó una herramienta de descifrado de CryptoLocker, los investigadores aún no hay vencido a los muchos clones y descendientes de este ransomware.

Si se ha visto afectado por una cepa todavía bloqueada, no podrá beneficiarse de las herramientas de descifrado. Como se ha indicado antes, su mejor opción será eliminar el ransomware y restablecer los archivos desde una copia de seguridad, si es que dispone de una. Si no es así, ¡no elimine los archivos! Los archivos cifrados no pueden abrirse, pero no tiene nada de malo esperar a que se encuentre un remedio. A medida que progrese la investigación, es posible que aparezcan más descifradores de CryptoLocker en el futuro.

De nuevo le urgimos a no pagar nunca el rescate a los ciberdelincuentes. No tiene la menor garantía de que vaya a obtener nada a cambio.

¿Sigue siendo una amenaza el ransomware CryptoLocker?

Dado que la Operación Tovar rompió las claves de cifrado de CryptoLocker, ya no hay riesgo de infección por parte de la variante original. Por su enorme éxito, otras instancias de ransomware han utilizado el nombre de CryptoLocker, o una colección de variantes suyas.

CryptoWall, aparecido en 2014, infecta equipos con Windows 10, además de las ediciones anteriores del sistema operativo. CryptoWall se incrusta en los archivos de inicio del equipo infectado. Tuvo tanto éxito que, en 2015, un agente del FBI admitió que, en muchos casos, la agencia animó a las víctimas a pagar el rescate para así poder recuperar los archivos, pese a lo cuestionable de esta recomendación.

De modo que, aunque el CryptoLocker original ya no represente ninguna amenaza, ahí fuera queda ransomware más que de sobra, siempre al acecho para hincarle el diente a sus archivos.

¿Cómo se previene el ransomware CryptoLocker?

CryptoLocker solo puede cifrar los archivos y carpetas a los que su cuenta de usuario tiene acceso. Si administra una red, puede ayudar a mitigar el daño potencial concediendo a los usuarios acceso solo a los recursos que probablemente necesiten, una configuración conocida como modelo de los mínimos privilegios. Sin embargo, a la hora de proteger su equipo personal, es poco probable que esta estrategia de prevención contra CryptoLocker tenga relevancia alguna.

Lo que debe hacer es seguir las siguientes recomendaciones contra el ransomware para prevenir que CryptoLocker u otro ransomware infecte su equipo:

Haga una copia de seguridad de los datos. Este consejo aparece el primero porque es el método individual más efectivo para recuperar sus archivos en caso de verse afectado por un ransomware. Si utiliza una unidad externa, desconéctela una vez terminada la copia de seguridad y guárdela en un lugar seguro. Si la deja conectada al equipo, el ransomware podría cifrarla también. También puede (y debe) hacer copias de seguridad en servicios en la nube. Si cuenta con una copia de seguridad reciente, no tendrá nada que temer del ransomware.

Haga una copia de seguridad de los datos. Este consejo aparece el primero porque es el método individual más efectivo para recuperar sus archivos en caso de verse afectado por un ransomware. Si utiliza una unidad externa, desconéctela una vez terminada la copia de seguridad y guárdela en un lugar seguro. Si la deja conectada al equipo, el ransomware podría cifrarla también. También puede (y debe) hacer copias de seguridad en servicios en la nube. Si cuenta con una copia de seguridad reciente, no tendrá nada que temer del ransomware.

No descargue nunca archivos adjuntos de remitentes desconocidos. Aparte de la red de robots Gameover ZeuS, ese es el método que empleó CryptoLocker para abrirse paso hasta los equipos de sus víctimas. Nunca, en ningún caso, descargue archivos adjuntos desconocidos. También es recomendable verificar los archivos adjuntos recibidos de contactos de confianza. «Oye, ¿esto me lo has enviado tú?»

No descargue nunca archivos adjuntos de remitentes desconocidos. Aparte de la red de robots Gameover ZeuS, ese es el método que empleó CryptoLocker para abrirse paso hasta los equipos de sus víctimas. Nunca, en ningún caso, descargue archivos adjuntos desconocidos. También es recomendable verificar los archivos adjuntos recibidos de contactos de confianza. «Oye, ¿esto me lo has enviado tú?»

No haga clic en enlaces desconocidos. Aquí se aplica el mismo consejo que en el punto anterior. Si una fuente que no es de su confianza le ofrece un enlace, ignórelo. Pero estos enlaces no solo llegan por correo electrónico: también pueden estar en Internet, especialmente en las secciones de comentarios y los foros. Los enlaces pueden llevarlo hasta sitios web maliciosos que descarguen malware (incluido ransomware) de forma automática en su equipo.

No haga clic en enlaces desconocidos. Aquí se aplica el mismo consejo que en el punto anterior. Si una fuente que no es de su confianza le ofrece un enlace, ignórelo. Pero estos enlaces no solo llegan por correo electrónico: también pueden estar en Internet, especialmente en las secciones de comentarios y los foros. Los enlaces pueden llevarlo hasta sitios web maliciosos que descarguen malware (incluido ransomware) de forma automática en su equipo.

Descargue programas, aplicaciones y contenido solo de fuentes verificadas. Cuando descarga algo de un portal oficial, se beneficia de la seguridad adicional de un proceso de control previo. Recurrir a redes P2P para obtener el contenido que desea puede ser tentador, pero al hacerlo asume un riesgo.

Descargue programas, aplicaciones y contenido solo de fuentes verificadas. Cuando descarga algo de un portal oficial, se beneficia de la seguridad adicional de un proceso de control previo. Recurrir a redes P2P para obtener el contenido que desea puede ser tentador, pero al hacerlo asume un riesgo.

Actualice siempre su software. Instale las actualizaciones y parches en cuanto se publiquen, tanto para el sistema operativo como para el resto del software. Suelen eliminar vulnerabilidades que los ciberdelincuentes pueden aprovechar para introducir malware en su equipo.

Actualice siempre su software. Instale las actualizaciones y parches en cuanto se publiquen, tanto para el sistema operativo como para el resto del software. Suelen eliminar vulnerabilidades que los ciberdelincuentes pueden aprovechar para introducir malware en su equipo.

Limite la información personal que ofrece o que publica en línea. Cuanta más información personal suya tiene un ciberdelincuente, con más precisión puede diseñar un ataque de phishing contra usted. Proteja activamente su privacidad en línea.

Limite la información personal que ofrece o que publica en línea. Cuanta más información personal suya tiene un ciberdelincuente, con más precisión puede diseñar un ataque de phishing contra usted. Proteja activamente su privacidad en línea.

Utilice software de seguridad. Un software de ciberseguridad potente puede hacer por usted buena parte de la labor preventiva. Dote a su equipo de un software antivirus para bloquear el malware antes de que tenga ocasión de instalarse y utilice una VPN para mantenerse protegido en las redes Wi-Fi públicas.

Utilice software de seguridad. Un software de ciberseguridad potente puede hacer por usted buena parte de la labor preventiva. Dote a su equipo de un software antivirus para bloquear el malware antes de que tenga ocasión de instalarse y utilice una VPN para mantenerse protegido en las redes Wi-Fi públicas.

Defiéndase de CryptoLocker con una herramienta contra el ransomware dedicada

Mejore su ciberseguridad con Avast Free Antivirus, el líder mundial en soluciones contra el ransomware. Se actualiza constantemente para mantenerlo un paso por delante de las amenazas en línea más recientes. Nuestro célebre antivirus alerta de cualquier software no actualizado que pueda suponer una vulnerabilidad para el sistema, además de detectar y bloquear el ransomware antes de que pueda colarse en su dispositivo.