¿Pueden los iPhone y iPad infectarse con ransomware?

Los iPhone y iPad son muy resistentes al malware, lo que incluye el ransomware. Es muy improbable que un ransomware llegue a infectar su dispositivo móvil de Apple, ya que en estos momentos no existe ninguno para el iPhone.

Para dejarlo meridianamente claro: en estos momentos no existe ransomware para el iPhone. Mucha gente cree que el ransomware del iPhone es real y los ciberdelincuentes se aprovechan de esa idea. Los ciberdelincuentes han conseguido imitar el ransomware en dispositivos Apple para engañar a los usuarios y que paguen un «rescate», y probablemente seguirán haciéndolo. Vamos a profundizar en estas técnicas de «falso ransomware» para que aprenda a detectarlas y nadie pueda engañarlo.

Si no es ransomware, ¿qué es?

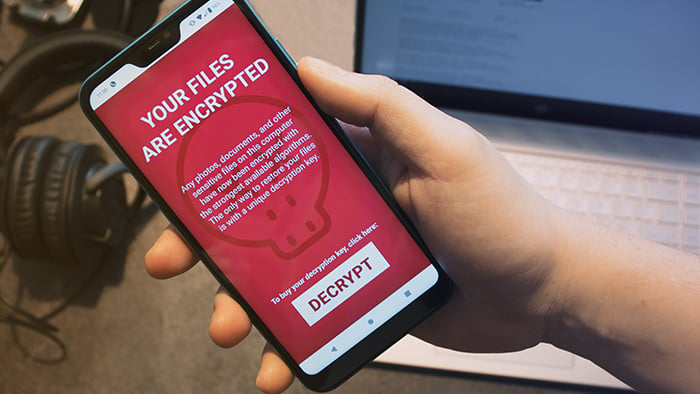

Aunque no existe ransomware para iOS técnicamente hablando, con lo que nos referimos a un malware capaz de cifrar sus datos o bloquear el acceso hasta que realice un pago, sí hay formas de simular estos efectos. En estos casos, la gente pica y paga el rescate, aunque en realidad sus archivos no se hayan cifrado.

Como siempre, la mejor defensa contra cualquier amenaza en línea es una herramienta de ciberseguridad dedicada, como Avast Mobile Security para iOS. Dote a su iPhone o iPad de una completa protección contra todos los trucos de los ciberdelincuentes para engañarlo y que piense que se ha infectado con ransomware para iOS.

Falso ransomware

Algunos ciberdelincuentes fueron capaces de imitar el ransomware en las primeras versiones de iOS mediante el uso de scareware, una técnica de malware que intenta asustar a las víctimas, de modo que tomen un curso de acción concreto. Normalmente se utiliza el scareware para obligar a la gente a comprar software no deseado, especialmente falso software antivirus que incluso puede ser malware.

Pero el scareware no se limita a las ventas de software. Una campaña de scareware para iOS lanzada en 2017 hacía que las víctimas vieran una serie interminable de notas emergentes de rescate cada vez que abrían Safari, el navegador de Apple. Las víctimas creían que se habían infectado con ransomware, pero en realidad no era más que un truco de programación que aprovechaba una vulnerabilidad en el modo en que Safari gestionaba las ventanas emergentes.

Apple cerró esta vulnerabilidad con el lanzamiento de iOS 10.3, que imposibilitaba que el scareware afectara a los dispositivos actualizados. Las víctimas que aún no se hubieran actualizado podían librarse de las ventanas emergentes borrando la caché del navegador Safari.

Trustjacking

Trustjacking es un vector de ataque, de momento teórico, por el que un ciberdelincuente abusa de la función de sincronización Wi-Fi entre los iPhone y los equipos de escritorio. La idea es que, cuando alguien elige permitir que su iPhone o iPad «confíe» en un PC, un hacker puede interponerse y aprovechar este acceso inalámbrico para manipular el dispositivo móvil de la víctima.

La sincronización Wi-Fi está disponible tanto desde el Finder a partir de macOS Catalina como desde iTunes en macOS Mojave o versiones anteriores. Según los investigadores que descubrieron esta vulnerabilidad potencial, si un hacker consigue que una víctima «confíe» involuntariamente en su equipo, podría instalar malware, robar datos o realizar capturas de pantalla.

Siempre hay que tener cuidado al utilizar redes Wi-Fi y estaciones de carga públicas, y solo se deben aceptar enlaces Bluetooth de dispositivos de su propiedad, o en los que confíe.

Secuestro de iCloud

Si un hacker consigue averiguar, obtener o romper la contraseña de su ID de Apple, puede bloquear su dispositivo de un modo similar a como lo haría determinado ransomware. Una vez dentro de iCloud, el hacker podrá acceder a su cuenta de Buscar mi iPhone y emplearla para bloquear el dispositivo. Es lo mismo que haría usted si le roban el iPhone o el iPad, salvo que, en el caso del secuestro de iCloud, lo que se roba es su identidad.

Cuando se activa Buscar mi iPhone es posible mostrar un mensaje en la pantalla de bloqueo, y aquí es donde comienza el truco del ransomware. El hacker utilizará esta función para escribir una breve nota de rescate con la esperanza de engañar a la víctima y que piense que se ha infectado con ransomware.

El secuestro de iCloud puede afectar tanto a equipos Mac como a dispositivos móviles. Asegúrese de hacer todo lo posible para proteger su Mac del ransomware, incluso del falso. Por si acaso alguna vez su equipo resulta infectado, aprenda también cómo se elimina ransomware de un Mac.

En ataques previos, los hackers obtenían las contraseñas de las víctimas mediante campañas de phishing, que utilizan métodos de ingeniería social para manipular y obtener información confidencial de las víctimas.

Puede restablecer la contraseña del ID de Apple aunque no tenga acceso a ninguno de sus dispositivos: solo tiene que pedir uno a alguien. Proteja su cuenta de iCloud de los ladrones de contraseñas con nuestras prácticas recomendadas para crear contraseñas seguras e irrompibles.

Si está convencido de que se trata de ransomware para iOS

Tal vez esté convencido de que un ransomware ha bloqueado su dispositivo iOS, no pasa nada. En la mayoría de los casos es posible eliminarlo, aunque con el ransomware las cosas no suelen ser tan simples. Los filecoders, el tipo de ransomware más frecuente en equipos, cifran sus archivos para que no pueda acceder a ellos sin una clave de descifrado exclusiva. Dicha clave es lo que el hacker promete darle tras pagar el rescate.

Eliminar el ransomware no descifra los archivos. Después de eliminar el ransomware, cualquier dato que ya estuviera cifrado lo seguirá estando hasta que lo descifre. El ransomware filecoder suele eliminarse a sí mismo para evitar que los investigadores lo estudien y descifren sus algoritmos. No obstante, en ocasiones los investigadores de ciberseguridad son capaces de romper un ransomware y crear claves de descifrado que se publican en línea de forma gratuita.

Una infección «descontrolada» con ransomware para iOS (es decir, un ransomware suelto entre el público general, no en un contexto cerrado de investigación) sería un hecho sin precedentes. Los proveedores de ciberseguridad móvil tardarían un tiempo en desarrollar las capacidades para contrarrestar la amenaza.

En cualquier caso, si cree que su iPhone o iPad se han visto afectados por ransomware, esto es lo que puede hacer:

1. Aísle inmediatamente los dispositivos infectados

Siempre que encuentre malware en uno de sus dispositivos, póngalo de inmediato en cuarentena. Desconecte los dispositivos infectados de la red doméstica y retire cualquier elemento conectado a ellos mediante los puertos con cable. Con suerte, habrá actuado a tiempo para evitar que el malware se propague a sus demás dispositivos.

2. Descubra qué tipo de ransomware tiene

Repetimos: si algo o alguien amenaza con mantener secuestrado su iPhone hasta que pague un rescate, probablemente no se trate de ransomware. Es mucho más probable que se trate de una campaña de amenazas del tipo scareware como la mencionada anteriormente.

También es posible que sea víctima del doxxing. No se trata de malware, pero suele haber implicado un rescate. El doxxing consiste en que alguien obtiene información personal confidencial sobre usted y le amenaza con publicarla en Internet si no paga una cantidad determinada.

Ya sea investigando por su cuenta o con la ayuda de expertos de seguridad, averigüe qué está pasando exactamente con su iPhone o iPad. De ese modo será mucho más sencillo resolver el problema.

3. Elimine el malware ransomware

La eliminación de ransomware en iPhone y iPad no consiste tanto en el ransomware en sí como en identificar y vencer al imitador. Por ejemplo, este es el método para librarse de un falso ransomware que se adueñe de Safari:

-

En un iPhone X o posterior, o en un iPad con iOS 12 o posterior, deslice con el dedo hacia arriba desde la parte inferior y deténgase en el centro de la pantalla.

-

Deslice el dedo hacia la izquierda o hacia la derecha para encontrar Safari y ciérrelo rápidamente deslizando con el dedo hacia arriba.

-

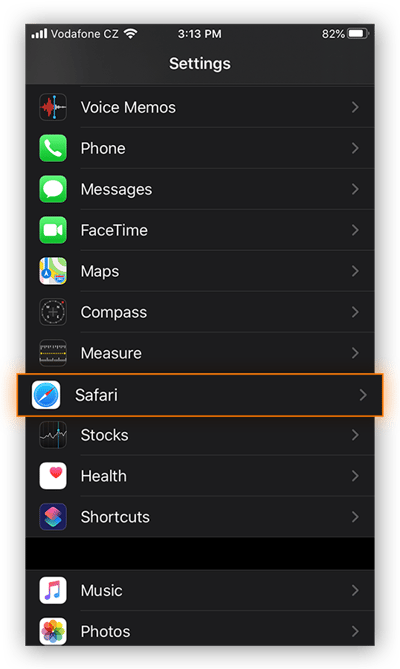

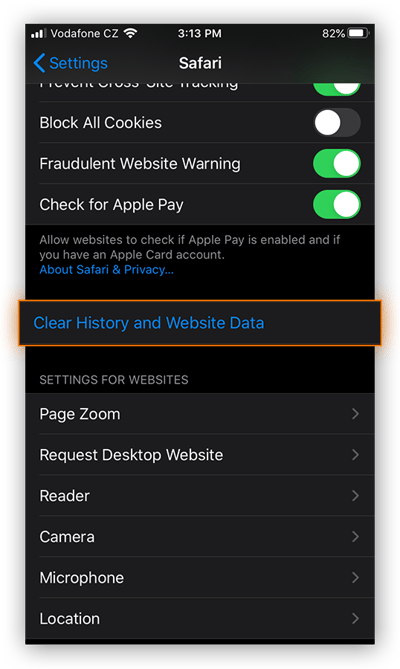

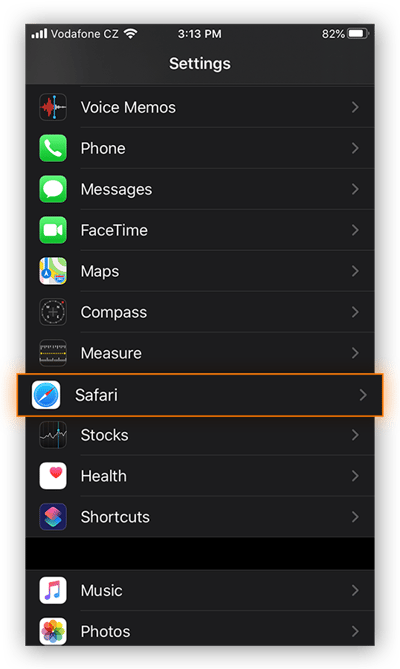

Abra Ajustes, desplácese hacia abajo y toque Safari.

-

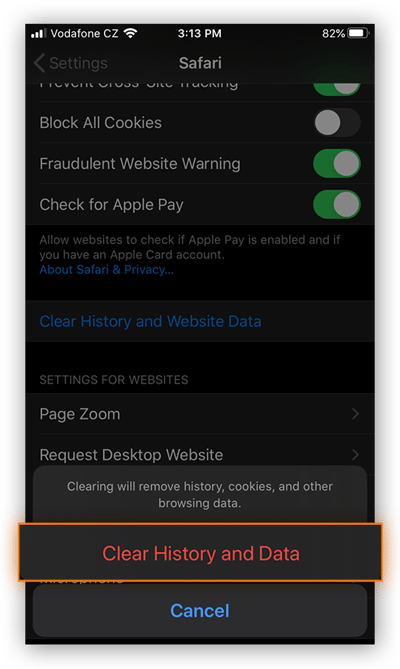

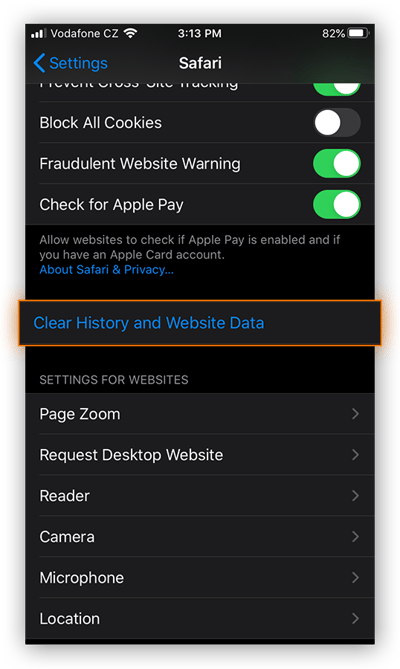

Desplácese hacia abajo y toque Borrar historial y datos de sitios web.

-

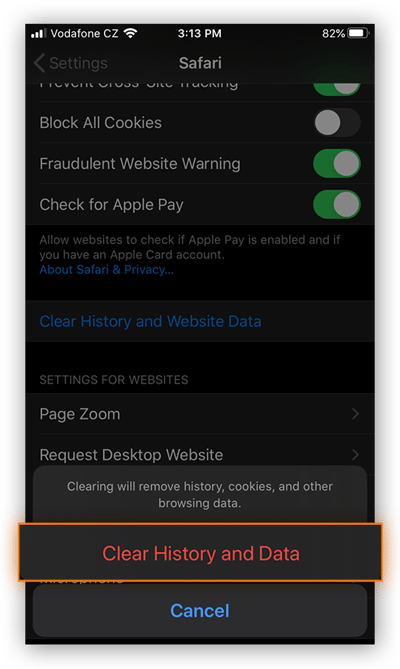

Toque Borrar historial y datos para confirmar.

El falso ransomware para Safari de 2017 resultó ser una amenaza hueca, pero asustó lo bastante a sus víctimas como para que pagaran el rescate. Recuerde este procedimiento, en caso de que vuelva a surgir alguna estafa similar para Safari.

Si alguien bloquea su dispositivo iOS mediante Buscar mi iPhone, puede solventar la amenaza restableciendo la contraseña de su ID de Apple.

Es imposible saber qué amenazas similares desarrollarán los ciberdelincuentes en el futuro, pero es probable que se siga tratando de imitaciones de ransomware, no de ransomware real.

4. Recupere sus archivos cifrados

Tras un ataque tradicional de ransomware contra un equipo, deberá restablecer de algún modo los archivos cifrados. El método ideal de recuperación es restaurar los archivos sin cifrar desde una copia de seguridad, así que asegúrese de realizar copias de seguridad regulares de todos sus dispositivos.

En estos momentos, no hay forma de que un malware cifre sus archivos de un modo similar en iOS. Si por cualquier motivo desea recuperar sus datos, este es el método:

A. Restaure desde una copia de seguridad

iOS realiza automáticamente copias de seguridad en iCloud de muchos de sus datos. Esto incluye sus fotos y vídeos, además de los contactos, los calendarios, los ajustes del dispositivo, los mensajes, las aplicaciones y más, según su configuración de iCloud.

Aunque los datos en el dispositivo se cifraran de algún modo, los de iCloud permanecerían intactos, por lo que podría restaurarlo todo desde ahí.

B. No negocie

Nunca es buena idea negociar con ciberdelincuentes. Aunque se enfrente a un ransomware de verdad, nunca negocie y nunca pague el rescate.

En el caso de una nota de rescate en iOS hay menos motivos aún, ya que la amenaza no procede de un ransomware real. Sus datos no están cifrados y el dispositivo no está bloqueado de verdad, por lo que no conseguirá nada pagando o comunicándose con los ciberdelincuentes.

Si su iPhone o iPad se ven afectados por una nueva imitación de ransomware o por algún otro truco que los ciberdelincuentes ideen tras la publicación de este artículo, haga una búsqueda rápida de los síntomas detectados. Es muy probable que alguien más haya experimentado lo mismo y que los blogs de ciberseguridad ya indiquen la solución.

Y recuerde que, aunque no es posible sufrir ransomware de verdad en iOS, la amenaza es muy real para los Mac y PC. Por tanto, no deje de proteger sus demás dispositivos contra el ransomware.

Defiéndase de amenazas comunes contra iOS

Aunque no vaya a sufrir ransomware en su iPhone, ahí fuera circulan numerosas amenazas dirigidas contra los usuarios de iOS. Las redes inalámbricas no protegidas, las campañas de phishing y los ataques de doxxing pueden poner en peligro su información personal confidencial y hacerlo vulnerable a otras amenazas. Gracias al análisis de redes Wi-Fi, la protección de las contraseñas y un baúl de fotos seguro, Avast Mobile Security para iOS lo mantendrá a salvo de las amenazas más habituales contra iOS.