¿Qué es exactamente WannaCry?

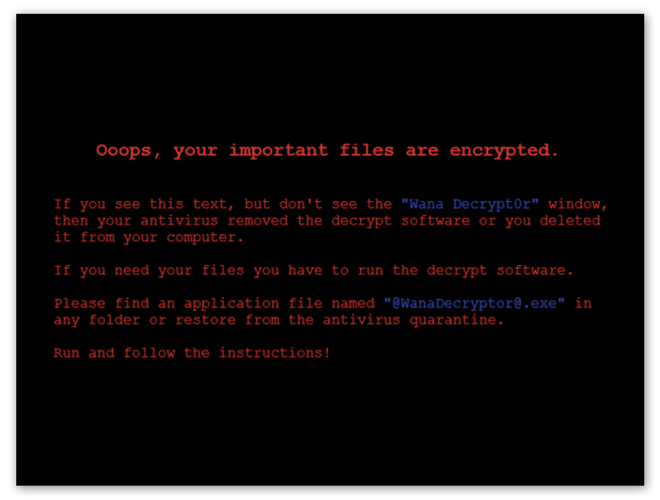

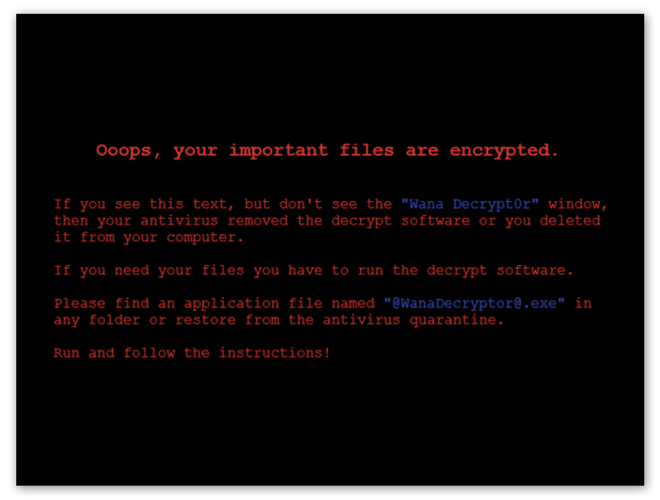

“Vaya, sus archivos importantes están cifrados”.

Le damos la bienvenida a WannaCry, un ataque que bloquea sus archivos y después exige un rescate para recuperarlos. Si ha visto este mensaje en su equipo, ha sido infectado con WannaCry o con una forma similar de ransomware.

Como su nombre sugiere, el ransomware es un software malicioso que cifra sus archivos y exige un pago (un rescate) para poder descifrarlos. WannaCry sigue siendo una de las cepas de ransomware más conocidas que hay. ¿Por qué? Hay algunas razones por las que WannaCry es tan notorio:

-

Puede actuar como gusano, lo que significa que es capaz de propagarse automáticamente por equipos y redes (sin necesidad de interacción humana).

-

WannaCry aprovechaba un fallo de Windows que hacía vulnerables a millones de personas.

-

El resultado fueron daños por valor de cientos de millones (o incluso miles de millones) de dólares.

-

Esta cepa de ransomware se extendió muy rápido y con mucha fuerza, y con la misma premura fue detenido.

-

Su pegadizo (y apropiado) nombre también lo hizo memorable: ¿quién no tendría ganas de llorar si se encontrara bloqueados todos sus archivos?

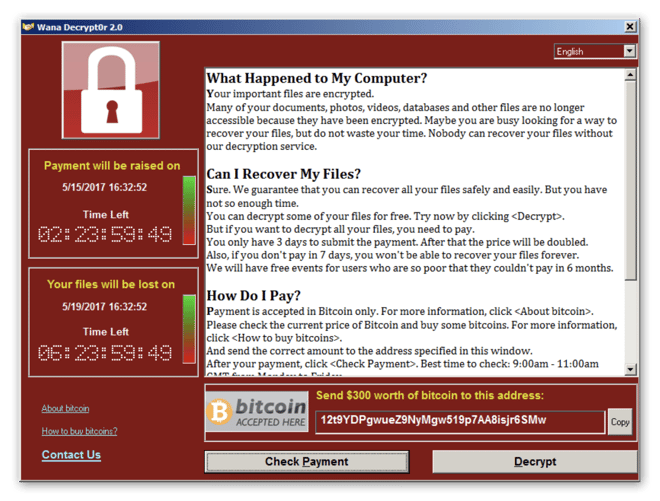

Los ciberdelincuentes cobraban a las víctimas 300 USD en bitcoines a cambio de liberar los archivos. A quien no pagaba a tiempo se le doblaba el precio de la clave de descifrado. El uso de criptomonedas, unido a su comportamiento similar a un gusano, hizo a WannaCry merecedor de la distinción de cryptoworm.

El ataque de WannaCry explotó en mayo de 2017 y afectó a objetivos tan notables como el Servicio Sanitario Nacional (NHS) del Reino Unido. Se extendió como el fuego por la hojarasca e infectó, en un solo día, más de 230 000 equipos en 150 países.

¿Cómo se propaga WannaCry?

WannaCry se propagaba por medio de la vulnerabilidad de Windows conocida como MS17-010, que los hackers pudieron aprovechar gracias al uso del código EternalBlue. La Agencia de Seguridad Nacional (NSA) de Estados Unidos había descubierto esta vulnerabilidad del software y, en vez de comunicársela a Microsoft, desarrolló un código para aprovecharla. Este código fue robado y publicado por un misterioso grupo de hackers con un nombre igualmente misterioso: The Shadow Brokers. Microsoft acabó entrando en conocimiento de la existencia de EternalBlue y publicó un parche (una actualización de software con la que corregir la vulnerabilidad). Sin embargo, aquellos que no aplicaron el parche (la mayoría de la gente) seguían siendo vulnerables a EternalBlue.

WannaCry ataca las redes usando SMBv1, un protocolo de uso compartido de archivos que permite a los PC comunicarse con las impresoras y otros dispositivos conectados a la misma red. Se comporta como un gusano, lo que significa que se propaga a través de las redes. Una vez que se instala en un equipo WannaCry es capaz de analizar una red para encontrar más dispositivos vulnerables. Se cuela utilizando el código EternalBlue y, a continuación, utiliza una herramienta de puerta trasera llamada DoublePulsar para instalarse y ejecutarse. De este modo es capaz de autopropagarse sin interacción humana y sin necesidad de archivos o programas anfitriones, lo que lo convierte en un gusano, más que en un virus.

¿De dónde procede WannaCry?

Aunque no está claro al 100 % quién creó WannaCry, la comunidad de ciberseguridad atribuye este ransomware a Corea del Norte y su unidad de hackers, conocida como Lazarus Group. El FBI, junto a diversos investigadores de ciberseguridad, halló pistas ocultas en el código que sugieren este origen.

El ataque de WannaCry en mayo de 2017

El ataque de WannaCry comenzó el 12 de mayo de 2017 y la primera infección se produjo en Asia. Debido a su naturaleza de gusano, WannaCry se extendió como la pólvora. Infectaba 10 000 equipos cada hora y mantuvo esta velocidad aterradora hasta que pudo ser detenido, cuatro días más tarde.

Este ransomware provocó un caos inmediato, especialmente en hospitales y otras organizaciones sanitarias. El Servicio Sanitario Nacional británico quedó incapacitado por el ataque y muchos hospitales se vieron obligados a apagar por completo sus sistemas informáticos, lo que afectó al cuidado de los pacientes e incluso a cirugías y otras operaciones esenciales.

¿Contra quién se dirigió?

Aunque WannaCry no parecía tener un objetivo específico, se extendió rápidamente por 150 países. La mayoría de los incidentes se produjeron en Rusia, China, Ucrania, Taiwán, India y Brasil. Muchas personas y organizaciones se vieron afectadas, entre otras las siguientes:

-

Empresas: FedEx, Honda, Hitachi, Telefónica, O2, Renault

-

Universidades: Universidad de Tecnología Electrónica de Guilin, Universidad de Tecnología Aeroespacial de Guilin, Universidad Marítima Dalian, Cambrian College, Universidad Aristóteles de Tesalónica, Universidad de Montreal

-

Empresas de transportes: Deutsche Bahn, LATAM Airlines Group, Ferrocarriles Rusos

-

Agencias gubernamentales: Policía de Andhra Pradesh, Ministerio de Seguridad Pública de China, Instituto Nacional de Salud (Colombia), Servicio Sanitario Nacional (Reino Unido), NHS de Escocia, tribunales de São Paulo, varias administraciones en India (Gujarat, Kerala, Maharashtra, Bengala occidental)

El ataque se cebó en empresas que utilizaban software antiguo o sin actualizar. ¿Por qué no aplicaron estas organizaciones el parche? A organismos como el NHS no les es nada fácil apagar todo su sistema para actualizarlo, ya que, por ejemplo, los datos de los pacientes deben estar disponibles en todo momento. Sin embargo, a la larga, no dedicar el tiempo necesario para actualizarse les acabó saliendo mucho más caro.

¿Cómo se paró el ataque?

El investigador de ciberseguridad Marcus Hutchins descubrió que, una vez que WannaCry aterrizaba en un sistema, intentaba ponerse en contacto con una dirección URL concreta. Si no hallaba esta dirección, el ransomware procedía a infectar el sistema y a cifrar los archivos. Hutchins fue capaz de registrar un nombre de dominio para crear un sumidero DNS que funcionara a modo de Kill Switch, desactivando así WannaCry. Hubo unos días tensos durante los cuales los hackers atacaron esta URL con una variante de la botnet Mirai (intentaron un ataque DDoS para echar abajo la URL y el Kill Switch).

Hutchins logró proteger el dominio utilizando una versión del sitio guardada en la memoria caché. Esta versión era capaz de gestionar niveles de tráfico superiores y el Kill Switch resistió. No está claro qué hacía el Kill Switch en el código de WannaCry, si se incluyó por accidente o si los hackers querían que fuera posible detener el ataque.

¿Qué coste tuvo WannaCry?

Aunque WannaCry demandaba a cada usuario el pago de 300 USD en bitcoines (o 600 USD si no se cumplía el plazo inicial), su coste en daños fue muy superior. Unas 330 personas u organizaciones pagaron el rescate, lo que supuso un total de 51,6 bitcoines (unos 130 634 USD al cambio en ese momento). Esa fue la cantidad que se pagó a los hackers, pero el coste real de WannaCry fue bastante mayor.

Debido a la gran cantidad de agencias gubernamentales, universidades y organizaciones sanitarias atrapadas por WannaCry, a lo que hay que sumar el control de daños resultante, el coste de la limpieza fue tremendo. Cyence, una empresa de modelado de riesgo cibernético, estimó el coste total en 4000 millones de USD.

¿Sigue activo WannaCry?

WannaCry no se ha erradicado por completo, pese al Kill Switch que logró detener el ataque de mayo de 2017. En marzo de 2018, Boeing sufrió un ataque, aunque pudo contener el daño rápidamente. Es posible que se sigan produciendo ataques. Por si fuera poco, se han desarrollado otras cepas de ransomware que utilizan la misma vulnerabilidad de Windows, como Petya y NotPetya. Recuerde que Microsoft publicó un parche (una actualización de seguridad) que sella esta vulnerabilidad (y bloquea el código EternalBlue), de modo que asegúrese de mantener su software actualizado.

¿Cómo se reconoce a WannaCry?

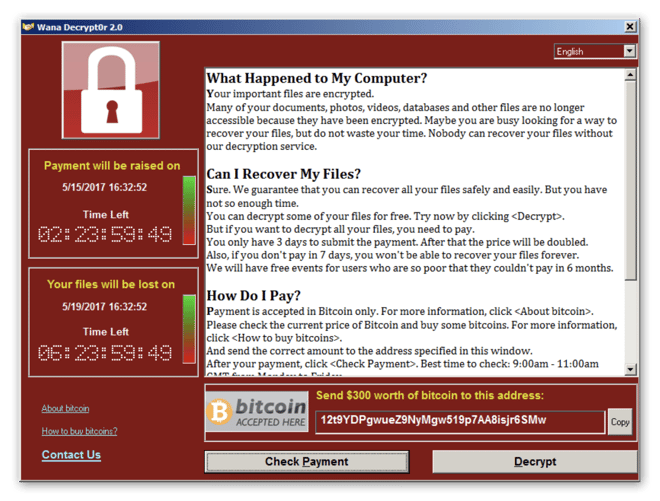

Mientras que otras clases de malware intentan ocultarse en su sistema, se enterará de inmediato si se infecta con ransomware. No hay señal o síntoma más obvio que una ventana gigante que aparece en la pantalla exigiendo un rescate. WannaCry tiene este aspecto:

¿Es posible eliminar WannaCry?

Como sucede con todo malware, es posible eliminar el ransomware WannaCry, aunque deshacer sus efectos negativos es más complicado. Eliminar el código malicioso, que bloquea sus archivos, no los descifra. Avast recomienda no pagar el rescate de ninguna cepa de ransomware con el fin de desbloquear los archivos. No hay ninguna garantía de que vaya a recibir el código de descifrado en caso de pagar (recuerde que está tratando con delincuentes). Y aunque los hackers sí tengan pensando enviarle la clave, pagar el rescate valida sus tácticas, los anima a seguir propagando ransomware y, probablemente, sirva para financiar otras actividades ilegales.

Algunos investigadores de ciberseguridad creen que WannaCry era en realidad un wiper, lo que significa que borraba los archivos en vez de cifrarlos, y que sus autores no tenían la menor intención de desbloquear los archivos de nadie. También había problemas de implementación en el proceso de pago: proporcionaban las tres mismas direcciones de bitcoines a todas las víctimas, por lo que les resultaría prácticamente imposible llevar un seguimiento de quién les había pagado.

Así que, ¿qué puede hacer respecto a los archivos bloqueados? Podría tener suerte y encontrar una herramienta de descifrado en línea. Avast y otros investigadores de ciberseguridad descifran ransomware y ofrecen las claves de descifrado en línea de forma gratuita. Sin embargo, no todas las cepas de ransomware se pueden descifrar. En el caso de WannaCry, hay disponible una clave de descifrado, pero podría no funcionar en todos los sistemas.

Si no es capaz de descifrar sus archivos, puede restaurar una copia de seguridad de su sistema que contenga los archivos sin bloquear. Antes, no obstante, deberá eliminar el código malicioso en sí. Consulte nuestras guías para eliminar ransomware en PC y Mac.

Cómo protegerse de WannaCry y de cepas de ransomware similares

Aunque WannaCry ya no sigue propagando sus lacrimógenas miserias, ahí fuera hay muchas otras cepas de ransomware. Con nuestros consejos se protegerá de las cepas actuales y futuras de ransomware, y también de otros tipos de malware. Debe defender su sistema de esta amenaza, pero también su red y cualquier dispositivo conectado a ella. Así puede evitar que WannaCry o cualquier otro ransomware se apodere de su dispositivo:

Mantenga su software actualizado

Pese a que Microsoft parcheó la vulnerabilidad EternalBlue, millones de personas no aplicaron la actualización. De haberlo hecho, WannaCry no hubiera sido capaz de infectarlos. Por eso es absolutamente esencial mantener todo su software actualizado. También es importante actualizar el software de seguridad (aunque, si utiliza Avast Free Antivirus, no tendrá que preocuparse por ello: ¡nosotros lo actualizamos automáticamente!).

Evite abrir correos electrónicos de remitentes desconocidos

Hay montones de estafas circulando por ahí y el correo electrónico sigue siendo el método de transmisión más popular para los ciberdelincuentes. Debe sospechar de los correos electrónicos de remitentes desconocidos y, en especial, debe evitar hacer clic en cualquier vínculo o descargar cualquier archivo adjunto, salvo que esté seguro por completo de que son genuinos.

Cuidado con los sitios web infectados

En muchos sitios web acecha el malvertising, que oculta anuncios infectados en banners y ventanas emergentes. Compruebe que un sitio web es seguro antes de utilizarlo, especialmente a la hora de realizar compras o acceder a material por streaming.

Haga copias de seguridad regulares de todos sus datos importantes

Si cuenta con copias de seguridad de todos sus archivos, el ransomware pierde su poder: bastará con eliminar el malware y, después, restaurar el sistema con una versión anterior y libre de infección. Debe hacer con regularidad copias de seguridad de todos sus documentos y archivos importantes, de modo que siempre cuente con una versión limpia en caso de que un malware cifre su información. Por si acaso, es conveniente guardar sus datos tanto en la nube como en un almacenamiento físico.

Defensa efectiva contra WannaCry

Aplicar las actualizaciones de software en cuanto se publican y seguir hábitos saludables al navegar, usar el correo electrónico o descargar datos puede hacer mucho por mantenerlo a salvo en línea, aunque no es un sistema infalible. Incluso los que mejor se manejan en Internet pueden hacer clic por accidente donde no deben, o picar en alguna estafa de phishing especialmente ingeniosa. Por eso todo el mundo debería contar con una última línea de defensa para protegerse del ransomware, el malware y otras amenazas informáticas. Avast Free Antivirus frena en seco el ransomware como WannaCry gracias a nuestras seis capas de protección y al sistema de nube con tecnología de IA. Descargue Avast hoy mismo para evitar el secuestro de sus archivos.