Definición de ataque de diccionario

Un ataque de diccionario consiste en una técnica de adivinación de contraseñas en la que los atacantes prueban sistemáticamente palabras comunes y combinaciones predecibles en lugar de intentar cada posible cadena de caracteres aleatorios. Es más rápido y muy eficiente contra contraseñas poco seguras.

En sus inicios, los atacantes utilizaban literalmente listas de palabras con entradas como contraseña o bienvenido. Los actuales ataques de diccionario usan bases de datos masivas de credenciales filtradas procedentes de filtraciones de datos anteriores. Los atacantes combinan palabras comunes con patrones predecibles (añadiendo números, símbolos o pequeñas variaciones) para generar conjeturas híbridas que imitan los hábitos del mundo real.

Además, los ataques de diccionario no solo se dirigen a páginas de inicio de sesión en línea. Los archivos protegidos por contraseña sin conexión y los datos cifrados almacenados en un dispositivo también pueden ser vulnerables. De hecho, los atacantes prefieren entornos en los que puedan probar contraseñas deprisa sin activar bloqueos de cuenta.

Lo que comenzó como una simple táctica de lista de palabras ha evolucionado hasta convertirse en una estrategia refinada y automatizada, impulsada por datos de filtraciones y un profundo conocimiento del comportamiento humano. Justamente es por eso que las contraseñas únicas y robustas son más importantes que nunca.

Ataque de diccionario o ataque de fuerza bruta

Los ataques de diccionario y de fuerza bruta son métodos de descifrado de contraseñas; sin embargo, utilizan enfoques muy diferentes para adivinar las credenciales correctas. Un ataque de fuerza bruta prueba todas las combinaciones posibles de caracteres hasta encontrar la correcta; por su parte, un ataque de diccionario omite las combinaciones improbables y se centra en las contraseñas probables utilizando listas de palabras, credenciales filtradas y patrones comunes (como añadir «123» o «!» a una palabra).

Cada método tiene puntos fuertes y débiles:

-

Ataques de fuerza bruta: potentes pero lentos, sobre todo contra contraseñas largas o complejas. También es más probable que activen bloqueos o detección durante los intentos de inicio de sesión en línea.

-

Ataques de diccionario: más rápidos y a menudo más sigilosos; sin embargo, ineficientes contra contraseñas realmente aleatorias y complejas.

Sea como fuere, ambas técnicas explotan contraseñas débiles o predecibles. Cuanto más segura y única sea tu contraseña, menos eficiente será cualquiera de los métodos. El uso de una frase de contraseña larga y compleja reduce de forma drástica el riesgo de éxito de los ataques de fuerza bruta y de diccionario.

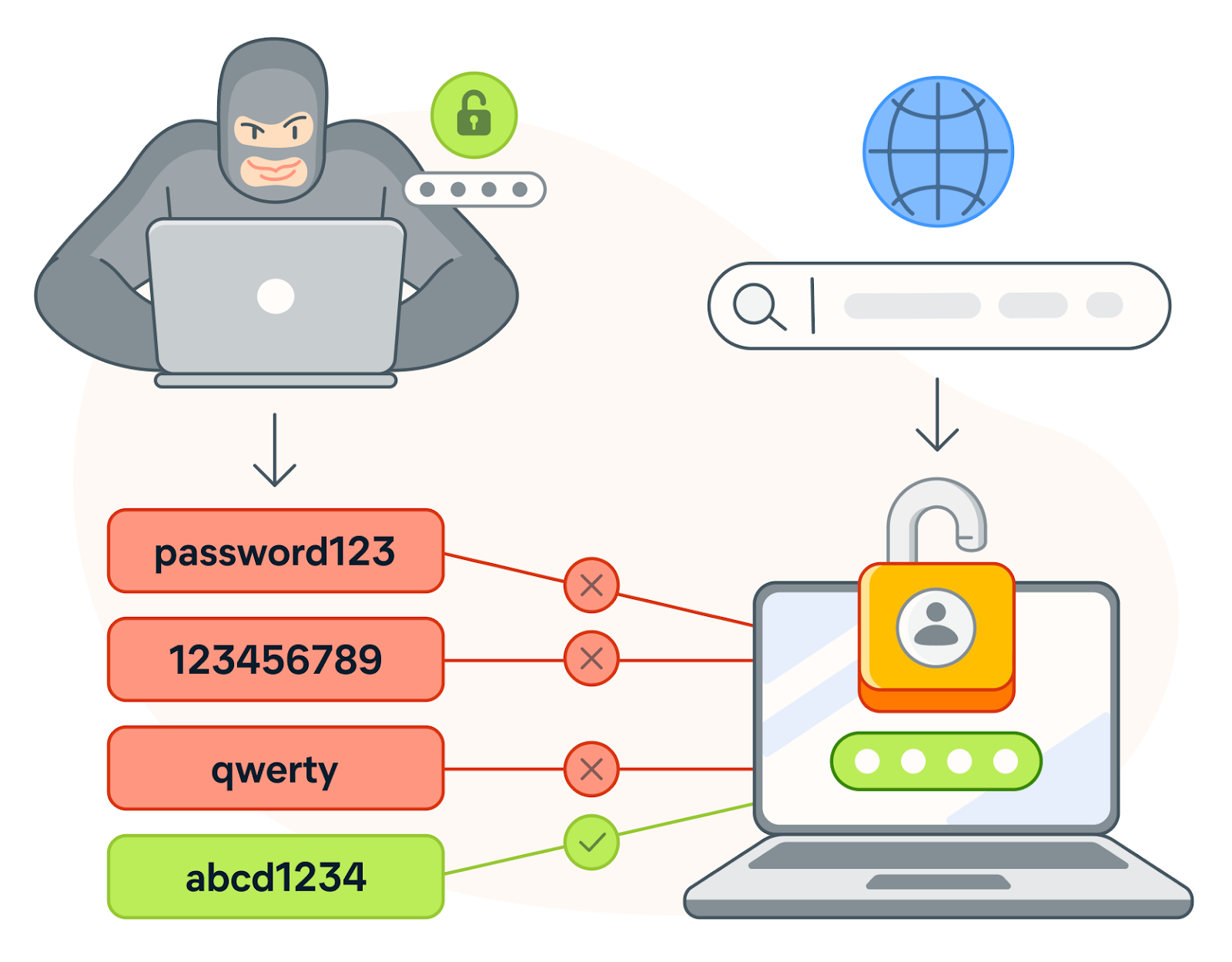

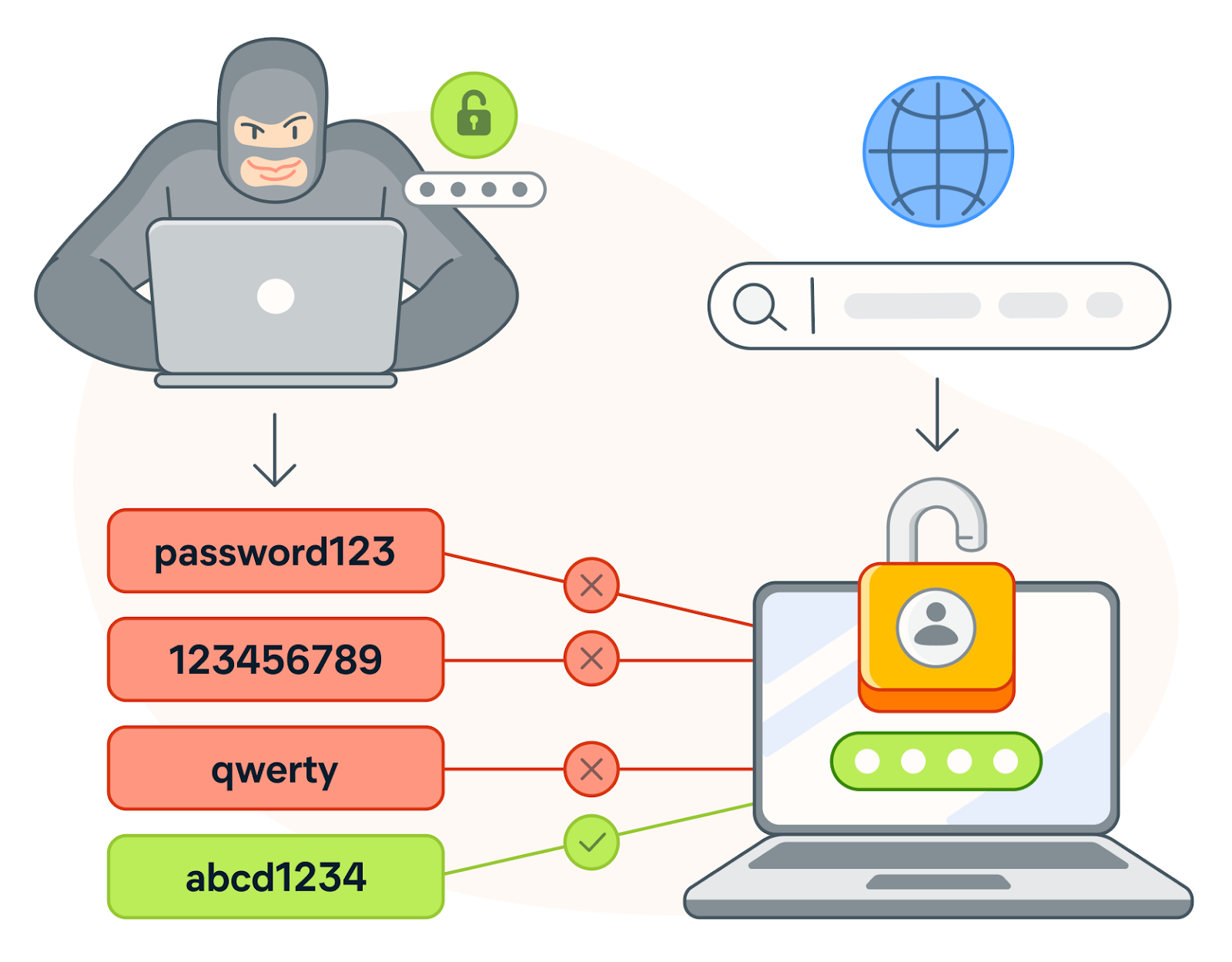

Cómo funcionan los ataques de diccionario

Un ataque de diccionario prueba automáticamente una lista predefinida de contraseñas probables respecto a una cuenta. En vez de probar todas las combinaciones posibles de caracteres, los atacantes utilizan listas de palabras formadas por palabras comunes, frases, contraseñas filtradas y variaciones predecibles, lo que hace que los ataques de diccionario sean más rápidos y eficientes contra credenciales poco seguras.

A continuación, se explica cómo se lanza un típico ataque de diccionario contra contraseñas:

-

Elegir el objetivo: el atacante selecciona un inicio de sesión en línea (correo electrónico, banca, redes sociales) o un lote de hashes de contraseñas robadas de una filtración de datos. El enfoque puede limitarse a una región, idioma, empresa u organización en concreto para adaptar la lista de palabras.

-

Crear la lista de contraseñas: los atacantes recopilan listas de palabras repletas de opciones comunes, como nombres de mascotas, referencias a la cultura pop, equipos deportivos, nombres de famosos y frases cotidianas. A continuación, generan variaciones añadiendo mayúsculas, números, años o símbolos para imitar el comportamiento real de los usuarios.

-

Mejorar la lista con datos reales: los ataques actuales no se basan solo en palabras de diccionario reales. Se nutren de enormes conjuntos de datos de filtraciones, como el conocido archivo rockyou.txt, y mezclan credenciales filtradas y combinaciones híbridas en una «sopa» de contraseñas perfeccionada que refleja cómo los usuarios crean contraseñas hoy en día.

-

Ejecutar el ataque con herramientas automatizadas: el software automatizado prueba cada contraseña de una lista respecto a una determinada cuenta. Herramientas como Hashcat y OpenBullet se han creado para ayudar a los profesionales de la ciberseguridad a probar las defensas de los sistemas. No obstante, si están en malas manos, pueden intentar millones de combinaciones de contraseñas en segundos de forma maliciosa.

-

Dirigirse a sistemas en línea o sin conexión (o a ambos): en los ataques de contraseñas de diccionario en línea, las conjeturas se prueban en páginas de inicio de sesión reales, donde la velocidad está limitada por los bloqueos, los límites de velocidad y la supervisión. Los ataques sin conexión se lanzan contra hashes de contraseñas robadas o archivos cifrados. De este modo, los atacantes pueden operar de forma clandestina probando conjeturas a velocidades muy altas sin activar alertas.

-

Acceder a la cuenta y explotarla: una vez que se descifra una contraseña, los atacantes pueden apoderarse de cuentas, acceder a datos confidenciales, cometer fraudes o reutilizar las credenciales verificadas en otras cuentas vinculadas. Como muchas personas reciclan contraseñas, una sola filtración puede desbloquear varios servicios.

Los ataques de diccionario suelen ser amplios y oportunistas, y se basan en la probabilidad y la escala. Ahora bien, el verdadero peligro radica en la eficiencia. Al combinar listas de contraseñas seleccionadas con avanzadas herramientas de automatización, los ataques de diccionario resultan rápidos, sigilosos y muy eficientes, sobre todo contra contraseñas poco seguras o reutilizadas.

¿Por qué tienen éxito los ataques de diccionario?

Los ataques de diccionario logran sus objetivos porque el comportamiento humano es predecible y los hábitos de crear contraseñas poco seguras dan a los atacantes justo lo que necesitan. A continuación, se indican varios errores habituales:

Usar palabras o frases comunes y fáciles de adivinar.

Contraseñas como contraseña, qwerty, TeAmo o palabras simples de diccionario son, en esencia, conjeturas destinadas a los atacantes. Elegirlas es como entregar las llaves.

Incorporar información personal.

Los atacantes suelen adaptar las conjeturas utilizando datos que encuentran en internet. El primer coche, el nombre de la mascota, una fecha cumpleaños o el equipo deportivo favorito pueden parecer algo personal; sin embargo, suelen estar visibles públicamente.

Utilizar variaciones predecibles.

Los pequeños ajustes no añaden protección real. Escribir la primera letra en mayúscula, cambiar «a» por «@», reemplazar «o» por «0» o añadir «123» al final no dificultará la labor a los atacantes. Estos patrones están integrados en las actuales herramientas de ataques.

Reutilizar contraseñas.

Usar la misma contraseña en varias cuentas multiplica los daños. Si se logra acceder a una cuenta, los atacantes pueden reutilizar las credenciales en otros lugares, un efecto dominó conocido como relleno de credenciales.

No cambiar nunca contraseñas.

Las contraseñas antiguas suelen ir a parar a bases de datos de filtraciones que los atacantes utilizan como listas de referencia. Cuanto más tiempo permanece una contraseña sin cambios, mayor es la probabilidad de que aparezca en la lista de palabras de un hacker y más tiempo tienen los atacantes para adivinarla.

Si te suena cualquiera de estos hábitos, vale la pena revisar cómo fortalecer tus defensas contra los ataques de diccionario.

Tipos de ataques de diccionario

Los ataques de diccionario no son universales. Varían según la sofisticación de la lista de palabras, el nivel de automatización y si el atacante actúa en una red amplia o elige una determinada víctima.

Comprender estas variaciones ayuda a usuarios particulares, empresas y organizaciones a suplir las lagunas de seguridad. Los atacantes rara vez se limitan a un único método. Combinan técnicas para adquirir velocidad y eficiencia. Por eso es importante tener hábitos de contraseñas seguras.

Ataques de diccionario estándar

En este enfoque clásico, los atacantes usan listas preparadas de palabras, frases y contraseñas filtradas comunes para acceder a las cuentas. Estas listas suelen proceder de filtraciones de datos anteriores, credenciales predeterminadas y los habituales sospechosos de utilizar las «peores contraseñas». Se suelen usar listas disponibles públicamente como rockyou.txt , pero los atacantes también pueden crear listas de palabras personalizadas adaptadas a una organización, empresa o región.

Amplían su alcance aplicando variaciones sencillas como mayúsculas, añadiendo números o mediante sustituciones (lo que se conoce como leetspeak). Así es como contraseña, Contraseña1 y c0ntr@seña se prueban automáticamente.

Ataques de diccionario precalculados (ataques de tabla de arco iris)

Un ataque de diccionario precalculado tiene como objetivo los hashes de contraseñas en lugar de la contraseña propiamente dicha. En vez de adivinar las contraseñas una por una, los atacantes utilizan las denominadas «tablas de arco iris», que asocian las contraseñas comunes a sus valores hash. Si logran acceder a una base de datos de hashes de contraseñas, pueden buscar coincidencias rápidamente.

Aquí es donde el salting resulta esencial. En ciberseguridad, añadir sal significa mezclar datos aleatorios en cada contraseña antes de aplicar el hash. Esto asegura que la misma contraseña genere un hash diferente cada vez, lo que inutiliza las tablas de arco iris.

Los actuales sistemas se defienden contra estos ataques utilizando algoritmos hash con sal, como Argon2id, bcrypt y PBKDF2. Hacen que los ataques precalculados a gran escala sean mucho menos eficientes, incluso con hardware avanzado.

Ataques de diccionario híbridos

Los ataques híbridos combinan listas de palabras de diccionarios con técnicas de fuerza bruta. En lugar de probar palabras sencillas como «Contraseña», los atacantes las modifican probando automáticamente varias combinaciones de números, símbolos o palabras adicionales hasta que aciertan, por ejemplo, «Contraseña2025!».

Estos ataques están diseñados para eludir las políticas de contraseñas que requieren complejidad mediante herramientas ideadas para anticipar estos patrones. Lo que parece creativo para un humano suele resultar rutinario para un algoritmo; lamentablemente, muchos usuarios cumplen con políticas de formas demasiado predecibles. Entre las salidas fáciles, cabe citar añadir «123», cambiar letras por símbolos o incorporar un año de nacimiento.

Ataques de «spraying» (probar una lista con las contraseñas más habituales)

La modalidad de spraying da la vuelta al método tradicional de ataque de diccionario. En lugar de probar muchas contraseñas en una cuenta, se intenta con unas pocas contraseñas muy comunes en muchas cuentas.

Esta táctica es eficiente en ataques masivos no dirigidos: al limitar los intentos por cuenta, los atacantes reducen la posibilidad de activar bloqueos o alertas. Aunque no se trata de un ataque de diccionario puro, el ataque de spraying sigue el mismo principio: aprovechar las contraseñas predecibles que se ajustan a políticas.

Ataques de frase de contraseña y estilo xkcd

Las frases de contraseña de varias palabras se popularizaron como alternativa más segura a las contraseñas cortas, gracias en parte a la ya famosa tira cómica de xkcd. Sin embargo, los atacantes se han adaptado. En vez de adivinar palabras sueltas, ahora prueban combinaciones de términos comunes y estructuras conocidas.

Frases como «grapa batería caballo correcto» pueden parecer aleatorias, pero los atacantes estudian patrones del mundo real y compilan corpus de frases de contraseña a partir de datos filtrados. Si los usuarios siguen estructuras predecibles, la entropía (la medida de la aleatoriedad en el mundo real) desciende de forma considerable. Cuando los atacantes entienden el patrón, la longitud no siempre es sinónimo de seguridad.

Ataques de diccionario personalizados y dirigidos

Los ataques de diccionario personalizados y adaptados se dirigen a una persona, empresa o región. En lugar de usar listas genéricas, los atacantes crean listas de palabras personalizadas, a menudo a través de ingeniería social; por ejemplo:

-

Nombres, cumpleaños y nombres de usuario.

-

Términos, acrónimos y nombres de proyectos de la empresa.

-

Referencias al idioma local y a la región.

-

Información extraída de las redes sociales.

En los ataques contra empresas, las listas suelen incluir terminología corporativa y jerga de la industria. La combinación de creación de perfiles y automatización hace que estos ataques sean muy eficientes y más difíciles de identificar.

Incluso frente a variaciones sofisticadas de ataques de diccionario, las contraseñas seguras y únicas siguen siendo su línea de defensa más poderosa. Para mayor protección, herramientas como Avast BreachGuard supervisan la web oscura y te avisan si tus credenciales aparecen en una filtración de datos. Esto te da la oportunidad de tomar medidas antes de que los atacantes cometan sus fechorías.

Ejemplos del mundo real de ataques de diccionario

Los ataques de diccionario no solo se lanzan contra inicios de sesión de usuarios comunes. Han protagonizado varios incidentes de seguridad de altos cargos que afectan a empresas muy destacadas. A continuación, se indican varios ejemplos:

-

SolarWinds: los expertos en ciberseguridad consideran que una contraseña poco segura (solarwinds123) ayudó a proporcionar el punto de apoyo inicial en el ataque a la cadena de suministro de SolarWinds. Los atacantes insertaron código malicioso en una actualización legítima de software, que luego se distribuyó a clientes del sector público y privado.

-

LinkedIn: en 2016, LinkedIn fue víctima de una filtración de datos que afectó a unos 164 millones de usuarios. Aunque la base de datos se vio comprometida originalmente en 2012, las credenciales robadas volvieron a aflorar años más tarde para ponerse en venta. Las contraseñas se almacenaban como hashes sin sal, lo que incrementaba la vulnerabilidad a técnicas de descifrado como los ataques de diccionario.

-

Adobe: en 2013, los atacantes pusieron en riesgo información personal y alrededor de 38 millones de registros de usuarios de Adobe. Se utilizaron métodos de descifrado basados en diccionarios para ayudar a descifrar las contraseñas expuestas.

Para las empresas, las consecuencias de los ataques de diccionario podían ser graves: podrían incluir acceso no autorizado a sistemas internos, robo de datos, interrupción operativa, daños a la reputación y pérdidas financieras a largo plazo. Una vez que los atacantes obtienen credenciales válidas, pueden moverse lateralmente dentro de las redes e, incluso, escalar privilegios.

En el caso de usurarios particulares, el impacto puede resultar más personal, pero igual de perjudicial. Cuentas bancarias vaciadas, perfiles de redes sociales secuestrados, robo de identidad y adquisiciones de cuentas en cascada debido a la reutilización de contraseñas son riesgos reales.

Cómo ayudar a prevenir ataques de diccionario

El primer paso es entender cómo funcionan los ataques de diccionario. El siguiente es crear hábitos que contribuyan a resistirlos. Añade estas defensas prácticas a tu conjunto de herramientas de seguridad:

No usar contraseñas si es posible:

Los inicios de sesión biométricos y estándares como WebAuthn eliminan las conjeturas, lo que cierra el paso a los ataques de diccionario en la fuente.

Utilizar apps de autenticación:

Los códigos temporales generados en tu dispositivo añaden una segunda capa de protección que los ataques automatizados no pueden eludir fácilmente.

Utilizar la autenticación en dos pasos (2FA):

Activar la 2FA añade un paso de verificación secundario fundamental que impide el acceso no autorizado incluso si tus credenciales se han visto comprometidas.

Usar un generador de contraseñas aleatorias:

Si hay que utilizar contraseñas, no las crees por tu cuenta. Los administradores de contraseñas crean credenciales largas, complejas e impredecibles y las almacenan de forma segura. Si puedes recordar una contraseña con facilidad, es muy probable que se pueda adivinar.

Evitar todo lo que suene humano:

Palabras conocidas, patrones y frases con sentido son justo lo que esperan los atacantes. Las frases de contraseña suelen ser más seguras que las palabras sueltas, pero solo si son genuinamente aleatorias y no estructuras predecibles.

Seguir las pautas actuales sobre contraseñas:

Según las directrices del NIST, la longitud importa más que la complejidad. Los usuarios suelen responden a las reglas de complejidad con ajustes predecibles (como añadir «123» o poner en mayúscula la primera letra). El NIST recomienda contraseñas de entre 15 y 64 caracteres, con una fuerte preferencia por la autenticación sin contraseña si está disponible.

Estar alerta ante las filtraciones:

Las contraseñas seguras son muy útiles, pero la supervisión de filtraciones contribuye a poder darse prisa para restablecer contraseñas y proteger cuentas si se filtran las credenciales.

En resumen: reduce la previsibilidad y utiliza la automatización. Cuanto menos reflejen tus contraseñas los hábitos humanos, y más dependan de herramientas seguras, más difícil será descifrarlas. Mantenlos adivinando (literalmente).

Ayuda a proteger tus cuentas en línea

Detener todos los ataques de descifrado de contraseñas es imposible, pero se puede responder más deprisa a las filtraciones de datos y limitar las consecuencias. Avast BreachGuard supervisa continuamente las filtraciones de información personal y te alerta si tus datos aparecen en una filtración. También analiza tus cuentas en busca de contraseñas débiles o reutilizadas, y ayuda a cerrar lagunas de seguridad antes de que se puedan explotar.