Ransomware Ryuk je nadále vyvíjen kyberzločineckými skupinami, jako je WIZARD SPIDER a její odnož GRIM SPIDER. V lednu 2021 se objevila nová varianta ransomwaru Ryuk rozšířená o funkčnost červa, což tomuto malwaru umožňuje, aby se v sítích, do kterých se dostane, automaticky šířil jako virus. Mezi systémy v doméně Windows se tak dokáže šířit bez lidského zásahu. Tím, že se rychle replikuje, dále zkracuje dobu potřebnou k infikování sítí a zařízení, což pro firmy představuje nebezpečí.

Proč by se firmy měly zabezpečit před ransomwarem Ryuk?

Od svého vzniku v roce 2018 se ransomware Ryuk stal jedním z nejpokročilejších typů ransomwaru. Jeho průnik je velmi důmyslný a při své činnosti využívá rozsáhlé znalosti cílové organizace a jejího provozu. Na koho se zaměřuje? Na firmy, organizace, nemocnice a instituce, které uchovávají důvěrná a citlivá data v zastaralých operačních systémech a infrastruktuře. Níže se dozvíte více o ransomwaru Ryuk a zjistíte, jak můžete svou firmu ochránit před malwarem.

Co je ransomware Ryuk?

Ransomware je forma malwaru, která útočníkům umožňuje pomocí šifrovacích technik infikovat celé sítě (včetně souborů a připojených zařízení) a znepřístupnit je, dokud cílová organizace nezaplatí výkupné. Výkupné je obvykle požadováno v některé z kryptoměn, například v bitcoinech, a může dosahovat tisíců nebo i milionů dolarů. Průměrná výše výkupného v roce 2019 dosáhla 12 762 USD, přičemž průměrné náklady na odstávku související s incidentem za pouhé jedno čtvrtletí dosáhly 64 645 USD na firmu.

Útočníci se běžně zaměřují na velké organizace nebo podniky, které pracují s vysoce citlivými a kritickými daty, jako jsou například nemocnice – tato technika se nazývá „lov velké zvěře“. Na rozdíl od jiných forem ransomwaru se kyberzločinci používající malware Ryuk navíc zaměřují na konkrétní jednotlivce a ručně pronikají do sítí firmy. Pomocí opensourcových nástrojů dostupných v síti sbírají útočníci citlivá data, získávají přístup do co nejvíce oblastí firmy a podrobně se seznamují s interním provozem.

Historie

Ransomware Ryuk, který vychází ze staršího ransomwaru Hermes, byl poprvé identifikován v roce 2018. Předpokládá se, že byl upraven a vyvinut kyberzločineckou organizací v Rusku. Od roku 2019 zvýšily zločinecké skupiny počet útoků a získaly miliony dolarů na platbách výkupného od finančních institucí, nemocnic a dokonce i obecní státní správy.

Jak Ryuk cílí na firmy?

Podobně jako většina malwaru používá ransomware Ryuk k průniku několik způsobů:

- Odeslání nevyžádané pošty nebo phishingového e‑mailu s infikovanou přílohou, která po otevření umožní hackerovi získat vzdálený přístup k vaší síti.

- Odeslání spear-phishingového e‑mailu, kdy útočník prostřednictvím ransomwaru Ryuk cílí na skupiny nebo organizace tak, že se vydává za někoho z dané firmy nebo za někoho, s kým spolupracují. Všechny e‑maily s přílohou obsahující ransomware Ryuk mohou být také odeslány z podvržené (falešné) e‑mailové adresy, což útočníkům umožňuje vyhnout se detekci.

- Přes port RDP, kdy využije slabé zabezpečení a umožní hackerům vzdálený přístup k vašemu systému.

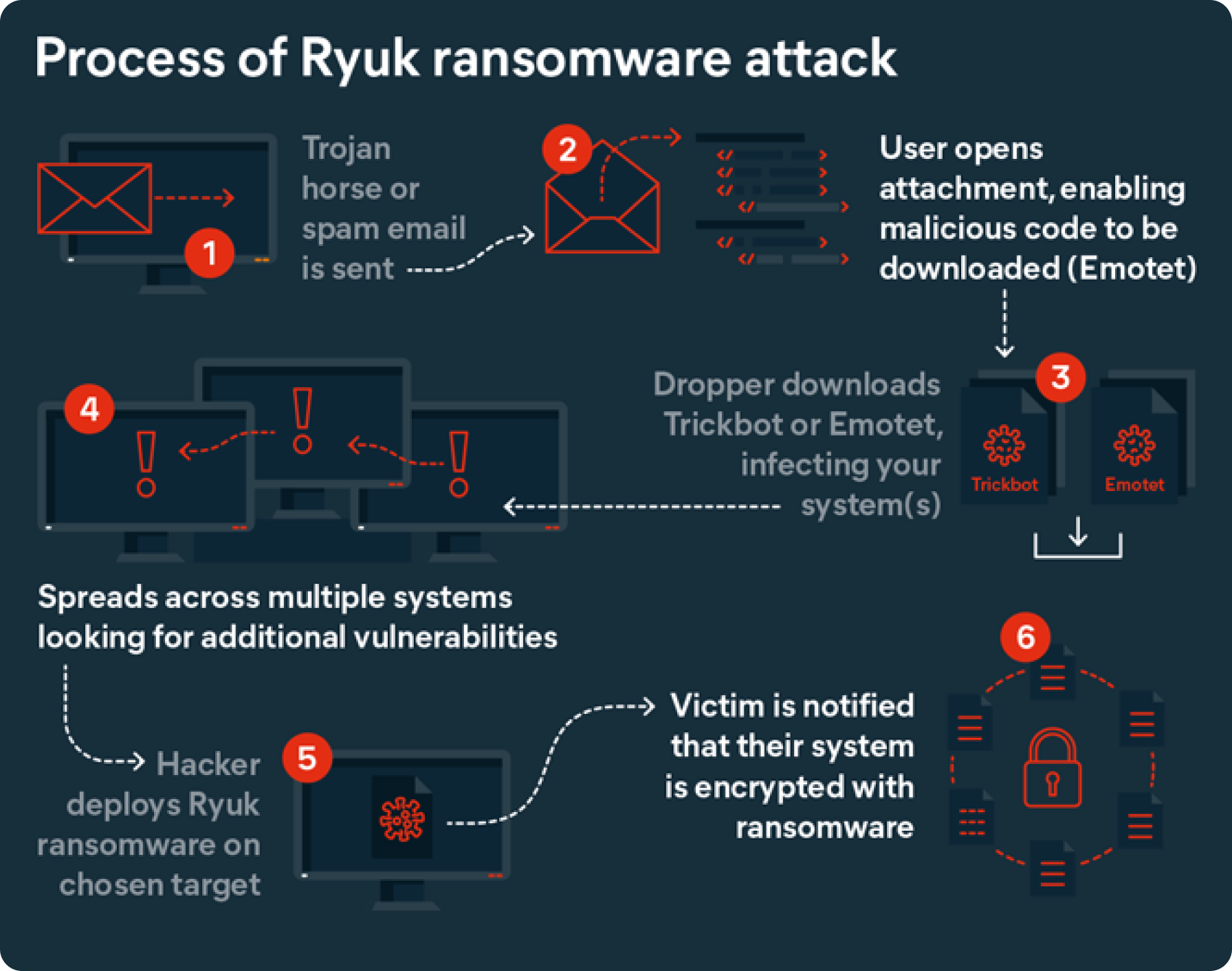

Při některých útocích ransomwaru Ryuk je síť nejprve infikována trojským koněm (škodlivý obsah skrytý ve zdánlivě legitimním kódu) známým jako Emotet. Tento trojský kůň se používá jako „dropper“ sloužící ke stažení Trickbotu, dalšího typu malwaru. To se děje ve více systémech, což útočníkovi umožňuje sledovat více cílů a získat přístup k citlivým informacím a přihlašovacím údajům správce. Kyberzločinec pak nasadí Ryuk na vybraný cíl.

Jakmile útočník pomocí ransomwaru Ryuk prolomí zabezpečení sítě a serveru, vypne až 180 služeb a 40 procesů, které systém potřebuje k provozu, a dojde k zašifrování důležitých informací, což je podobné jako u ransomwaru Locky, ransomwaru Cerber a ransomwaru REvil/Sodinokibi.

Když jsou soubory zašifrovány, odstraní ransomware Ryuk původní kopie a všechny stínové kopie pomocí souboru .BAT. To znamená, že všechny pokusy obětí o obnovení dat budou neúspěšné.

Ryuk používá k zakódování souborů symetrické i asymetrické šifrovací algoritmy – podobný způsob jako ransomware Petya a Mischa, který k zašifrování uživatelských dat používá několik metod.

Když ransomware Ryuk dosáhne svých cílů a zasáhne všechny soubory a aplikace v dané síti, vloží do každé složky textový soubor s názvem „RyukReadMe.txt“, ve kterém jsou uvedeny podrobnosti o požadovaném výkupném. Kyberzloději tvrdí, že po zaplacení výkupného bude možné získat kopii šifrovacího klíče, která umožní obnovení souborů.

Příklady (známé útoky)

Vzhledem k tomu, že počet útoků ransomwaru Ryuk stále roste, musí být úřady státní správy a firmy neustále ve střehu. K nejznámějším útokům ransomwaru Ryuk od roku 2018 patří:

- Nemocnice v USA, Německu a Spojeném království (2019–2020): Různé nemocnice v těchto zemích se staly obětí opakovaných útoků malwaru Ryuk. V září 2020 byla společnost Universal Health Services (UHS), která provozuje zdravotnická zařízení ve Spojeném království a USA, napadena malwarem Ryuk. Tento incident stál tuto společnost 67 milionů USD a trvalo měsíc, než se podařilo obnovit veškerý provoz. V září 2020 byla malwarem Ryuk zasažena také síť více než 400 nemocnic v USA a Spojeném království, přičemž v USA bylo při jednom z dosud největších útoků malwaru Ryuk na zdravotnická zařízení postiženo všech 250 zařízení. Malware Ryuk byl v říjnu 2020 údajně zodpovědný za 75 % útoků na zdravotnický sektor v USA.

- Lake City, Florida (2019): Poté, co se zaměstnanec rozhodl otevřít e‑mail, který obsahoval formu malwaru Ryuk, bylo za IT systémy města požadováno výkupné ve výši 460 000 USD. Starosta Lake City potvrdil, že městský úřad zaplatil výkupné, aby znovu získal přístup ke svým datům.

- City of Onkaparinga, Jižní Austrálie (2019): V prosinci 2019 byly IT systémy městské rady Onkaparinga v Adelaide infikovány ransomwarem Ryuk, což si vyžádalo týdenní ztrátu produktivity.

- EMCOR (2020): Společnost EMCOR, která patří do žebříčku Fortune 500, v únoru potvrdila, že několik jejích IT systémů bylo napadeno malwarem Ryuk. Společnost nepotvrdila, zda bylo zaplaceno výkupné.

Jak chránit firmu před ransomwarem Ryuk

Podle předpovědí bude ransomware v roce 2021 stát firmy 1,85 milionu USD a do roku 2031 bude stát celý svět 265 miliard USD. Firmy, které vědí, jak předcházet útokům ransomwaru, dokážou výrazně omezit svou online zranitelnost. Riziko, že se stanete terčem útoku, dnes zvyšuje několik faktorů, například zastaralý software nebo zařízení, prohlížeče a operační systémy bez nainstalovaných oprav, slabé či neexistující zálohy nebo nedostatečné investice do nástrojů pro kybernetické zabezpečení.

Je nezbytné zajistit, aby vaše systémy byly pravidelně aktualizovány před novými a nadcházejícími kybernetickými hrozbami, a to instalací antivirových a antimalwarových řešení v celé podnikové síti. Tento software by měl být navíc podpořen dalšími obrannými mechanismy, mezi které patří:

- Implementace plánu zotavení po havárii: Tento plán umožňuje podchytit procesy a protokoly v celé organizaci a definovat role jednotlivců a kontakty, které je třeba v případě kybernetického útoku informovat.

- Řízení přístupu na základě rolí: Zavedení zálohování a principu přístupu s nejnižšími oprávněními by mělo minimalizovat riziko útoků ransomwaru. Řízení přístupu na základě rolí může také poskytovat další vrstvu zabezpečení tím, že omezuje přístup zaměstnanců k datům, která nepotřebují ke své práci.

Jak odstranit ransomware Ryuk ze zařízení?

I když je možné ransomware Ryuk z počítače PC nebo Mac odstranit, není to zaručeno – tento malware se neustále vyvíjí a pro organizace představuje stále nové výzvy.

Zavedení preventivních opatření, jako je instalace ochrany před malwarem, dokáže vaši firmu chránit před všemi kyberbezpečnostními hrozbami a může zahrnovat pravidelné aktualizace softwaru a aplikací, včetně oprav případných zranitelností sítě.

Ryuk má nadále významný dopad na výkonnost firem

Ryuk a další typy malwaru se neustále vyvíjejí, protože zločinecké skupiny nebezpečný malware sdílejí a adaptují, přičemž firmy si musí udržovat přehled o všech hrozbách pro firemní zabezpečení. Ransomware Ryuk byl nyní upraven i pro útoky na webové servery a využívá funkčnost červa, což má další dopad na provoz.

Ke snížení rizika malwaru bude nezbytné také robustní zabezpečení serverů. Zvolené řešení kybernetického zabezpečení by mělo zvyšovat výkonnost firmy a také blokovat riziko útoku, detekovat je a předcházet mu.

Chraňte se před ransomwarem pomocí řešení Avastu pro kybernetické zabezpečení malých firem

Zabezpečte svou firmu před ransomwarem a nejnovějšími kybernetickými útoky pomocí řešení Avastu pro kybernetické zabezpečení malých firem – jednoduchého, účinného a cenově dostupného online zabezpečení pro malé firmy, jehož ochraně můžete věřit. Toto komplexní řešení vás zbaví všech starostí.