Zatímco starší formy ransomwaru, jako je Phobos, pořád útočí, neustále vznikají nové formy ransomwaru, přičemž počet útoků se za první polovinu roku 2021 téměř zdvojnásobil. Podle společnosti Cognyte bylo v prvním pololetí roku 2021 napadeno ransomwarem 1 097 organizací. Pro srovnání, v roce 2020 to za celý rok bylo 1 112 organizací. Nejčastějším cílem útoků jsou Spojené státy, na které připadá 54,9 % všech obětí.

Na riziko, že se vaše firma stane cílem takového útoku, má vliv několik skutečností:

- Používání zastaralého softwaru či zařízení

- Používání prohlížečů a/nebo operačních systémů bez nainstalovaných oprav

- Slabá nebo neexistující opatření pro zálohování a obnovení dat (způsobující zvýšené riziko ztráty dat nebo poškození reputace)

- Nedostatečné investice do řešení kybernetického zabezpečení

Ochrana systémů před vniknutím ransomwaru a obrana firmy v úvodních fázích útoku může vaší firmě ušetřit značné náklady na následné obnovení. Výstižným příkladem je útok ransomwaru CryptoLocker, jehož řešení trvalo déle než šest měsíců.

Mezi zářím 2013 a květnem 2014 vybudovali kybernetičtí zločinci nový botnet s názvem Gameover ZeuS, který byl tvořen sítí zařízení infikovaných malwarem. Obětem byl v e-mailové příloze zaslán skript, který po otevření aktivoval malware. Tento ransomware také dokázal identifikovat jiná zařízení připojená k síti oběti, zašifrovat veškerá data či uzamknout operační systémy a zastavit provoz firmy.

Malware úspěšně zašifroval soubory a informoval oběti, že si jejich firmu bere jako rukojmí, dokud nezaplatí výkupné. Útočníci si tak vydělali miliony dolarů.

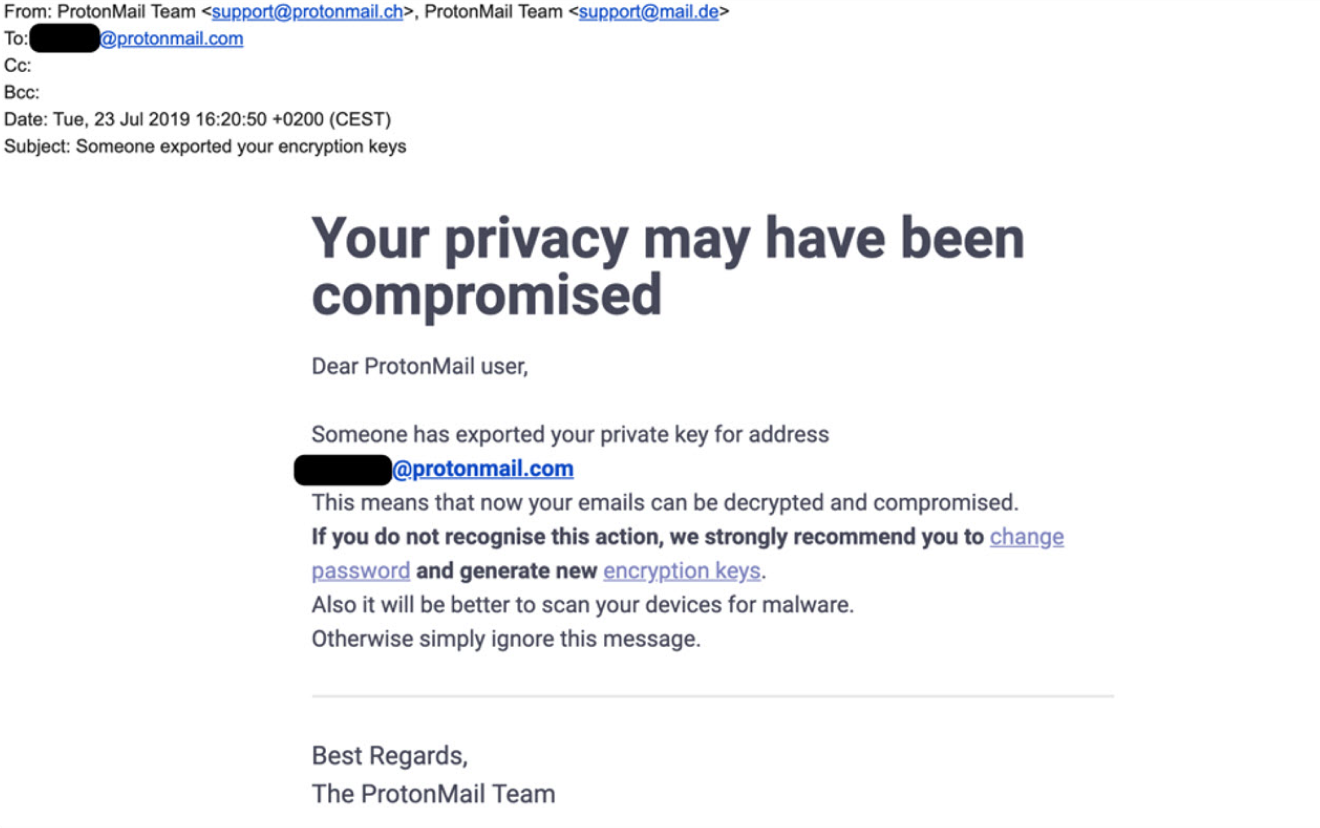

Při útoku ransomwaru CryptoLocker byla rovněž využita taktika asymetrického šifrování. To znamená, že útočník mohl zašifrovat soubory veřejným klíčem a oběť je mohla dešifrovat jen soukromým klíčem. Bez soukromého klíče bylo obnovení zašifrovaných souborů prakticky nemožné.