S’il subsiste des formes plus anciennes de ransomware, comme le ransomware Phobos, de nouvelles formes sont constamment créées, et le nombre d'attaques a presque doublé au premier semestre 2021. D’après Cognyte, 1 097 organisations ont été touchées par des attaques de ransomware au premier semestre 2021, contre 1 112 pendant l’ensemble de l’année 2020. Les États-Unis sont le pays le plus ciblé, avec 54,9 % du total des victimes.

Plusieurs facteurs peuvent augmenter le risque d’être ciblé, notamment :

- Logiciels ou appareils obsolètes

- Navigateurs et/ou systèmes d'exploitation pas à jour

- Plans de sauvegarde faibles ou inexistants pour la récupération des données (entraînant un risque accru de perte de données et d'atteinte à la réputation)

- Manque d'investissement dans des solutions de cybersécurité

Dès les premiers effets d'une attaque, vous pouvez empêcher un ransomware d'accéder à vos systèmes et défendre votre entreprise afin d’économiser des milliers, voire des millions, de frais de recouvrement. L'attaque par ransomware CryptoLocker, dont la résolution a pris plus de six mois, en est un exemple poignant.

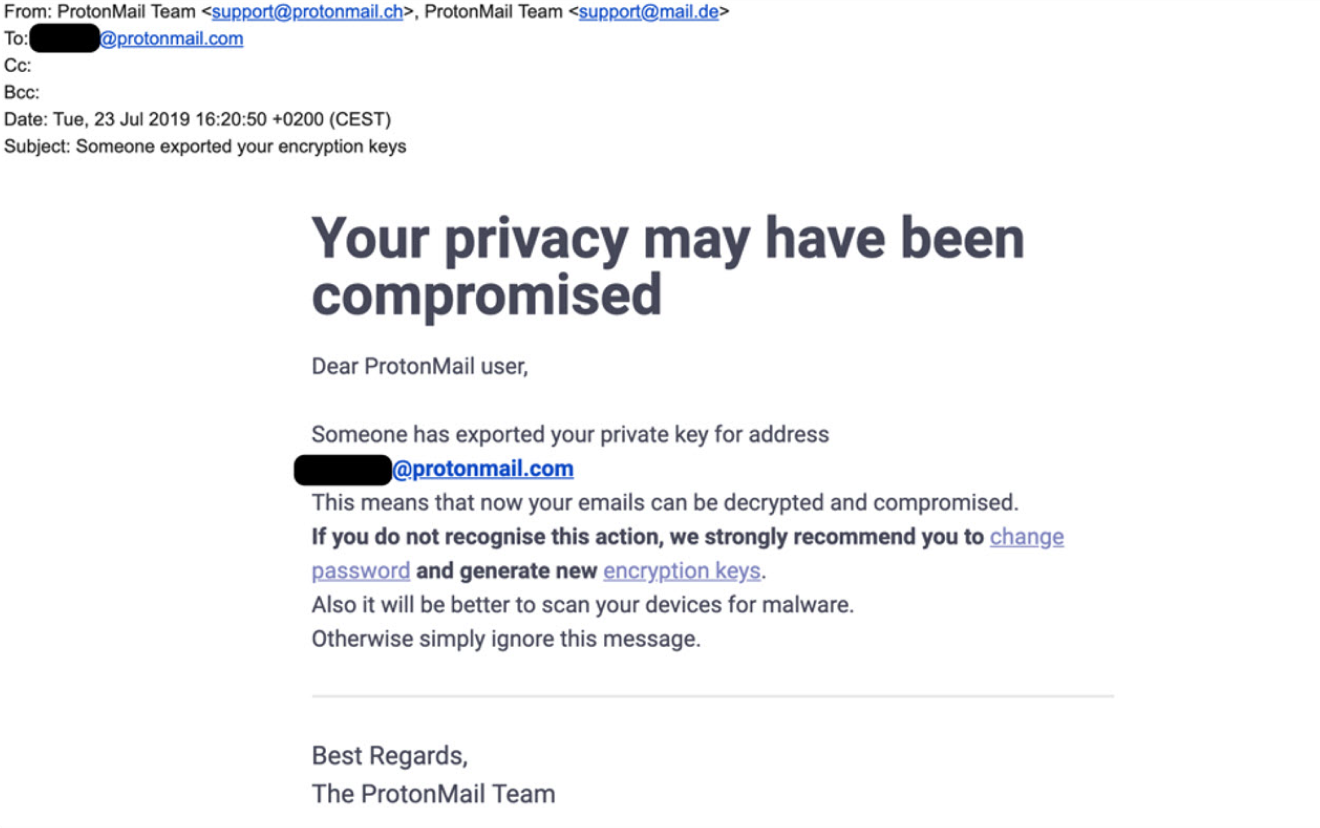

Entre septembre 2013 et mai 2014, les cybercriminels ont développé le botnet Gameover ZeuS, pour former un réseau de cibles infectées par le malware CryptoLocker. Ils envoyaient ensuite à leurs victimes un e-mail avec un script en pièce jointe, qui à son ouverture, activait le malware. Le ransomware était également capable d'identifier d'autres appareils connectés sur le réseau de la victime, de chiffrer entièrement les données ou de verrouiller les systèmes d'exploitation, et d'interrompre les opérations commerciales.

Il a ainsi chiffré des fichiers et notifié ses victimes que leurs opérations resteraient en otage jusqu'au paiement d'une rançon. Avec cette opération, les attaquants ont extorqué des millions de dollars.

L’attaque de CryptoLocker a également eu recours à une tactique de cryptographie asymétrique. Cela signifie que le mauvais acteur pouvait chiffrer un fichier avec une clé publique, tandis que le destinataire ne pouvait déchiffrer le système qu'avec une clé privée. Sans clé privée, la récupération des fichiers chiffrés était presque impossible.