Definition eines Wörterbuchangriffs

Ein Wörterbuchangriff ist eine Technik zum Erraten von Passwörtern, wobei die Angreifer systematisch gängige Wörter und vorhersehbare Kombinationen testen, anstatt jede mögliche Zeichenfolge aus zufälligen Zeichen auszuprobieren. Dies ist schneller, effizienter und äußerst wirksam gegen schwache Passwörter.

In frühesten Stadien verwendeten Angreifer buchstäblich Wortlisten mit Einträgen wie Passwort oder Willkommen. Heute stützen sich moderne Wörterbuchangriffe auf riesige Datenbanken mit geleakten Anmeldedaten aus vergangenen Datenpannen. Angreifer kombinieren gängige Wörter mit vorhersehbaren Mustern – durch das Hinzufügen von Zahlen, Symbolen oder leichten Variationen –, um "hybride" Vermutungen zu generieren, die reale Verhaltensgewohnheiten widerspiegeln.

Und Wörterbuchangriffe zielen nicht nur auf Online-Anmeldeseiten ab. Auch passwortgeschützte Offline-Dateien und verschlüsselte Daten, die auf einem Gerät gespeichert sind, können anfällig sein. Tatsächlich bevorzugen Angreifer Umgebungen, in denen sie Passwortvermutungen schnell testen können, ohne Kontosperrungen auszulösen.

Was als einfache Wortlistentaktik begann, hat sich zu einer raffinierten automatisierten Strategie entwickelt, die auf Datenpannen und einem tiefen Verständnis menschlichen Verhaltens basiert. Und genau deshalb sind starke, einzigartige Passwörter heute wichtiger denn je.

Wörterbuchangriff vs. Brute-Force-Angriff

Sowohl Wörterbuchangriffe als auch Brute-Force-Angriffe sind Methoden zum Knacken von Passwörtern, aber sie verwenden sehr unterschiedliche Ansätze, um die richtigen Anmeldedaten zu "erraten". Während jemand bei einem Brute-Force-Angriff jede mögliche Zeichenkombination ausprobiert, bis er die richtige findet, überspringt ein Wörterbuchangriff unwahrscheinliche Kombinationen und konzentriert sich auf wahrscheinliche Passwörter. Dabei kommen Wortlisten, geleakte Anmeldedaten und gängige Muster zum Einsatz (wie das Anhängen von "123" oder "!" an ein Wort).

Jede Methode hat ihre Stärken und Schwächen:

-

Brute-Force-Angriffe: Leistungsstark, aber zeitaufwendig, insbesondere bei langen oder komplexen Passwörtern. Sie lösen zudem bei Online-Anmeldeversuchen mit höherer Wahrscheinlichkeit Sperrungen oder Entdeckungen aus.

-

Wörterbuchangriffe: Schneller und oft unauffälliger, aber unwirksam gegen wirklich zufällige, komplexe Passwörter.

Letztendlich nutzen beide Techniken schwache oder vorhersehbare Passwörter aus. Je stärker und eindeutiger Ihr Passwort ist, desto wirkungsloser werden beide Methoden. Die Verwendung langer, komplexer Passphrasen verringert das Risiko eines erfolgreichen Brute-Force- oder Wörterbuchangriffs drastisch.

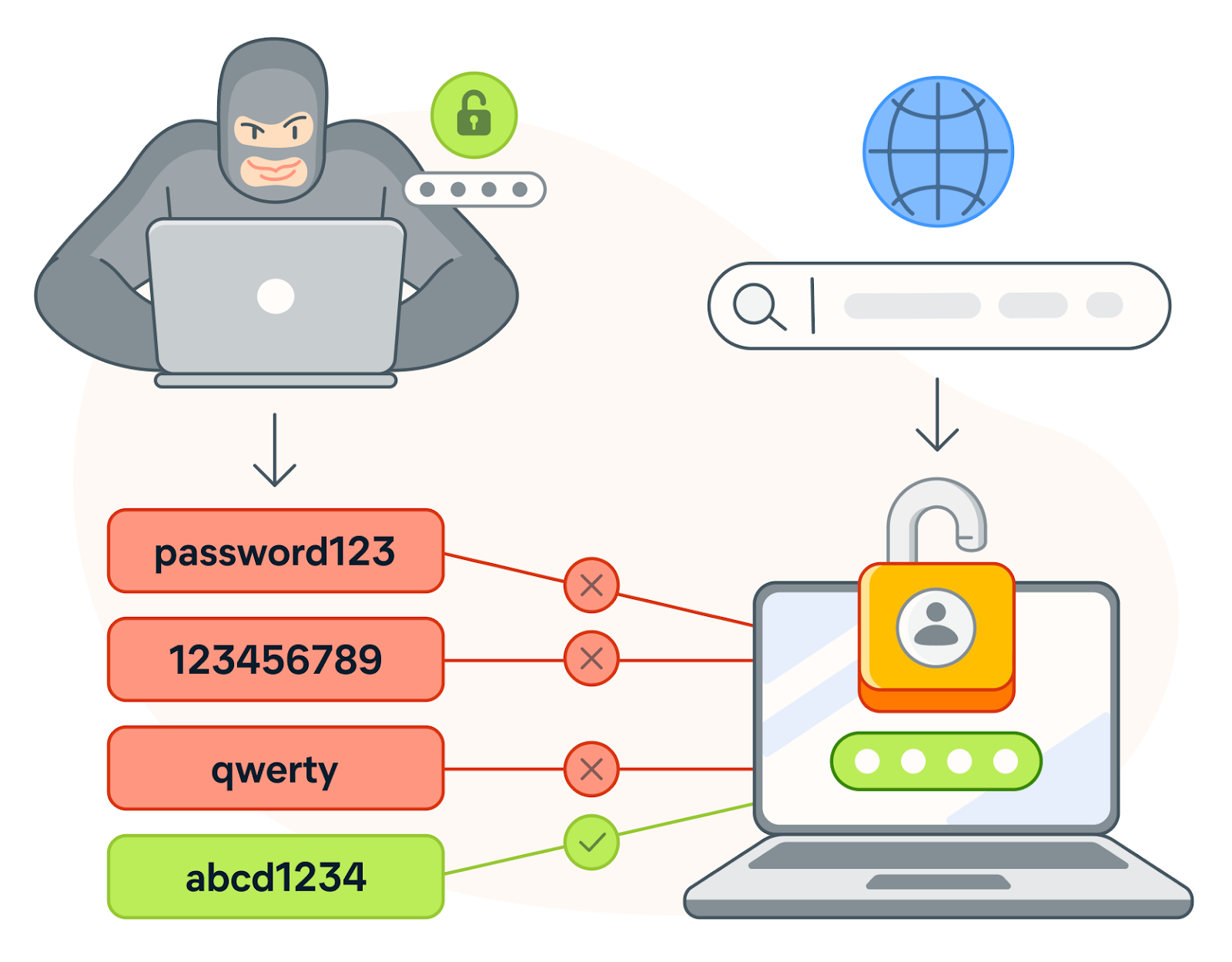

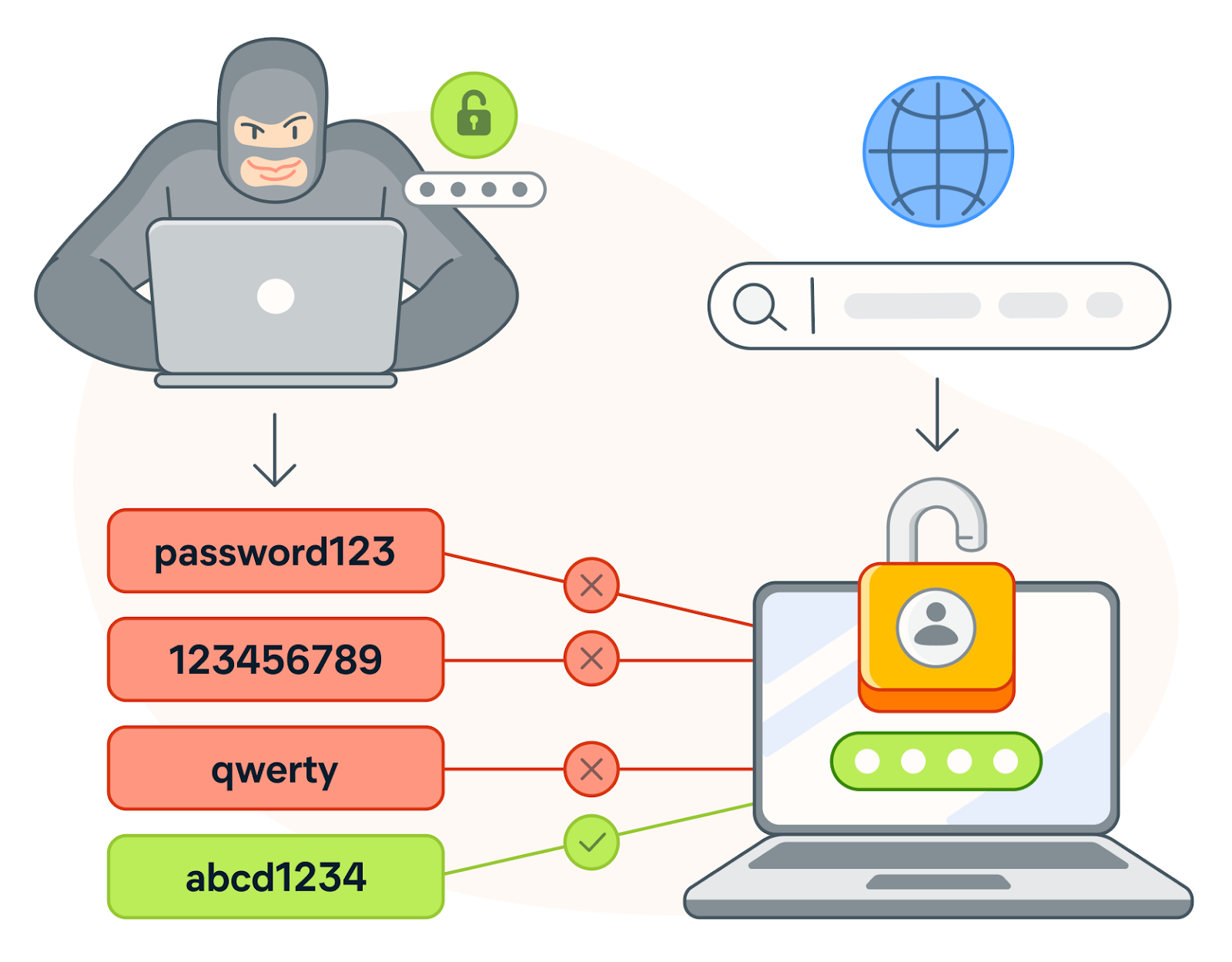

So funktionieren Wörterbuchangriffe

Ein Wörterbuchangriff funktioniert, indem automatisch eine vordefinierte Liste wahrscheinlicher Passwörter gegen ein Konto getestet wird. Anstatt jede mögliche Zeichenkombination auszuprobieren, verwenden Angreifer Wortlisten aus gängigen Wörtern, Wendungen, geleakten Passwörtern und vorhersehbaren Varianten, was Wörterbuchangriffe bei schwachen Anmeldedaten schneller und effizienter macht.

So läuft ein typischer Wörterbuchangriff auf Passwörter ab:

-

Ziel auswählen: Der Angreifer wählt ein Online-Login (E-Mail, Banking, soziale Medien) oder eine Reihe gestohlener Passwort-Hashes aus einer Datenpanne. Er kann seinen Fokus auf eine bestimmte Region, Sprache oder Organisation eingrenzen, um die Wortliste zu präzisieren.

-

Passwortliste erstellen: Angreifer stellen Wortlisten zusammen, die mit gängigen Optionen wie Haustiernamen, Bezügen zur Popkultur, Sportmannschaften, Prominentennamen und alltäglichen Ausdrücken gefüllt sind. Anschließend generieren sie Varianten durch Hinzufügen von Großbuchstaben, Zahlen, Jahreszahlen oder Symbolen, um das echte Benutzerverhalten nachzuahmen.

-

Liste mit realen Daten erweitern: Moderne Angriffe stützen sich nicht allein auf echte Wörterbuchwörter. Sie greifen auf riesige Datensätze aus Datenpannen zurück, etwa die bekannte Datei rockyou.txt, und vermischen geleakte Anmeldedaten und hybride Kombinationen zu einer ausgeklügelten Passwort-Mischung, die widerspiegelt, wie Menschen heutzutage tatsächlich Passwörter erstellen.

-

Angriff mit automatisierten Tools: Automatisierte Software testet jedes Passwort auf einer Liste gegen ein Zielkonto. Tools wie Hashcat und OpenBullet wurden entwickelt, um Cybersicherheitsexperten beim Testen von Systemabwehr zu unterstützen. In den falschen Händen können sie jedoch böswillig Millionen von Passwortkombinationen in Sekundenschnelle ausprobieren.

-

Online- oder Offline-Systeme (oder beide) ins Visier nehmen: Bei Online-Wörterbuchangriffen auf Passwörter werden die Vermutungen gegen Live-Anmeldeseiten getestet, bei denen die Geschwindigkeit durch Sperren, Ratenbegrenzungen und Überwachung limitiert ist. Bei Offline-Angriffe geht es um gestohlene Passwort-Hashes oder verschlüsselte Dateien. Dadurch können Angreifer phantomgleich Vermutungen mit sehr hohen Geschwindigkeiten testen, ohne Alarme auszulösen.

-

Zugriff erlangen und das Konto ausnutzen: Sobald ein Passwort geknackt ist, können Angreifer Konten kapern, auf vertrauliche Daten zugreifen, Betrug begehen oder die verifizierten Anmeldedaten für andere verknüpfte Konten wiederverwenden. Da viele Menschen Passwörter recyceln, kann eine Datenpanne gleich mehrere Dienste entsperren.

Wörterbuchangriffe sind in der Regel breit und opportunistisch angelegt und stützen sich auf Wahrscheinlichkeit und Masse. Aber die eigentliche Gefahr liegt in ihrer Effizienz. Durch die Kombination kuratierter Passwortlisten mit leistungsstarken Automatisierungstools werden Wörterbuchangriffe schnell, unauffällig und hochgradig effektiv – insbesondere gegen schwache oder wiederverwendete Passwörter.

Warum sind Wörterbuchangriffe erfolgreich?

Wörterbuchangriffe sind erfolgreich, weil menschliches Verhalten vorhersehbar ist und schwache Passwortgewohnheiten Angreifern genau das liefern, was sie brauchen. Hier eine Auswahl häufiger Fehler:

Verwendung gängiger, leicht zu erratender Wörter oder Ausdrücke.

Passwörter wie Passwort, qwertz, IchLiebeDich oder einfache Wörterbuchwörter sind im Grunde vorprogrammierte Treffer für Angreifer. Mit Passwörtern wie diesen händigen Sie den Betrügern gewissermaßen die Schlüssel direkt aus.

Einbeziehung personenbezogener Daten.

Angreifer personalisieren ihre Vermutungen oft mithilfe online gefundener Daten. Ihr erstes Auto, der Name Ihres Haustieres, Ihr Geburtstag oder Ihre Lieblingssportmannschaft mögen sich persönlich anfühlen, sind aber oft öffentlich auffindbar.

Vorhersehbare Variationen.

Kleine Anpassungen bieten keinen echten Schutz. Den ersten Buchstaben großzuschreiben, ein "a" gegen ein "@" oder ein "o" gegen eine "0" zu tauschen oder ein "123" an das Ende anzuhängen, bremst Angreifer nicht aus. Diese Muster sind in moderne Angriffstools fest einprogrammiert.

Wiederverwendung von Passwörtern.

Die Verwendung desselben Passworts für mehrere Konten vervielfacht den Schaden. Wenn ein Konto gehackt wird, können Angreifer die Anmeldedaten andernorts wiederverwenden – ein Dominoeffekt, der als Credential Stuffing bekannt ist.

Passwörter nie ändern.

Alte Passwörter landen oft in Datenbanken von Datenpannen, die Angreifer als Referenzlisten verwenden. Je länger ein Passwort unverändert bleibt, desto größer ist die Wahrscheinlichkeit, dass es in der Wortliste eines Hackers auftaucht, und desto mehr Zeit haben Angreifer, es zu erraten.

Wenn Ihnen eine dieser Gewohnheiten bekannt vorkommt, sollten Sie sich ansehen, wie Sie Ihre Abwehr gegen Wörterbuchangriffe stärken können.

Arten von Wörterbuchangriffen

Wörterbuchangriffe sind nicht identisch. Sie unterscheiden sich je nach Raffinesse der Wortliste, nach Automatisierungsgrad und darin, ob der Angreifer ein breites Netz auswirft oder es auf ein bestimmtes Opfer abgesehen hat.

Das Verständnis dieser Varianten hilft Privatpersonen und Unternehmen, Sicherheitslücken zu schließen. Angreifer beschränken sich selten auf nur eine Methode. Sie kombinieren Verfahren für Geschwindigkeit und Effizienz; aus diesem Grund ist die Gewohnheit, starke Passwörter zu verwenden, so wichtig.

Standard-Wörterbuchangriffe

Bei diesem klassischen Ansatz verwenden Angreifer vorbereitete Listen mit gängigen Wörtern, Ausdrücken und geleakten Passwörtern, um in Konten einzudringen. Diese Listen stammen häufig aus zurückliegenden Datenpannen, Standard-Anmeldedaten und den üblichen Verdächtigen für die "schlechtesten Passwörter". Öffentlich zugängliche Listen wie rockyou.txt werden häufig verwendet, aber Angreifer können auch benutzerdefinierte Wortlisten erstellen, die auf eine bestimmte Organisation oder Region zugeschnitten sind.

Sie erweitern ihre Reichweite, indem sie einfache Variationen anwenden, z. B. Großschreibung, das Hinzufügen von Zahlen oder die Verwendung von Ersetzungen (bekannt als Leetspeak). Auf diese Weise werden sowohl Passwort als auch Passwort1 und P@sswort automatisch getestet.

Vorberechnete Wörterbuchangriffe (Rainbow-Table-Angriffe)

Ein vorberechneter Wörterbuchangriff zielt eher auf Passwort-Hashes als auf das Passwort selbst ab. Anstatt Passwörter nacheinander zu erraten, verwenden Angreifer sogenannte "Rainbow Tables", die gängige Passwörter ihren Hashwerten zuordnen. Wenn sie Zugriff auf eine Datenbank mit Passwort-Hashes erlangen, können sie schnell nach Übereinstimmungen suchen.

Hier wird das sogenannte "Salting" entscheidend. In der Cybersicherheit bedeutet das Hinzufügen von "Salt", dass jedem Passwort vor dem Hashing zufällige Daten beigemischt werden. Dies stellt sicher, dass dasselbe Passwort jedes Mal einen anderen Hashwert erzeugt, wodurch Rainbow Tables wirkungslos werden.

Moderne Systeme wehren diese Angriffe ab, indem sie "gesalzene" Hashing-Algorithmen wie Argon2id, bcrypt und PBKDF2 verwenden. Diese machen groß angelegte vorberechnete Angriffe selbst mit leistungsstarker Hardware deutlich weniger praktikabel.

Hybride Wörterbuchangriffe

Hybride Angriffe kombinieren Wörterbuchlisten mit Brute-Force-Techniken. Anstatt einfache Wörter wie "Passwort" zu testen, modifizieren Angreifer sie, indem sie automatisch verschiedene Kombinationen aus Zahlen, Symbolen oder zusätzlichen Wörtern ausprobieren, bis sie den richtigen Treffer landen – zum Beispiel "Passwort2025!".

Diese Angriffe sind darauf ausgelegt, Passwortrichtlinien, die Komplexität erfordern, mithilfe von Tools zu umgehen, die genau darauf programmiert sind, diese Muster zu antizipieren. Was sich für einen Menschen kreativ anfühlt, ist für einen Algorithmus oft pure Routine – und leider folgen viele Benutzer diesen Prinzipien auf allzu vorhersehbare Weise. Häufige Ausweichmanöver sind das Hinzufügen von "123", der Austausch von Buchstaben durch Symbole oder das Anhängen des Geburtsjahres.

Passwort-Spraying-Angriffe

Passwort-Spraying stellt die traditionelle Methode des Wörterbuchangriffs auf den Kopf. Anstatt viele Passwörter bei ein und demselben Konto auszuprobieren, testen die Angreifer einige wenige extrem gängige Passwörter bei vielen Konten.

Diese Taktik ist besonders bei nicht zielgerichteten Massenangriffen effektiv, da Angreifer durch die Begrenzung der Versuche pro Konto die Wahrscheinlichkeit verringern, Sperren oder Warnmeldungen auszulösen. Obwohl dies kein reiner Wörterbuchangriff ist, beruht das Passwort-Spraying auf demselben Prinzip: der Ausnutzung vorhersehbarer, richtlinienkonformer Passwörter.

Passphrasen- und xkcd-Style-Angriffe

Passphrasen aus mehreren Wörtern wurden teilweise durch den mittlerweile berühmten xkcd-Comic als sicherere Alternative zu kurzen Passwörtern populär gemacht. Aber Angreifer haben sich angepasst, und anstatt einzelne Wörter zu erraten, testen sie nun Kombinationen aus gängigen Begriffen und bekannten Strukturen.

Phrasen wie "correct horse battery staple" mögen zufällig erscheinen, aber Angreifer analysieren Muster aus der Praxs und stellen Passphrasen-Korpora aus geleakten Daten zusammen. Wenn Benutzer vorhersehbaren Strukturen folgen, sinkt die Entropie (das Maß für reale Zufälligkeit) erheblich. Wenn Angreifer das Muster verstehen, bedeutet lang nicht mehr automatisch sicher.

Maßgeschneiderte und zielgerichtete Wörterbuchangriffe

Maßgeschneiderte und zielgerichtete Wörterbuchangriffe sind auf eine bestimmte Person, ein Unternehmen oder eine Region zugeschnitten. Anstatt sich auf generische Listen zu verlassen, erstellen Angreifer benutzerdefinierte Wortlisten – oft durch Social Engineering – die Folgendes umfassen:

-

Namen, Geburtstage und Benutzernamen.

-

Unternehmensbegriffe, Akronyme und Projektnamen.

-

Lokale Sprach- und Regionalbezüge.

-

Informationen, die aus sozialen Medien gesammelt wurden.

Bei Angriffen auf Organisationen enthalten die Listen häufig Unternehmensbegriffe und Branchenjargon. Die Kombination aus Profiling und Automatisierung macht diese Angriffe hocheffizient und schwerer zu erkennen.

Starke, eindeutige Passwörter bleiben Ihre stärkste Verteidigung selbst gegen raffinierte Varianten von Wörterbuchangriffen. Für zusätzlichen Schutz überwachen Tools wie Avast BreachGuard das Darknet und warnen Sie, wenn Ihre Anmeldedaten bei einer Datenpanne auftauchen. So haben Sie die Möglichkeit, vor den Angreifern zu handeln.

Holen Sie es sich für

Mac

Holen Sie es sich für

Mac

Beispiele für Wörterbuchangriffe aus der Praxis

Wörterbuchangriffe sind nicht nur gegen individuelle Logins gerichtet. Sie spielten bei mehreren schwerwiegenden Sicherheitsvorfällen, die große Organisationen betrafen, eine Rolle. Hier sind einige bemerkenswerte Beispiele:

-

SolarWinds: Cybersicherheitsexperten gehen davon aus, dass ein schwaches Passwort (solarwinds123) dazu beigetragen hat, den anfänglichen Zugang beim Angriff auf die Lieferkette von SolarWinds zu ermöglichen. Angreifer schleusten Schadcode in ein legitimes Software-Update ein, das dann an Kunden im Behörden- und Privatsektor ausgeliefert wurde.

-

LinkedIn: Im Jahr 2016 kam es bei LinkedIn zu einer Datenpanne, von der rund 164 Millionen Benutzer betroffen waren. Obwohl die Datenbank ursprünglich im Jahr 2012 geknackt wurde, tauchten die gestohlenen Anmeldedaten Jahre später erneut zum Verkauf auf. Die Passwörter waren als ungesalzene Hashes gespeichert, was sie anfälliger für Cracking-Techniken wie Wörterbuchangriffe machte.

-

Adobe: Im Jahr 2013 legten Angreifer personenbezogene Daten und rund 38 Millionen Adobe-Benutzerdatensätze offen. Es wurden auf Wörterbüchern basierende Cracking-Methoden verwendet, um beim Entschlüsseln der offengelegten Passwörter zu helfen.

Für Organisationen können die Folgen von Wörterbuchangriffen gravierend sein: Sie können unberechtigten Zugriff auf interne Systeme, Datendiebstahl, Betriebsstörungen, Reputationsschäden und langfristige finanzielle Verluste umfassen. Sobald Angreifer sich gültige Anmeldedaten verschafft haben, können sie sich innerhalb von Netzwerken bewegen und sogar Privilegien eskalieren.

Für Privatpersonen mag sich die Auswirkung persönlicher anfühlen, aber sie kann genauso schädlich sein. Geplünderte Bankkonten, gekaperte Social-Media-Profile, Identitätsdiebstahl und kaskadierende Kontoübernahmen aufgrund der Wiederverwendung von Passwörtern sind allesamt reale Risiken.

So können Sie Wörterbuchangriffe wirksamer abwehren

Das Verständnis, wie Wörterbuchangriffe funktionieren, ist der erste Schritt. Der nächste besteht darin, Gewohnheiten aufzubauen, die helfen können, ihnen zu widerstehen. Fügen Sie Ihrem Sicherheits-Toolkit diese praktischen Verteidigungsmaßnahmen hinzu:

Werden Sie nach Möglichkeit passwortlos:

Biometrische Logins und Standards wie WebAuthn machen das Raten überflüssig und stoppen wörterbuchbasierte Angriffe an der Quelle.

Nutzen Sie Authentifizierungs-Apps:

Auf Ihrem Gerät generierte Einmalcodes fügen eine zweite Schutzschicht hinzu, die automatisierte Angriffe nicht ohne Weiteres umgehen können.

Nutzen Sie die Zwei-Faktor-Authentifizierung (2FA):

Die Aktivierung von 2FA fügt einen entscheidenden zweiten Verifizierungsschritt hinzu, der unberechtigten Zugriff verhindert, selbst wenn Ihre Anmeldedaten geleakt wurden.

Verwenden Sie einen Zufallspasswort-Generator:

Wenn Sie Passwörter verwenden müssen, erfinden Sie sie nicht selbst. Passwort-Manager erstellen lange, komplexe, unvorhersehbare Anmeldedaten und speichern sie sicher. Was Sie sich leicht merken können, ist wahrscheinlich auch leicht zu erraten.

Vermeiden Sie alles, was menschlich klingt:

Vertraute Wörter, Muster und bedeutungsvolle Ausdrücke sind genau das, was Angreifer erwarten. Passphrasen sind im Allgemeinen stärker als einzelne Wörter, aber nur, wenn sie wirklich zufällig sind und nicht aus vorhersehbaren Strukturen bestehen.

Befolgen Sie moderne Passwortrichtlinien:

Laut den NIST-Richtlinien ist die Länge wichtiger als die Komplexität. Benutzer reagieren auf Komplexitätsregeln oft mit vorhersehbaren Anpassungen (wie dem Hinzufügen von "123" oder dem Großschreiben des ersten Buchstabens). Das NIST empfiehlt Passwörter mit einer Länge zwischen 15 und 64 Zeichen, wobei passwortlose Authentifizierung – sofern verfügbar – stark bevorzugt wird.

Achten Sie auf Datenlecks:

Starke Passwörter sind hilfreich, aber die Überwachung von Datenpannen hilft Ihnen, schnell zu handeln, um Passwörter zurückzusetzen und Konten abzusichern, falls Anmeldedaten durchsickern.

Fazit: Wählen Sie weniger vorhersehbare Begriffe, und setzen Sie auf Automatisierung. Je weniger Ihre Passwörter menschliche Gewohnheiten widerspiegeln – und je mehr sie auf sicheren Tools basieren –, desto schwerer sind sie zu knacken. Lassen Sie die Angreifer buchstäblich im Dunkeln tappen.

Schützen Sie Ihre Online-Konten

Sie können nicht jeden Angriff zum Knacken von Passwörtern stoppen – aber Sie können schneller auf Datenpannen reagieren und die Folgen begrenzen. Avast BreachGuard sucht kontinuierlich nach geleakten personenbezogenen Daten und warnt Sie, falls Ihre Daten bei einer Datenpanne auftauchen. Es scannt zudem Ihre Konten nach schwachen oder wiederverwendeten Passwörtern und hilft Ihnen so, Sicherheitslücken zu schließen, bevor diese ausgenutzt werden.

Holen Sie es sich für

Mac

Holen Sie es sich für

Mac