O que é o ransomware Ryuk?

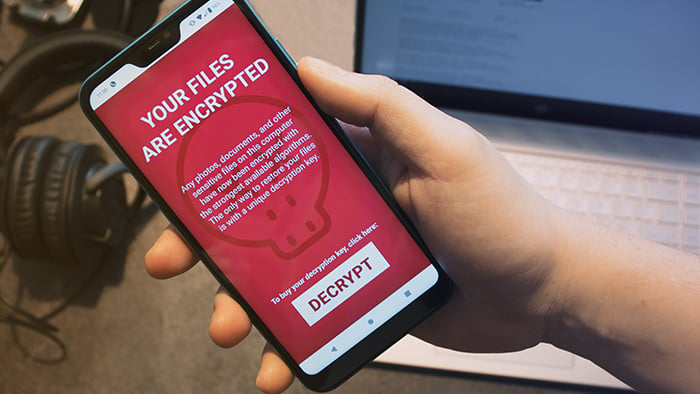

O ransomware Ryuk é um tipo de malware utilizado em ataques que podem render um alto valor aos agressores. Seu mecanismo de ação infecta sistemas e criptografa arquivos para que os cibercriminosos possam exigir um pagamento de resgate às vítimas. Com o nome de um personagem da famosa série de mangá Death Note, ataques do Ryuk já vitimaram empresas, governos e instituições públicas, como hospitais e escolas.

O ransomware Ryuk, como todos os ransomwares, pode ter impactos devastadores, especialmente em entidades com ativos digitais importantes, como hospitais que depende de arquivos eletrônicos para entregar medicação correta a pacientes ou plantas de controle de estações de tratamento e distribuição de água.

Recentemente, cibercriminosos duplicaram o número de ataques, tendo investido até mesmo contra populações vulneráveis. Não se sabe quem está por trás do Ryuk, mas suspeita-se que seja o grupo Wizard Spider, uma rede de cibercriminosos underground baseada principalmente na Rússia.

Ryuk, a história

O ransomware Ryuk surgiu pela primeira vez - ao menos com esse nome - em agosto de 2018. Na ocasião, o malware criptografou arquivos de centenas de pequenas municipalidades, centros logísticos e empresas de tecnologia ao redor do mundo. Mas segundo especialistas em cibersegurança, a estrutura do seu código está ligada ao ransomware Hermes, descoberto em 2017.

O ano de 2021 representou um ponto de virada ao Ryuk, que ganhou uma nova variante com recursos similares a worms de computador, que podem se espalhar entre máquinas e sistemas sem a necessidade de um agente humano. Isso deixa a linha de ataque mais rápida e facilita a devastação de sistemas pelos bandidos.

Ataque e dissipação

Geralmente os ataques do ransomware Ryuk começam com e-mails phishing. Como os cibercriminosos buscam grandes quantias, eles lançam capanhas phishing focadas em pessoas com acesso a softwares ou sistemas empresariais.

Primeiro os bandidos avaliam possíveis alvos para determinar a viabilidade de um ataque. Na sequência, eles enviam e-mails aparentemente inofensivos, mas com anexos maliciosos. O arquivo anexado pode parecer um documento de Word comum, mas ao ser aberto, ele libera um tipo de cavalo de Troia (como o Trickbot ou o Emotet).

O malware inicial não é o ransomware em si, mas ele possibilita que o agressor tome controle da máquina da vítima para depois descarregar o Ryuk. Assim, ele se espalha pela rede, infectando outras máquinas.

Escondido em um local profundo do sistema, o cibercriminoso em controle do Ryuk coleta secretamente as credenciais do administrador e identifica os controladores de domínio. Isso permite que um inevitável ataque Ryuk seja o mais amplo possível, garantindo uma superfície de ataque máxima quando o malware for liberado.

O Ryuk criptografa arquivos, dados e sistemas de acesso de computadores, impossibilitando a recuperação de informações ou acesso a programas. Ele também destrói a opção Restauração do Sistema do Microsoft Windows, o que força as vítimas a escolherem entre perder seus dados ou pagar o resgate. O ataque é tão brutal e devastador, que muitos escolhem pagar o resgate, fazendo do Ryuk o ataque de ransomware mais rentável dos últimos tempos.

Por ser uma ação operada por humano, os cibercriminosos por trás do Ryuk utilizam técnicas de invasão manual para ganhar acesso e espalhar o ransomware pelas redes. O padrão dessa cadeia de ataque foi observado nos anos de 2018, 2019 e 2020.

Ataques recentes indicam que o ransomware Ryuk evoluiu e agora pode se espalhar sem nenhuma interação humana, como faz um típico worm, ao invés de vírus de computador. Ainda assim, a invasão inicial acontece com táticas clássicas de engenharia social, como golpes phishing, spams e falsificação de sites.

Os ataques Ryuk começam geralmente com e-mails phishing com a capacidade de instalar cavalos de Troia e outros malwares. Quando um número suficiente de computadores é infectado, o ransomware é liberado em todo o sistema.

Os ataques Ryuk começam geralmente com e-mails phishing com a capacidade de instalar cavalos de Troia e outros malwares. Quando um número suficiente de computadores é infectado, o ransomware é liberado em todo o sistema.

Para saber mais sobre outros tipos de ransomwares, confira nossos guias sobre o Locky, o Petya, o Cerber e o Wannacry.

Exemplos de ataques Ryuk

Os ataques do ransomware Ryuk seguem um padrão similar. Grandes entidades públicas ou privadas são alvo de ataques surpresas. O Ryuk já esteve em ação nos EUA, no Reino Unido, na Alemanha, na França e na Austrália.

No começo de 2021, uma análise de transações em bitcoin de endereços ligados ao Ryuk revelou que os pagamentos de resgate renderam mais de US$ 150 milhões aos bandidos. Os ataques mais impactantes atingiram prefeituras de municípios nos EUA, sistemas escolares, empresas de tecnologia e energia, além de hospitais.

-

Dezembro de 2018: O Ryuk ataca veículos de imprensa clientes do software Tribune Publishing. Entre eles, estavam o LA Times e edições da costa oeste do The Wall Street Journal e do The New York Times. Nesses casos, mais do que o roubo de dados, os ataques aparentemente tinham o objetivo de destruir a infraestrutura dos veículos de comunicação.

-

Março de 2019: Toda a rede municipal do condado de Jackson, na Geórgia (EUA), ficou offline, com exceção apenas dos serviços de emergência. Depois de uma consulta com especialistas em cibersegurança, os administradores públicos decidiram pagar um resgate de US$ 400 mil.

-

Junho de 2019: No espaço de poucas semanas, os municípios de Riviera Beach e Lake City, na Flórida (EUA), foram vítimas do Ryuk. Os ataques atingiram serviços de emergência, estações de abastecimento de água e sistemas administrativos. As duas cidades optaram por pagar o resgate para recuperar seus serviços: Riviera desembolsou US$ 600 mil e Lake City, US$ 460 mil.

-

Julho de 2019: No verão de 2019, o condado de La Porte, em Indiana (EUA), também foi vítima de um ataque do ransomware Ryuk. A municipalidade desembolsou US$ 130 mil para que seus sistemas voltassem a funcionar.

-

Julho de 2019: O sistema de TI de New Bedford, em Massachusetts (EUA), foi sequestrado, e os bandidos exigiram a astronômica quantia de US$ 5,3 milhões pelo resgate. A cidade fez uma contraproposta de US$ 400 mil, que foi rejeitada pelos cibercriminosos. Assim, a prefeitura optou por investir na recuperação dos dados por conta própria.

-

Dezembro de 2019: Mais de 700 escritórios governamentais da Espanha foram atacados simultaneamente pelo Ryuk, interrompendo o atendimento a centenas de milhares de cidadãos e também o acesso ao portal do Serviço Público do Emprego Estatal do país.

-

Janeiro de 2020: A Electronic Warfare Associates (EWA), famoso fornecedor de suprimentos eletrônicos do departamento de defesa dos EUA, foi vítima de um ataque do Ryuk. A empresa tentou abafar as informações sobre vazamentos de dados, mas a notícia ganhou as manchetes dos jornais quando alguém descobriu notas de arquivos criptografados e pedidos de resgate armazenados nos resultados de busca do Google relacionados à empresa.

-

Março de 2020: Oitenta escritórios do grupo de advocacia Epiq Legal foram atacados pelo Ryuk, bloqueando o acesso de clientes a documentos jurídicos críticos no mundo todo. O grupo não revelou se o resgate foi pago.

-

Setembro de 2020: Mais de 250 estabelecimentos médicos da Universal Health Services (UHS), uma das maiores provedoras de serviços de saúde dos EUA, foram atacados, forçando o reencaminhamento de pacientes a outros pontos de atendimento e atrasando consultas e a entrega de resultados de exames. A recuperação do ataque custou US$ 67 milhões.

-

Novembro de 2020: Quando foi atacada, a K12 Inc., plataforma de educação online que atende mais de 1 milhão de estudantes, os cibercriminosos em controle do Ryuk ganharam acesso a um vasto volume de dados pessoais, ameaçando divulgá-los na internet. A K12 confirmou o pagamento de um valor não especificado para proteger a privacidade de seus usuários.

-

Novembro de 2020: A escola pública de Baltimore County (EUA) atende mais de 115 mil estudantes, tendo um orçamento de US$ 1,5 bilhão ao ano. Ao ser vítima do Ryuk poucos dias depois do Dia de Ação de Graças, o ransomware provocou uma queda geral nos serviços de educação remota da entidade. Mesmo sem o pagamento de resgate, a recuperação custou à escola cerca de US$ 10 milhões. Este ataque reforça o risco de uma organização levar suas atividades para o mundo digital sem antes proteger os seus sistemas vulneráveis.

-

Maio de 2021: Quando a Volue, empresa de tecnologia de energia da Noruega, foi atacada pelo Ryuk, o impacto atingiu a infraestrutura do sistema de suas instalações de água e esgoto em mais de 200 municipalidades daquele país. O ataque afetou cerca de 85% da população do país.

-

Junho de 2021: Liège, a terceira maior cidade da Bélgica, testemunhou um ataque do Ryuk em sua rede e serviços de TI. O ransomware derrubou serviços administrativos relacionados a cartões de identidade, passaportes e registros de casamentos, nascimentos e concessão de vistos de residência.

Como se proteger do Ryuk?

Como acontece com a maioria dos ransomwares, o Ryuk ganha acesso a um sistema devido a práticas inapropriadas de segurança em TI, como funcionários não treinados, senhas fracas e falta de firewalls eficazes, além de outras brechas na infraestrutura de segurança.

A correção desses problemas, a implementação de backups, a definição de acesso por nível de permissão e a instalação de serviços de segurança são as melhores práticas para se evitar um ataque ransomware.

Treinamentos também devem ser levados a sério na proteção contra o ransomware Ryuk e outros tipos de malwares. A verdade é que basta um deslize, o clique em um link malicioso ou a abertura de um documento infectado, para colocar todo um sistema abaixo.

Erros humanos são inevitáveis, mas uma boa higiene digital aliada a ferramentas de proteção contra ransomwares podem acabar com o perigo antes que seus arquivos e sistemas críticos sejam criptografados e desativados.A Avast tem um software antirransomware potente, que tem o apoio da maior rede de detecção de ameaças do mundo.

Como remover o Ryuk?

É possível remover um ransomware de PCs e Macs. A primeira coisa a fazer, independentemente do dispositivo, é isolar as máquinas infectadas. Desconecte o hardware, incluindo drives de rede, HDs externos, contas armazenadas em nuvem, etc. Na sequência, execute um escaneamento antivírus para identificar e remover malwares.

Proteja-se contra ransomwares com o Avast Antivirus

As consequências de um ataque ransomware são dolorosas. Mas com a adoção das melhores práticas em TI e o uso de um software potente contra ransomwares, você pode minimizar essa ameaça de forma considerável.

O Avast Free Antivirus utiliza as técnicas mais avançadas de aprendizado de máquina na proteção contra malwares. E seu avanço é constante.

Os ataques Ryuk começam geralmente com e-mails phishing com a capacidade de instalar cavalos de Troia e outros malwares. Quando um número suficiente de computadores é infectado, o ransomware é liberado em todo o sistema.

Os ataques Ryuk começam geralmente com e-mails phishing com a capacidade de instalar cavalos de Troia e outros malwares. Quando um número suficiente de computadores é infectado, o ransomware é liberado em todo o sistema.