Was ist CryptoLocker Ransomware und woher kommt sie?

CryptoLocker Ransomware ist eine Art Malware, die Dateien auf Windows-Computern verschlüsselt, und dann ein Lösegeld als Gegenleistung für einen Schlüssel verlangt, der diese Aktion wieder rückgängig macht. Sie tauchte erstmals im September 2013 während eines anhaltenden Angriffs auf, der sich bis in den Mai des folgenden Jahres hinzog. CryptoLocker hat seine Opfer dazu verleitet, schädliche Anhänge herunterzuladen, die per E-Mail gesendet worden waren. Nach dem Öffnen führten diese Trojaner-Anhänge die darin verborgene Malware aus.

War CryptoLocker ein Virus? Nicht so ganz. Im Gegensatz zu Viren und Würmern konnte CryptoLocker keine Kopien von sich selbst erstellen. Wie hat sich CryptoLocker verbreitet? Um weitere Opfer zu infizieren, nutzten die Cyberkriminellen, die hinter dem Angriff steckten, das mittlerweile berüchtigte Gameover ZeuS-Botnet. Dies war ein Netzwerk von mit Malware infizierten Computern, die vom Betreiber des Botnet ohne Wissen oder Zustimmung der Eigentümer ferngesteuert werden konnten. Anders ausgedrückt – es war eine handverlesene Zielgruppe für eine massive Infektion mit CryptoLocker Ransomware.

Mitte 2014 gelang es einer internationalen Task Force namens Operation Tovar Gameover ZeuS schließlich auszuschalten. Infolgedessen wurden die Entschlüsselungsschlüssel von CryptoLocker kostenlos online zur Verfügung gestellt. Obwohl es schwierig ist, einen genauen Betrag zu nennen, kann man davon ausgehen, dass die Autoren von CryptoLocker bis dahin erfolgreich Millionen von Dollar in Bitcoin von den Opfern erbeutet hatten. Ihr beachtlicher Erfolg hat andere Cyberkriminelle dazu inspiriert, „Klone“ sowie weiterentwickelte Ransomware-Generationen zu entwickeln – einige von ihnen konnten noch nicht geknackt werden – die entweder auf dem ursprünglichen CryptoLocker-Modell basierten oder einfach Elemente des Namens übernommen haben.

Wie funktioniert CryptoLocker Ransomware?

CryptoLocker verwendet eine Methode zur asymmetrischen Verschlüsselung, die das Knacken erschwert. Dieses Zwei-Schlüssel-System verwendet einen öffentlichen Schlüssel zur Verschlüsselung und einen privaten Schlüssel zur Entschlüsselung, die beide miteinander verbunden sind.

Der Absender verschlüsselt eine Datei mit dem öffentlichen Schlüssel und der Empfänger entschlüsselt sie mit seinem privaten Schlüssel.

Der Absender verschlüsselt eine Datei mit dem öffentlichen Schlüssel und der Empfänger entschlüsselt sie mit seinem privaten Schlüssel.

Wenn die asymmetrische Verschlüsselung für übergeordnete Zwecke verwendet wird, wie zur Weiterleitung vertraulicher Informationen, gibt der Empfänger dem Sender den öffentlichen Schlüssel, sodass dieser die Daten verschlüsseln kann, behält aber den privaten Schlüssel für sich. Bei Ransomware wie CryptoLocker behalten die Betreiber beide Schlüssel, einschließlich des privaten Schlüssels, den Sie zum Entschlüsseln Ihrer Dateien benötigen.

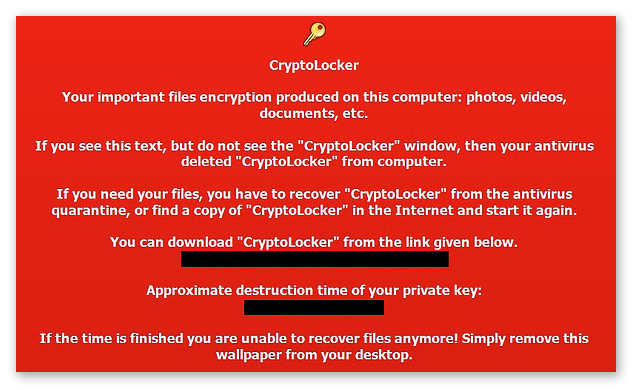

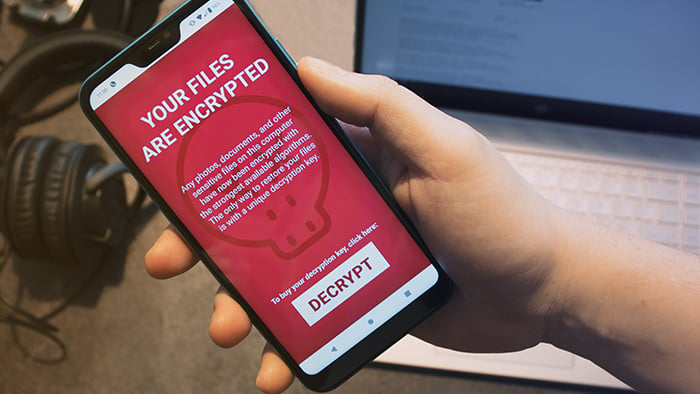

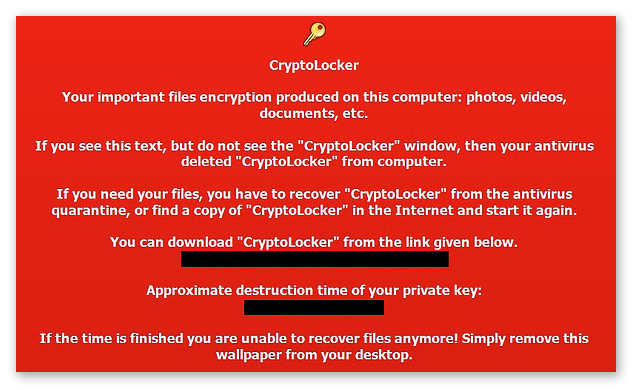

Sobald es auf Ihrem Computer installiert ist, verhält sich CryptoLocker ähnlich wie die meisten modernen Ransomware-Programme. Es verschlüsselt Ihre Dateien und zeigt dann eine Lösegeldforderung an, die Sie darüber informiert, dass Sie ein Lösegeld zahlen müssen, um Ihre Dateien wiederherzustellen.

Nach der Ausführung installiert sich CryptoLocker im Benutzerprofil und durchsucht dann den Computer, alle angeschlossenen Geräte und alle anderen Geräte in seinem Netzwerk nach Dateien und Ordnern, die es verschlüsseln kann. Der Verschlüsselungsprozess kann Stunden dauern, wodurch CryptoLocker eine gewisse „Inkubationszeit“ braucht, bevor der Computer des Opfers Symptome anzeigt.

Wie lässt sich CryptoLocker Ransomware erkennen?

Sobald der Verschlüsselungsprozess abgeschlossen ist, macht sich CryptoLocker durch eine Lösegeldforderung bemerkbar.

Da CryptoLocker jedes Mal gestartet wird, wenn ein infizierter Computer eingeschaltet wird, wird das Zeitfenster für die Zahlung immer kleiner. In der Lösegeldforderung werden die Opfer im Prinzip dazu angeleitet, die Malware erneut herunterzuladen, wenn ihr Antivirus-Programm sie gelöscht hat.

CryptoLocker informiert die Opfer darüber, dass ihr „privater Schlüssel“, der, für den sie bezahlen müssen und der theoretisch ihre Dateien entschlüsselt - innerhalb einer bestimmten Zeit zerstört wird, wenn keine Zahlung eingeht. Im November 2013, wenige Monate nach Beginn des Angriffs, stellten die Cyberkriminellen hinter CryptoLocker einen Onlinedienst vor, der versprach, die Dateien der Opfer nach Ablauf ihrer Fristen freizuschalten, jedoch gegen eine erheblich höhere Gebühr.

Wie lässt sich CryptoLocker Ransomware entfernen?

Um CryptoLocker von Ihrem Computer zu entfernen, müssen Sie lediglich ein vertrauenswürdiges Antivirenprogramm wie Avast One starten. Es scannt Ihren Computer auf Malware-Hinweise, darunter auch auf Ransomware wie CryptoLocker, und löscht sie von Ihrem Computer.

CryptoLocker ist so einfach konzipiert, dass die Entwickler, wie oben erwähnt, damit gerechnet haben, dass viele Leute über Antivirensoftware verfügen, die die Ransomware löscht.

Dass die potenzielle Entfernung von CryptoLocker niemanden davon abhielt, es zu einzusetzen, lehrt uns Folgendes: Das Entfernen der Ransomware löst nicht das Problem. Sobald CryptoLocker Ihre Dateien verschlüsselt hat, bleiben sie verschlüsselt, bis Sie sie mit dem richtigen Schlüssel entschlüsseln. Durch das Entfernen von CryptoLocker wird verhindert, dass weitere Dateien verschlüsselt werden – aber die bereits verschlüsselten Dateien werden dadurch nicht entschlüsselt.

Wenn Ihr System mit Ransomware infiziert ist, sind Sie vielleicht versucht, das Lösegeld aufzubringen in der Hoffnung, dass die Cyberkriminellen Ihnen den Entschlüsselungsschlüssel geben, aber es gibt keinerlei Garantie, dass sie das tatsächlich tun. Die Kriminellen können sich stattdessen dafür entscheiden, mit Ihrem Geld zu fliehen, wodurch Sie nun einerseits ärmer sind und andererseits immer noch keinen Zugriff auf Ihre Dateien haben. Einige Arten der Ransomware-Verschlüsselung können auf diese Weise nicht einmal rückgängig gemacht werden.

Das Bezahlen von Lösegeld sendet das Signal, dass die Verwendung von Ransomware zur Erpressung von Menschen eine praktische und profitable Methode ist. Sie können dazu beitragen, dass zukünftige Opfer verschont werden, indem Sie Cyberkriminellen zeigen, dass Sie nicht vor der Ransomware kapitulieren. Bezahlen Sie niemals einen Cyberkriminellen, damit er Ihre Dateien wiederherstellt.

Die zuverlässigste Methode zur Rettung Ihrer Dateien besteht stattdessen in der Wiederherstellung aus einem Backup. Genau aus diesem Grund ist es so wichtig, regelmäßig für alle wichtigen Daten Backups zu erstellen. Entfernen Sie jedoch zuerst die Ransomware von dem infizierten Gerät:

So entschlüsseln Sie Dateien, die von CryptoLocker verschlüsselt wurden

Wenn Cybersicherheitsforscher die Verschlüsselungsmethoden eines Ransomware-Stammes knacken, veröffentlichen sie häufig online einen kostenlosen Entschlüsselungsschlüssel. Während nach der Operation Tovar ein CryptoLocker-Entschlüsselungstool veröffentlicht wurde, haben die Forscher noch nicht die unzähligen Klone und Nachkommen von CryptoLocker geknackt.

Wenn Sie von einem noch nicht geknackten Stamm angegriffen wurden, werden Ihnen die Entschlüsselungstools nichts nützen. Stattdessen ist, wie bereits oben erwähnt, Ihre beste Chance, die Ransomware zu entfernen und Ihre Dateien aus einem Backup wiederherzustellen, sofern Sie vorher eines erstellt haben. Wenn nicht, löschen Sie auf keinen Fall Ihre Dateien! Verschlüsselte Dateien können nicht geöffnet werden, aber es schadet nicht, auf eine Heilung zu warten. Mit fortschreitender Forschung ist es möglich, dass in Zukunft weitere CryptoLocker-Entschlüsseler im Internet auftauchen.

Wir möchten Sie erneut dringend bitten, niemals das Lösegeld an die Cyberkriminellen zu zahlen. Es gibt einfach keine Garantie, dass Sie irgendeine Gegenleistung erhalten.

Stellt CryptoLocker immer noch eine Bedrohung dar?

Seit Operation Tovar die Verschlüsselungsschlüssel von CryptoLocker geknackt hat, besteht für Sie kein Risiko mehr, durch die ursprüngliche Variante infiziert zu werden. Aufgrund seines durchschlagenden Erfolgs wurde der Name CryptoLocker (und eine Reihe von Namensvarianten) auch für andere Ransomware verwendet.

CryptoWall, das erstmals 2014 auftauchte, infiziert neben älteren Versionen auch Windows 10. CryptoWall bettet sich in die infizierten Startdateien des Computers ein. Es war so erfolgreich, dass ein FBI-Agent im Jahr 2015 zugab, dass die Agentur in vielen Fällen die Opfer tatsächlich dazu aufgefordert hatte, das Lösegeld zu zahlen, um ihre Dateien wiederherzustellen – auch wenn dieser Ratschlag natürlich diskussionswürdig ist.

Während die ursprüngliche CryptoLocker Ransomware keine große Bedrohung mehr darstellt, gibt es noch Unmengen von Ransomware, die alles daran setzt, an Ihre Dateien zu kommen.

Wie schütze ich mich vor CryptoLocker Ransomware?

CryptoLocker kann nur die Dateien und Ordner verschlüsseln, auf die sein Benutzerkonto Zugriff hat. Wenn Sie ein Netzwerk verwalten, können Sie den potenziellen Schaden mindern, indem Sie Benutzern nur Zugriff auf die Ressourcen gewähren, die sie wahrscheinlich benötigen - ein Setup, das als Prinzip der geringsten Privilegien bezeichnet wird. Wenn es jedoch um den Schutz Ihres PC geht, ist diese Präventionsstrategie gegen CryptoLocker wahrscheinlich nicht relevant.

Befolgen Sie stattdessen immer diese bewährten Methoden gegen Ransomware, um zu verhindern, dass CryptoLocker und andere Ransomware Ihren Computer infizieren:

-

Sichern Sie Ihre Daten. Dieser Tipp steht an erster Stelle, da dies die effektivste Methode ist, um Ihre Dateien im Falle eines Ransomware-Angriffs wiederherzustellen. Wenn Sie eine externe Festplatte verwenden, trennen Sie die Verbindung nach Abschluss des Backups, und lagern Sie die Festplatte an einem sicheren Ort. Wenn Sie die Verbindung zu Ihrem Computer nicht trennen, kann die Ransomware die Daten auf der externen Festplatte ebenfalls verschlüsseln. Sie können (und sollten) auch Backups für Daten in der Cloud erstellen. Mit aktualisierten Backups kann Ihnen Ransomware nichts anhaben.

Sichern Sie Ihre Daten. Dieser Tipp steht an erster Stelle, da dies die effektivste Methode ist, um Ihre Dateien im Falle eines Ransomware-Angriffs wiederherzustellen. Wenn Sie eine externe Festplatte verwenden, trennen Sie die Verbindung nach Abschluss des Backups, und lagern Sie die Festplatte an einem sicheren Ort. Wenn Sie die Verbindung zu Ihrem Computer nicht trennen, kann die Ransomware die Daten auf der externen Festplatte ebenfalls verschlüsseln. Sie können (und sollten) auch Backups für Daten in der Cloud erstellen. Mit aktualisierten Backups kann Ihnen Ransomware nichts anhaben.

-

Laden Sie niemals Anhänge von unbekannten Absendern herunter. Abgesehen vom Gameover ZeuS-Botnetz gelangte CryptoLocker auf diese Weise auf die Computer seiner Opfer. Egal was passiert - laden Sie niemals unbekannte Anhänge herunter. Es empfiehlt sich auch, alle Anhänge zu überprüfen, die Ihren von vertrauenswürdigen Kontakten geschickt werden. „Hallo, ist das für mich bestimmt?"

Laden Sie niemals Anhänge von unbekannten Absendern herunter. Abgesehen vom Gameover ZeuS-Botnetz gelangte CryptoLocker auf diese Weise auf die Computer seiner Opfer. Egal was passiert - laden Sie niemals unbekannte Anhänge herunter. Es empfiehlt sich auch, alle Anhänge zu überprüfen, die Ihren von vertrauenswürdigen Kontakten geschickt werden. „Hallo, ist das für mich bestimmt?"

-

Klicken Sie nicht auf unbekannte Links. Hier gilt der gleiche Rat wie für den obigen Tipp. Wenn Ihnen ein Link von einer nicht vertrauenswürdigen Quelle angezeigt wird, rühren Sie ihn nicht an. Nicht nur in E-Mails, sondern auch im Internet, insbesondere in Kommentaren und Foren. Die Links können zu schädlichen Websites führen, die Malware, einschließlich Ransomware, automatisch auf Ihren Computer herunterladen.

Klicken Sie nicht auf unbekannte Links. Hier gilt der gleiche Rat wie für den obigen Tipp. Wenn Ihnen ein Link von einer nicht vertrauenswürdigen Quelle angezeigt wird, rühren Sie ihn nicht an. Nicht nur in E-Mails, sondern auch im Internet, insbesondere in Kommentaren und Foren. Die Links können zu schädlichen Websites führen, die Malware, einschließlich Ransomware, automatisch auf Ihren Computer herunterladen.

-

Laden Sie Programme, Apps und Inhalte aus geprüften Quellen herunter. Sie profitieren dann von der zusätzlichen Sicherheit einer gründlichen Sicherheitsüberprüfung. P2P File-Sharing kann eine verlockende Methode sein, an gewünschte Inhalte zu gelangen, aber Sie tun das auf eigenes Risiko.

Laden Sie Programme, Apps und Inhalte aus geprüften Quellen herunter. Sie profitieren dann von der zusätzlichen Sicherheit einer gründlichen Sicherheitsüberprüfung. P2P File-Sharing kann eine verlockende Methode sein, an gewünschte Inhalte zu gelangen, aber Sie tun das auf eigenes Risiko.

-

Aktualisieren Sie immer Ihre Software. Installieren Sie Updates und Patches, sobald sie für Ihr Betriebssystem und andere Software freigegeben sind. Diese eliminieren kritische Sicherheitslücken, die Cyberkriminelle andernfalls ausnutzen können, um ihre Malware auf Ihren Computer zu schmuggeln.

Aktualisieren Sie immer Ihre Software. Installieren Sie Updates und Patches, sobald sie für Ihr Betriebssystem und andere Software freigegeben sind. Diese eliminieren kritische Sicherheitslücken, die Cyberkriminelle andernfalls ausnutzen können, um ihre Malware auf Ihren Computer zu schmuggeln.

-

Geben Sie nur so viel persönliche Informationen online preis wie unbedingt nötig. Je mehr persönliche Informationen Cyberkriminelle von Ihnen haben, desto genauer können sie ihre Phishing-Angriffe auf Sie zuschneiden. Halten Sie sich daher an das Gebot der Datensparsamkeit.

Geben Sie nur so viel persönliche Informationen online preis wie unbedingt nötig. Je mehr persönliche Informationen Cyberkriminelle von Ihnen haben, desto genauer können sie ihre Phishing-Angriffe auf Sie zuschneiden. Halten Sie sich daher an das Gebot der Datensparsamkeit.

-

Verwenden Sie Sicherheitssoftware. Starke Cybersicherheits-Software kann sehr zu Ihrem Schutz beitragen. Statten Sie Ihren Computer mit Antivirensoftware aus, um Malware zu blockieren, bevor sie sich selbst installieren kann, und verwenden Sie ein VPN, um im öffentlichen WLAN geschützt zu bleiben.

Verwenden Sie Sicherheitssoftware. Starke Cybersicherheits-Software kann sehr zu Ihrem Schutz beitragen. Statten Sie Ihren Computer mit Antivirensoftware aus, um Malware zu blockieren, bevor sie sich selbst installieren kann, und verwenden Sie ein VPN, um im öffentlichen WLAN geschützt zu bleiben.

Schützen Sie sich mit einem speziell zugeschnittenen Anti-Ransomware-Tool vor CryptoLocker

Aktualisieren Sie Ihre Cybersicherheit mit Avast One, der weltweit führenden Anti-Ransomware-Lösung. Es wird kontinuierlich aktualisiert, damit Sie immer auf dem neuesten Stand der Malware-Entwicklung sind. Unser erstklassiges Antivirus-Programm und unsere umfassende Sicherheitssoftware macht Sie auf veraltete Software aufmerksam, die Ihr System verwundbar machen kann, und spürt Ransomware auf und blockiert sie, bevor sie sich auf Ihrem Gerät installieren kann.

Der

Der