Was ist Ransomware?

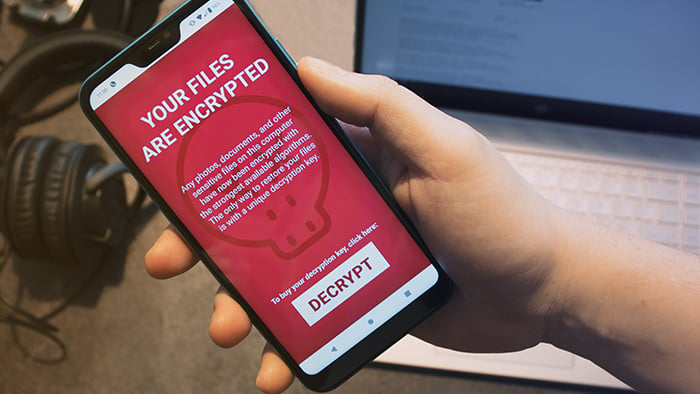

Ransomware ist Malware, die Daten verschlüsselt oder Systeme sperrt und eine Zahlung als Gegenleistung für die Wiederherstellung des Zugriffs fordert. Sie ist die digitale Version einer Geiselnahme.

Ransomware verschlüsselt Dateien – das bedeutet, sie zerstört deren Struktur so, dass sie unbrauchbar und unzugänglich werden. In der Regel kann nur der Schlüssel des Angreifers sie entschlüsseln und den Zugriff wiederherstellen. Heutzutage werden bei vielen Ransomware-Angriffen die betroffenen Dateien zusätzlich gestohlen. Diese Double-Extortion-Taktik (Verschlüsselung und Diebstahl zugleich) gibt den Angreifern noch mehr Druckmittel in die Hand.

Sobald die Ransomware installiert ist, erhält das Opfer eine Lösegeldforderung mit einer Zahlungsfrist und Anweisungen zur Zahlung. Wird die Frist nicht eingehalten, kann die Ransomware Dateien dauerhaft löschen, Systeme zerstören oder Geräte unbrauchbar machen.

Untersuchungen haben ergeben, dass Ransomware- und Erpressungsangriffe explosionsartig zunehmen und inzwischen mehr als die Hälfte aller Cyberangriffe ausmachen.

Ransomware kann alle Arten von Dateien betreffen, von privaten bis hin zu Geschäftsdaten. Angreifer nehmen häufig Organisationen ins Visier, die wertvolle Daten sammeln, wie Finanzinstitute und Krankenhäuser. Aber auch Privatpersonen sind häufig Ziele, da sie in der Regel weniger Ressourcen haben, um einen Angriff zu bewältigen, und daher eher bereit sind, das Lösegeld zu zahlen.

Leider führt die Zahlung des Lösegelds nicht immer zur Rückgabe Ihrer Dateien. Manche Hacker nehmen das Geld und zerstören die Dateien trotzdem. Andere stellen den Zugriff zwar wieder her, veröffentlichen die Dateien aber dennoch im Darknet, wo sie diese manchmal gewinnbringend verkaufen können.

Ransomware und Viren sind zwar beides Arten von Malware, aber sie sind nicht identisch.

Ransomware und Viren sind zwar beides Arten von Malware, aber sie sind nicht identisch.

Wie Ransomware funktioniert

So funktioniert ein Ransomware-Angriff im Allgemeinen:

-

Übermittlung: Ransomware gelangt auf das Gerät des Opfers – häufig über Phishing-E-Mails, schädliche Anhänge oder gefährliche Links. Die meisten Geräte sind anfällig dafür, darunter PCs, Macs, Android-Geräte und iPhones.

-

Ausführung: Nach dem Öffnen oder Auslösen verschlüsselt die Ransomware die Zieldateien und macht sie unzugänglich. Zudem kann sie den Zugriff auf ganze Systeme und Geräte sperren. Es werden dabei in der Regel Datenverschlüsselungsmethoden eingesetzt, die nur mit einem bestimmten Entschlüsselungsschlüssel rückgängig gemacht werden können. Eine Wiederherstellung ohne die Kooperation des Angreifers ist nahezu unmöglich.

-

Lösegeldforderung: Es erscheint eine Meldung, die das Opfer über den Angriff, die Zahlungsfrist und die Zahlungsmodalitäten informiert (meist in Kryptowährung).

-

Folgen: Wenn das Lösegeld gezahlt wird, stellt der Angreifer den Zugriff möglicherweise wieder her – oder auch nicht. Eine Wiederherstellung ist nicht garantiert. Bleibt die Zahlung aus, können Dateien gelöscht, Systeme oder Geräte dauerhaft gesperrt oder zerstört werden – oder der Angreifer erhöht das Lösegeld und setzt eine neue Frist.

Wie verbreitet sich Ransomware?

Ransomware verbreitet sich am häufigsten über Social-Engineering-Methoden. Die Opfer werden dazu verleitet, auf schädliche Links oder Anhänge in scheinbar vertrauenswürdigen E-Mails, SMS oder Social-Media-Nachrichten zu klicken.

Diese Links und Anhänge verbergen Ransomware, die beim Öffnen oder Auslösen freigesetzt wird. Nach der Ausführung installiert sich die Ransomware auf dem Gerät.

Ransomware kann auch über Hardware verbreitet werden, etwa durch einen infizierten USB-Stick oder manipulierte öffentliche USB-Ladeanschlüsse. In manchen Fällen können Hacker Malware über ein einziges ungeschütztes Gerät auf ein gesamtes Netzwerk ausbreiten.

Weitere Wege, über die sich Ransomware verbreiten kann:

-

Zero-Day-Exploits: Diese Angriffe nutzen Software-Sicherheitslücken aus, die noch nicht gepatcht wurden, und lassen die Opfer schutzlos zurück.

-

Missbrauch von Remotezugriff: Kriminelle nehmen Tools ins Visier, die Remote-Zugriff auf Geräte oder Netzwerke ermöglichen, etwa das Remote Desktop Protocol (RDP) oder VPNs mit schwacher Absicherung. Selbst wenn die Gerätesicherheit stark ist, können offene Remote-Diagnosezugänge Angreifern eine einfache Möglichkeit bieten, Ransomware einzuschleusen.

-

Gestohlene Zugangsdaten oder API-Schlüssel: Durch den Diebstahl von API-Schlüsseln können Angreifer ihre Opfer imitieren und sich Zugriff auf Daten, Dienste und Netzwerke verschaffen. So lässt sich Ransomware problemlos an Zielsysteme liefern.

-

Angriffe auf Software-Lieferketten: Versierte Hacker können bewährte Apps oder Dienstanbieter infizieren und deren Software als Trojaner missbrauchen. Wenn Opfer kompromittierte Dateien oder Software-Updates herunterladen, laden sie dabei unwissentlich auch Ransomware herunter.

Arten von Ransomware

Obwohl ständig neue Ransomware-Stämme auftauchen, gibt es folgende Haupttypen von Ransomware:

-

Filecoders: Filecoders, auch als Verschlüsseler bekannt, verschlüsseln und sperren Dateien auf infizierten Geräten. Die Angreifer verlangen eine Zahlung für die Entschlüsselungsschlüssel, üblicherweise verbunden mit einer Frist. Nach Ablauf der Frist können sie Ihre Dateien beschädigen, zerstören oder dauerhaft sperren.

-

Screenlocker: Diese sperren Sie vollständig von Ihrem Gerät aus. Screenlocker imitieren häufig staatliche Behörden wie das US-amerikanische Heimatschutzministerium oder das FBI und behaupten, Sie hätten gegen das Gesetz verstoßen und müssten eine Geldstrafe zahlen, damit Ihr Gerät wieder freigeschaltet wird.

-

Doxxing: Doxxing ist technisch gesehen keine Ransomware, aber eine ernsthafte digitale Bedrohung, die Erpressung beinhalten kann. Ein Angreifer verschafft sich Zugriff auf Ihre privaten Daten, einschließlich Benutzernamen, Passwörter, Kreditkartennummern oder Passangaben. Anschließend drohen sie damit, die Daten zu veröffentlichen, wenn Sie kein Lösegeld zahlen.

-

Scareware: Scareware ist eine gefälschte Software, die vorgibt, Probleme auf Ihrem Computer entdeckt zu haben, und eine Zahlung fordert, um diese zu beheben. In der Regel bombardiert Scareware Ihren Bildschirm mit Popups oder Warnmeldungen. Einige Stämme verhalten sich wie Screenlocker und sperren Ihren Computer oder Ihr Smartphone vollständig.

-

Locker-Ransomware: Locker-Ransomware sperrt Sie von Ihrem Gerät oder wichtigen Funktionen wie Apps oder System-Tools aus. Opfer sehen häufig eine Lösegeldforderung im Vollbildmodus, die Strafverfolgungsbehörden oder eine andere offizielle Stelle imitiert.

-

Double-Extortion-Ransomware: Die Angreifer stehlen Ihre Dateien, bevor sie sie verschlüsseln. Das gibt ihnen zusätzliche Druckmittel, da sie damit drohen können, die Daten zu veröffentlichen, wenn das Lösegeld nicht gezahlt wird.

-

Ransomware-as-a-Service (RaaS): RaaS-Tools sind fertig einsetzbare Ransomware, die es praktisch jedem leicht machen, diese Art von Angriff durchzuführen. Und es sind nicht nur Einzelpersonen, die allein agieren. Es gibt RaaS-Gruppen, die ihre "Toolkits" vermieten – LockBit ist ein bekanntes Beispiel dafür. Diese Gruppen vermieten ihre Ransomware gegen eine Vorabgebühr oder einen Anteil am Lösegeld.

Reale Ransomware-Beispiele

Ransomware war für einige der verheerendsten Cyberangriffe der Geschichte verantwortlich und ist nach wie vor eine ernste Bedrohung. Hier sind einige Beispiele für die größten Ransomware-Angriffe der vergangenen Jahre.

GandCrab

GandCrab tauchte 2018 auf, soll über 1,5 Millionen Benutzer betroffen haben und operierte nach dem Ransomware-as-a-Service-Modell (RaaS). Forscher veröffentlichten 2019 ein Entschlüsselungstool, das alle Versionen von GandCrab unschädlich macht.

WannaCry

Der WannaCry-Stamm zeigt, wie umfangreich ein PC-basierter Ransomware-Angriff sein kann. Im Mai 2017 verbreitete sich WannaCry weltweit und griff letztendlich über 200.000 Computer an, was Schäden in Höhe von Hunderten Millionen Dollar verursachte.

Petya

Der Petya-Stamm, der erstmals 2016 auftauchte, verwendete die Screenlocker-Methode, indem er die Masterdateitabelle der Festplatte verschlüsselte, um Computer zu sperren. Während die ursprüngliche Petya-Version nicht mehr im Umlauf ist, entdeckte ESET Research 2025 eine neue Ransomware, die sie aufgrund ihrer Ähnlichkeit HybridPetya nannte.

Popcorn Time

Ransomware-Angreifer maximieren ihre Gewinne, indem sie sich auf viele Geräte ausbreiten, daher fordern sie ihre Opfer auf, andere zu infizieren. Der Popcorn Time-Stamm fordert Sie auf, zwei andere Benutzer mit der Malware zu infizieren, anstatt ein Lösegeld zu zahlen. Falls diese beiden Benutzer der Lösegeldforderung nachkommen, erhalten Sie Ihre Dateien kostenlos zurück.

Locky

Die Locky-Ransomware-Bedrohung verbreitet sich in der Regel über betrügerische E-Mails mit infizierten Anhängen. Sobald Sie diese öffnen, werden Ihre Dateien gesperrt. Locky kann eine Vielzahl von Dateien verschlüsseln – von Microsoft Office-Dateien bis hin zum Quellcode Ihres Computers. Die Ransomware wurde vorrangig 2016 für eine Kampagne eingesetzt, die auf Gesundheitseinrichtungen abzielte.

CryptoLocker

Der CryptoLocker-Ransomware-Stamm war besonders heimtückisch. Er installierte sich im Profil eines PC-Benutzers und durchsuchte den Computer sowie angeschlossene Geräte nach Dateien und Ordnern, die sie verschlüsseln konnte. CryptoLocker tauchte Ende 2013 auf und verbreitete sich über das berüchtigte Gameover-ZeuS-Botnet in einer anhaltenden Kampagne, die mehrere Monate dauerte.

Cerber

Mithilfe des RaaS-Modells lizenzierten die Entwickler von Cerber ihren Stamm an andere Cyberkriminelle gegen einen Prozentsatz der Einnahmen von ihren Opfern. Cerber tauchte 2016 auf und erfreute sich aufgrund seiner Benutzerfreundlichkeit und Verfügbarkeit großer Beliebtheit als Ransomware-Option. Auch wenn er heute nicht mehr so präsent ist, bleibt er weiterhin eine Bedrohung.

Ryuk

Ryuk ist eine Ransomware, die es auf hochrangige Zielpersonen abgesehen hat, die in der Lage sind, hohe Lösegeldsummen zu zahlen. Betroffen waren Unternehmen, Regierungsbehörden und öffentliche Einrichtungen wie Krankenhäuser und Schulen. Ryuk tauchte erstmals 2018 auf und war über fünf Jahre lang eine ernste Bedrohung. Heute inspiriert Ryuks Vorgehensweise, kritische Infrastrukturen zu stören, weiterhin neue Angriffe.

REvil

REvil war von 2019 bis 2021 eine der aktivsten Cyberkriminellen-Organisationen weltweit. Im Jahr 2021 orchestrierte sie den damals größten jemals dokumentierten Ransomware-Angriff und forderte ein Lösegeld von 70 Millionen Dollar. REvil infizierte Hunderte großer Unternehmen über eine Sicherheitslücke in deren Desktop-Verwaltungssoftware und legte den Betrieb rund um den Globus lahm.

Apple-Screenlocker-Ransomware

Apple-Geräte sind generell weniger anfällig für Malware, doch ihre stetig wachsende Beliebtheit ist Malware-Entwicklern nicht entgangen. In den letzten Jahren ist Ransomware aufgetaucht, die speziell auf macOS abzielt – LockBit wird dabei als verantwortlich genannt.

Kann Ransomware entfernt werden?

Je nach Gerät und Stamm kann die Entfernung von Ransomware möglich sein. Alle bereits angerichteten Schäden lassen sich jedoch möglicherweise nicht rückgängig machen.

Wenn Ihr Computer mit Ransomware infiziert wurde, lesen Sie unsere Anleitungen zur Entfernung von Ransomware von PCs und zu deren Entfernung von Macs. Versuchen Sie außerdem, einen kostenlosen Entschlüsselungsschlüssel aus dieser Liste herunterzuladen, um Ihre Dateien wiederherzustellen. Falls Ihr Ransomware-Stamm dort nicht aufgeführt ist, listet auch das No More Ransom Project Entschlüsselungstools auf.

Für neuere Stämme sind möglicherweise keine Entschlüsselungstools verfügbar – genau deshalb ist die Vorbeugung gegen Ransomware so wichtig. Ransomware ist eine Art von Malware. Die Nutzung einer bewährten Antivirus-Software kann dabei helfen, sie von vornherein fernzuhalten.

So beugen Sie Ransomware-Angriffen vor

Es gibt keine einzelne Methode, um Ransomware-Angriffe zu verhindern, da Malware Ihre Geräte auf verschiedene Wege infizieren kann. Um Ransomware möglichst zu vermeiden, empfiehlt sich ein mehrschichtiger Ansatz – befolgen Sie dazu diese Cybersicherheits-Tipps.

-

Halten Sie Ihre Software auf dem neuesten Stand: Software- und Betriebssystem-Updates beinhalten Sicherheits-Patches, die wichtig sind, um zu verhindern, dass Ransomware und andere Malware in Ihre Geräte eindringt.

-

Verwenden Sie vertrauenswürdige Sicherheits-Tools: Sicherheits-Software wie Virenschutz und Firewalls kann dabei helfen, Malware zu blockieren und Sie auf verdächtige Aktivitäten hinzuweisen. Viele Antivirenprogramme schützen Sie zudem vor Betrugsmaschen und Hackern.

-

Regelmäßige Offline-/Cloud-Backups: Wenn Sie Ihre wichtigen Daten regelmäßig sichern, können Sie Dateien problemlos wiederherstellen, ohne den Entschlüsselungsschlüssel eines Angreifers zu benötigen. Nutzen Sie eine Kombination aus Offline- und Online-Speichermethoden, da einige Ransomware-Programme auch Ihre Backups angreifen können.

-

Laden Sie keine Apps aus unbekannten Quellen herunter: Laden Sie Apps nur aus vertrauenswürdigen Quellen wie dem Microsoft Store, dem Apple App Store und dem Google Play Store herunter. Meiden Sie App-Stores von Drittanbietern und laden Sie Apps niemals über Links herunter, die per E-Mail, SMS oder über soziale Medien verschickt wurden.

-

Klicken Sie nicht auf unbekannte Links: Klicken Sie nicht auf Links, die Sie von unbekannten Kontakten per SMS, E-Mail oder Messenger-Anwendungen erhalten. Selbst wenn Sie glauben, den Absender zu kennen, sollten Sie sowohl die Adresse als auch den Link genauer prüfen, bevor Sie klicken.

-

MFA aktivieren: Multi-Faktor-Authentifizierung wie die Zwei-Faktor-Authentifizierung (2FA) ist eine der wirksamsten Methoden, um viele Cyberangriffe abzuwehren. Sie fügt Ihren Konten eine zusätzliche Verifizierungsebene hinzu und erschwert Hackern den Zugriff.

-

Unbekannte USB-Geräte vermeiden: Schließen Sie keine unbekannten USB-Sticks an Ihr Gerät an. Sie könnten bereits mit Ransomware vorbeladen sein. Selbst Menschen, denen Sie vertrauen, können unwissentlich Malware auf ihren Sticks mit sich tragen.

-

Verwenden Sie ein VPN bei öffentlichem WLAN: Öffentliches WLAN ist in der Regel nicht sicher, was es Hackern leichter macht, sensible Informationen wie Anmeldedaten oder Dateiübertragungen abzufangen. Die Nutzung eines VPN verschlüsselt Ihren Datenverkehr, wodurch verhindert wird, dass Angreifer Ihre Daten stehlen und für Social-Engineering-Betrugsmaschen gegen Sie verwenden.

-

Netzwerke segmentieren und Backups isolieren: Für Unternehmen und Organisationen kann die Segmentierung von Netzwerken verhindern, dass sich Ransomware durch ein gesamtes System ausbreitet. Die Speicherung von Backups auf isolierten Servern schützt Daten vor dem Zugriff durch Ransomware.

-

Einen Notfallplan pflegen und testen: Die Erstellung und Erprobung eines Reaktionsplans kann Organisationen helfen, schneller auf Angriffe zu reagieren und den Schaden zu begrenzen.

Kann ich nicht stattdessen einfach das Lösegeld zahlen?

Nein. Zahlen Sie auf keinen Fall das Lösegeld, das ein Ransomware-Angreifer fordert. Alle wichtigen Sicherheits- und Strafverfolgungsbehörden raten davon ab – darunter das FBI, die CISA und Europol.

Und das sind die Gründe:

-

Es gibt keine Garantie für die Wiederherstellung: Ihre Dateien könnten trotz Zahlung beschädigt, zerstört, im Darknet verkauft oder für immer verloren sein.

-

Sie könnten zum Ziel wiederholter Angriffe werden: Sobald Angreifer wissen, dass Sie zahlen, haben sie einen Anreiz, Sie erneut anzugreifen.

-

Sie finanzieren kriminelle Aktivitäten: Ransomware-Zahlungen finanzieren weitere kriminelle Aktivitäten, darunter Terrorismus und Menschenhandel. Wenn Sie wissentlich eine Terrororganisation oder eine sanktionierte Einrichtung bezahlen, könnten Sie sich zudem strafrechtlichen Konsequenzen aussetzen.

Die Zahlung des Lösegelds mag wie die schnellste Lösung erscheinen, kann aber zu noch größeren Problemen führen. Wenn Sie mit Ransomware infiziert wurden, zahlen Sie nicht. Schützen Sie sich stattdessen und beugen Sie künftigen Angriffen vor.

Wenn Sie von Ransomware betroffen sind, raten wir davon ab, das Lösegeld zu zahlen.

Wenn Sie von Ransomware betroffen sind, raten wir davon ab, das Lösegeld zu zahlen.

Schützen Sie Ihre Daten vor Ransomware

Ransomware ist inzwischen für mehr als die Hälfte aller Cyberangriffe verantwortlich. Jeder ist gefährdet – ob Unternehmen, Privatperson, PC-Nutzer oder Apple-Nutzer. Ransomware lässt sich nach Beginn eines Angriffs kaum noch rückgängig machen. Die beste Verteidigung besteht darin, sie zu stoppen, bevor sie Ihre Dateien oder Ihr Gerät als Geiseln nimmt. Das beginnt mit einer zuverlässigen Antivirus-Software.

Avast Free Antivirus genießt das Vertrauen von mehr als 400 Millionen Menschen weltweit. Es warnt Sie vor Ransomware und anderen Malware-Bedrohungen auf Ihrem Gerät, sodass Sie handeln können, bevor es zu spät ist. Mit den neuesten Sicherheitsfunktionen und KI-gestützter Bedrohungserkennung schützt Avast Ihre Daten und Geräte vor Ransomware, Hackern und anderen digitalen Bedrohungen.

Häufig gestellte Fragen (FAQs)

Was sind die Ursachen eines Ransomware-Angriffs?

Es gibt mehrere Vektoren für Ransomware-Angriffe. Einer der gängigsten sind Phishing-E-Mails. Die Opfer erhalten E-Mails mit infizierten Anhängen oder Links. Sobald der E-Mail-Anhang geöffnet wird, geht die Ransomware ans Werk und beschlagnahmt sozusagen die Daten. Cyberkriminelle können ihre Opfer wahllos angreifen, aber sie können auch bestimmte Personen mit maßgeschneiderten Attacken ins Visier nehmen.

Was ist Ransomware-Wiederherstellung?

Bei der Ransomware-Wiederherstellung geht es darum, Dateien, Geräte oder Systeme nach einem Ransomware-Angriff wiederherzustellen. Dies geschieht mithilfe von Ransomware-Entschlüsselungslösungen, mit denen Sie den Zugriff auf verschlüsselte Daten oder gesperrte Geräte wiederherstellen können. Alternativ können Sie sich von einem Ransomware-Angriff erholen, wenn Sie aktuelle Backups in einer sicheren Cloud-Infrastruktur oder auf einer externen SSD oder HDD gespeichert haben.

Kann Ransomware Daten stehlen?

Ja, Ransomware kann Daten stehlen. Viele moderne Ransomware-Angriffe, sogenannte Double-Extortion-Angriffe, umfassen sowohl das Stehlen als auch das Verschlüsseln von Dateien. Üblicherweise geben die Hacker die privaten Daten auch dann nicht frei, wenn die Zielperson das Lösegeld bezahlt hat. Sie können die Daten dann für weitere Angriffe nutzen oder online verkaufen.

Setzen Hacker Ransomware ein?

Ja, Hacker setzen Ransomware-Malware ein, um schädliche Aktivitäten durchzuführen – konkret: um Ihre Daten zu entwenden oder Ihr Gerät zu sperren, bis Sie ein Lösegeld zahlen. Ransomware ist heute viel einfacher verfügbar als bei ihrer ersten Verbreitung. Ransomware-as-a-Service (RaaS) ermöglicht es auch technisch weniger versierten Betrügern, Ransomware-Kits von Malware-Entwicklern zu mieten oder zu kaufen.

Berüchtigte Ransomware-Angriffe

Einige berüchtigte Ransomware-Angriffe haben in der Vergangenheit aufgrund ihres Ausmaßes und ihrer Folgen für Schlagzeilen gesorgt. Im Jahr 2017 infizierte der Ransomware-Stamm WannaCry erfolgreich über 200.000 Computer und verursachte Schäden in Höhe von mehreren Hundert Millionen Dollar. Die weltweiten Angriffe trafen große Unternehmen und Krankenhäuser und zwangen diese zu Systemabschaltungen und der Streichung von Dienstleistungen.