Enkel, rimelig og kraftig datasikkerhet for bedrifter i vekst

Trusler mot datasikkerheten er kompliserte nok, og det siste bedrifter trenger er nettsikkerhet som er komplisert i tillegg. Våre brukervennlige antivirusløsninger for bedrifter gir god beskyttelse mot mange ulike nettrusler, slik at du kan bekymre deg mindre og heller fokusere på forretningsdriften.

Approved Business Security Product Award

Godkjent endepunktsbeskyttelse for bedrifter

Top Performer

Våren 2025

Approved Business Security Product Award

Godkjent endepunktsbeskyttelse for bedrifter

Top Performer

Våren 2025

Velg blant datasikkerhetsløsningene våre for å finne den som passer best for bedriftens behov.

Home Office

Sikkerhet du kan stole på for hjemmekontoret

Small Business

Liten bedrift, stor sikkerhet

Channel Partner

Bedre kundesikkerhet og lavere kostnader

Sammenligning av funksjoner

Fra beskyttelse av endepunkter og antivirus for servere til USB-beskyttelse og oppdateringsadministrasjon, er det mange elementer som er påkrevet for å sikre at bedriften er beskyttet. Sammenlign datasikkerhetsløsninger for små bedrifter, slik at du kan velge beskyttelsesnivået som passer best for din bedrift.

Bedrifter må være på kontinuerlig vakt overfor sikkerhetsdødvinkler for å holde enhetene og nettverkene sikre, noe som gjør det viktig å ha antivirusprogram (kombinert med beste praksis) for å unngå skadelig programvare som kan føre til datainnbrudd og annen ondsinnet virksomhet. Vanlige typer angrep:

Annonseprogram

Trojanere

Phishing

Spionprogram

Løsepengevirus

I tillegg til disse nettruslene kan Avast Business nettsikkerhetsløsninger beskytte mot botnett, nulldagsangrep og SQL-injeksjon. Finn ut mer og nettsikkerhet og vanlige trusler i vår artikkel «Hva er nettsikkerhet?»

Hva er forskjellen mellom antivirusprogram for privatpersoner og bedrifter?

Selv om begge typer antivirus brukes til å hindre nettangrep, er det betydelige forskjeller mellom programvare som brukes til personlig antivirus og kommersiell antivirus.

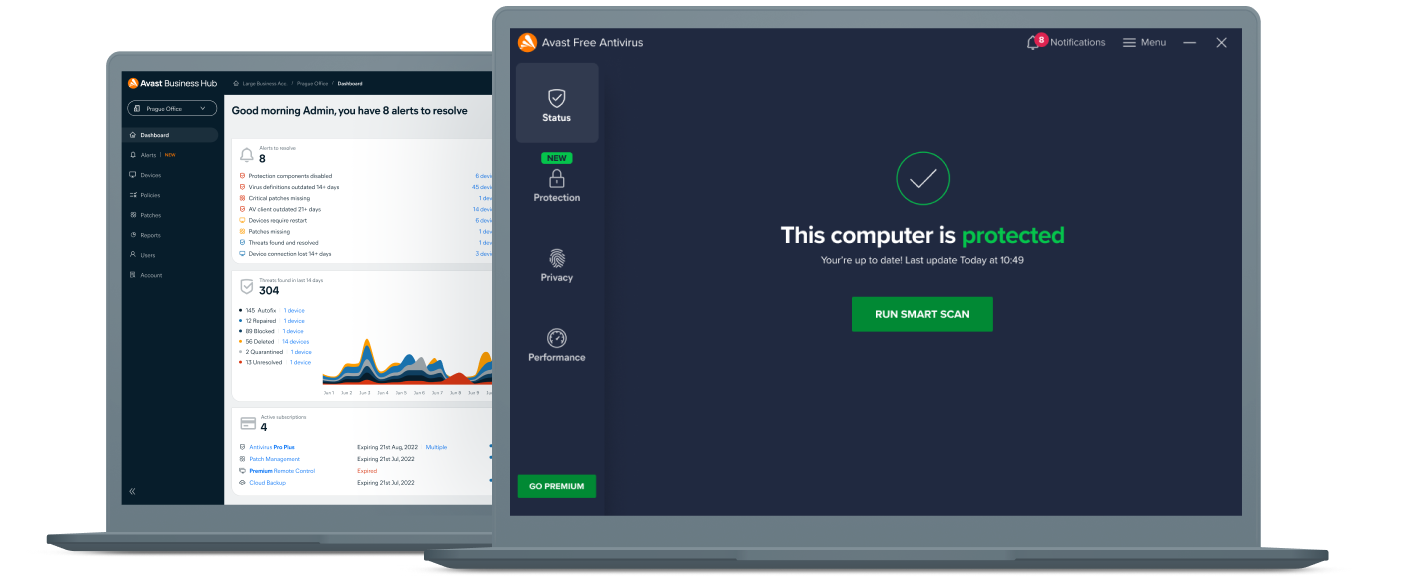

Personlig datasikkerhet fokuserer på å beskytte enkeltenheter, mens antivirus for bedrifter må beskytte bedriftens nettverk – hvor enkeltenheter kalles endepunkter.

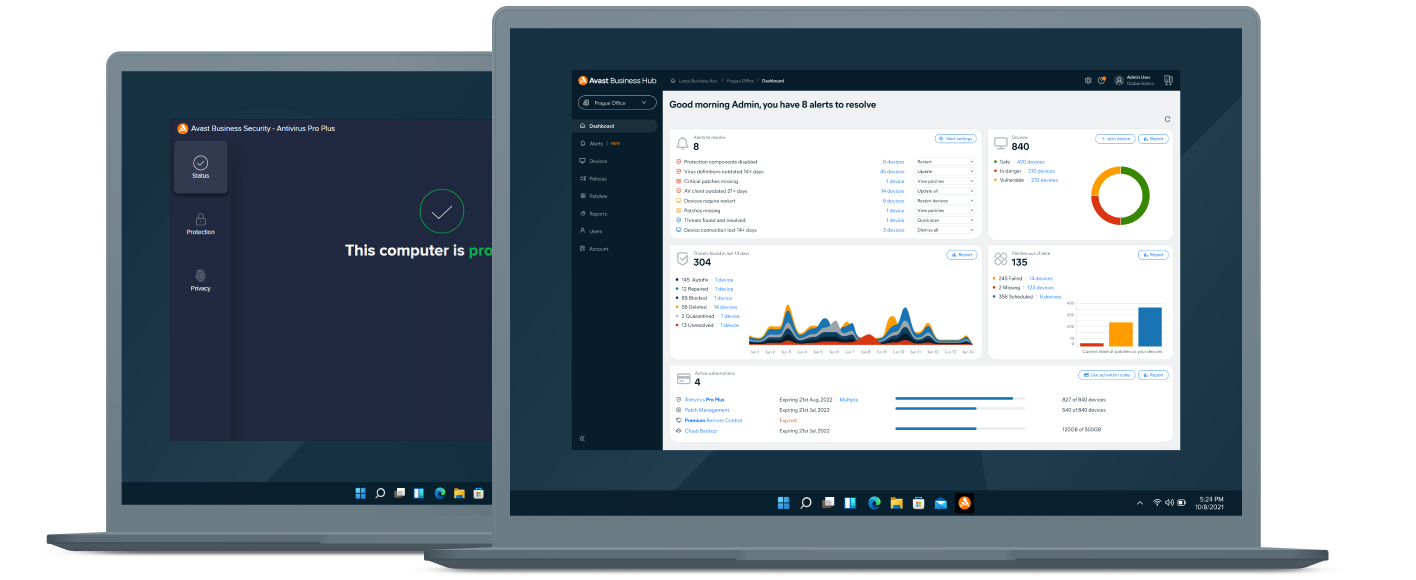

For å fungere på denne måten, må bedriftssikkerhet ha et ekstra nivå av oppdateringsadministrasjon og verktøy for å overvåke og beskytte flere enheter, samt sky- og serversikkerhet.

For personlig beskyttelse, se Avast Free Antivirus.

Avansert datasikkerhet basert på tretti år med innovasjon

Avast baserer seg på ekspertise innen datasikkerhet og stordata. Halvparten av våre ansatte jobber med produktutvikling, og vi driver innovasjon som sørger for ledende sikkerhetsløsninger. Vår nestegenerasjons sikkerhetsmotor bruker adferdsanalyse, skybasert maskinlæring og signaturbasert oppdagelse for å levere beskyttelse som står på for bedriftssikkerheten, slik at du kan tenke på andre ting.

Resultatet er antivirusløsninger og brannmurprogramvare for bedrifter som gir neste generasjons endepunkt -sikkerhet og neste generasjons nettsikkerhet for bedriften din.

Hvorfor Avast?

Enkelt å bruke

Prisbelønt

Rimelig

Du lurer kanskje fortsatt på …

Vanlige spørsmål

Gå til brukerstøtte for å få svar på flere vanlige spørsmål.