Cibersegurança simples, econômica & poderosa para o crescimento da sua empresa

As ciberameaças já são complicadas. A última coisa que você precisa em seus negócios é de uma cibersegurança complicada. Nossas soluções em antivírus comerciais são fáceis de usar e oferecem uma proteção potente contra uma grande variedade de ameaças de segurança cibernética. Tudo isso para que você não tenha que se preocupar tanto com os perigos digitais e possa se concentrar mais nos seus negócios.

Prêmio de Produto de Segurança Empresarial Aprovado

Proteção de terminais Corporativos Aprovada

Top Performer

Primavera de 2025

Prêmio de Produto de Segurança Empresarial Aprovado

Proteção de terminais Corporativos Aprovada

Top Performer

Primavera de 2025

Escolha uma de nossas soluções em cibersegurança para descobrir qual delas atende melhor as necessidades da sua empresa.

Home Office

Segurança confiável para o seu home office

Small Business

Pequenas empresas, segurança potente

Channel Partner

Segurança premium com menos sobrecarga

Comparação de recursos

De proteção de terminais e antivírus para servidor até proteção USB e gerenciamento de correções, existem muitos elementos necessários para garantir a segurança da sua empresa. Compare nossas soluções de segurança cibernética para pequenas empresas e escolha o nível de proteção ideal para a sua empresa.

As empresas precisam monitorar constantemente os pontos cegos de segurança para ajudar a manter seus dispositivos e redes seguros. Assim, um antivírus eficaz (em conjunto com as práticas recomendadas) é essencial para contribuir com o combate a malwares, caso contrário, a organização corre o risco de enfrentar violações de dados e outras formas de atividades maliciosas. Os tipos comuns de ataque incluem:

Adware

Cavalos de Troia

Phishing

Spyware

Ransomware

Além dessas ciberameaças, as soluções de cibersegurança do Avast Business podem ajudar a proteger contra botnets, ataques de dia zero e injeção de SQL. Saiba mais sobre cibersegurança e ameaças comuns em nosso artigo “O que é cibersegurança?”

Qual é a diferença entre antivírus pessoal e empresarial?

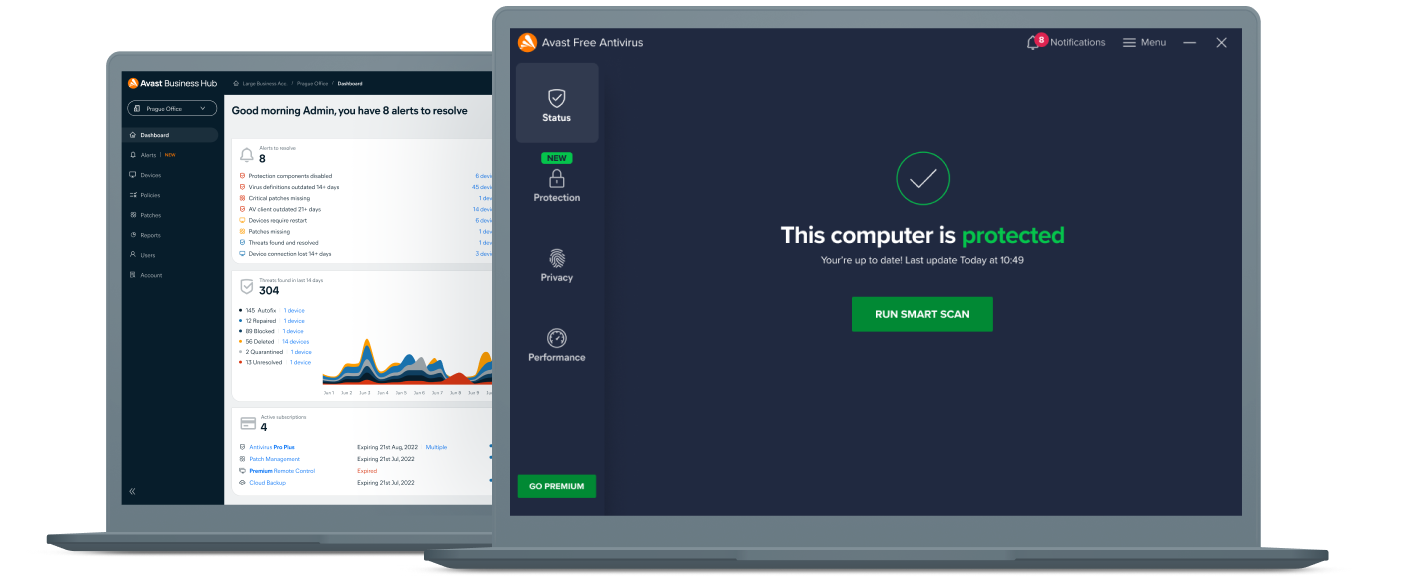

Embora ambos os tipos de antivírus sejam usados para prevenir ataques cibernéticos, há diferenças significativas entre os softwares de uso pessoal e empresarial.

A segurança cibernética pessoal se concentra na proteção dos dispositivos individuais, enquanto o antivírus empresarial deve proteger a rede de uma empresa – onde os dispositivos individuais são chamados de terminais.

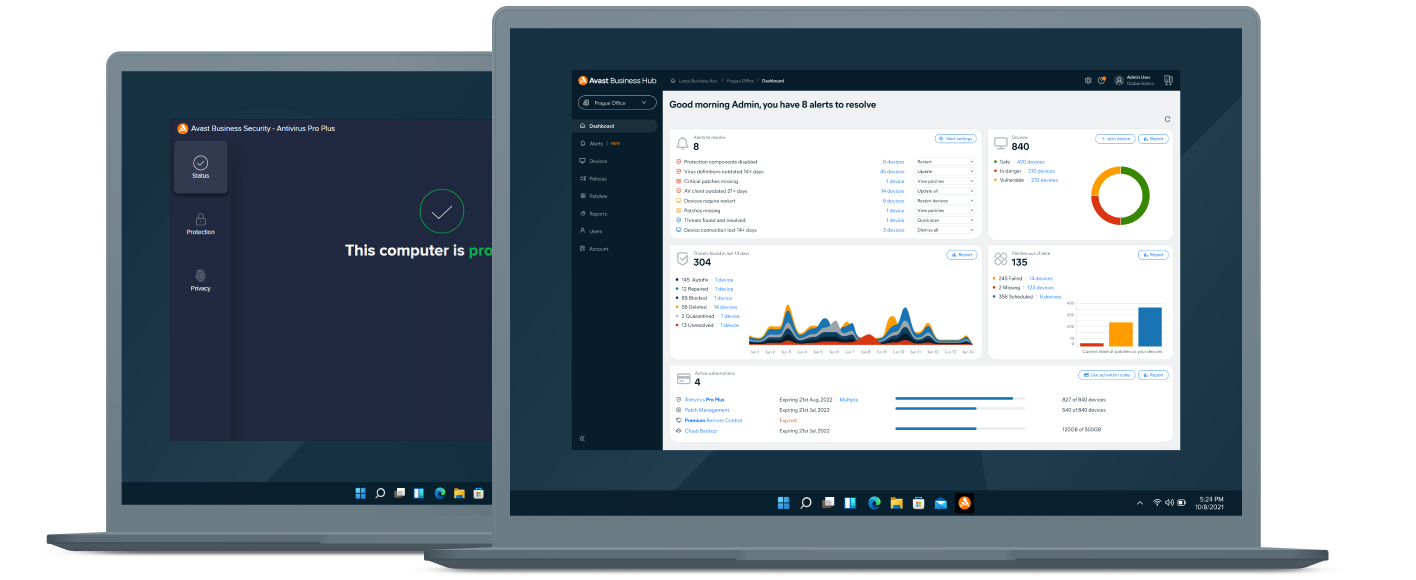

Para funcionar dessa forma, a segurança empresarial requer um nível adicional de patch management e ferramentas para monitorar e ajudar a proteger vários dispositivos, assim como a segurança da nuvem e do servidor.

Para proteção pessoal, confira o Avast Free Antivirus.

Segurança cibernética avançada apoiada por três décadas de inovação

A Avast tem como base talentos de segurança cibernética e big data. Metade dos nossos colaboradores trabalha em pesquisa & desenvolvimento para criar inovações que garantem as melhores soluções de segurança da categoria. Nosso mecanismo de segurança de última geração utiliza detecção comportamental, aprendizado de máquina em nuvem e detecção baseada em assinatura para entregar uma proteção potente à sua empresa e ajudar você a manter a tranquilidade.

O resultado são soluções antivírus e firewalls para empresas que trazem proteção de última geração para terminais e soluções de cibersegurança de última geração para sua empresa.

Por que as soluções Avast?

Fácil de usar

Premiado

Econômica

Você ainda pode estar se perguntando...

Perguntas frequentes

Visite nosso Suporte ao Cliente para acessar mais perguntas frequentes.