O que é o Tor Browser?

O Tor (The Onion Router) é um navegador da web que permite acessar uma rede que anonimiza o tráfego e proporciona privacidade durante a navegação. Frequentemente usado para acessar a dark web, ele oculta os endereços IP e a atividade de navegação redirecionando o tráfego da web por meio de uma série de roteadores diferentes chamados nós. Como o Tor oculta a atividade de navegação e bloqueia o rastreamento, ele é usado por denunciantes, jornalistas e outras pessoas que querem proteger a privacidade online.

O Tor anonimiza o tráfego da web com uma técnica de criptografia especial originalmente desenvolvida pela Marinha dos EUA para ajudar a proteger as comunicações de inteligência americanas. Hoje, o Tor é uma plataforma de privacidade de código aberto disponível para qualquer pessoa, embora o Tor Blog tenha mencionado países onde seu uso pode ser bloqueado.

Além de ser um navegador da web, o Tor também fornece serviços onion por meio de sua rede onion para permitir o anonimato de sites e servidores. Um endereço da web [dot]onion, que só pode ser acessado pelo Tor Browser, protege a identidade dos sites e dos visitantes por meio de conexões complexas, criptografadas e anônimas. Como tal, o Tor é a própria definição de um navegador da dark web.

Continue lendo para saber como o Tor funciona. E antes de você experimentar, explicaremos como usar o Tor para acessar a dark web.

Como funciona o Navegador Tor?

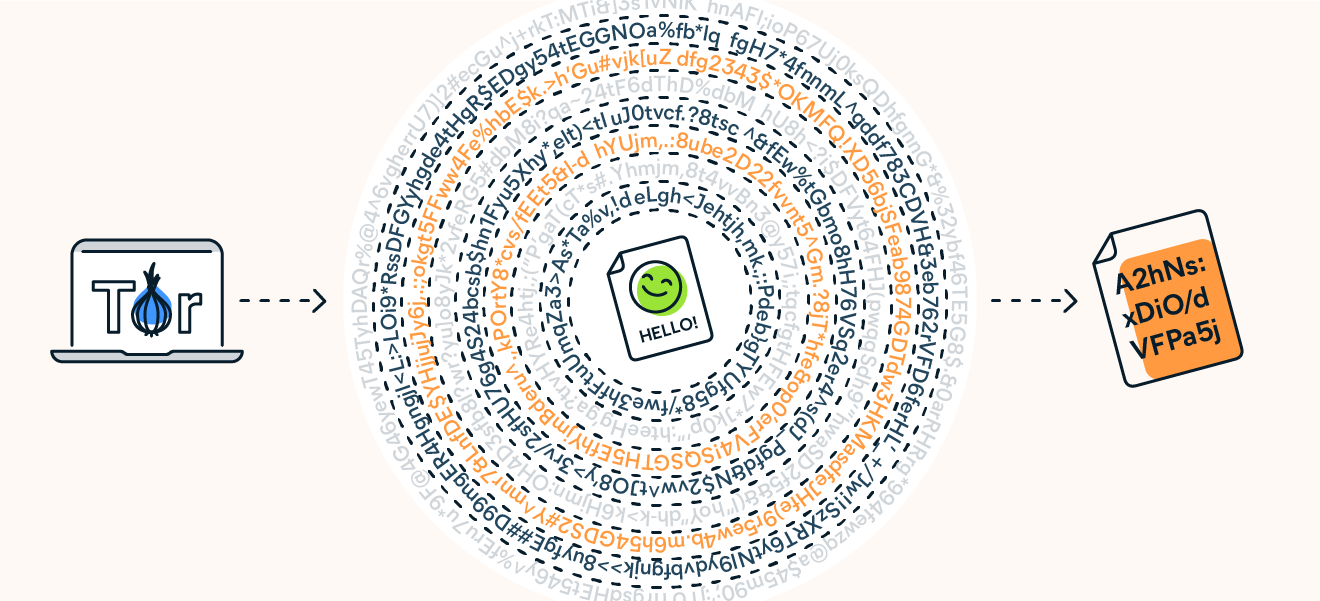

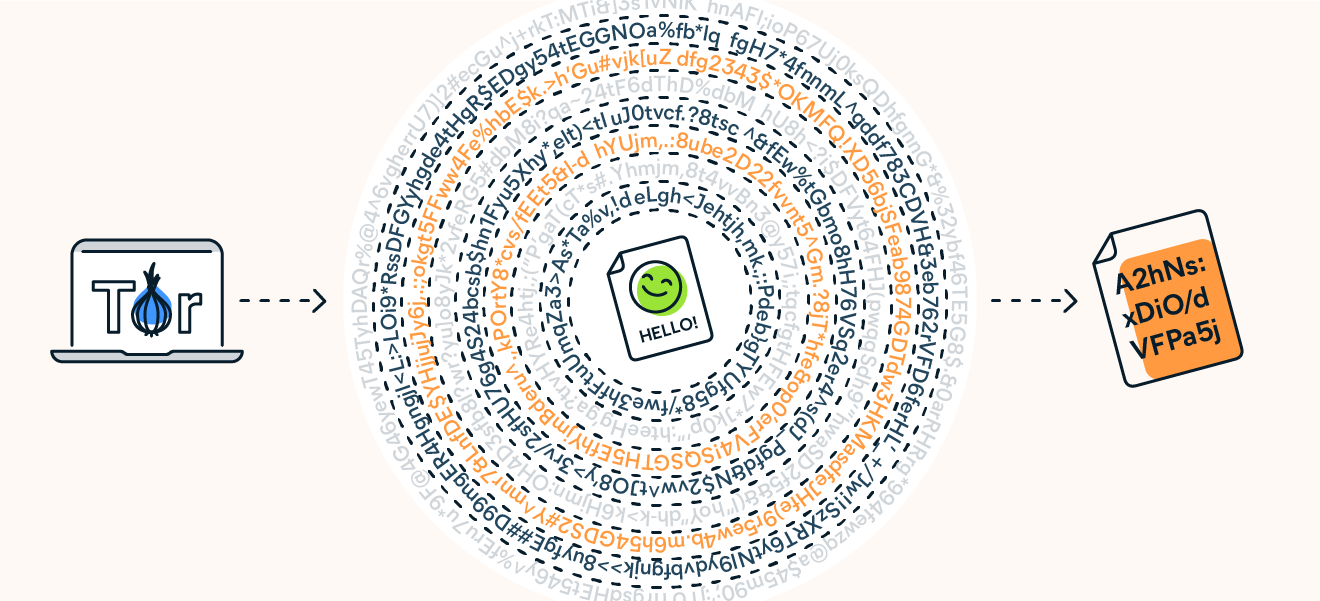

O Tor usa o roteamento onion para criptografar e redirecionar o tráfego da web pela rede onion do Tor. Depois que os dados são protegidos dentro de várias camadas de criptografia, o tráfego da Web é transmitido por meio de uma série de nós de rede, chamados de roteadores onion. Cada roteador (ou nó) “descasca” uma camada de criptografia até que os dados cheguem ao seu destino final, totalmente descriptografados.

Quando você faz uma solicitação, os pacotes (blocos de dados) da solicitação são criptografados individualmente. Em seguida, o Tor transmite os dados criptografados em várias camadas através de três níveis de proxies internacionais que compõem o circuito Tor, que descriptografam uma camada cada. Vamos dar uma olhada mais detalhada nas três camadas de nós da rede:

-

Nó de entrada/guarda: Primeiro, o Tor Browser se conecta aleatoriamente a um nó de entrada conhecido publicamente. O nó de entrada introduz seus dados no circuito Tor descriptografando a primeira camada de criptografia para descobrir o endereço do nó intermediário, para onde encaminha seus dados.

-

Nó intermediário: ele recebe a solicitação do nó de entrada. Esse nó conhece o endereço IP do nó de entrada de onde veio a solicitação, mas não sabe qual é o IP criptografado do solicitante original. Ele descriptografa o próximo pacote para revelar o próximo nó no circuito, mas o conteúdo e o destino final da solicitação permanecem criptografados.

-

Nó de saída: ele recebe a solicitação e descriptografa o último pacote, revelando o destino final. Assim que a última camada de criptografia é removida, os dados descriptografados saem da rede Tor por meio de um nó de saída e chegam ao destino final do servidor.

O Tor Browser envia o tráfego da web por um nó de entrada (azul), nó intermediário (verde) e nó de saída (laranja) para criptografar e descriptografar o tráfego.

O Tor Browser envia o tráfego da web por um nó de entrada (azul), nó intermediário (verde) e nó de saída (laranja) para criptografar e descriptografar o tráfego.

Basicamente, o roteamento onion é como o Tor funciona e como os sites da dark web podem ser navegados sem que ninguém, exceto você, saiba. Parece complicado, certo? Sim, e é mesmo. Mas, felizmente, saber como usar o Tor Browser não requer doutorado em ciência da computação. Ele é surpreendentemente fácil de usar.

O Navegador Tor oculta seu IP? Como?

Sim, o Tor oculta seu IP, escondendo-o e dificultando que alguém rastreie sua atividade na Internet e te encontre. Além de retransmitir os dados por meio de nós de rede para ocultar sua localização e identidade, o roteamento onion do Tor usa criptografia em várias camadas para oferecer uma proteção de privacidade ainda maior.

Como os dados criptografados pelo Tor são enviados por meio de nós aleatórios em uma rede de mais de sete mil nós (relés) antes de serem totalmente descriptografados, sua origem está ocultada no momento em que o tráfego da Internet chega ao seu destino. Esse processo elaborado mostra como o Tor é seguro para proteger dados e ocultar seu endereço IP de sites, seu provedor de internet e até mesmo do governo.

Seu tráfego na web passa por milhares de camadas de descriptografia ao se conectar à internet pelo Tor Browser.

Seu tráfego na web passa por milhares de camadas de descriptografia ao se conectar à internet pelo Tor Browser.

O Tor Browser é anônimo?

O Tor Browser é anônimo no sentido que ele oculta sua localização e atividade de navegação, mas há limites. Embora o provedor de serviços da Internet não possa ver sua atividade de navegação ou os dados criptografados do Tor, ele pode saber que você está usando-o. Também é possível identificar você se fizer login em uma conta online ou fornecer informações pessoais em um site enquanto estiver usando o Tor.

Qual é a diferença entre o Tor Browser e um servidor proxy?

Um servidor proxy atua como um intermediário entre você e os serviços de host, enquanto o Tor é uma rede criptografada de servidores descentralizados. Embora os proxies troquem seu endereço IP e localização, eles não criptografam o tráfego da Internet, o que significa que seus dados ainda serão expostos em trânsito. O Tor Browser torna anônima e criptografa sua localização por meio do roteamento onion, protegendo melhor seus dados quando você entra na dark web.

Usar um servidor proxy em combinação com o Tor Browser pode ajudar a ocultar o fato que você entrou na dark web, mas não confere nenhum benefício adicional de segurança cibernética. Não tem certeza de qual ferramenta de navegação privada você precisa? Leia nosso guia para ver se uma VPN, proxy ou Tor é a melhor para você.

O Tor é uma VPN?

O Tor não é igual a uma VPN, embora ambas as ferramentas forneçam criptografia e redirecionem seu tráfego da web para outra rede. Uma diferença fundamental entre o Tor e uma VPN é que a rede de uma VPN é operada por um provedor de serviços central, enquanto a rede Tor é descentralizada e administrada por voluntários. O Tor foi projetado especificamente para ser um navegador da dark web.

Além disso, Tor e VPNs adotam abordagens diferentes para rotear dados. Uma VPN envia seu tráfego da web para um servidor, que o transmite para a internet. O método de roteamento onion do Tor redireciona seus dados por meio de uma série de nós independentes. Embora o Tor seja mais lento, o processo de redirecionamento de dados através de nós torna mais difícil associar sua atividade com sua identidade.

Para que o Tor Browser é usado?

O Tor Browser é usado principalmente como método de navegação anônima. De jornalistas e organizações da sociedade civil a pessoas comuns com preocupações de privacidade online, os usuários do Tor Browser são um grupo diverso. Mas os criminosos também aproveitam o anonimato do Tor para realizar atividades ilegais dentro e fora da dark web.

Veja algumas atividades para as quais o Tor Onion Browser é usado:

-

Aproveitar a liberdade de expressão: os jornalistas costumam usar o Tor para se manterem seguros e fazerem denúncias livremente. Ele os ajuda a proteger as fontes, alcançar usuários em todo o mundo e publicar histórias confidenciais sem correr o risco de retaliação. Pessoas de países que censuram o acesso à Internet também podem usar o Tor para acessar conteúdo restrito e trocar informações.

-

Atividades ilegais: os criminosos cibernéticos podem usar o Tor para se manterem ocultos na dark web. Os mercados da dark web oferecem mídia pirata, serviços de hackeamento, drogas ilegais, dados comprometidos e outros bens e serviços ilícitos. Originalmente, o Tor ganhou notoriedade com seu uso pelo agora extinto mercado internacional da dark web, o Silk Road.

-

Denúncia de irregularidades: os denunciantes costumam usar o Tor porque ele os ajuda a proteger sua identidade enquanto expõem informações confidenciais. A estrutura de denúncia de código aberto GlobaLeaks recomenda usar o Tor para proteger o anonimato dos usuários.

É possível ser rastreado ao usar o Tor?

Apesar dos impressionantes recursos de privacidade, ainda existem maneiras de rastrear o usuário que usa o Tor na dark web. O roteamento Onion é um meio sofisticado de impedir o rastreamento de localização, mas não existe anonimato online completo.

Embora seu tráfego de Internet seja criptografado e roteado por várias camadas no Tor, seu provedor de serviços da Internet ainda pode ver que você está conectado ao Tor. Além disso, o Tor não pode proteger contra rastreamento nos nós de entrada e de saída da rede. Qualquer pessoa que possua e opere o nó de entrada verá seu endereço IP real. E, no nó de saída, o tráfego descriptografado é vulnerável à interceptação.

Você pode se proteger contra os pontos fracos do Tor combinando-o com uma VPN que fornece criptografia de ponta a ponta. Isso significa que seu tráfego da web será criptografado nos nós de entrada e saída da rede Tor, e o uso de “VPN-over-Tor” manterá seu endereço IP real seguro de qualquer olhar indiscreto à espreita nesses gateways.

Use o Tor com uma VPN para garantir que o tráfego na web seja totalmente criptografado.

Use o Tor com uma VPN para garantir que o tráfego na web seja totalmente criptografado.

Vantagens de usar o Tor Browser

Uma das principais vantagens de usar o Tor é o alto nível de privacidade fornecido pela rede onion. Os protocolos de segurança do Tor não só permitem que os usuários acessem sites com segurança e ocultem seu endereço IP, como também o navegador é de código aberto, gratuito e simples de usar, especialmente considerando a proteção complexa que ele oferece.

Veja algumas vantagens de usar o Tor:

-

Nenhum cookie de rastreamento: por padrão, o Tor não armazena cookies e limpa seu histórico de navegação, cookies e conteúdo da web armazenado em cache quando você sai do navegador. Os cookies são um meio comum de rastreamento da web usado por agências de publicidade, sites de comércio eletrônico, empresas de análise e gigantes da tecnologia. O Tor permite navegar sem deixar rastros.

-

Melhoria na privacidade: o método do navegador onion foi projetado para manter a privacidade dos dados, do local e do histórico de navegação online. Se você deseja acessar sites sem se preocupar com quem está observando, se tem problemas de saúde que prefere manter em segredo ou se quer apenas sentir mais segurança na Internet, o Tor oferece tranquilidade.

-

Navegação mais segura em wi-fi público: a rede wi-fi pública pode ser um lugar suspeito para transmitir dados. Os hackers podem configurar redes falsas ou sniffers de pacotes para roubar seus dados, e qualquer pessoa com o conhecimento necessário pode interceptar suas transmissões no que é conhecido como ataques man-in-the-middle. Mas, ainda assim, você deve sempre se conectar a uma VPN antes de usar qualquer navegador, inclusive o Tor, em uma rede wi-fi pública.

-

Combate à censura: muitos países censuram jornalistas e cidadãos e impedem o acesso às redes sociais, como Facebook ou Reddit, e a organizações de notícias conhecidas. Usar o Tor ajuda as pessoas a acessar sites que podem ser restritos nos países onde estão. Empresas como Facebook, BBC e The New York Times disponibilizam os próprios sites como um Tor Onion Service.

Desvantagens de usar o Tor Browser

Embora o Tor seja uma ferramenta de privacidade sofisticada, ele tem várias desvantagens, algumas das quais neutralizam as vantagens de segurança cibernética.

Veja as desvantagens de usar o Tor:

-

Baixas velocidades: o Tor é um navegador lento. O roteamento Onion criptografa o tráfego da web e o envia por meio de uma série de nós de rede. Isso é ótimo para a privacidade, mas o processo elaborado deixa a navegação lenta em comparação a outros navegadores. Embora existam maneiras de tornar o Tor mais rápido, você não pode aumentar significativamente a velocidade.

-

Estigma: o Tor adquiriu o estigma infeliz de ilegalidade da dark web. provedores de internet e governos podem perceber quem usa o navegador. Para pessoas que buscam privacidade, o Tor pode trazer o oposto.

-

Bloqueio: alguns administradores de rede bloqueiam o Tor. Alguns sites também rastreiam e bloqueiam o tráfego da Web proveniente dos nós de saída do Tor. Mas você pode mascarar o uso do nó usando pontes Tor ou uma VPN.

-

Vulnerabilidades: embora o Tor seja projetado para anonimato, a rede onion é vulnerável nos nós de entrada e saída. Como o tráfego da internet não é criptografado nesses pontos, seus dados podem ser interceptados e seu endereço IP pode ser exposto.

O Tor é ilegal?

O Tor não é ilegal nos Estados Unidos. Ele é frequentemente associado à criminalidade da dark web, mas a dark web também hospeda muitos recursos legítimos, como a Wikipédia da dark web, serviços de e-mail seguros e bancos de dados de pesquisa. Se a pessoa não se envolver em atividades ilícitas, não é crime usar a dark web para proteger a privacidade.

Ainda assim, o Tor e a dark web são estigmatizados devido à tendência de atividades ilegais. O uso do Tor pode chamar atenção indevida para sua atividade na web, o que é contraproducente se você estiver buscando privacidade. Os provedores de internet são conhecidos por diminuir a velocidade da internet e até mesmo entrar em contato com os clientes sobre o uso do Tor. Seu governo também pode rastrear suas atividades se você usar o Tor.

Alguns países, como a Rússia, estão tentando banir o Tor. Se você quer navegar com anonimato, primeiro verifique se o Tor ou as VPNs são legais em seu país.

O Tor Browser é seguro?

O Tor Browser é geralmente considerado seguro graças ao protocolo de roteamento onion que criptografa seus dados e oculta seu endereço IP. Mas o Tor tem algumas vulnerabilidades e, como acontece com qualquer navegador, os usuários permanecem vulneráveis a ameaças online, desde malware a golpes de phishing.

Saber como usar o Tor com segurança significa usá-lo ao lado de outras ferramentas de segurança cibernética, portanto, configure uma VPN para se beneficiar da criptografia de ponta a ponta. E confirme que sua rede esteja protegida por um firewall e pelo melhor software antivírus.

Como usar o Tor Browser com segurança

Além de configurar uma VPN, um firewall e um antivírus, há outras medidas que você pode tomar para usar o Tor com segurança:

Reforce sua segurança

O Tor Browser tem três configurações de segurança: Standard, Safer e Safest. Standard permite acesso total a todos os sites como estão. Safer desativa os recursos do site que geralmente causam problemas de segurança, mas isso também faz com que alguns sites percam recursos. Safest permite apenas os recursos necessários para serviços básicos e sites estáticos, o que também limita os recursos de alguns sites.

Veja como alterar a segurança do Tor para a configuração mais segura:

-

No canto superior direito, clique no ícone de escudo e em Configurações.

-

O Tor irá automaticamente para a seção de nível de segurança, onde você poderá escolher a opção Safest.

Use apenas sites HTTPS

O "S" em HTTPS significa seguro e quer dizer que um site tem um certificado SSL e criptografa os dados que trafegam entre o seu dispositivo e o site. Como o Tor é criptografado por padrão, a maioria dos sites da dark web não usa essa mesma certificação. Mas, enquanto você estiver na surface web, use sites HTTPS para obter a melhor segurança.

Nunca forneça informações pessoais

Não divulgue seus dados pessoais, inclusive seu nome, endereço, número de telefone, e-mail e perfis nas redes sociais. O objetivo do Tor é ter anonimato, e inserir qualquer informação pessoal online pode comprometer esse propósito. Além disso, raramente é preciso compartilhar essas informações na dark web.

Baixe apenas arquivos de fontes confiáveis

A dark web está repleta de criminosos cibernéticos que sabem que usuários curiosos estão usando o Tor. Alguns golpistas preparam downloads falsos infectados com vírus e outros malwares. Clique em links e baixe arquivos apenas de fontes confiáveis.

Baixar software antivírus

Certifique-se de que você tenha um antivírus confiável em execução em todos os seus dispositivos. Use um software de segurança como o Avast Free Antivirus para ajudar na proteção contra ameaças online.

O Tor Browser e a dark web

Para muitos, o Tor é sinônimo de dark web, a parte não indexada da internet acessível apenas com determinados navegadores. A conexão entre o Tor e a dark web começou com o mercado da dark web Silk Road, onde os clientes podiam comprar drogas e outros bens ilegais. Quando em operação, o notório mercado online só podia ser acessado através do Tor.

Como um navegador que permite o anonimato tanto para os hosts do site quanto para os visitantes, o apelo do Tor para quem acessa a dark web é óbvio. Embora a dark web não seja apenas um paraíso de atividades ilícitas, acessar a dark web por meio do navegador onion é popular entre os criminosos. É por isso que os escaneamentos da dark web são importantes para que você saiba se suas informações pessoais foram comprometidas.

Mas a rede Tor não foi projetada pensando na criminalidade, nem foi planejada para ser o "navegador da dark web". O Tor é uma ferramenta de privacidade online legítima e eficaz e também pode ser seu navegador preferido na surface web. As inovações de roteamento Tor criadas para os agentes de inteligência dos Estados Unidos agora são usadas por vários usuários comuns que valorizam sua privacidade online e a segurança dos dados.

Outros navegadores da dark web

Embora o Tor Browser tenha fortes laços com a navegação na dark web, ele também tem concorrência. Existem outros navegadores que também podem acessar a dark web. Embora o Tor permita o anonimato, esses outros navegadores têm suas vantagens.

Aqui estão alguns outros navegadores da dark web:

-

I2P - Invisible Internet Project: semelhante ao Tor, esta é uma camada de rede privada totalmente criptografada. Na I2P, cada usuário atua como um nó, em vez de ter nós administrados por voluntários, como o Tor.

-

Subgraph OS: Embora não seja um navegador propriamente dito, esse sistema operacional de código aberto foi projetado para ser resistente à vigilância e aos bisbilhoteiros. Ele incorpora o Tor em seu ecossistema.

-

Hyphanet: a Hyphanet, anteriormente conhecida como Freenet, é uma plataforma ponto a ponto para publicação e comunicação que é resistente à censura e respeita a privacidade. Ela está disponível para sistemas Windows, macOS, GNU/Linux e POSIX.

-

Firefox: Embora esse navegador popular e acessível possa acessar a dark web se você souber como configurar o acesso por proxy, ele não possui alguns dos recursos de segurança do Tor para a dark web.

-

Waterfox: baseado no Firefox, o navegador Waterfox é rápido e possui proteção de rastreamento para proteger sua privacidade.

O mecanismo de pesquisa padrão do Tor é uma versão sombria do DuckDuckGo, mas há outros mecanismos de pesquisa da dark web que você pode usar no Tor.

Como usar o Tor Browser

O Tor Browser está atualmente disponível para Windows, Mac, Linux e Android. Você pode baixá-lo no site oficial do Tor. Após a instalação, você pode usar o Tor para acessar a internet pública, bem como sites .onion.

Veja como baixar e instalar o Tor Browser no Windows, Mac, Linux ou Android:

No PC Windows

-

No site do projeto Tor, acesse a página de download do Tor Browser. Clique no ícone do Windows.

-

Após o download, escolha onde deseja instalar o Tor e instale-o.

-

Inicie o Tor Browser no local de download e clique em Conectar.

No Mac

-

Acesse a página de download do Tor Browser. Clique no ícone da Apple.

-

Arraste o ícone do Tor Browser sobre o ícone Aplicativos.

-

Inicie o aplicativo do Tor Browser e clique em Conectar.

No Android

Faça o download do Tor Browser no site do Tor Project ou abra a Google Play Store, procure o Tor Browser e toque em Instalar. Após a instalação, você pode abrir o Tor diretamente ou iniciá-lo na tela inicial.

Depois de configurar o Tor em seu dispositivo, altere seu navegador padrão para obter o máximo de privacidade. Confira nossa avaliação dos melhores navegadores para segurança e privacidade.

Posso usar o Tor Browser no iPhone?

Não é possível obter o Tor Browser para iPhone. O iOS exige que os navegadores usem Webkit, o que o Tor Browser não permite por questões de privacidade. O Tor recomenda alternativas para o iOS, Onion Browser ou Orbot, de navegadores de código aberto que usam tecnologia semelhante à do Tor.

Como desinstalar o Navegador Tor

Veja como desinstalar o Tor Browser no Windows:

Como desinstalar o Tor Browser no Mac:

Veja como desinstalar o Tor Browser no Android:

Navegue com segurança e privacidade online

Embora o Tor seja uma ferramenta poderosa para navegação anônima na dark web, ele não é perfeito. Ele é lento e pode atrair atenção indesejada do governo ou do seu provedor de serviços da Internet. Se estiver procurando uma alternativa segura, protegida e privada para navegar na surface web, obtenha o Avast Secure Browser.

Leve, rápido e fácil de usar, o Avast Secure Browser foi projetado por especialistas em segurança para aumentar sua privacidade online. Ele ajudará a impedir que os hackers roubem seus dados, bloqueará links maliciosos, forçará os sites a usar criptografia e alertará sobre sites perigosos que você pode estar prestes a visitar. Baixe o Avast Secure Browser hoje mesmo para ter mais segurança, controle e desempenho.

O Tor Browser envia o tráfego da web por um nó de entrada (azul), nó intermediário (verde) e nó de saída (laranja) para criptografar e descriptografar o tráfego.

O Tor Browser envia o tráfego da web por um nó de entrada (azul), nó intermediário (verde) e nó de saída (laranja) para criptografar e descriptografar o tráfego. Seu tráfego na web passa por milhares de camadas de descriptografia ao se conectar à internet pelo Tor Browser.

Seu tráfego na web passa por milhares de camadas de descriptografia ao se conectar à internet pelo Tor Browser. Use o Tor com uma VPN para garantir que o tráfego na web seja totalmente criptografado.

Use o Tor com uma VPN para garantir que o tráfego na web seja totalmente criptografado.