O que é detecção e resposta de endpoint (EDR)?

A detecção e resposta de endpoint é um protocolo de segurança automatizado que monitora eventos, como a abertura ou a criação de arquivos, em dispositivos conectados a uma rede. A EDR é uma tecnologia emergente usada para monitorar sinais de alerta ou outras assinaturas maliciosas e neutralizar ameaças que passam por uma rede.

Em caso de violação, as ferramentas de EDR enviam relatórios às equipes de segurança para informar como e quando ela ocorreu. As ferramentas de EDR também registram todas as atividades para que os administradores do sistema tenham o máximo possível de informações para diagnosticar e lidar com a ameaça. Alguns sistemas de segurança de EDR podem colocar problemas em quarentena e repará-los de forma autônoma.

Se quiser saber exatamente o que é um endpoint no contexto da definição de EDR, ele é o dispositivo que você está usando neste momento. Também pode ser a Alexa ou qualquer dispositivo da Internet das coisas. Em termos de segurança, os endpoints incluem:

Esses dispositivos são chamados de endpoints porque são a última parada dos dados na jornada até o usuário final e podem oferecer acesso à rede maior da qual você faz parte.

Antes de baixar uma ferramenta de segurança de EDR, saiba que a tecnologia não foi projetada para proteger computadores individuais. A EDR ajuda os departamentos de TI e os gerentes de rede a supervisionar um grande número de terminais (dispositivos) conectados à rede. Basta que um desses dispositivos seja hackeado, para que se abra uma porta dos fundos para o resto. Portanto, com a detecção e resposta de endpoint, os departamentos de TI podem manter as redes que eles supervisionam livres de tráfego malicioso.

Claro, é sempre bom aumentar a própria segurança, independentemente da rede em que você esteja. Isso envolve seguir as práticas recomendadas, como criar senhas fortes com um gerador de senhas aleatórias, atualizar regularmente seus softwares e usar um software abrangente de segurança cibernética.

Por que a EDR é necessária?

A detecção e resposta de endpoint ajuda a combater técnicas de hackers cada vez mais sofisticadas. Pessoas mal-intencionadas procuram constantemente novos exploits para tirar proveito da infraestrutura de segurança cibernética, mas a EDR oferece uma melhor detecção de ameaças e permite que as equipes de segurança de rede respondam às violações mais rapidamente.

Atualmente, variedades avançadas de malware ameaçam todos os dispositivos: laptops, tablets e smartphones são portas abertas em potencial para os invasores cibernéticos. Em um ambiente de rede moderno, onde tablets e telefones podem pegar vírus, e até mesmo objetos do dia a dia, como impressoras e cafeteiras, podem ser invadidos, os departamentos de TI lutam para gerenciar milhares de endpoints vulneráveis. Isso significa que há muitas portas abertas.

As empresas podem gerenciar a proteção com um conjunto de soluções, mas nada é mais eficaz e conveniente do que um sistema integrado que registre e analise as atividades automaticamente. É aí que a segurança cibernética de EDR entra em cena. Com uma plataforma de EDR, a equipe de segurança pode saber o que está acontecendo com o computador sob ataque, o que é inestimável para uma resposta rápida.

As ferramentas de EDR podem diferenciar entre malware e vírus, ajudar a evitar hacks de roteador e identificar aplicativos falsos com base em comportamento suspeito (como editar o registro).

Como a EDR funciona?

A EDR registra eventos em um dispositivo ou uma rede e monitora essas informações para fins de investigação, relatório, detecção e alerta. As soluções de EDR também vêm com recursos de software que colocam em quarentena e investigam automaticamente qualquer ameaça em um sistema.

Ao contrário de um programa antivírus que detecta e remove um vírus ou malware, as ferramentas de EDR geralmente são projetadas para oferecer uma solução de segurança mais ampla para empresas (mas também incluem recursos de ferramenta de remoção de vírus). O software de EDR também contém ferramentas de análise aprofundadas que podem detectar hackers que usam malware sem arquivo.

Detecção

A EDR monitora o tráfego de rede em tempo real para oferecer uma ideia do que está acontecendo em um computador e ajudar o produto de EDR (e a equipe de segurança) a detectar comportamentos suspeitos. Se o registro mostrar alterações, como um aplicativo de repente usando 100% de memória, a ferramenta de EDR pode alertar a segurança cibernética. O software de EDR pode detectar até mesmo anomalias minúsculas, graças aos arquivos de segurança baseados em nuvem de atividades anteriores.

Cada nova situação de segurança ajuda a enriquecer a análise e melhorar a compreensão do comportamento de uma determinada variedade de malware, o que acelera o tempo de correção. No entanto, nem toda solução de detecção e resposta de ameaças arquiva dados na nuvem.

Para resumir, a fase de detecção de EDR envolve:

-

Monitorar se há comportamento suspeito na atividade de um computador

-

Comparar essaa atividade com um registro de comportamentos suspeitos conhecidos

-

Apresentar um alerta se houver algo errado

A detecção de EDR envolve verificar a atividade dos computadores em uma rede em relação aos logs de comportamento suspeito ou mal-intencionado.

A detecção de EDR envolve verificar a atividade dos computadores em uma rede em relação aos logs de comportamento suspeito ou mal-intencionado.

Contenção

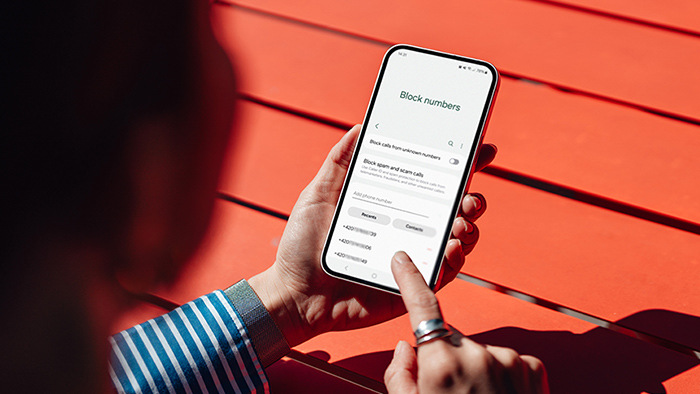

Uma infecção por vírus pode se espalhar e corromper outros arquivos e dispositivos, portanto, a contenção rápida é crucial. A segmentação isola arquivos em sub-redes, colocando-os fora do alcance uns dos outros e limitando a conectividade.

Ransomware e spyware podem comprometer os dados mais sigilosos de uma empresa, por isso, é essencial se proteger contra essas ameaças com a melhor segurança. A EDR pode agir rapidamente para colocar esses dados em segurança, contendo a ameaça antes de descobrir como neutralizá-la definitivamente.

A contenção de EDR envolve:

-

Limitar os danos de um vírus ou outro malware

-

Garantir que o arquivo suspeito tenha conectividade limitada com o resto da rede

-

Isolar o sistema ou o dispositivo comprometido do resto da rede

A contenção de EDR significa isolar um arquivo ou dispositivo infectado para limitar os danos a uma rede.

A contenção de EDR significa isolar um arquivo ou dispositivo infectado para limitar os danos a uma rede.

Investigação

Depois de detectar e conter uma ameaça, as ferramentas de detecção e resposta de endpoint tentam descobrir o que está errado e qual tipo de ameaça estão enfrentando. Depois de isolar o malware, os sistemas de EDR adicionam as características e assinaturas dele a uma amostra de análise dinâmica para analisar como ele funciona. O sandboxing pode oferecer um ambiente isolado para que a EDR execute testes e ajude a equipe de segurança a entender como o malware funciona.

Uma investigação detalhada pode ajudar as ferramentas de EDR a agir de forma rápida e eficaz para detectar e combater ataques semelhantes no futuro.

A investigação é quando a ferramenta de EDR:

-

Faz experiências com o malware em um ambiente fechado para ver como ele se comporta

-

Examina os objetivos e mecanismos do vírus

-

Explora o sistema de arquivos onde o vírus se enraizou para reunir dados forenses de endpoint

-

Adiciona as descobertas a uma biblioteca dinâmica de relatórios para ajudar em futuros ataques

A investigação de EDR envolve analisar ameaças e registrar informações para ajudar na defesa contra ataques futuros.

A investigação de EDR envolve analisar ameaças e registrar informações para ajudar na defesa contra ataques futuros.

Eliminação

A eliminação de EDR significa excluir todos os vestígios do vírus e corrigir os arquivos com os quais ele pode ter interagido. Por isso, a tecnologia de EDR registra meticulosamente as ações do computador, pois a sequência de eventos que levaram à infecção podem oferecer pistas sobre a origem, o comportamento e a trajetória do arquivo. Livrar-se completamente do malware garante que nenhuma parte da rede ou sistema de arquivos permaneça comprometida.

Em resumo, a eliminação de EDR é como:

-

O vírus ou malware é excluído

-

Qualquer arquivo ou segmento da rede é reparado

-

Qualquer cópia do vírus é desenraizada

A eliminação de EDR significa remover completamente a ameaça e reparar as partes infectadas de uma rede.

A eliminação de EDR significa remover completamente a ameaça e reparar as partes infectadas de uma rede.

Componentes principais de uma solução de EDR

Vamos examinar os componentes específicos por trás das soluções eficazes de EDR.

-

Fluxo de triagem de incidentes: o software deve ser capaz de determinar os problemas que precisam de atenção especializada imediata e aqueles que podem ser tratados automaticamente pelo software.

-

Caça às ameaças: o objetivo da EDR é capturar malwares que passem pelo software de segurança, e isso é a caça às ameaças. Erros humanos também podem permitir que o malware entre no sistema, portanto, procure técnicas comuns de engenharia social que os hackers usam.

-

Agregação e enriquecimento de dados: um arquivo avançado de situações de segurança anteriores pode ajudar as ferramentas de EDR a eliminar falsos positivos e encontrar rapidamente soluções eficazes para contenção, investigação e eliminação.

-

Resposta integrada: um dos maiores benefícios da EDR é a integração de muitas ferramentas distintas. Os aplicativos de EDR se comunicam entre si e compartilham recursos, o que economiza tempo e preserva o foco e a concentração da equipe de segurança.

-

Várias opções de resposta: há diversos tipos de ataques, por isso, é importante que a EDR não siga um único caminho. As melhores ferramentas oferecem opções para lidar com cada etapa, o que permite que os especialistas tenham mais controle sobre situações potencialmente problemáticas.

Impedir que seus dados apareçam em vazamentos

A EDR é implantada por equipes especializadas em segurança de TI, mas isso não significa que você não deva pensar em como manter a segurança dos seus dispositivos e dados. Infelizmente, violações de dados acontecem. Nesses casos, suas informações pessoais podem ser expostas ou até mesmo vazar na dark web.

Felizmente, o Avast BreachGuard informa automaticamente se seu e-mail ou outras credenciais foram comprometidas para que você altere imediatamente as senhas para reduzir os danos. O BreachGuard também permite desativar automaticamente o envio de dados para organizações para tornar suas informações confidenciais menos vulneráveis e ajudar a preservar sua privacidade.

A detecção de EDR envolve verificar a atividade dos computadores em uma rede em relação aos logs de comportamento suspeito ou mal-intencionado.

A detecção de EDR envolve verificar a atividade dos computadores em uma rede em relação aos logs de comportamento suspeito ou mal-intencionado. A contenção de EDR significa isolar um arquivo ou dispositivo infectado para limitar os danos a uma rede.

A contenção de EDR significa isolar um arquivo ou dispositivo infectado para limitar os danos a uma rede. A investigação de EDR envolve analisar ameaças e registrar informações para ajudar na defesa contra ataques futuros.

A investigação de EDR envolve analisar ameaças e registrar informações para ajudar na defesa contra ataques futuros. A eliminação de EDR significa remover completamente a ameaça e reparar as partes infectadas de uma rede.

A eliminação de EDR significa remover completamente a ameaça e reparar as partes infectadas de uma rede.