Rozwiązania Avast zapewniające bezpieczeństwo w Internecie dla małych firm

Korzystaj z godnej zaufania ochrony online od jednego z liderów w branży cyberzabezpieczeń. Avast Business zapewnia wysokiej jakości ochronę punktów końcowych i oprogramowanie antywirusowe zaprojektowane dla małych firm. Wybierz poziom ochrony, który najlepiej odpowiada potrzebom Twojej firmy.

Avast Essential Business Security

Avast Essential Business Security

Avast Premium Business Security

Avast Premium Business Security

Avast Ultimate Business Security

Avast Ultimate Business Security

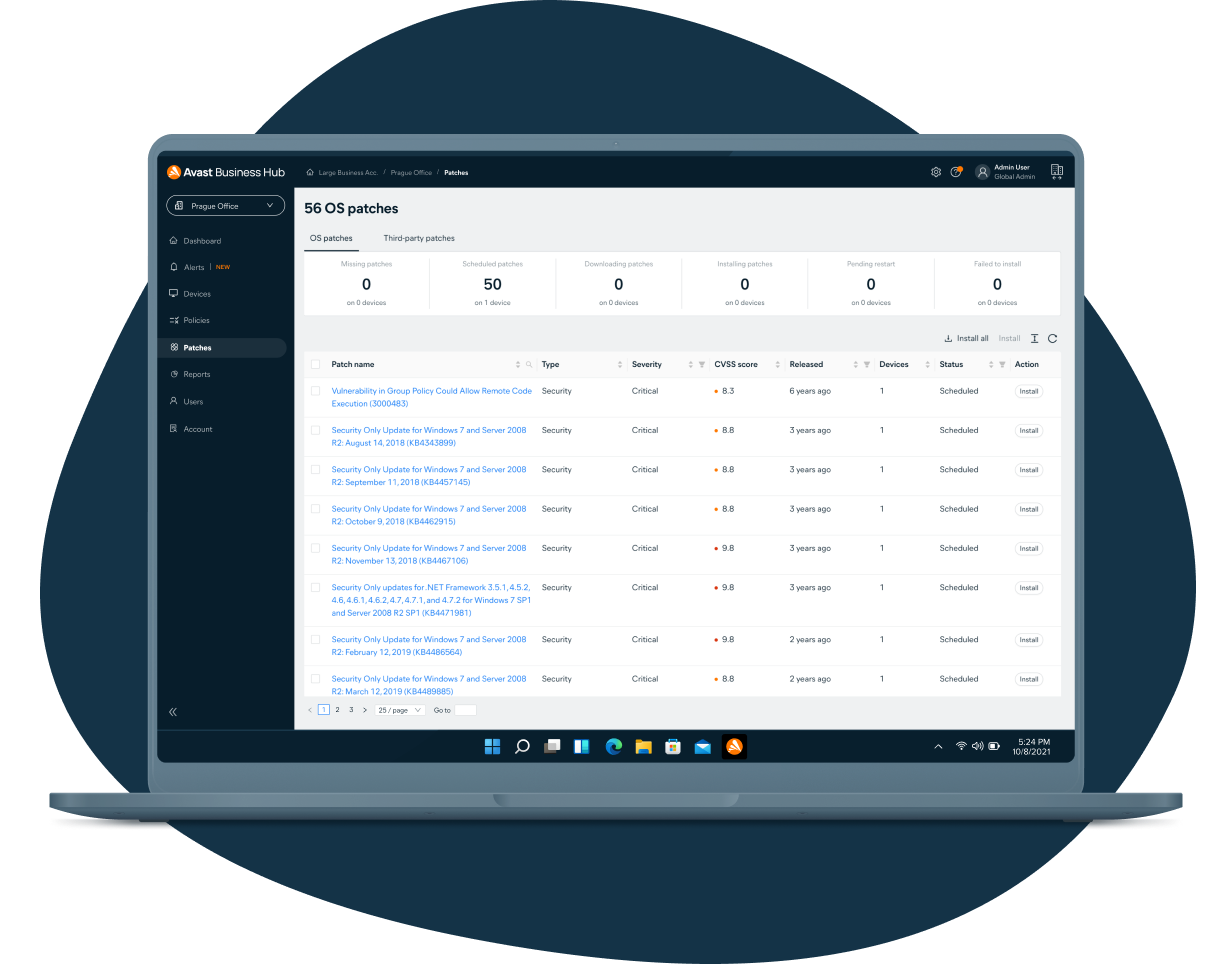

Platforma zarządzania online

Pomaga zdalnie zarządzać bezpieczeństwem punktów końcowych w Internecie (Zobacz, jak to działa)

Ochrona punktów końcowych

Pomaga chronić użytkowników za pomocą nagradzanych cyberzabezpieczeń1

Zapobieganie atakom z użyciem oprogramowania wymuszającego okup i ochrona danych

Ochrona przed phishingiem

Pomaga użytkownikom unikać fałszywych witryn, które kradną dane.

Kontrola treści internetowych

Ogranicza dostęp do niepożądanych treści.

Osobista sieć VPN

Pomaga chronić przesyłane dane w publicznych sieciach Wi-Fi2

Blokada USB

Pomaga w blokowaniu nieautoryzowanych urządzeń pamięci masowej.

Zarządzanie poprawkami

Automatycznie naprawia luki w zabezpieczeniach aplikacji2

Cyberataki to poważne zmartwienie dla małych firm. Jeśli nie masz odpowiedniej ochrony, Twoja firma może stracić czas i pieniądze, a także utracić poufne informacje. Pozwól nam Ci pomóc w ochronie danych Twojej firmy i klientów — dzięki temu bez przeszkód i ze spokojem skupisz się na prowadzeniu działalności.

Małym firmom grozi wiele rodzajów cyberzagrożeń, więc cyberbezpieczeństwo musi być równie wszechstronne. Oznacza to nowej generacji ochronę punktów końcowych oraz antywirus dla małych firm, zarządzanie poprawkami, wirtualną sieć prywatną i funkcje blokady USB.

Oprócz oprogramowania należy też przejrzeć stosowane zasady i praktyki. Obejmuje to przeszkolenie pracowników w zakresie wykrywania ataków opartych na inżynierii społecznej, takich jak ataki phishingowe. Połączenie tych elementów zapewni Twojej małej firmie naprawdę kompleksową ochronę.

Dlaczego małe i średnie firmy potrzebują antywirusa?

Ochrona przed naruszeniem bezpieczeństwa danych

Automatyzacja i ochrona punktów końcowych

Platforma zarządzania online

Wybierz opcję, która Ci odpowiada

Podstawowa ochrona internetowa, która jest po prostu niezbędna

Avast Essential Business Security zawiera naszego nagradzanego antywirusa, który pomaga chronić Twoją firmę przed wirusami, phishingiem, ransomware, oprogramowaniem szpiegującym, zagrożeniami typu zero-second, lukami w zabezpieczeniach sieci Wi-Fi i nie tylko.

Często zadawane pytania (FAQ)

Odwiedź nasze Centrum pomocy technicznej, aby uzyskać odpowiedzi na często zadawane pytania.

Korzystaj z zabezpieczeń online, którym możesz zaufać

Wybierz poziom ochrony, który najlepiej odpowiada potrzebom Twojej firmy

Z łatwością konfiguruj ochronę urządzeń, zarządzaj subskrypcjami oraz monitoruj i dodawaj urządzenia z jednego miejsca — gdziekolwiek jesteś, o dowolnej porze.

Nagradzany antywirus do ochrony wszystkich urządzeń przed złośliwym oprogramowaniem, phishingiem, ransomware i innymi zaawansowanymi cyberatakami.

Chroni przed kradzieżą Twoje dane osobiste i firmowe, a także dane Twoich klientów.

Nie masz pewności, które rozwiązanie będzie najlepsze dla Twojej firmy?

Ważne informacje o Twojej subskrypcji

Co to jest subskrypcja?

Subskrypcja to zobowiązanie firmy Avast wobec Ciebie, czyli naszego klienta, do nieustannego działania na rzecz ochrony, optymalizacji i łączności ze światem wirtualnym w zamian za roczną opłatę, którą pobieramy z karty bankowej lub konta PayPal. Dzięki opłacie za subskrypcję możesz korzystać z pomocy firmy Avast w zakresie objętych subskrypcją usług do momentu anulowania subskrypcji. Jeśli Twoja subskrypcja wygasła, możesz uzyskać pomoc tutaj.

Wybrany okres, za który płacisz, jest liczony w miesiącach i zależnie od wybranej usługi Avast może wynosić jeden miesiąc, jeden rok lub kilka lat. Pod koniec opłaconego okresu Avast automatycznie obciąża zapisaną formę płatności, aby zapewnić ciągłość usługi.

Warunki automatycznego odnawiania i ceny

Opłata za kolejny okres subskrypcji będzie równa cenie opublikowanej w chwili pobrania. Opłaty pobieramy z zapisanej formy płatności maksymalnie 35 dni przed rocznicą wykupienia subskrypcji usługi Avast. Wysokość tych opłat może się zmieniać. W przypadku subskrypcji rocznych maksymalnie 65 dni przed rocznicą wysyłamy przypomnienie o końcu okresu rozliczeniowego i o pobraniu opłaty za kolejny okres.

Produkty Avast są sprzedawane w formie ciągłych subskrypcji. Termin ten oznacza nieprzerwane wsparcie w ramach naszego oprogramowania dostępne w okresie subskrypcji. Subskrypcja jest kontynuowana bez przerwy w świadczeniu usługi, chyba że ręcznie anulujesz ją przed pobraniem opłaty za kolejny okres lub nie będziemy w stanie pobrać opłaty z zapisanej formy płatności w wyznaczonym terminie. Dzięki systemowi ciągłej subskrypcji możemy zapewnić Ci nieprzerwane korzystanie z oferowanej usługi.

Avast oferuje wiele różnych usług, na które możesz mieć roczną subskrypcję. Często na pierwszy rok subskrypcji oferujemy zniżkę, aby zachęcić użytkowników do korzystania z naszych najlepszych na rynku usług. Oznacza to, że płatność za pierwszy okres może być niższa niż za kolejne okresy. Gdy zdecydujesz się na subskrypcję naszej usługi, wyraźnie poinformujemy Cię o różnicy w cenie. Przed rocznicą wykupienia subskrypcji otrzymasz przypomnienie o rozliczeniu z informacją o opłacie za kolejny okres.

Aktualizacja lub anulowanie subskrypcji oraz zwrot środków

Avast obciąża tylko zapisaną formę płatności i nie ma żadnej innej możliwości pobrania opłaty za bieżącą usługę. Oznacza to, że ponosisz odpowiedzialność za wyrażenie zgody na zapisanie formy płatności przy pierwszym zakupie i za jej aktualizowanie, tak aby usługa była kontynuowana bez przerwy przez cały okres naszej współpracy. Subskrypcję możesz anulować na Koncie Avast, które jest powiązane z adresem e-mail podanym podczas zakupu subskrypcji. Więcej informacji oraz instrukcje dotyczące anulowania subskrypcji znajdziesz tutaj .

W ciągu 30 dni od rozpoczęcia pierwszej subskrypcji lub od jej rocznicy możesz skontaktować się z działem obsługi klienta Avast (tutaj), aby poprosić o zwrot środków. Więcej ogólnych informacji o subskrypcjach oraz ich odnawianiu znajdziesz tutaj.

Obowiązki klienta

Choć nasze zobowiązania wobec klientów traktujemy bardzo poważnie, wiele zależy od tego, czy klienci zarejestrują się oraz pobiorą, zainstalują i będą regularnie aktualizować nasze oprogramowanie. Jest to bardzo istotne, ponieważ nieustannie udoskonalamy i rozszerzamy usługę, na którą klient ma subskrypcję, i chcemy, aby miał on dostęp do wszystkich tych korzyści. Wprowadzane cały czas udoskonalenia i rozszerzenia podlegają umowie licencyjnej Avast (EULA), która jest dostępna do wglądu tutaj .