O que é ransomware?

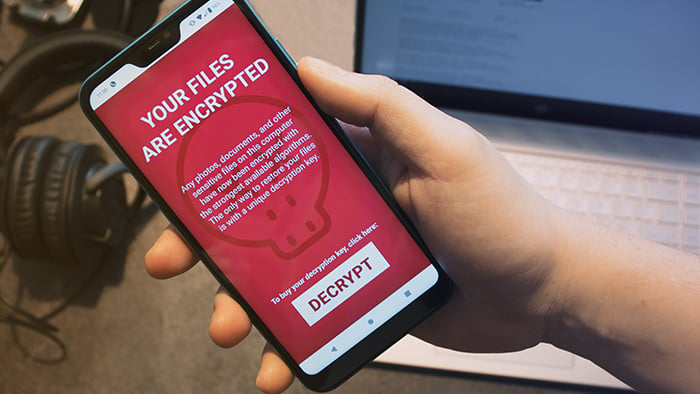

Ransomware é um tipo de malware que criptografa dados ou bloqueia sistemas, exigindo pagamento em troca da recuperação do acesso. É a versão digital de uma situação envolvendo um refém.

Ransomwares criptografam arquivos, o que significa que embaralham a estrutura deles de forma que fiquem inutilizáveis e inacessíveis. Normalmente, apenas a chave do invasor é capaz de descriptografá-los e devolver o acesso. Atualmente, muitos ataques de ransomware também roubam os arquivos atacados. Essa tática de dupla extorsão (criptografia + roubo) dá ainda mais vantagem aos invasores.

Após a instalação de um ransomware, a vítima recebe um pedido de resgate com prazo e instruções de pagamento. Se o pagamento não for feito no prazo, o ransomware pode excluir os arquivos permanentemente, destruir sistemas ou inutilizar os dispositivos.

Pesquisas descobriram que ataques de ransomware e extorsão estão aumentando drasticamente e atualmente representam mais da metade de todos os ciberataques.

Os ataques de ransomware podem visar todos os tipos de arquivos, desde pessoais até críticos para os negócios. Invasores com frequência visam organizações que coletam dados valiosos, como instituições financeiras e hospitais. No entanto, indivíduos também são alvos comuns, pois é menos provável que tenham os recursos necessários para lidar com um ataque, sendo mais propensos a pagar o resgate.

Infelizmente, pagar o resgate nem sempre garante a devolução dos arquivos. Alguns hackers ficam com o dinheiro e destroem os arquivos mesmo assim. Outros devolvem o acesso, mas ainda os disponibilizam na dark web, onde às vezes podem vendê-los e lucrar.

Ransomware e vírus são ambos tipos de malware, mas não são a mesma coisa.

Ransomware e vírus são ambos tipos de malware, mas não são a mesma coisa.

Como o ransomware funciona

Veja como um ataque de ransomware geralmente funciona:

-

Entrega: o ransomware é enviado ao dispositivo da vítima, em geral por meio de e-mails de phishing, anexos maliciosos ou links perigosos. A maioria dos dispositivos está suscetível, incluindo PCs, Macs, Androids e iPhones.

-

Execução: após aberto ou ativado, o ransomware criptografa os arquivos visados, tornando-os inacessíveis. Ele também pode bloquear completamente o acesso a sistemas e dispositivos. Ransomwares tendem a usar métodos de criptografia de dados que só podem ser revertidos com uma chave de descriptografia específica, tornando a recuperação praticamente impossível sem a cooperação do invasor.

-

Pedido de resgate: uma mensagem aparece, informando a vítima sobre o ataque, o prazo e as instruções de pagamento (normalmente em criptomoeda).

-

Resultado: se o resgate for pago, o invasor pode devolver o acesso... ou não. A recuperação não é garantida. Se o resgate não for pago, os arquivos podem ser excluídos, os sistemas ou dispositivos podem ser bloqueados permanentemente ou destruídos, ou o atacante pode aumentar o valor do resgate e estabelecer um novo prazo de pagamento.

Como o ransomware se espalha?

A maneira mais comum pela qual os ransomwares se espalham é por meio de esquemas de engenharia social. As vítimas são convencidas a clicar em anexos ou links maliciosos em e-mails, mensagens de texto ou mensagens em mídias sociais aparentemente confiáveis.

Esses links e anexos escondem ransomwares, que são liberados assim que abertos ou ativados. Quando é executado, o ransomware se instala no dispositivo.

Ransomwares também podem se espalhar por meio de hardware, como uma unidade USB infectada ou entradas de carregamento USB públicas comprometidas. Em alguns casos, hackers podem espalhar malwares em toda uma rede ao se conectarem a apenas um dispositivo desprotegido.

Outras maneiras pelas quais ransomwares se espalham incluem:

-

Ameaças de dia zero: esses ataques exploram vulnerabilidades de software que ainda não foram corrigidas, deixando as vítimas indefesas.

-

Abuso do acesso remoto: criminosos têm como alvo ferramentas que concedem acesso remoto a dispositivos ou redes, como o protocolo de desktop remoto (RDP) ou VPNs com pouca segurança. Mesmo que a segurança do dispositivo seja forte, portas de acesso remoto expostas podem dar aos atacantes uma forma fácil de enviar ransomwares.

-

Credenciais comprometidas ou chaves de API roubadas: ao roubar chaves de API, invasores podem se passar por suas vítimas e ganhar acesso a dados, serviços e redes. Isso facilita entregar ransomware aos sistemas alvejados.

-

Ataques de cadei de fornecimento de software: hackers sofisticados podem infectar provedores de serviços ou apps confiáveis, usando seus softwares como cavalos de Troia. Quando as vítimas baixam arquivos ou atualizações de software comprometidas, também baixam ransomwares sem saber disso.

Tipos de ransomware

Embora novos ransomwares apareçam constantemente, veja os principais tipos de ransomware:

-

Codificadores de arquivos: também conhecidos como criptografistas, codificadores de arquivos criptografam e bloqueiam arquivos nos dispositivos infectados. Os invasores exigem um pagamento pelas chaves de descriptografia, normalmente dando um prazo para isso. Após o prazo expirar, eles podem danificar, destruir ou bloquear permanentemente seus arquivos.

-

Bloqueadores de tela: eles impedem totalmente o acesso ao dispositivo. Geralmente, eles parecem vir de uma instituição governamental, como o Departamento de Segurança Interna dos EUA ou o FBI, e alegam que você violou uma lei e deve pagar uma multa para desbloquear o seu dispositivo.

-

Doxxing: o doxing não é tecnicamente uma forma de ransomware, mas é uma ameaça digital séria que envolve extorsão. Um invasor ganha acesso aos seus dados confidenciais, incluindo nomes de usuário, senhas, números de cartão de crédito ou informações de passaporte. Em seguida, ameaçam publicar essas informações a menos que você pague o resgate.

-

Scareware: o scareware é um programa de software falso que afirma ter detectado problemas em seu computador e exige pagamento para corrigi-los. Um scareware normalmente bombardeia sua tela com alertas e mensagens de pop-up. Alguns scarewares se comportam como bloqueadores de tela, bloqueando completamente seu computador ou dispositivo móvel.

-

Ransomware bloqueador: esse tipo de ransomware bloqueia o acesso ao seu dispositivo ou às funções principais, como apps ou ferramentas de sistema. As vítimas em geral veem um pedido de resgate em tela cheia que pode estar imitando uma mensagem de alguma autoridade ou outro tipo de mensagem oficial.

-

Ransomware de dupla extorsão: invasores roubam seus arquivos antes de criptografá-los. Isso dá uma vantagem extra a eles, uma vez que podem ameaçar vazar os dados se o resgate não for pago.

-

Ransomware como serviço (RaaS): ferramentas RaaS são ransomwares prontos para uso que facilitam a praticamente qualquer pessoa executar esse tipo de ataque. Também não são apenas indivíduos trabalhando sozinhos. Existem grupos e RaaS que alugam esses “kits de ferramentas”, sendo o LockBit um exemplo conhecido. Esses grupos alugam seus ransomwares em troca de uma taxa paga de forma adiantada ou em troca de uma parte do resgate.

Exemplos de ransomware no mundo real

Ransomwares estão entre os ciberataques mais devastadores da história e ainda são uma grande ameaça atualmente. Veja alguns exemplos dos maiores ataques de ransomware ao longo dos anos.

GandCrab

O GandCrab, operado em um modelo de ransomware como serviço (RaaS), apareceu em 2018. Estima-se que tenha afetado mais de 1,5 milhão de usuários. Pesquisadores lançaram uma ferramenta de descriptografia em 2019 que neutraliza todas as versões do GandCrab.

WannaCry

A variedade WannaCry mostra a grande extensão de um ataque de ransomware baseado em PC. Em maio de 2017, o WannaCry se espalhou pelo mundo e atacou mais de 200.000 milhões de computadores, causando centenas de milhões de dólares de prejuízo.

Petya

O Petya, que surgiu em 2016, usava a abordagem de bloqueio de tela, criptografando a tabela de arquivos mestre do disco rígido para bloquear os computadores. Embora a versão original do Petya não esteja mais na ativa, a ESET Research descobriu um novo ransomware em 2025 e o nomeou “HybridPetya” devido à sua similaridade.

Popcorn Time

Criminosos de ransomware podem maximizar os lucros espalhando o malware para muitos dispositivos. Por isso, começaram a encorajar as vítimas a infectar outras pessoas. A variedade Popcorn Time pede para você infectar outros dois usuários com o malware em vez de pagar um resgate. Se as outras duas pessoas pagarem o preço, você receberá seus arquivos de volta, de graça.

Locky

O ransomware Locky geralmente se espalha usando e-mails fraudulentos com anexos maliciosos. Uma vez abertos, seus arquivos são bloqueados. O Locky pode criptografar diferentes tipos de arquivos, de dados do Microsoft Office ao código fonte do seu computador. Essa variedade foi mais utilizada em 2016 para uma campanha dirigida às instituições de saúde.

CryptoLocker

A variedade de ransomware CryptoLocker foi especialmente terrível. Esse ransomware se instalava no perfil do usuário do computador e escaneava o computador e os dispositivos conectados em busca de arquivos e pastas para criptografar. Tendo aparecido pela primeira vez no final de 2013, o CryptoLocker usou o famoso botnet Gameover ZeuS para se espalhar em uma campanha sustentada que durou meses.

Cerber

Usando o modelo RaaS, os criadores do Cerber licenciaram essa variedade a outros cibercriminosos por uma porcentagem dos ganhos obtidos das vítimas. Introduzida em 2016, o Cerber tornou-se uma opção de ransomware muito popular devido a sua facilidade de uso e disponibilidade. Embora não tenha proeminência atualmente, ainda é uma ameaça.

Ryuk

Ryuk é um ransomware que visa vítimas de alto valor que podem pagar resgates caros. Os alvos incluem: empresas, governos e instituições públicas como hospitais e escolas. Tendo aparecido pela primeira vez em 2018, o Ryuk foi uma ameaça notável durante cinco anos. Atualmente, a estratégia do Ryuk, que envolvia interromper estruturas críticas continua inspirando novos ataques.

REvil

REvil foi uma das organizações cibercriminosas mais prolíficas de 2019 a 2021. Em 2021, orquestrou o maior ataque de ransomware já registrado (até aquele momento), exigindo um resgate de US$ 70 milhões. A REvil infectou centenas de grandes empresas por meio de uma vulnerabilidade do software de gerenciamento do desktop, interrompendo operações no mundo todo.

Ransomware bloqueador de tela para Apple

Dispositivos Apple em geral são menos vulneráveis a malwares, mas sua popularidade cada vez maior foi percebida pelos desenvolvedores de malwares. Nos últimos anos, ransomwares que têm especificamente o macOS como alvo apareceram, com o LockBit sendo citado como responsável.

Ransomwares podem ser removidos?

Dependendo de seu dispositivo e da variedade, pode ser possível remover um ransomware. No entanto, pode não ser possível desfazer todo o estrago que ele já tenha causado.

Caso seu computador tenha sido infectado por ransomware, consulte nossos guias sobre como remover ransomware de PCs e remover ransomware de Macs. Também experimente baixar uma chave de descriptografia gratuita desta lista para recuperar seus arquivos. Caso não esteja vendo a variedade do ransomware aqui, a iniciativa No More Ransom Project também tem uma lista de ferramentas de descriptografia.

Você pode descobrir que ferramentas de descriptografia não estão disponíveis para variedades mais recentes. Por isso, a prevenção contra ransomware é importante. Ransomware é um tipo de malware, portanto, se você usa um software antivírus confiável, esse já é um ponto de partida que pode ajudar a evitá-lo.

Como evitar ataques de ransomware

Não há uma única forma de evitar ataques de ransomware porque malwares podem infectar seus dispositivos de várias maneiras. Para ajudar a evitar ransomwares, use uma abordagem de camadas seguindo as dicas de cibersegurança a seguir.

-

Mantenha o software atualizado: atualizações de software e de sistema operacional incluem patches de segurança que são essenciais para ajudar a impedir que ransomwares e outros malwares se infiltrem nos seus dispositivos.

-

Utilize ferramentas de segurança confiáveis: softwares de segurança, como a proteção antivírus e firewalls, podem ajudar a bloquear malwares e alertar você sobre atividades suspeitas. Muitos programas antivírus também podem fornecer mais segurança contra golpes e hackers.

-

Backups na nuvem ou offline regulares: se você faz backup de seus dados importantes regularmente, pode reinstalar os arquivos facilmente sem precisar da chave de descriptografia de um invasor. Use uma combinação de métodos de armazenamento online e offline, uma vez que ransomwares também podem visar seus backups.

-

Não baixe apps de fontes desconhecidas: baixe apps apenas de fontes confiáveis, como Microsoft Store, Apple App Store e Google Play Store. Evite lojas de apps de terceiros e jamais baixe apps de links enviados por e-mail, mensagem de texto ou em mídias sociais.

-

Não clique em links desconhecidos: não clique em links recebidos de contatos desconhecidos via SMS, e-mail ou aplicativos de mensagens. Mesmo se reconhecer o remetente, observe atentamente o endereço e o link antes de clicar.

-

Ative a MFA: autenticação multifator, como autenticação de dois fatores, é uma das maneiras mais eficazes de se prevenir contra vários ciberataques. Ela adiciona uma camada extra de verificação às suas contas para afastar hackers.

-

Evite USBs desconhecidos: não conecte unidades USB desconhecidas ao seu dispositivo. Elas podem estar pré-carregadas com ransomware. Até mesmo as pessoas em quem você confia podem estar carregando malwares sem saber disso.

-

Use uma VPN em redes Wi-Fi públicas: redes wi-fi públicas não são geralmente seguras. Isso facilita para que hackers interceptem informações confidenciais como credenciais de acesso ou transferências de arquivos. Usar uma VPN criptografa seu tráfego em trânsito, o que ajuda a impedir que invasores roubem seus dados e os usem contra você em golpes de engenharia social.

-

Segmente as redes e isole os backups: Para empresas e organizações, segmentar as redes pode impedir que ransomwares se espalhem por um sistema inteiro. Armazenar backups em servidores isolados ajuda a manter os dados longe dos ransomwares.

-

Mantenha e teste um plano de resposta a incidentes: criar e testar um plano de resposta pode ajudar organizações a responder a ataques mais rapidamente e limitar o estrago.

Não posso simplesmente pagar o resgate?

Não. Nunca pague o resgate exigido por um invasor de ransomware. Todas as maiores autoridades e agências de segurança orientam a não pagar, inclusive o FBI, a CISA e a Europol.

Por quê?

-

Não há garantia de recuperação: seus arquivos ainda podem ser corrompidos, destruídos, vendidos na dark web ou perdidos para sempre, mesmo que você pague.

-

Você pode se tornar alvo de ataques subsequentes: assim que os atacantes sabem que você paga o resgate, têm um incentivo para ter você como alvo de novo.

-

Você financia atividades criminosas: o pagamento de ransomwares financia ainda mais atividades criminosas, incluindo terrorismo e tráfico humano. Se você pagar voluntariamente uma organização terrorista ou entidade sancionada, também pode se sujeitar a penas criminais.

Pagar o resgate pode parecer a solução mais rápida, mas pode levar a problemas ainda maiores. Se você sofreu uma infecção por ransomware, não pague. Em vez disso, proteja-se e evite ataques futuros.

Se sofrer um ataque de ransomware, não recomendamos pagar o resgate.

Se sofrer um ataque de ransomware, não recomendamos pagar o resgate.

Mantenha seus dados protegidos contra ransomware

Ransomwares atualmente contabilizam mais da metade de todos os ciberataques. Todos estão vulneráveis, sejam empresas, indivíduos, usuários de PC ou usuários de dispositivos Apple. Quando um ataque de ransomware começa, e quase impossível revertê-lo. A melhor defesa é bloqueá-lo antes que ele torne reféns seus arquivos ou dispositivo. Isso começa com um software antivírus robusto.

O Avast Free Antivirus tem a confiança de mais de 400 milhões de pessoas no mundo todo. Ele alerta você sobre ransomwares e outros malwares que ameaçam seu dispositivo, permitindo que você tome medidas antes que seja tarde. Com os recursos de segurança mais recentes e detecção de ameaças com IA, o Avast ajuda a proteger seus dados e dispositivos de ransomwares, hackers e outras ameaças digitais.

Perguntas frequentes

O que causa um ataque de ransomware?

Há vários vetores para ataques de ransomware. E-mails de phishing estão entre os mais comuns. As vítimas recebem e-mails com anexos ou links infectados. Ao abrir o anexo, o ransomware é iniciado e começa a apreender dados. Os cibercriminosos podem visar vítimas aleatórias ou pessoas específicas com ataques personalizados.

O que é recuperação de ransomware?

A recuperação de um ataque de ransomware é o processo de restaurar arquivos, dispositivos ou sistemas após um ataque do tipo. Isso é feito com a ajuda de ferramentas de descriptografia de ransomware que permitem recuperar o acesso aos dados ou dispositivos sequestrados. Você também pode se recuperar de um ataque de ransomware se tiver backups atualizados armazenados em uma infraestrutura de nuvem segura ou um SSD ou HD externo.

Ransomwares roubam dados?

Sim, ransomwares podem roubar dados. Muitos ataques de ransomware modernos, chamados “ataques de dupla extorsão”, envolvem roubar e criptografar arquivos. É comum que hackers guardem dados privados após o pagamento da vítima. Eles podem então usá-los para iniciar mais ataques ou vendê-los online.

Os cibercriminosos usam o ransomware?

Sim, hackers usam malwares de ransomware para exercer atividades mal-intencionadas, especificamente roubando seus dados ou bloqueando seu dispositivo até que você pague o resgate. Ransomwares são mais comuns atualmente do que quando apareceram pela primeira vez. Ransomware como serviço (RaaS) permite que golpistas com menos conhecimento de tecnologia possam alugar ou comprar kits de ransomware de desenvolvedores de malware.

Grandes ataques de ransomware

Grandes ataques de ransomware viraram manchete devido a sua escala e impacto. Em 2017, o ransomware WannaCry infectou mais de 200.000 computadores e causou centenas de milhões de dólares de prejuízo. Os ataques no mundo todo atingiram grandes empresas e hospitais, forçando desligamentos de sistema e cancelamentos de serviços.