O que é troca de chip?

Troca de chip, também conhecida como sequestro de chip ou clonagem de SIM, é um tipo de fraude em que criminosos enganam sua operadora de celular para que ela transfira seu número de telefone para um novo chip que eles controlam. Após o ataque, o fraudador receberá todas as suas chamadas e mensagens de texto em seu celular.

Além das preocupações óbvias com a privacidade pessoal, isso permite que o cibercriminoso visualize códigos de autenticação de dois fatores (2FA) e acesse potencialmente suas contas online (incluindo as mais sensíveis, como sua conta bancária) para alterar suas senhas. Tudo isso sem que você tenha qualquer contato direto com o golpista.

Um golpe de troca de chip acontece quando um golpista convence um provedor de serviços a trocar o serviço da vítima por um chip que ele controla.

Um golpe de troca de chip acontece quando um golpista convence um provedor de serviços a trocar o serviço da vítima por um chip que ele controla.

Troca de chip é um cibercrime grave que pode levar diretamente a fraudes bancárias ou roubo de identidade. Em 2024, o FBI investigou 982 ataques de troca de chip, com perdas totalizando quase US$ 26 milhões. E uma pesquisa da IDCARE, uma instituição de caridade que atua na Austrália e na Nova Zelândia, observou que 90% dos ataques ocorrem sem interação com a vítima, o que torna a troca de chip uma forma de fraude particularmente difícil de se defender.

Mas entender como ela funciona aumenta suas chances de identificar os sinais de alerta de que você está sendo alvo.

Como funciona a troca de chip

Ataques de troca de chip costumam seguir um processo de três etapas. O criminoso primeiro usa táticas de engenharia social para obter as informações pessoais sensíveis da vítima. Depois, ele usa essas informações para se passar pela vítima e convencer a operadora a concluir a transferência do número. Por fim, ele usa o acesso ao número de telefone da vítima para cometer fraude financeira ou roubo de identidade.

Veja em mais detalhes estas três etapas principais:

1. O cibercriminoso coleta informações pessoais

A troca de chip geralmente começa com um ataque de phishing, em que golpistas tentam roubar suas informações confidenciais se passando por uma empresa ou pessoa de confiança. Eles podem aplicar um golpe no Instagram, por exemplo, criando um perfil falso de suporte ao cliente para induzir você a revelar seu número de telefone ou endereço. Outras táticas de phishing incluem golpes de sugar daddy e golpes românticos, em que fraudadores fingem interesse romântico para extrair informações de você.

Como alternativa, o cibercriminoso pode obter acesso a seus dados pessoais por meio de data brokers ilícitos ou repositórios de violação de dados, geralmente encontrados na dark web. Em alguns casos, um spyware pode ser usado para roubar informações diretamente de seus dispositivos.

Para executar um ataque de troca de chip, um hacker pode primeiro fazer phishing para obter informações pessoais.

Para executar um ataque de troca de chip, um hacker pode primeiro fazer phishing para obter informações pessoais.

2. O cibercriminoso se passa por você

Com suas informações pessoais, o golpista tentará convencer sua operadora de celular a transferir seu número para um chip que ele controla. Ele pode alegar que o chip original foi perdido, roubado ou danificado e usar suas informações sensíveis para “provar” sua identidade.

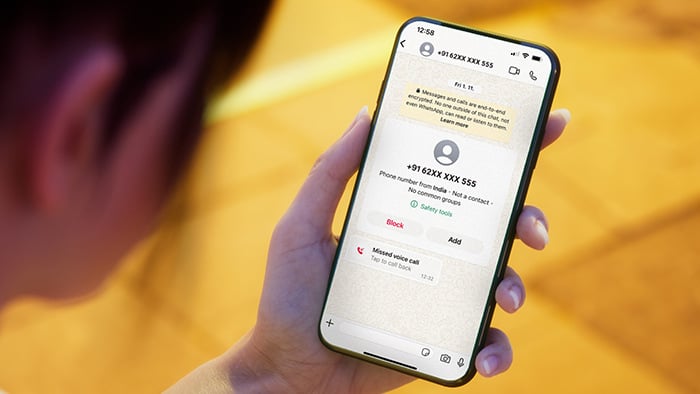

3. O cibercriminoso obtém acesso ao seu número de telefone

Se conseguir que sua operadora aprove a transferência, ele começará a receber todas as suas mensagens de texto e chamadas. Isso permite que ele intercepte códigos de autenticação de dois fatores que costumam ser enviados como parte dos processos de redefinição de senha. Isso significa que o golpista pode redefinir suas senhas e bloquear seu acesso a contas online importantes, como as de banco ou de mídias sociais.

Quais informações os sequestradores de chip querem?

Suas informações pessoais são a chave para o sucesso de quem aplica o golpe de troca de chip, determinando se a pessoa conseguirá se passar por você. Quanto mais detalhes a pessoa tiver sobre você, mais convincente ela será para sua operadora e maior a probabilidade de que o pedido de transferência de número seja aprovado.

Veja alguns dos principais dados que os sequestradores de chip procuram para enganar as operadoras de celular:

-

Informações financeiras: detalhes do cartão de crédito associado à sua conta, como os últimos quatro dígitos, a data de ativação, o último pagamento e o CVC (código de verificação do cartão) no verso.

-

Detalhes do dispositivo: O IMEI (identificação internacional de equipamento móvel), que é o número de série exclusivo do seu dispositivo, ou o ICCID (identificador de cartão de circuito integrado), que é o número de série exclusivo do seu chip.

-

Dados pessoais: seu número de telefone, endereço de cobrança, nome completo, data de nascimento ou endereço de e-mail.

-

Registros de chamadas: informações sobre números discados recentemente, datas de chamadas ou a identidade de quem as recebeu.

-

Credenciais da conta: credenciais de autenticação confidenciais, como PINs de acesso à conta, senhas, códigos de acesso de uso único ou respostas a perguntas de segurança.

Quanto tempo dura uma troca de chip?

um ataque de troca de chip pode demorar para ser detectado e para a operadora restaurar o controle para o titular da conta, ou até que o invasor atinja seu objetivo. A menos que você identifique os sinais de alerta, um ataque de troca de chip provavelmente só terminará quando o cibercriminoso tiver obtido acesso a suas contas online e transferido fundos ou feito compras significativas, abandonando seu número depois.

Como evitar a troca de chip

As principais maneiras de se proteger contra ataques de troca de chip giram em torno de melhorar a segurança de sua conta e manter suas informações confidenciais em sigilo. Golpistas de troca de chip se aproveitam de senhas fracas e informações de fácil acesso para convencer as operadoras de que são o titular da conta. Usar senhas complexas e únicas, limitar as informações que você compartilha nas mídias sociais e adicionar medidas de autenticação adicionais a suas contas pode ajudar a proteger você.

Veja em mais detalhes o que você pode fazer para se proteger melhor contra ataques de troca de chip:

-

Limite as informações que você compartilha online: Os golpistas de troca de chip costumam praticar ciberstalking com seus alvos antes de atacar. Cada informação que você publica pode ser usada para criar seu perfil de identidade. Mantenha dados pessoais como seu endereço, número de telefone, nome completo e data de nascimento o mais privados possível.

-

Não atenda a pedidos não solicitados de informações pessoais: Embora empresas legítimas possam entrar em contato com você ocasionalmente, elas nunca pedirão dados sensíveis como sua senha, PIN ou senhas de uso único. Desconfie de mensagens não solicitadas de alguém que alega precisar dessas informações, pode ser uma pessoa tentando aplicar um golpe de troca de chip.

-

Use senhas fortes: Senhas únicas fortes funcionam como uma valiosa linha de frente de defesa contra golpistas de troca de chip e outros fraudadores. Considere usar um bom gerenciador de senhas para ajudar a administrá-las, assim você pode se concentrar em garantir que sejam longas, aleatórias e difíceis de decifrar.

-

Implemente uma proteção específica para o chip: algumas operadoras oferecem medidas específicas projetadas para reduzir ou eliminar sua vulnerabilidade a ataques de troca de chip, como a proteção de chip da T-Mobile. Vale a pena considerá-las se você se preocupa com o risco.

-

Altere o PIN padrão do chip: o código PIN do chip é uma senha exclusiva necessária para fazer alterações nas suas configurações. Você já terá um código padrão, mas pode alterá-lo para algo mais seguro navegando até o app de configurações do celular e procurando uma opção que diga “segurança do chip” ou algo semelhante. Algumas operadoras também oferecem PINs de Transferência de Número, que só entram em vigor quando uma troca de chip é solicitada.

-

Evite a autenticação baseada em SMS: em vez disso, use apps como o Google Authenticator ou o Microsoft Authenticator. Esses apps estão vinculados ao seu dispositivo, e não ao seu número, e são protegidos com um PIN ou biometria. Isso torna muito mais difícil para os golpistas explorarem em um ataque de troca de chip. Algumas empresas, como a Yubico, oferecem até dispositivos de autenticação de hardware que podem adicionar uma camada extra de proteção à conta, separando a autenticação de dois fatores do número de telefone.

-

Configure alertas do banco e da operadora: você pode solicitar e-mails de notificação ou mensagens de texto sobre alterações em suas contas bancárias ou da operadora. Esses alertas funcionam como um sistema de aviso prévio, ajudando você a detectar tentativas de troca de chip ou outras atividades fraudulentas mais rapidamente, para que você possa agir antes que o ataque se agrave.

Sinais de que você está sendo vítima de um ataque de troca de chip

Sinais de que você é vítima de um ataque de troca de chip incluem perda súbita de recursos de serviço, alertas inesperados da operadora ou da conta, logins bloqueados e cobranças desconhecidas. Se você notar algum desses sinais, aja rápido. Seu número de telefone e contas online podem estar em risco.

Não é possível fazer chamadas ou enviar mensagens de texto

Não é possível fazer chamadas ou enviar mensagens de texto

Se você não consegue fazer chamadas, enviar mensagens de texto ou usar dados móveis, geralmente é um sinal de que algo está errado com sua conexão de rede. Embora possa ser simplesmente o resultado de uma interrupção do serviço, também pode ser que você tenha sido alvo de um ataque de troca de chip, e um fraudador tenha transferido seu serviço de celular e número de telefone para o dispositivo dele.

Notificações sobre atividades em outro lugar

Notificações sobre atividades em outro lugar

Muitos serviços de celular enviam notificações ao detectar atividades incomuns na conta. Caso comece a receber e-mails sobre atividades suspeitas em suas contas, pode estar ocorrendo um ataque de troca de SIM ou outro esquema de apropriação de conta. Da mesma forma, sua operadora pode enviar uma mensagem de confirmação de que seu número de celular foi ativado em um novo dispositivo.

Você não consegue acessar contas

Você não consegue acessar contas

Geralmente a primeira ação dos hackers de chip é bloquear o acesso às suas contas alterando as senhas. Algumas contas bloqueiam automaticamente o acesso como medida de segurança após muitas tentativas de login duvidosas. Portanto, perder o acesso a contas online é um sinal claro de que alguém está tentando acessá-las ou já o fez, e deve levar você a tomar medidas imediatas para protegê-las.

Você encontra transações não autorizadas

Você encontra transações não autorizadas

O objetivo final de um golpe de troca de chip geralmente é esvaziar a conta bancária da vítima. Se você receber notificações sobre transações que não fez, pode ser devido à troca de chip. Se for o caso, você deve proteger suas contas financeiras, contestar as cobranças e recuperar o controle de seu número de telefone o mais rápido possível.

O que fazer se você for vítima de um golpe de troca de chip

Se você for vítima de um ataque de troca de chip, entre em contato imediatamente com sua operadora, notifique seu banco para congelar as contas e contestar transações fraudulentas, desative a autenticação de dois fatores (2FA) por SMS e altere suas senhas. Depois, reative a 2FA assim que seu número estiver sob seu controle novamente.

1. Entre em contato com a operadora de telefonia

Caso suspeite que foi vítima de um golpe de troca de chip, entre em contato com a operadora de celular o mais rápido possível. Talvez sua operadora não consiga capturar o criminoso, mas pode acabar com a fraude cortando o acesso dele à sua rede móvel.

-

Se você for cliente da Verizon, ligue para *611 de seu celular para fazer uma chamada gratuita, que funciona mesmo que seu dispositivo tenha sido desativado, ou ligue para 1-800-922-0204 de qualquer outro dispositivo.

-

Se você for cliente da AT&T, ligue para 1-800-331-0500 ou use o recurso Wireless Account Lock no app oficial myAT&T.

-

Se você for cliente da T-Mobile, ligue para 611 do seu celular ou para 1-800-937-8997 de qualquer outro dispositivo.

-

Se você for cliente da US Cellular, ligue para 1-888-944-9400.

2. Proteja suas contas financeiras

Entre em contato com o seu banco para informá-los sobre a situação e solicite o congelamento de suas contas para bloquear todas as transações até que você tenha certeza de que elas estão seguras. Se as transações não autorizadas já tiverem sido efetuadas, inicie o processo de disputa para ver se elas podem ser canceladas ou reembolsadas. Seu banco orientará sobre outras ações, conforme necessário.

3. Desative a autenticação de dois fatores e altere suas senhas

Até que você tenha certeza de que o golpista que aplicou o golpe de troca de chip não tem mais acesso a suas mensagens e chamadas, impeça-o de bloquear mais contas desativando a autenticação de dois fatores nas configurações de sua conta. Depois, defina novas senhas fortes em contas importantes, por segurança.

Assim que seu serviço de celular for restaurado para um chip que você controla, reative a autenticação de dois fatores e certifique-se de que todos os recursos de segurança e notificações da conta estejam ativados para ajudar a detectar e prevenir ataques de troca de chip e outros hacks no futuro.

Proteja seu chip contra ataques de troca

Os golpes de troca de chip geralmente começam de forma sutil, com fraudadores coletando suas informações pessoais. Uma vez em posse delas, eles visam seu número de telefone e tentam acessar suas contas online. Isso significa que sua primeira linha de defesa contra quem pratica troca de chip é evitar golpes online e malware que possam comprometer seus dados.

O Avast Free Antivirus pode ajudar você a se defender contra golpes que hackers podem usar em ataques de troca de chip, bloqueando malware, links de phishing e sites falsos, para que você possa desfrutar de uma experiência online mais segura. Tenha uma segurança online abrangente hoje mesmo, de graça.