Ciberseguridad sencilla, asequible y potente para tu empresa en crecimiento

Las ciberamenazas ya son complicadas de por sí y lo último que necesitan las empresas es que tu ciberseguridad sea igualmente complicada. Nuestras soluciones antivirus para empresas son fáciles de usar. Ofrecen una potente protección contra las ciberamenazas para que puedas preocuparte menos y centrarte más en tu empresa.

Premio de Producto de seguridad aprobado para empresas

Protección corporativa aprobada para terminales

Mejor rendimiento

Otoño de 2025

Premio de Producto de seguridad aprobado para empresas

Protección corporativa aprobada para terminales

Mejor rendimiento

Otoño de 2025

Elige entre nuestra selección de soluciones de ciberseguridad para encontrar la que mejor se adapte a las necesidades de tu empresa.

Home Office

Seguridad para tu oficina doméstica en la que puedes confiar

Small Business

Pequeña empresa, gran protección

Channel Partner

Seguridad prémium con menos gastos generales

Comparación de funciones

Desde la protección de terminales y el antivirus para servidores hasta la protección USB y la gestión de parches, son muchos los elementos necesarios para asegurar la protección de tu empresa. Compara nuestras soluciones de ciberseguridad para pequeñas empresas y elige el nivel de protección que mejor se adapte a tu negocio.

Las empresas deben supervisar constantemente los puntos débiles de seguridad para mantener a salvo tus dispositivos y redes. Por tanto, un software antivirus eficaz (combinado con las mejores prácticas de uso) resulta esencial para ayudar a prevenir el malware, que podría provocar filtraciones de datos y otras actividades maliciosas. Algunos tipos de ataques comunes son:

Adware

Troyanos

Phishing

Spyware

Ransomware

Además de estas ciberamenazas, las soluciones de ciberseguridad de Avast Business pueden ayudar a proteger contra botnets, ataques de día cero y la inyección de SQL. Obtén más información sobre la ciberseguridad y las amenazas más comunes en nuestro artículo «¿Qué es la ciberseguridad?».

¿Qué diferencia hay entre un software antivirus personal y uno para empresas?

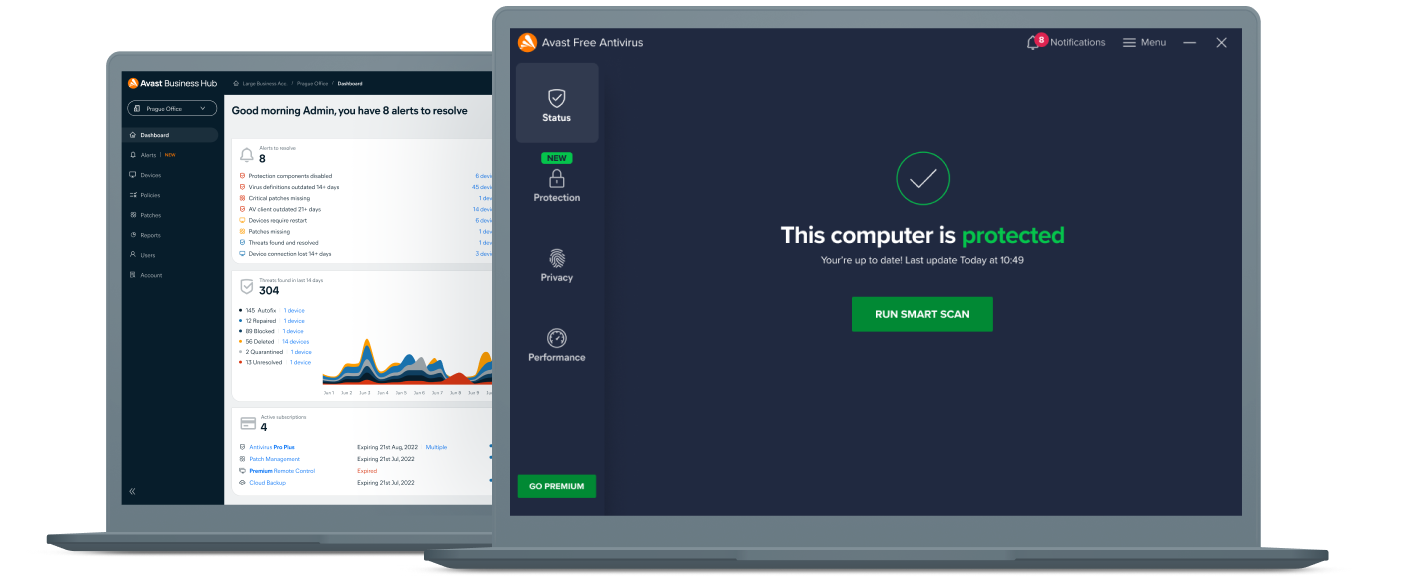

Aunque ambos tipos de antivirus se utilizan para prevenir los ciberataques, existen diferencias significativas entre el software antivirus para el uso personal y el comercial.

La ciberseguridad personal se centra en proteger los dispositivos individuales, mientras que los antivirus para empresas deben proteger la red empresarial, donde los dispositivos individuales se denominan terminales.

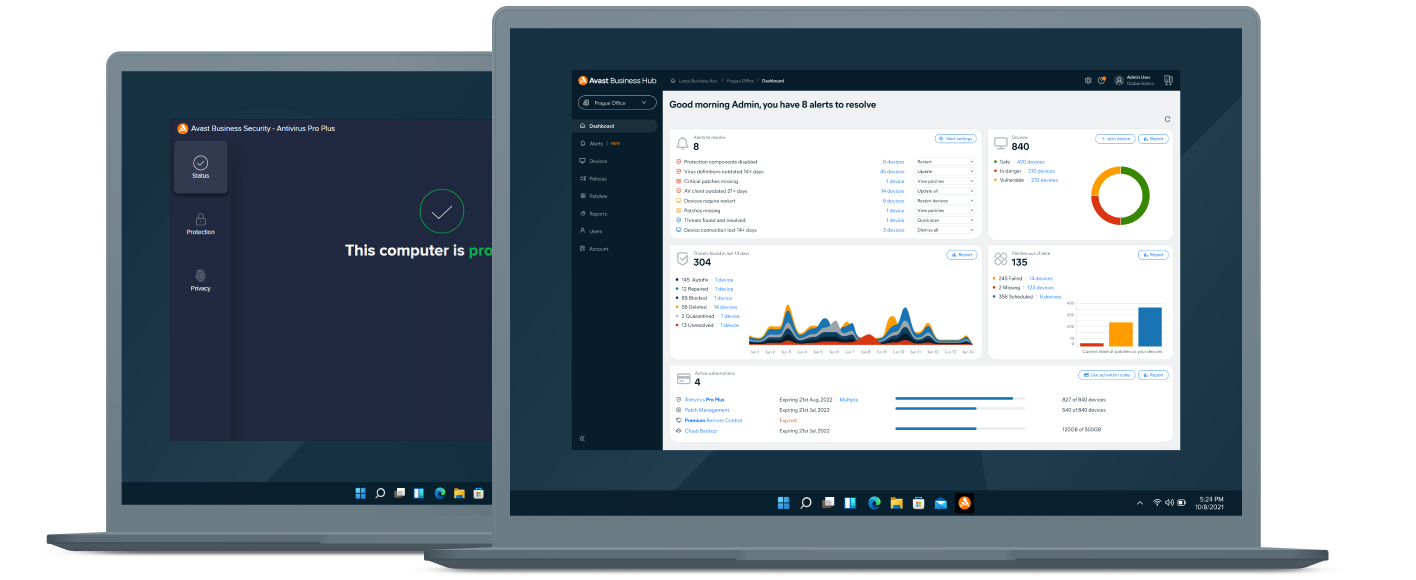

Para operar de ese modo, la seguridad empresarial requiere un nivel adicional de gestión de parches, herramientas para supervisar y proteger múltiples dispositivos, así como seguridad en los servidores y en la nube.

Para la protección personal, consulta Avast Free Antivirus.

Ciberseguridad avanzada avalada por tres décadas de innovación

Avast se basa en talento en ciberseguridad y big data. La mitad de nuestro personal trabaja en I + D e impulsamos la innovación para proporcionar las mejores soluciones de seguridad. Nuestro motor de seguridad de última generación utiliza detección de comportamiento, aprendizaje automático basado en la nube y detección mediante firmas. La finalidad es ofrecer una protección infatigable que te ayudará a proteger tu negocio para que puedas centrarte en otros asuntos.

El resultado son soluciones antivirus y software cortafuegos para empresas que aportan a tu negocio protección de terminales de última generación y soluciones de ciberseguridad avanzada.

¿Por qué elegir Avast?

Fácil de usar

Galardonado

Asequible

Puede que aún tengas preguntas...

Preguntas frecuentes

Encontrarás más preguntas frecuentes en nuestro Centro de soporte.