Bloqueie cavalos de Troia, malwares e outras ameaças online com o Avast Mobile Security para Android

- Segurança

- Privacidade

- Desempenho

O cavalo de Troia é um tipo sorrateiro de malware que se disfarça de algo inofensivo para enganar as vítimas e ser instalado. Saiba como eles funcionam, como reconhecê-los e como manter esse e outros tipos de malware longe do seu computador com uma ferramenta de segurança cibernética bem avaliada.

Um malware de cavalo de Troia é um arquivo, programa ou código que parece ser legítimo e seguro, mas é malware. Os cavalos de Troia são empacotados e entregues dentro de software legítimo (daí o nome) e geralmente são projetados para espionar vítimas ou roubar dados. Muitos cavalos de Troia também baixam mais malware depois que são instalados.

Este artigo contém:

Eles recebem esse nome do cavalo de Troia do poema épico grego, Ilíada. Na história, o herói grego Odisseu cria um plano de construir um cavalo de madeira gigante para dar aos inimigos, os troianos, que depois o levariam para a cidade. Mas haveria uma legião de soldados na barriga do cavalo, que sairiam dele durante a noite para dizimar a cidade de Troia.

O malware cavalo de Troia funciona da mesma maneira. Ele finge ser inofensivo, mas é apenas um disfarce para a intenção real e maliciosa. Para ficar protegido contra cavalos de Troia e outros malwares, baixe grátis o software antivírus para Windows 10 ou Windows 11.

Os cavalos de Troia se disfarçam de arquivos legítimos para enganar as vítimas, fazendo com que elas cliquem, abra ou instalem esses arquivos. Quando isso acontece, o cavalo de Troia começa a instalar malware no dispositivo para espionar ou causar outros tipos de danos.

Por exemplo, cavalos de Troia de e-mail usarão técnicas de engenharia social para imitar anexos de e-mail comuns. O e-mail em si parecerá confiável, mas na verdade é um e-mail fraudulento enviado por um cibercriminoso. Ao abrir o anexo, o cavalo de Troia é ativado e começa a atacar o dispositivo. A enganação é parte fundamental da definição de um cavalo de Troia.

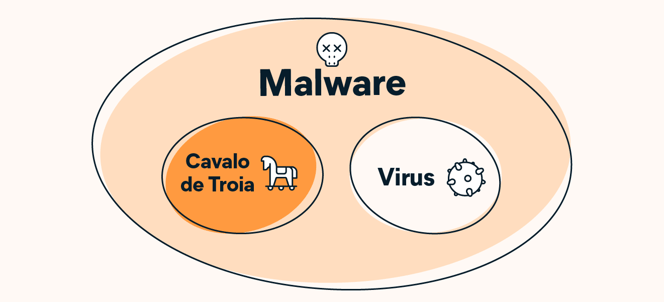

Os cavalos de Troia não são vírus, mas são um tipo de malware. Às vezes, as pessoas chamam de “vírus cavalo de Troia”, mas isso não existe. Existe uma diferença em como um vírus e um cavalo de Troia infecta as vítimas. Embora os vírus se autorrepliquem, se espalhando de uma vítima para outra, os cavalos de Troia precisam ser instalados.

É isso que distingue os vírus de malwares cavalo de Troia. Claro, vírus e cavalo de Troia são tipos malware.

Os cavalos de Troia não são vírus, mas um tipo de malware.

Os cavalos de Troia não são vírus, mas um tipo de malware.

Programas de cavalo de Troia são sorrateiros, mas se você souber o que procurar, poderá reconhecer os sinais de um ataque desse tipo e iniciar o processo de remoção de cavalo de Troia. Veja os sinais mais comuns de ataque de malware cavalo de Troia:

O computador parece lento

Os cavalos de Troia geralmente instalam outros malwares que, juntos, podem consumir uma grande quantidade de recursos de computação. Remova as infecções de malware cavalo de Troia para acelerar o PC ou outro dispositivo.

Panes e travamentos

Às vezes, os cavalos de Troia podem sobrecarregar o computador e causar travamentos ou outras falhas. A infame Tela Azul da Morte é sempre motivo de preocupação.

Aplicativos desconhecidos no dispositivo

Muitos cavalos de Troia instalam malware adicional. Se notar algo desconhecido no Gerenciador de Tarefas do Windows ou no Monitor de Atividade do macOS, faça uma pesquisa: pode ser malware.

Redirecionamentos na internet

Alguns cavalos de Troia alteram as configurações de DNS ou manipulam o navegador para redirecioná-lo para sites maliciosos que podem coletar dados ou infectar com malware adicional.

Alterações na área de trabalho, barra de tarefas ou navegador

Como cavalos de Troia instalam novos malwares ou fazem alterações no computador, você poderá ver novos ícones na área de trabalho ou na barra de tarefa. O mesmo vale para as barras de ferramentas do navegador ou plugins que você não instalou. Fique atento a esses sequestradores de navegador.

Mais pop-ups

Você passa a ver mais pop-ups do que o normal? Um cavalo de Troia pode ter instalado adware no seu dispositivo.

Seu software antivírus está desativado

Cavalos de Troia e outros malwares não querem ser detectados e removidos, então eles tentarão desativar seu software antivírus. Proteja-se contra cavalos de Troia e outros malwares com uma solução antivírus gratuita que os bloqueiam antes que possam causar danos.

O Avast Free Antivirus detecta cavalos de Troia e os impede automaticamente de infectar seus dispositivos. E limpará todas as infecções atualmente no computador. Proteja-se contra cavalos de Troia com uma ferramenta antivírus premiada.

Cibercriminosos esse tipo de cavalo de Troia para conseguirem um “backdoor” no dispositivo: uma maneira de acessar o computador sem seu conhecimento. Esse backdoor geralmente é usado para instalar mais malware, espionar o usuário e coletar dados ou vincular seu computador a uma botnet.

Cavalos de Troia bancários se infiltram em dispositivos e roubam credenciais de login de serviços financeiros. Hackers usam esses cavalos de Troia para entrar em contas bancárias ou em outras contas financeiras. O Zeus foi um dos cavalo de Troia mais infames até hoje e era um cavalo de Troia bancário.

Os cavalos de Troia de DDoS visam recrutar dispositivos para uma botnet: uma rede de dispositivos vinculados controlados remotamente por um hacker conhecido como pastor de bots. Eles usarão a botnet para realizar ataques distribuídos de negação de serviço (DDoS) que deixam sites e serviços de internet fora do ar.

Os droppers são o primeiro estágio de uma ameaça combinada. Eles são um pacote de malware de três partes que consiste em um dropper, loader e mais malware (geralmente um rootkit). O cavalo de Troia dropper infecta o dispositivo e prepara o terreno para o loader, que por sua vez instala um rootkit que permite que um hacker acesse esse dispositivo. Outros cavalos do Troia downloaders instalarão outros tipos de malware.

Esses cavalos de Troia desonestos usam exploits, truques de software projetados para aproveitar uma vulnerabilidade conhecida de software ou hardware, para infectar o dispositivo. Os exploits de dia zero visam vulnerabilidades que ninguém, exceto o criador da exploração, descobriu ainda.

Esses cavalos de Troia são um tipo perigoso de scareware que fingem detectar vírus e outros malwares no dispositivo e, em seguida, solicitam a compra de um software de segurança que é inútil ou ativamente malicioso. Ao pagar, o criador do cavalo de Troia recebe os dados de pagamento da vítima.

Cavalos de Troia de jogos visam gamers e roubam informações de login. Os cibercriminosos podem usar esses dados para quebrar as contas de gamers de alto nível ou roubar itens valiosos no jogo.

O objetivo desse tipo de cavalo de Troia é roubar dados. Eles vasculham o dispositivo em busca de dados pessoais confidenciais e os enviam de volta ao hacker invasor. Os cibercriminosos podem usar esses dados para cometer fraudes ou roubo de identidade.

Esses cavalos de Troia atacam os aplicativos de mensagens instantâneas (IM) no dispositivo para sequestrar credenciais de login e ter acesso à lista de contatos. Aplicativos de mensagens mais recentes, como WhatsApp ou Signal são menos vulneráveis que os antigos, como Skype ou MSN Messenger, pois usam criptografia. Mas, lembre-se de que os malwares estão sempre evoluindo.

Apesar de menos perigoso na era dos serviços de webmail como o Gmail, os cavalos de Troia localizadores de e-mail têm como alvo aplicativos como o Microsoft Office e os sondam em busca de endereços de e-mail. Os cibercriminosos podem adicionar qualquer endereço de e-mail saqueado a seus ataques de spam ou phishing.

Ransomware é um tipo de malware que impede que um usuário acesse os dados ou dispositivo dele e ameaça publicar, reter permanentemente ou destruir os dados, a menos que um resgate seja pago. Cavalos de Troia de ransomware usam golpes para fazer com que as vítimas ativem o ransomware.

Os cavalos de Troia de SMS infectam dispositivos móveis, geralmente Android, e enviam mensagens SMS caras para os serviços premium do cibercriminoso ou interceptam mensagens recebidas e enviados no telefone.

Os malwares cavalo de Tróia causaram alguns dos ataques cibernéticos mais notórios da história. Veja alguns dos cavalos de Troia mais conhecidos.

O cavalo de Troia ZeuS foi detectado pela primeira vez em um ataque de roubo de dados no Departamento de Transportes dos EUA em 2007. Conhecido principalmente como um cavalo de Troia bancário, o ZeuS é muito usado para roubar informações financeiras por meio de duas técnicas baseadas em navegador:

Keylogging: ele registra as teclas digitadas à medida que você insere informações no navegador.

Roubo de formulários: o ZeuS pode interceptar o nome do usuário e a senha ao fazer login em um site.

Espalhado em grande parte por e-mails de phishing e downloads automáticos em sites infectados, o ZeuS acabou infectando milhões de computadores. Por isso foi usado para criar o Gameover ZeuS, um dos botnets mais notórios de todos os tempos.

Detectado pela primeira vez em 2014, o Emotet começou como um cavalo de Troia bancário. Mas depois que os cibercriminosos começaram a usá-lo para distribuir outros malwares, o Emotet foi responsável por grandes problemas de segurança cibernética.

Com frequência, o Emotet é considerado uma das variedades de malware mais prejudiciais já criadas e visava pessoas físicas e jurídicas por meio de campanhas massivas de spam e phishing. O malware foi usado para criar vários botnets, que eram alugados em um modelo de malware como serviço (MaaS) para outros cibercriminosos empreendedores.

O Emotet foi finalmente colocado fora de ação em 2021 por um esforço da polícia em todo o mundo.

Os cavalos de Tróia não atacam apenas Windows. O Shedun é um cavalo de Tróia de adware para Android que empacota novamente aplicativos Android legítimos com adware falso, antes de hospedá-los de volta em portais de download de terceiros. Ao instalar o aplicativo de um desses sites, você recebe adware junto.

Depois de instalar o aplicativo infectado, você recebe spam com anúncios que geram receita para o invasor. Remover o malware do dispositivo Android é muito difícil, e a maioria das vítimas optou por comprar novos dispositivos. Até 2016, o Shedun havia infectado mais de 10 milhões de dispositivos Android.

Os cavalos de Troia podem afetar dispositivos móveis, bem como computadores de mesa e laptop. Tanto Android quanto iOS foram afetados por malwares cavalo de Troia, embora isso seja muito mais comum no Android.

O GriftHorse é um cavalo de Troia de SMS para Android recente que inscreve as vítimas em serviços de mensagens premium para gerar receita para o invasor. Até agora, ele já afetou 10 milhões de pessoas em todo o mundo. O GriftHorse se disfarça de aplicativos legítimos, e o mais popular deles já foi baixado 500.000 vezes.

Em 2016, descobriu-se que o cavalo de Troia AceDeceiver para iOS era capaz de atacar dispositivos iOS sem jailbreak. Três aplicativos AceDeceiver diferentes passaram pelos processos de análise interna da Apple e estavam disponíveis para download na App Store oficial. Veja como remover malware do iPhone para ficar pronto se isso acontecer com você.

A melhor maneira de remover esse malware de qualquer dispositivo é usar um software de remoção de cavalo de Troia especializado. A remoção de cavalos de Troia é semelhante à remoção de vírus e outros malwares do computador.

Baixe o software antivírus de um fornecedor confiável.

Entre no Modo de Segurança.

Reinicie o PC no modo de segurança para evitar que um malware seja executado ou use a internet.

Remova os arquivos temporários.

Use a ferramenta Limpeza de Disco para remover arquivos temporários. Isso acelerará o escaneamento de malware que será feito em seguida.

Escaneie se há malware no seu PC.

Use seu software antivírus para verificar se há cavalos de Troia e outros malwares no PC. Seu software deve detectar e remover o malware automaticamente.

Recupere arquivos ou dados danificados.

Se você faz backups regulares do seu computador, restaure todos os arquivos ou dados danificados do seu backup.

Baixe aplicativos e software de fontes oficiais.

Cavalos de Troia são geralmente hospedados em sites de download de terceiros. Baixe o software diretamente do fabricante ou de portais oficiais, como a Apple App Store e o Google Play. Mesmo que já tenham sido comprometidos por cavalos de Troia, eles são muito mais seguros do que outras opções.

Não abra anexos desconhecidos de e-mail nem clique em links estranhos.

E-mails fraudulentos são um vetor muito usado para disseminar cavalos de Troia. Não clique em anexos ou links de e-mails que você não esperava receber. Mesmo que o e-mail pareça legítimo, ele pode ser falsificado por um cibercriminoso.

Use um bloqueador de anúncios ou navegador seguro.

Alguns cavalos de Troia se espalham por anúncios da Web infectados. Um bloqueador de anúncios ou navegador privado impedirá que esses e outros anúncios carreguem no seu navegador, para impedir que sites infectados enviem um cavalo de Troia a você.

O Avast Secure Browser é um navegador muito seguro que bloqueia automaticamente anúncios e protege contra downloads malignos.

Trate softwares gratuitos com ceticismo.

Os criadores de cavalos de Troia geralmente disfarçam suas criações como jogos gratuitos e outros aplicativos aparentemente úteis. Se estiver prestes a instalar algo novo, pesquise primeiro e leia as avaliações dos usuários.

Não clique em banners da Web ou links desconhecidos.

Nem todos os downloads drive-by são tratados por malvertising. Alguns criadores de malware desenvolvem sites que podem instalar automaticamente cavalos de Troia e outros malwares no dispositivo do visitante. Evitar sites desconhecidos reduz o risco de baixar um cavalo de Troia.

Use uma ferramenta antivírus.

Uma ferramenta antivírus forte de um provedor respeitável manterá automaticamente os cavalos de Troia longe do seu dispositivo. Escolha um que funcione como uma ferramenta de remoção de malware que também pode detectar e remover cavalos de Troia e outros malwares de seus dispositivos.

Embora existam muitos tipos de malware de cavalo de Troia, todos são projetados para enganar a vítima e fazer com eles sejam instalados. Por isso, os cavalos de Troia podem ser muito difíceis de detectar. Eles se parecem com software legítimo.

Livre-se dos cavalos de Troia hoje mesmo com o Avast Free Antivirus, uma solução premiada de segurança cibernética que é 100% gratuita.

Baixe o Avast Free Antivirus para PC e tenha proteção em tempo real contra malwares cavalo de Troia e outras ameaças à segurança online.

Instale grátis o Avast Mobile Security para Android e tenha proteção em tempo real contra malwares cavalo de Troia e outras ameaças à segurança online.

Baixe grátis o Avast Security para Mac e tenha proteção em tempo real contra malwares cavalo de Troia e outras ameaças à segurança online.

Instale grátis o Avast Mobile Security para iOS e bloqueie malware e tenha proteção em tempo real para seu iPhone e iPad.

Bloqueie cavalos de Troia, malwares e outras ameaças online com o Avast Mobile Security para Android

Proteja seu iPhone contra ameaças online com o Avast Mobile Security para iOS